本页内容

本页介绍了 Log360 Cloud 用户与实体行为分析(UEBA)的基础架构和功能,说明了如何应用机器学习来监控用户和实体的活动,构建 行为基线 以识别偏差并基于偏差检测异常。它帮助安全团队快速识别内部威胁、受损账户和策略违规。

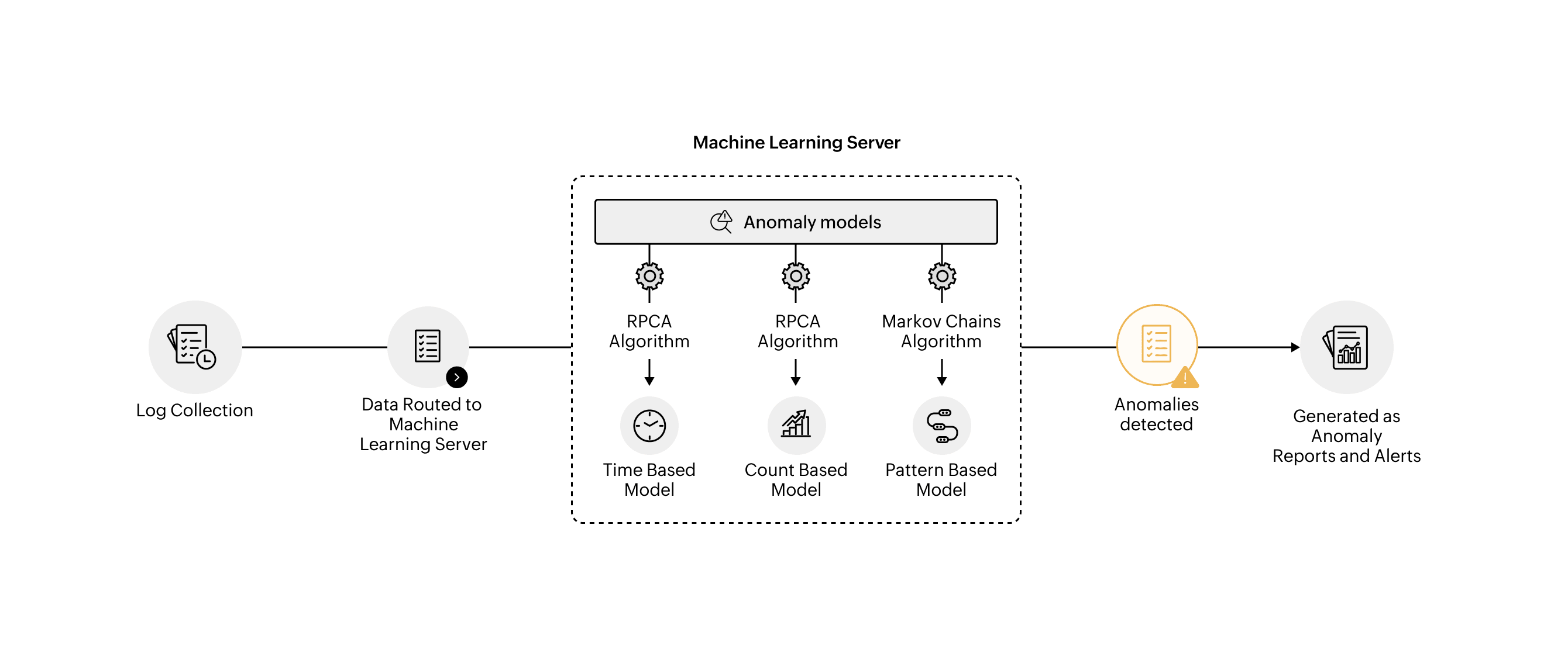

图1:ManageEngine Log360 Cloud 的 UEBA 工作流程

Log360 Cloud 的用户与实体行为分析(UEBA)利用先进的机器学习(ML)技术,识别网络中用户和主机的异常行为模式。通过突出与正常行为基线的偏差,UEBA 帮助分析师更准确高效地检测内部威胁、受损账户和政策违规。

UEBA 工作流程的第一步是聚合受监控网络内多个来源的日志。这些包括用户身份验证日志、文件访问事件、进程创建日志、系统事件及其他主机或应用活动数据。

这些原始事件日志通过 日志收集器收集,该收集器支持多种日志格式和协议(如 Syslogs、Windows 事件日志等)。

日志收集后,会被路由到 机器学习服务器,这是 UEBA 架构中的核心处理引擎。

它是一个专门的处理模块,使用基于 ML 的算法处理事件日志的摄取和分析。其执行以下操作: 机器学习服务器 关联事件与用户和主机。

行为画像 ,通过定义的观察窗口为每个用户和实体构建基线模型。随着更多日志被分析,这些模型动态演变。 行为分析使用

三种不同类型的模型 ,分别利用特定机制:模型类型

| 基础机制 | 目的 | 基于时间的模型 |

|---|---|---|

| 鲁棒主成分分析(RPCA) | 标记时间活动模式中的偏差(例如,在不寻常时间登录)。 | 基于计数的模型 |

| 突出异常的操作频率(例如,文件访问次数过多)。 | 标记时间活动模式中的偏差(例如,在不寻常时间登录)。 | 基于模式的模型 |

| 马尔科夫链 | 侦测活动序列的偏差(例如,登录后数据外泄的模式)。 | RPCA 识别低秩行为结构并分离噪声或离群点(异常)。它擅长检测行为中的突发峰值。 |

马尔科夫链机制

系统不将单个日志视为异常,而是评估

事件随时间的发生 在不同模型中的表现。如果一组操作显著偏离基线行为,则被归类为 异常行为 示例:.

用户下载文件本身不异常。

导致异常的事件被

告警配置 ,将其添加为事件并进行补救。另请参阅

本文档详述了 Log360 Cloud UEBA 异常模型的工作架构。要利用 UEBA 的能力,请参阅以下文章:

UEBA 中的异常规则