现代安全团队不能仅依赖日志数据来发现潜在攻击。我们需要比触发了哪个错误更多的信息,而内部日志无法为我们提供这些数据。Log360 Cloud中的高级威胁分析(ATA)功能获取有关恶意IP和带有信誉评分的域的数据,并利用这些数据提醒管理员有任何可疑IP尝试连接您的网络。

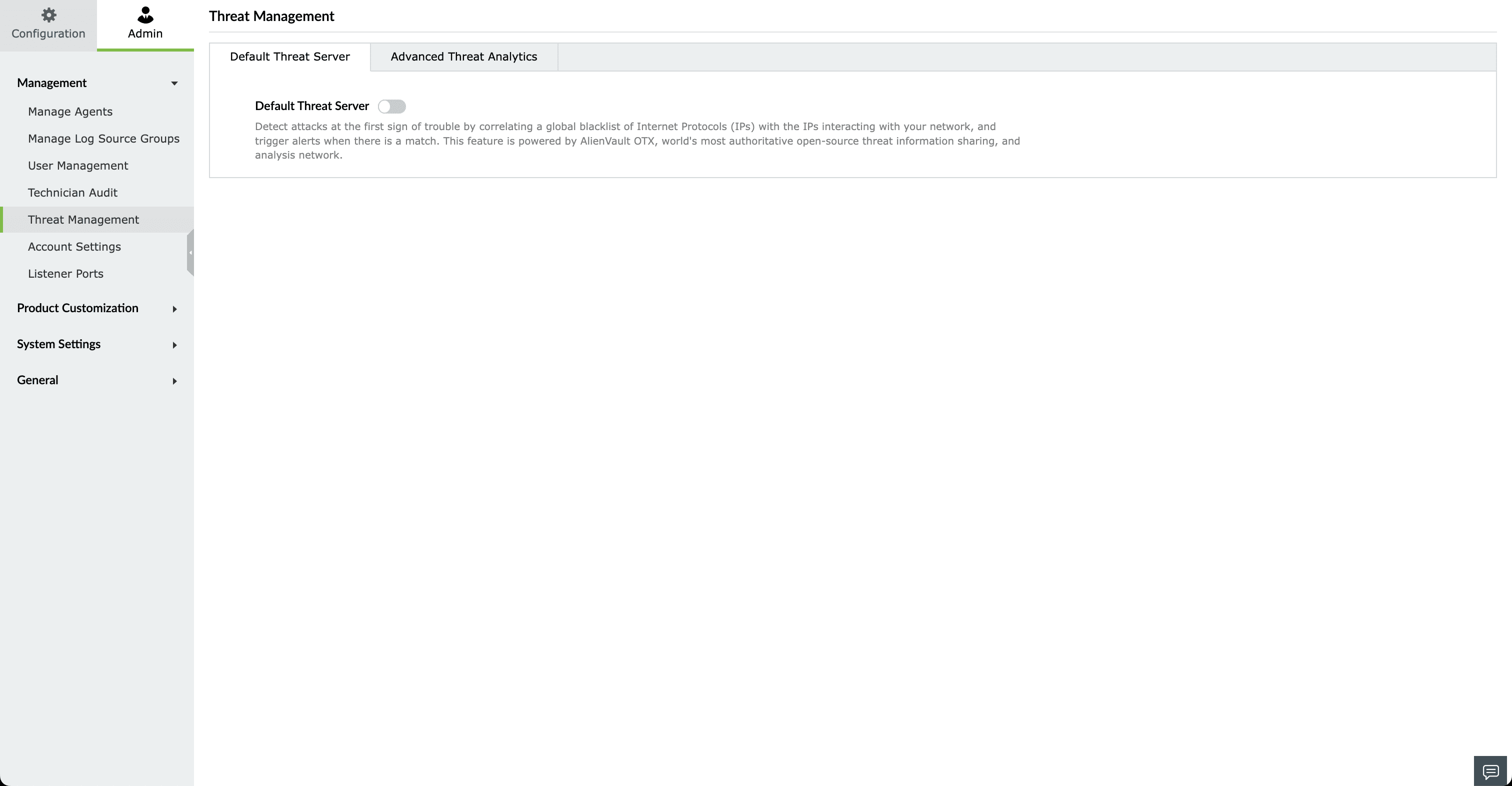

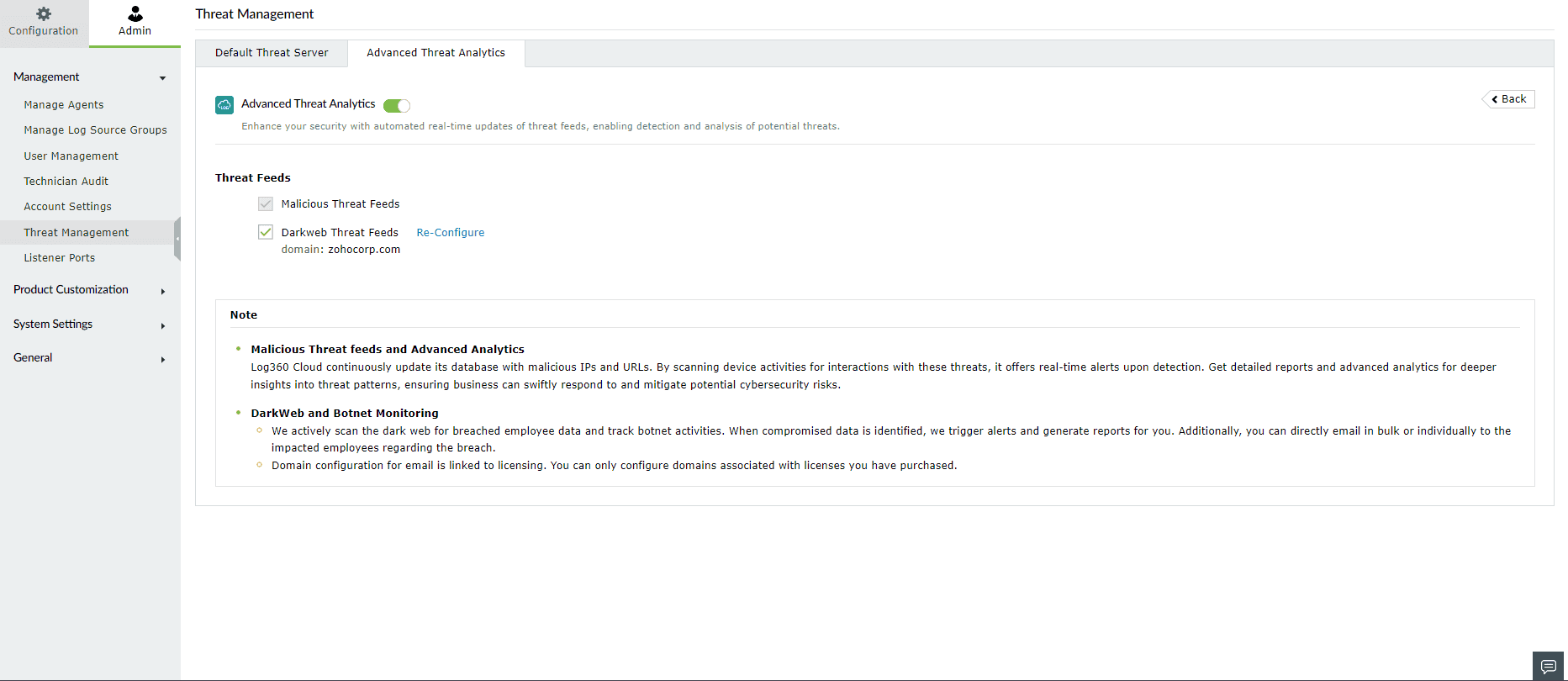

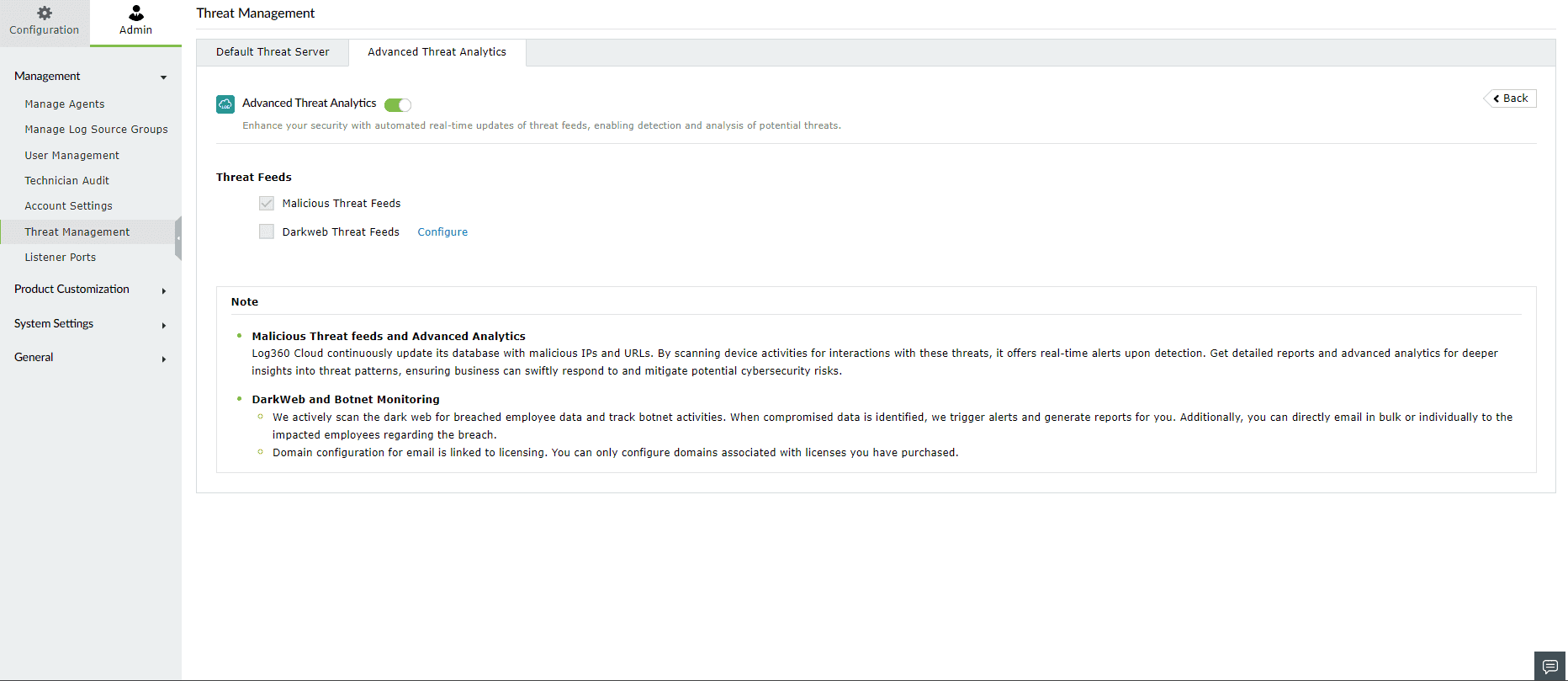

要启用高级威胁分析,请按照以下步骤操作:

启用后,Log360 Cloud会关联OTX AlienVault、FireHol、PhishTank和ThreatFox中的信息,如果匹配则触发警报。此选项仅获取黑名单IP数据。

概述

高级威胁分析功能通过潜在恶意URL、域名和IP地址的信誉评分提供有关威胁严重性的有价值见解。

此选项允许Log360 Cloud通过关联威胁情报源中的关键数据来提供有关潜在攻击的更多上下文。

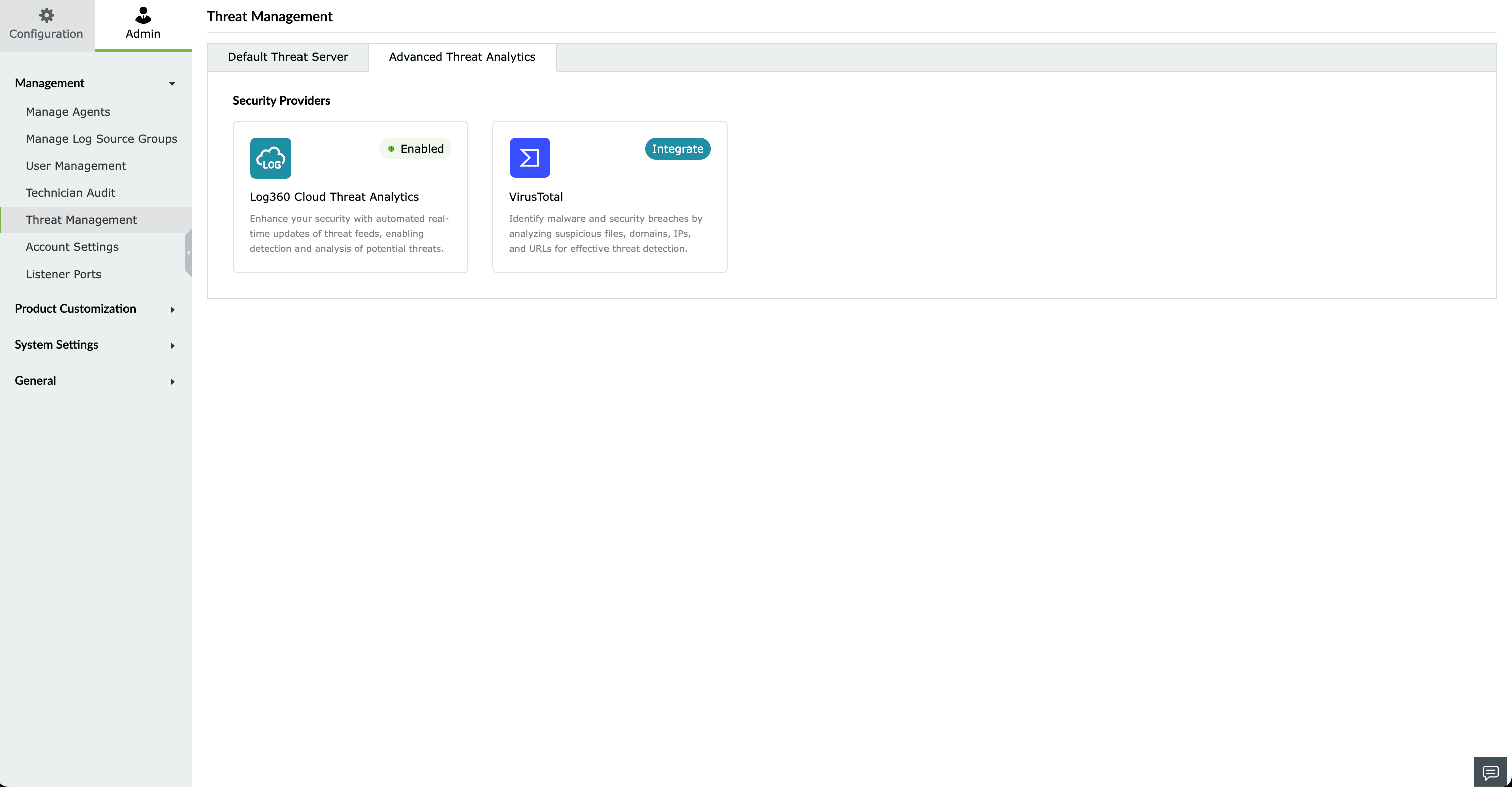

Log360 Cloud套件的默认集成。购买增值服务后即可访问。

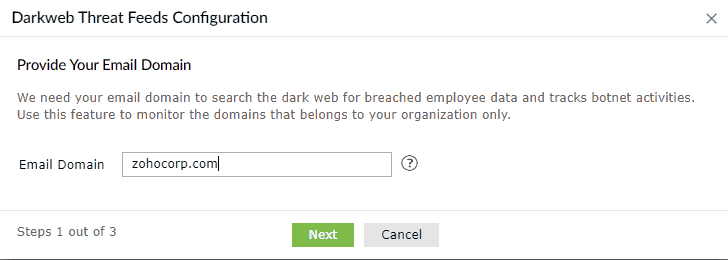

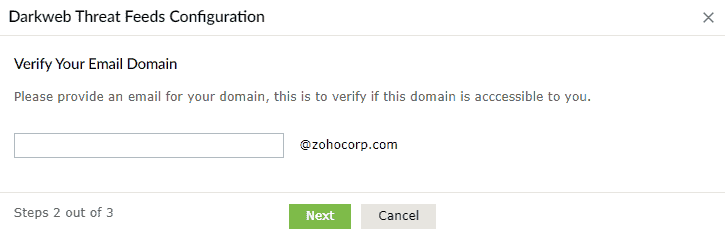

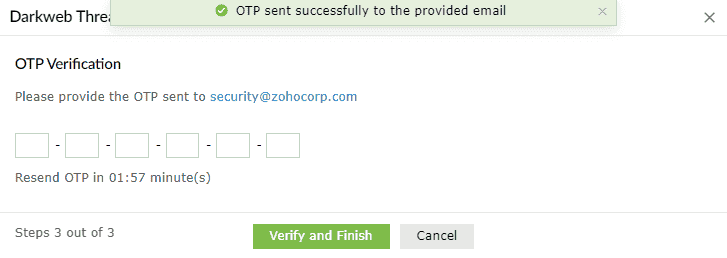

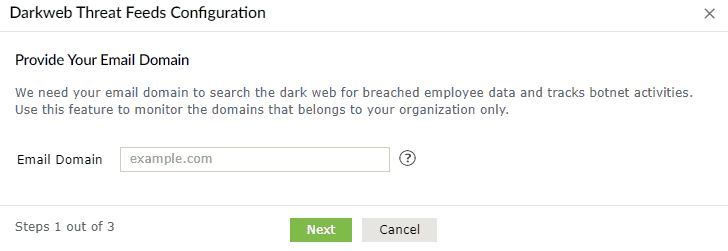

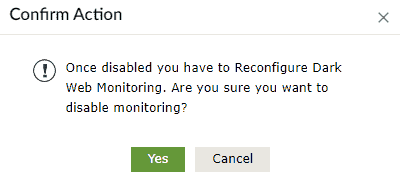

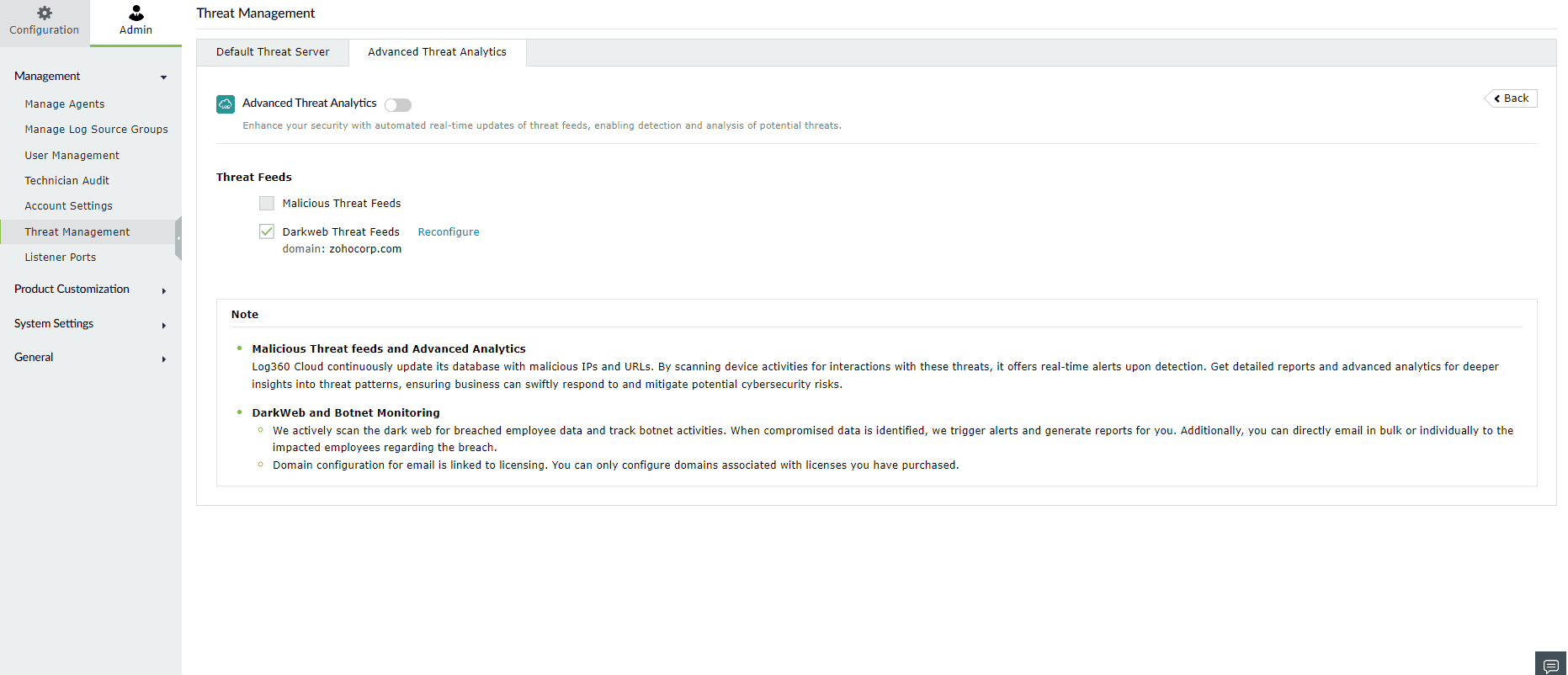

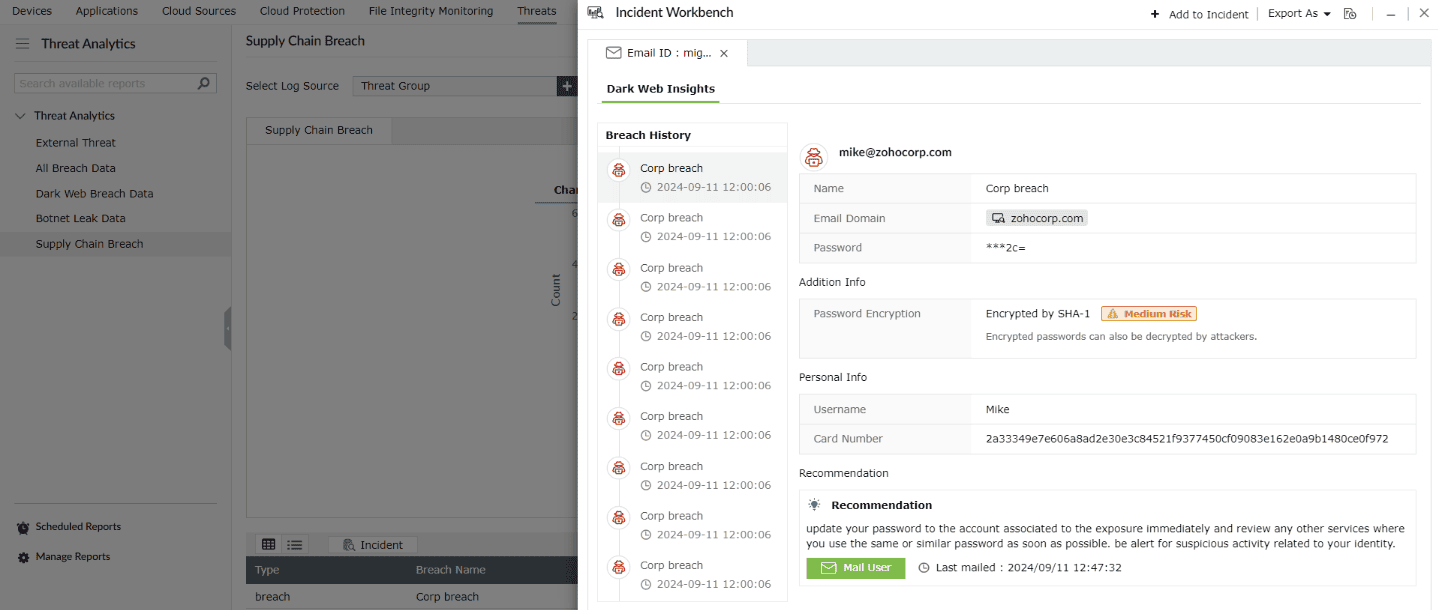

购买高级威胁分析后,您可访问暗网监控。您可以使用已授权的域配置暗网监控以监控与您的组织相关的潜在威胁。

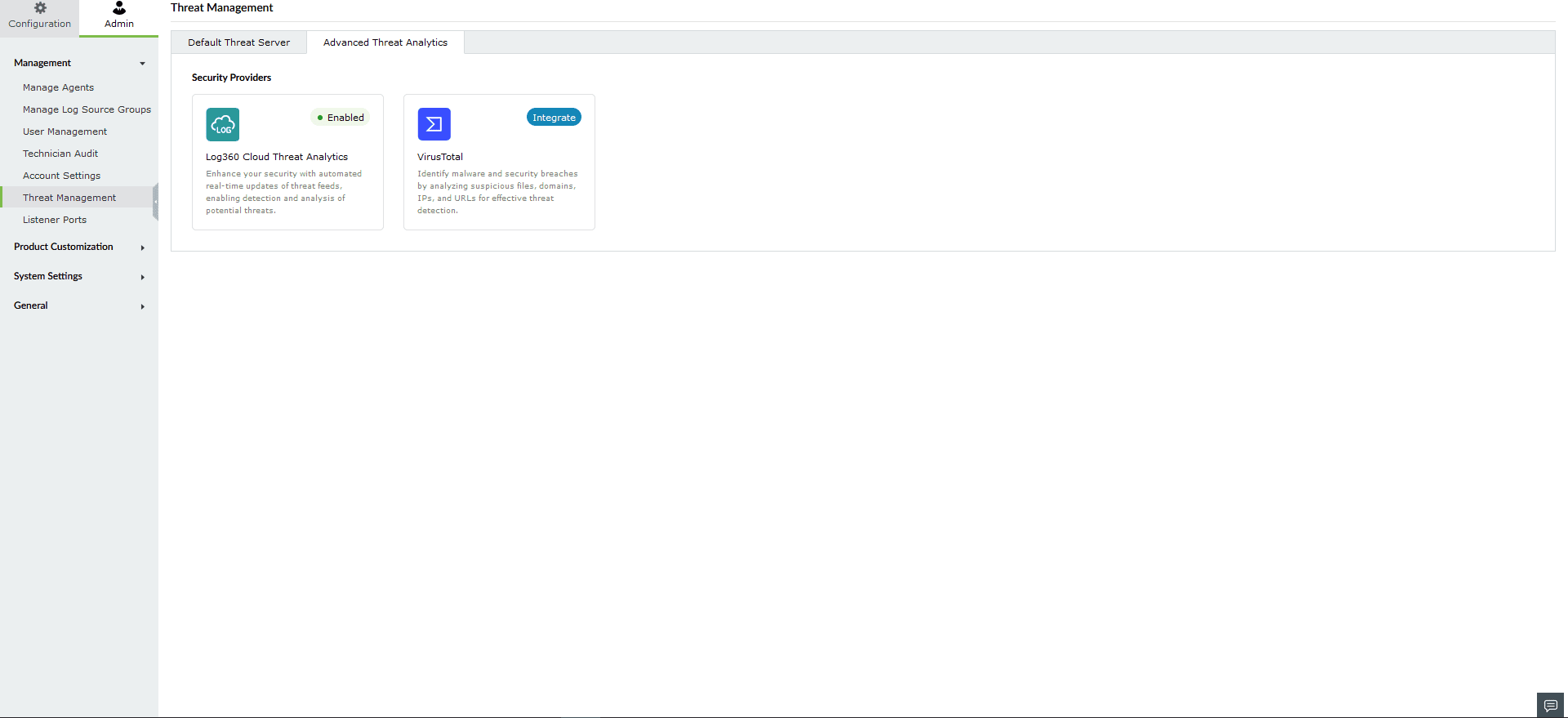

第三方威胁情报源集成。遵循自带密钥(BYOK)模式。如果您已单独购买VirusTotal访问权限,可以使用您的API密钥在Log360 Cloud中获取威胁分析信息。

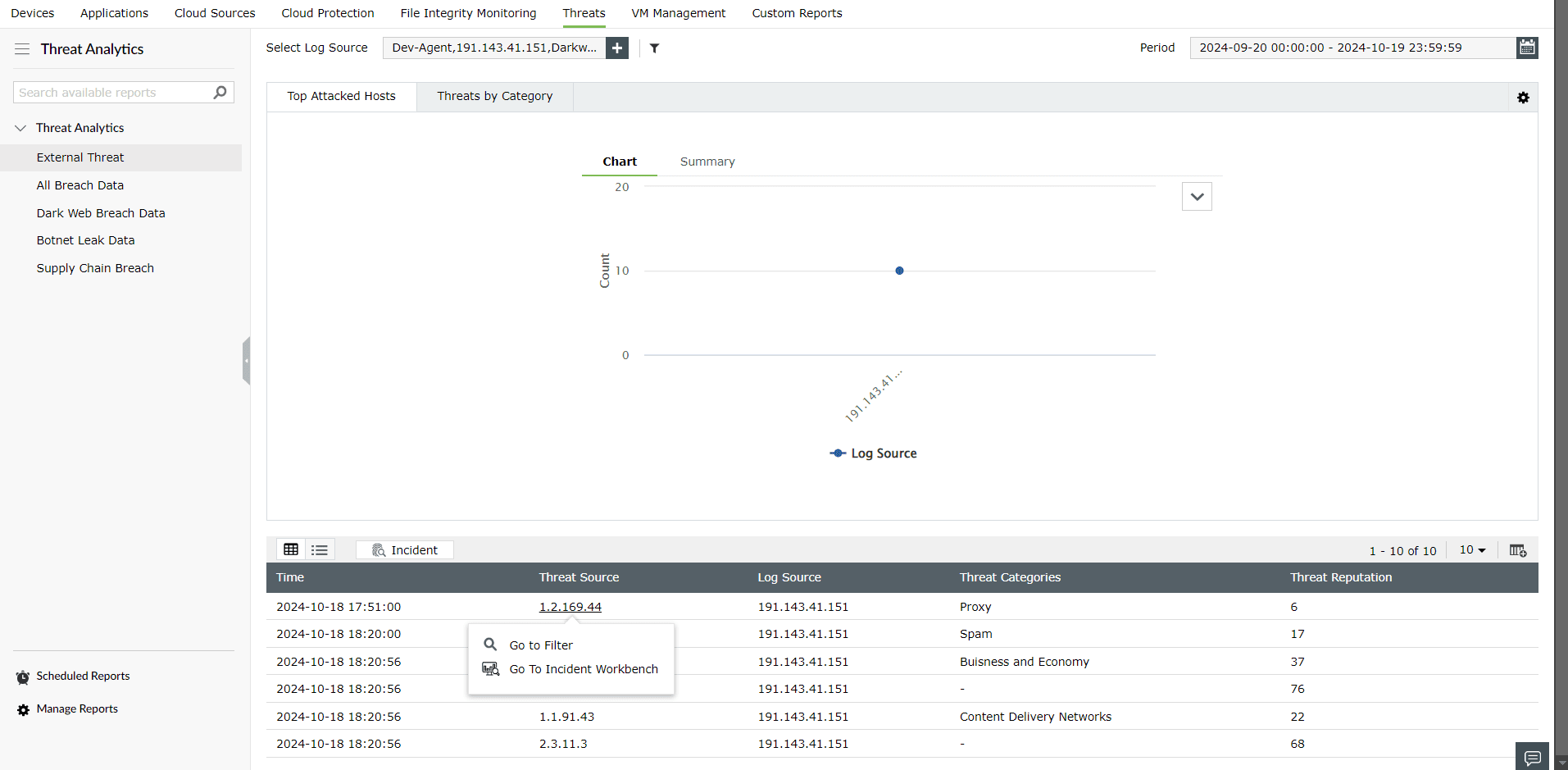

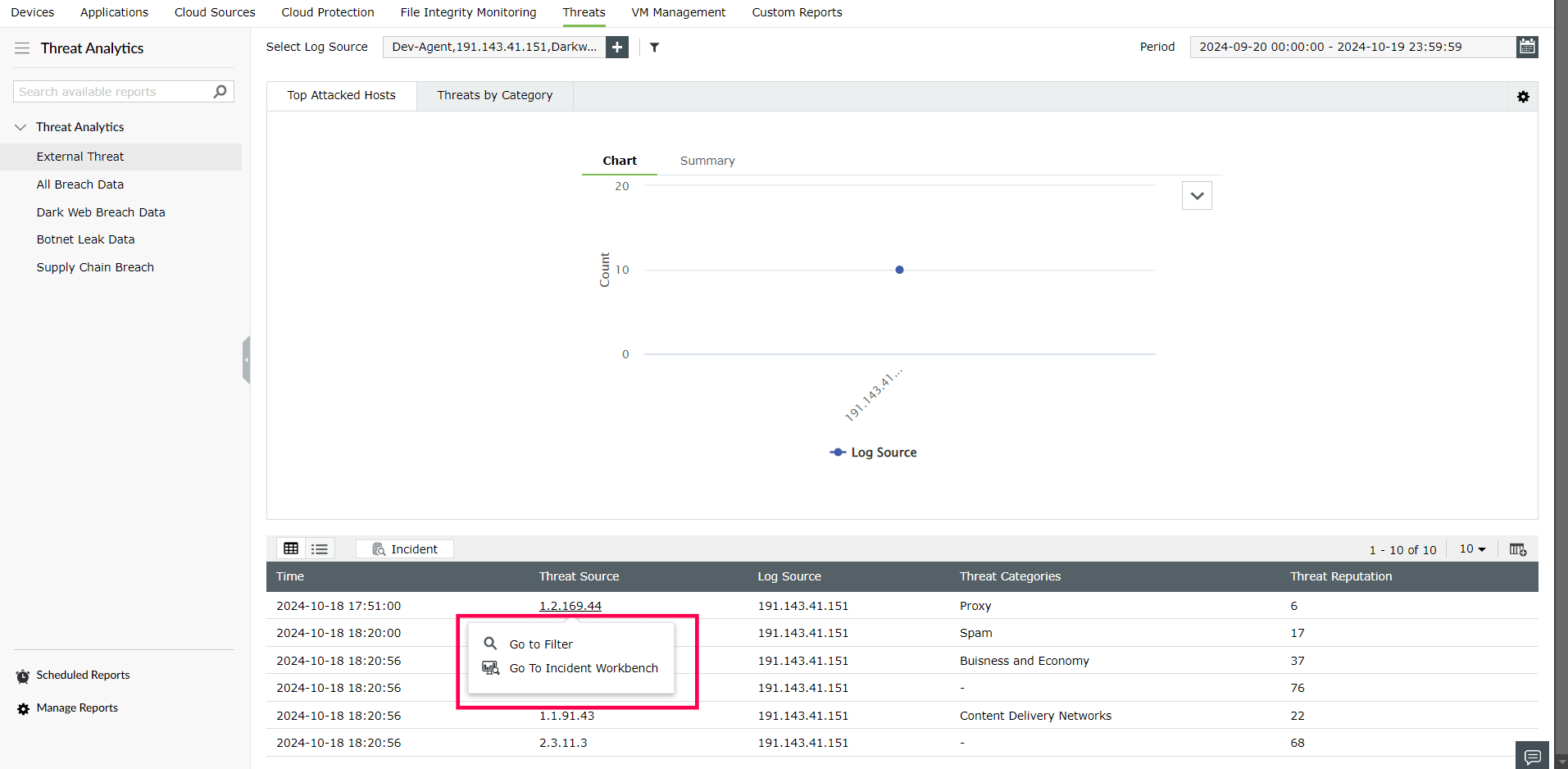

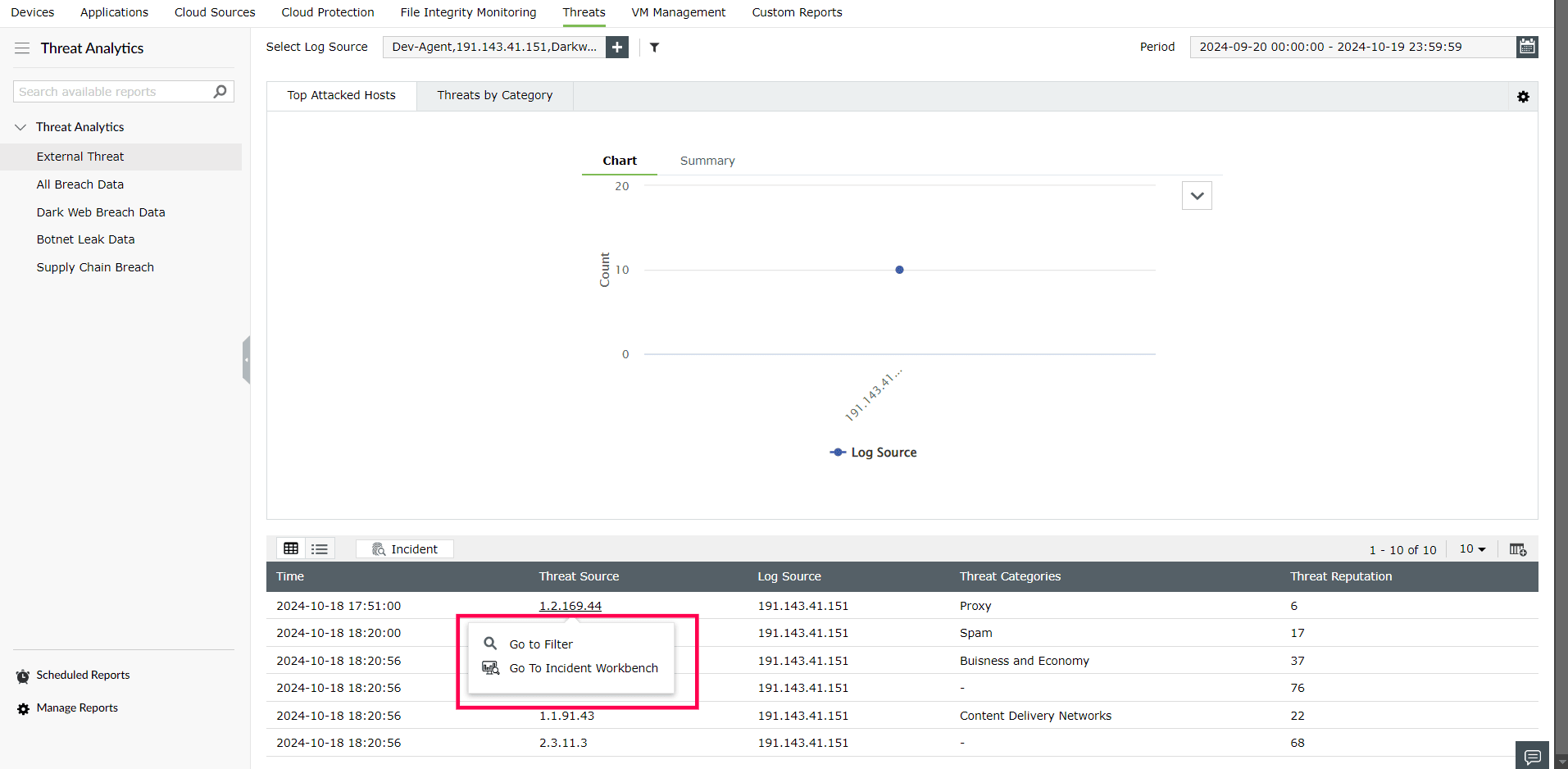

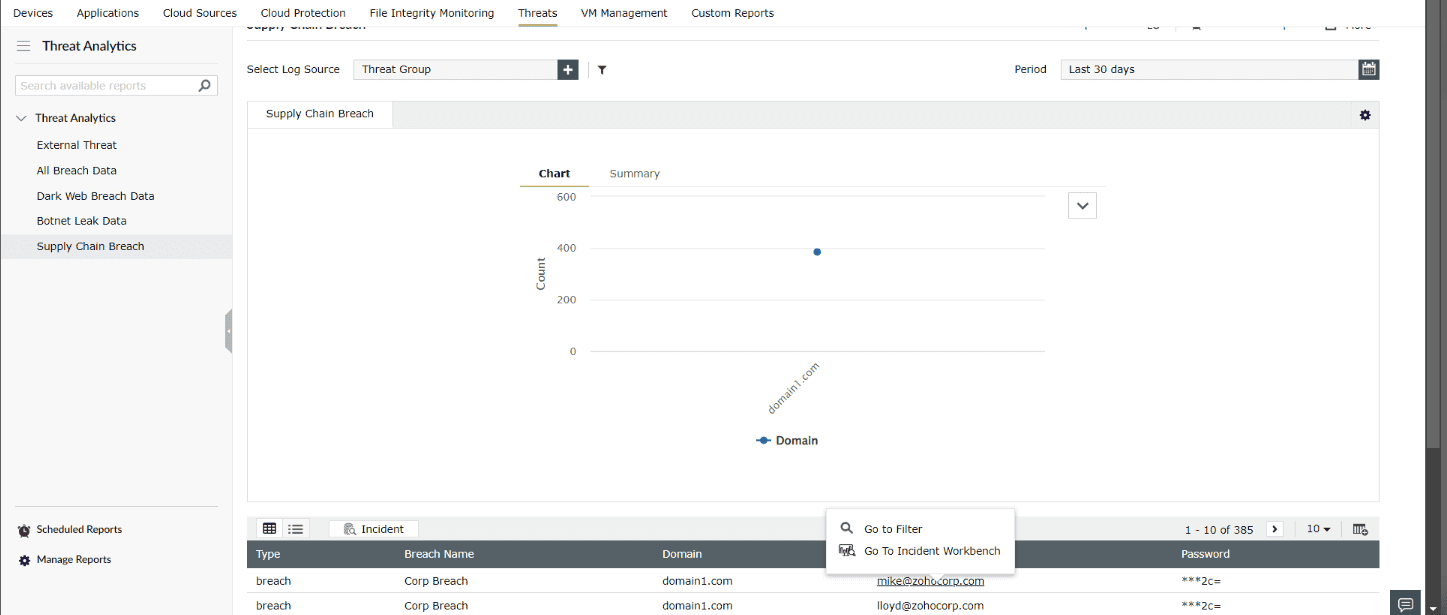

以下是用户如何访问不同用例的高级威胁分析信息:

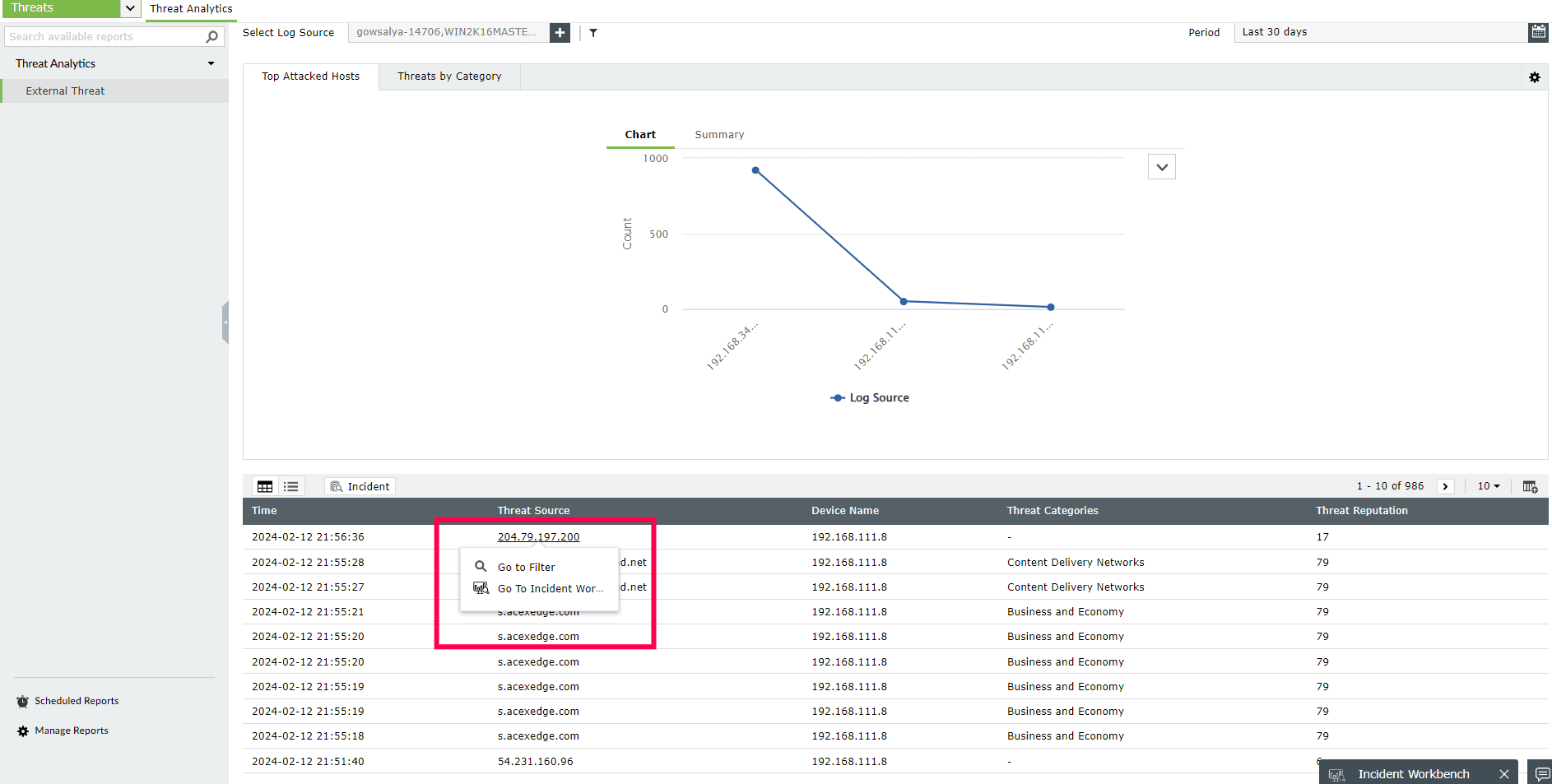

默认威胁 报告包含有关威胁来源、严重性、信誉评分等信息。 查看所选时期内的

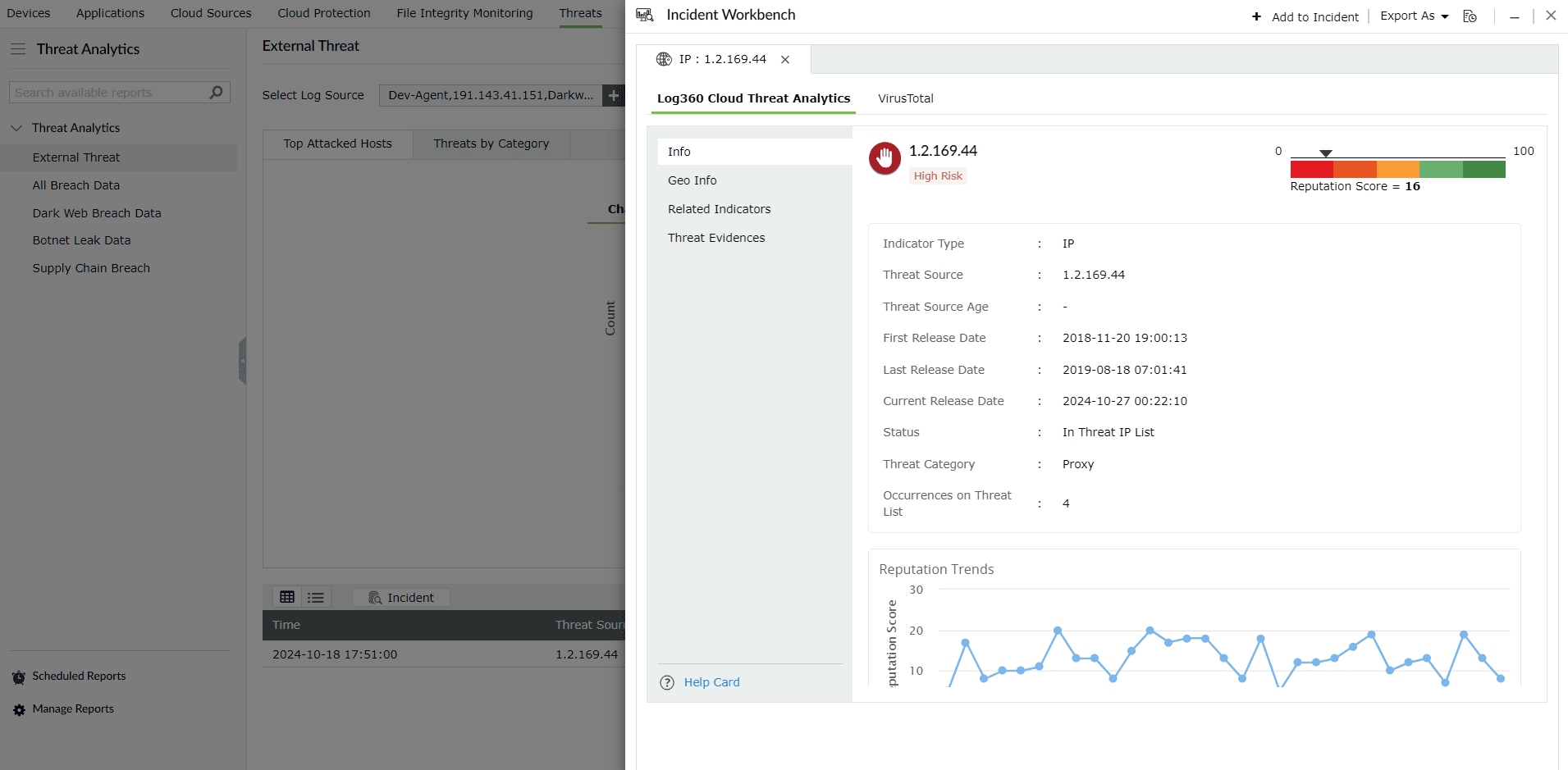

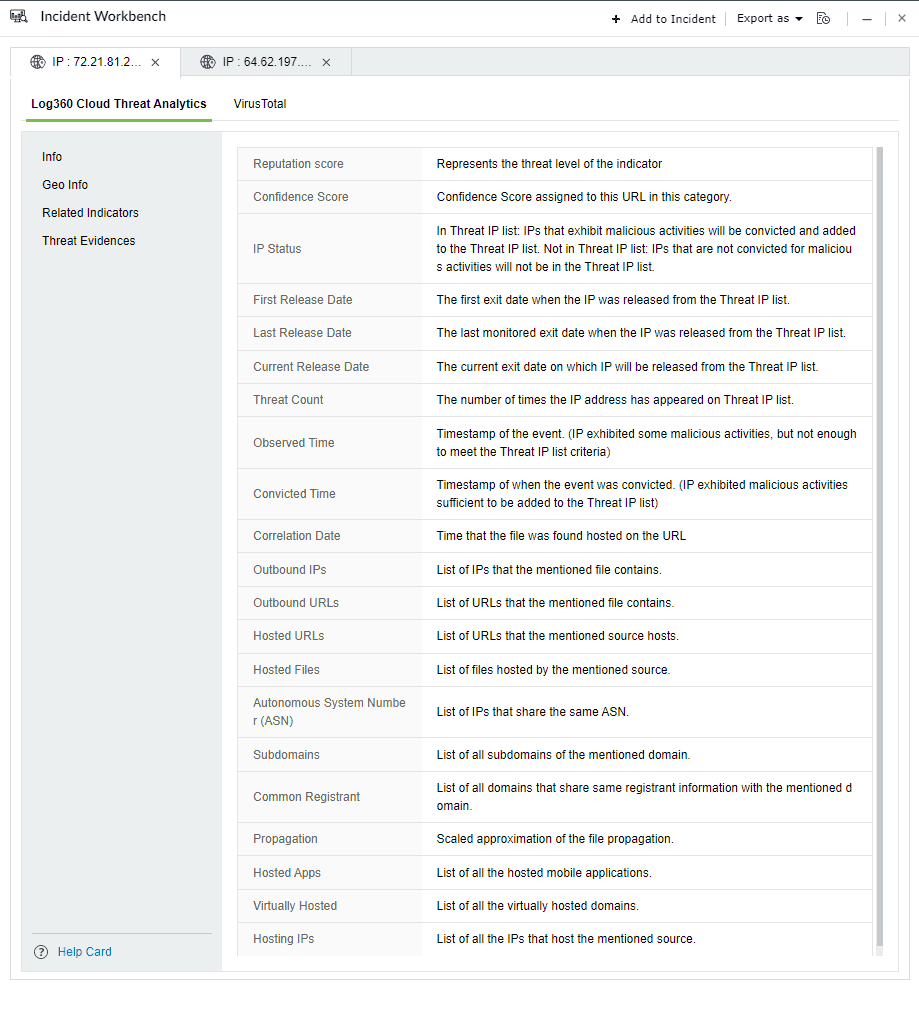

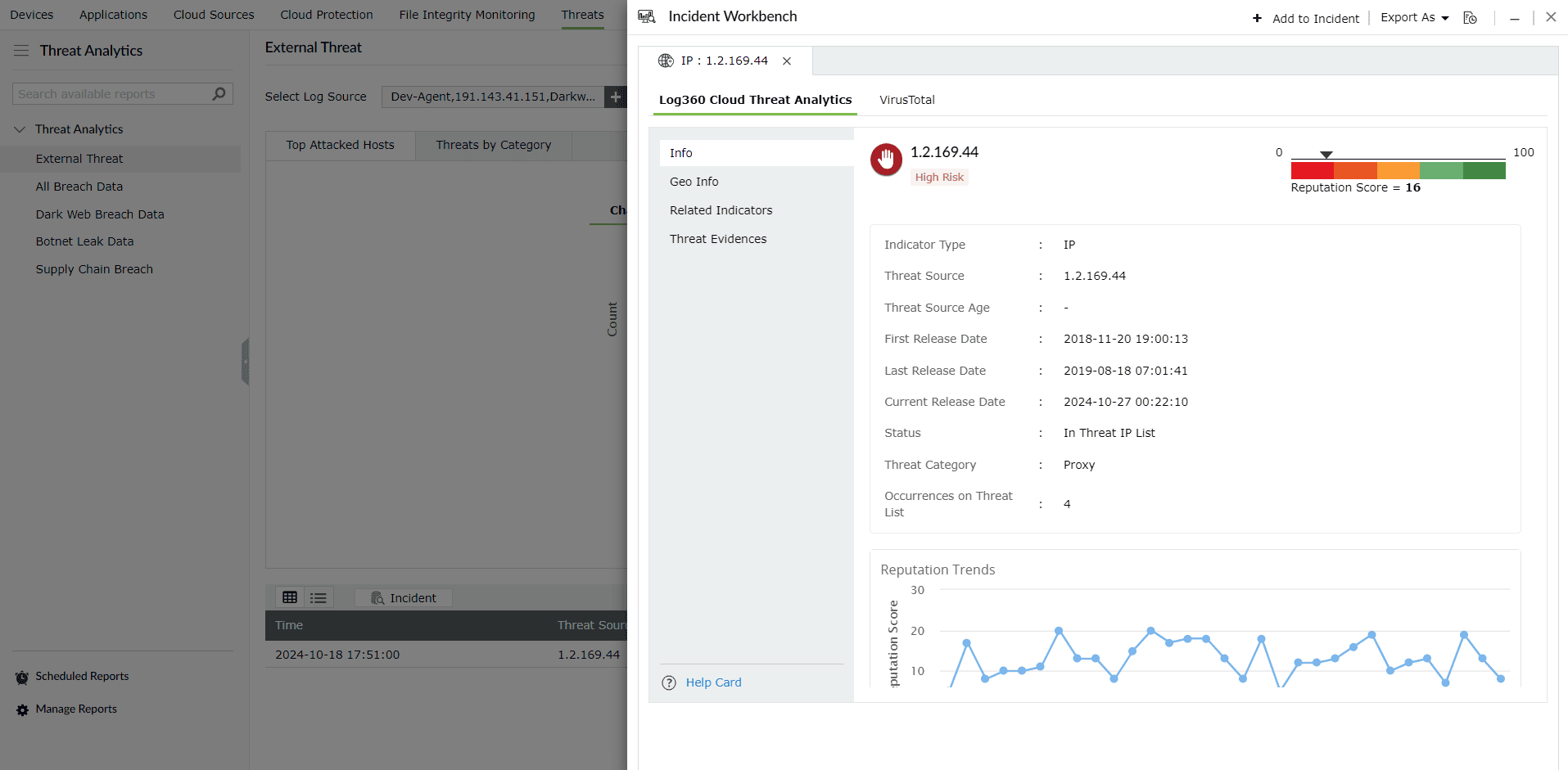

如何从Log360 Cloud的不同仪表板调用事件工作台。 若要理解Log360 Cloud威胁分析报告中使用的不同术语,请使用左下角的帮助卡片。 在工作台中选择任意IP或域进行分析。您可以访问以下数据:

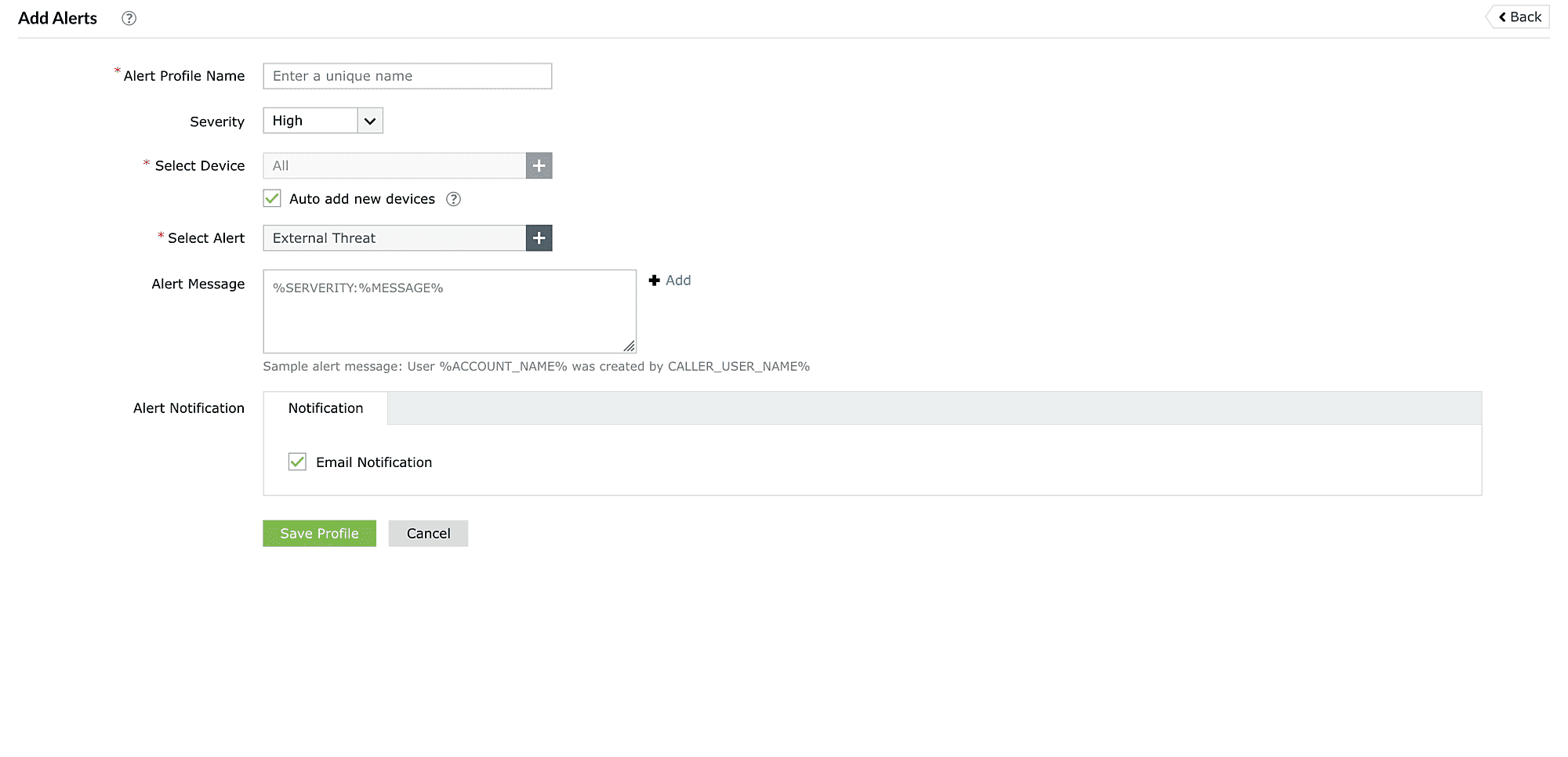

”的警报配置文件。 信息

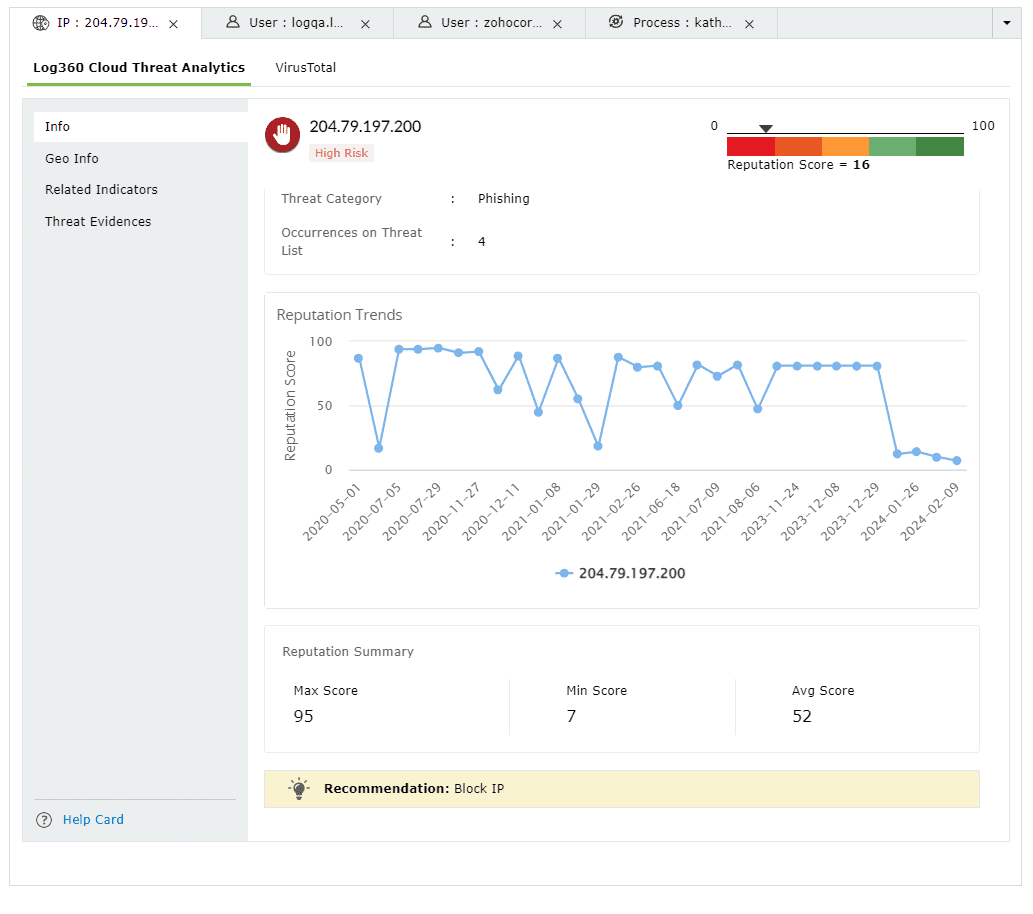

本节包含威胁源的信誉评分,范围为0-100。

您还可以查看信誉评分趋势图、威胁源状态(是否仍在威胁列表中)、类别、威胁列表中的出现次数及其从威胁列表中解除的时间。

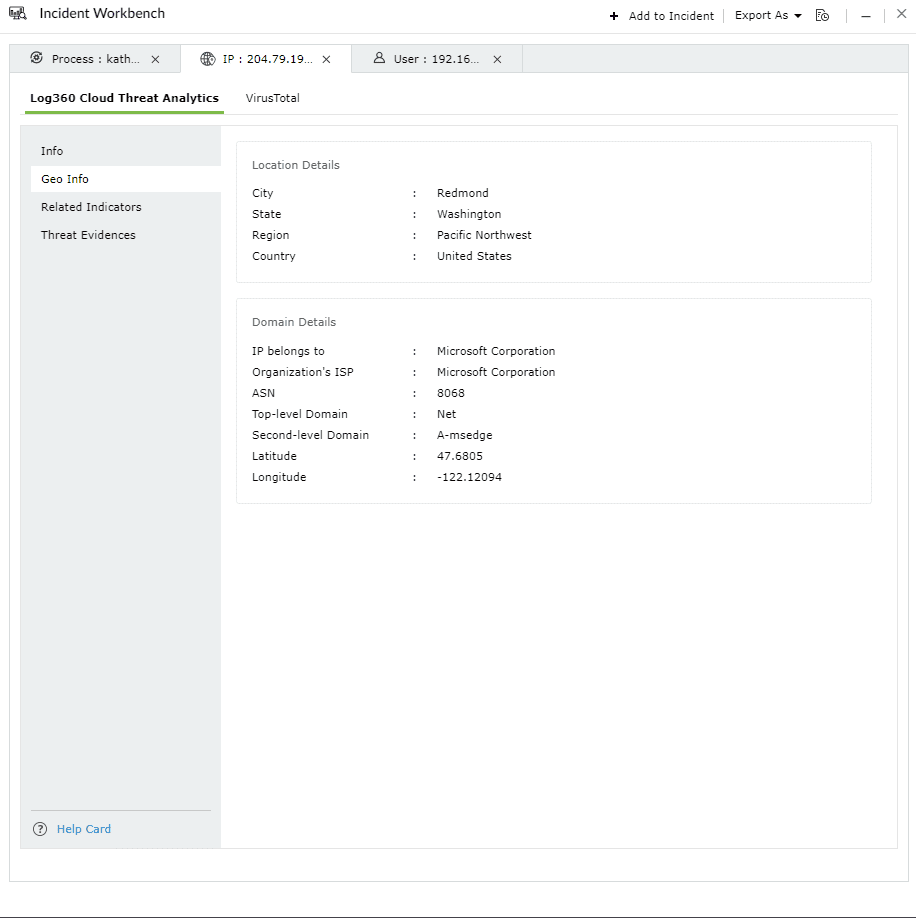

地理信息包含威胁源的地点映射详细信息,例如城市、州、区域以及域的Whois信息。

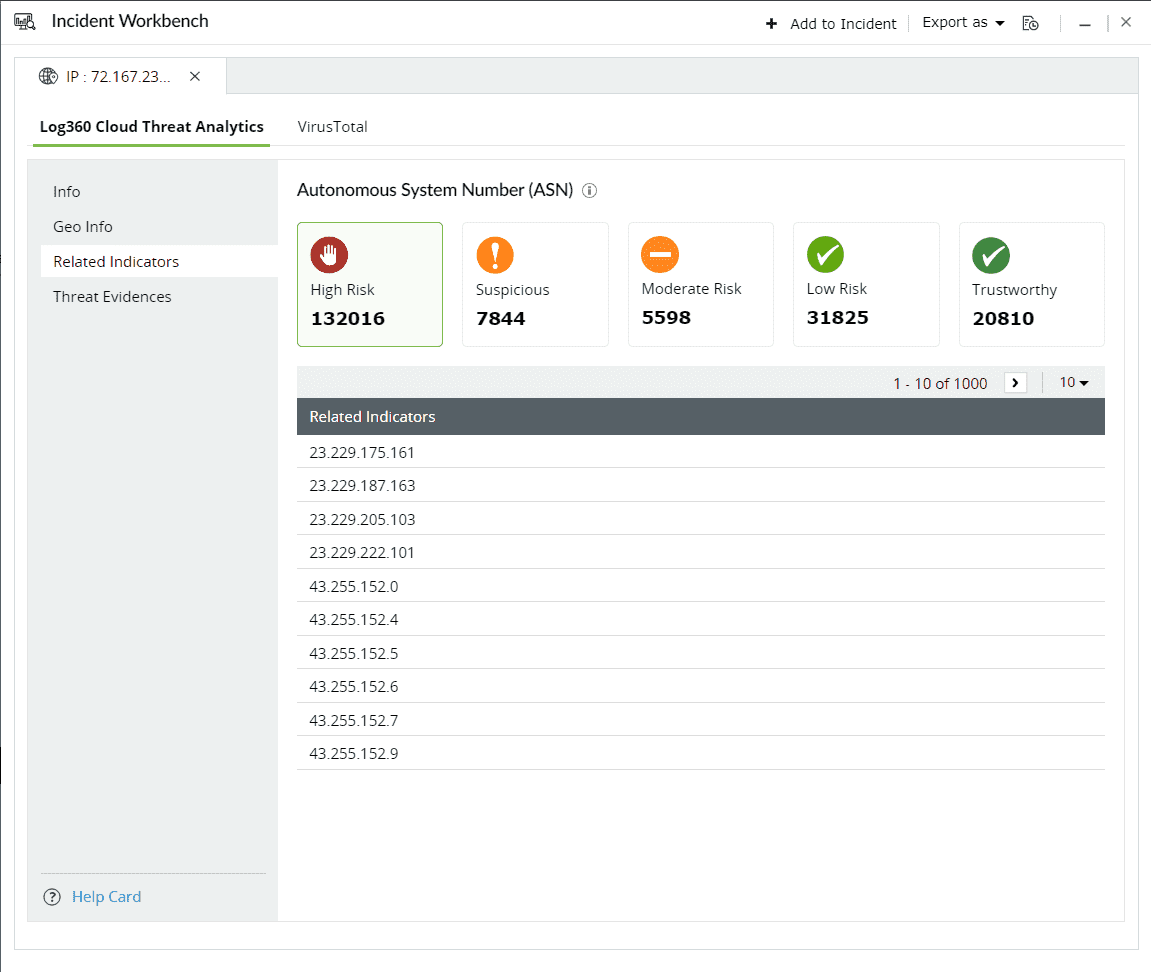

本节包含相关IP和域的风险概况。

上下文:

假设检测到一次攻击源自特定IP地址。可能还有许多其他IP地址、URL、文件或移动应用与该初始IP相关联。了解这些关联源并在它们与您的网络交互时识别它们至关重要,因为幕后攻击者可能也控制这些关联源。

上下文类型 上下文类型包含特定威胁源的相关指标列表。点击下拉菜单选择相关指标的类型。

威胁等级根据风险级别对相关指标进行分类。

高风险

The following are the 5 risk levels in descending order:

这是威胁源和相关指标:

威胁源 - IP

| 相关指标 | 描述 |

|---|---|

| 托管的 URL | 映射到特定 IP 地址的网站。 |

| ASN(自治系统编号) | 唯一标识威胁源所属更大 IP 组的相关 ASN。 |

| 托管的文件 | 托管在特定 IP 上的文件。 |

威胁源 - 域名

| 相关指标 | 描述 |

|---|---|

| 虚拟托管域名 | 共享同一服务器且拥有唯一域名的网站。 |

| 子域名 | 携带特定前缀的不同网页属于同一个域名。 |

| 托管的文件 | 域名托管的文件 |

| 托管的 IP | 可映射到特定域名的 IP 地址。 |

| 共同注册人 | 拥有和管理该域名的个人或组织。 |

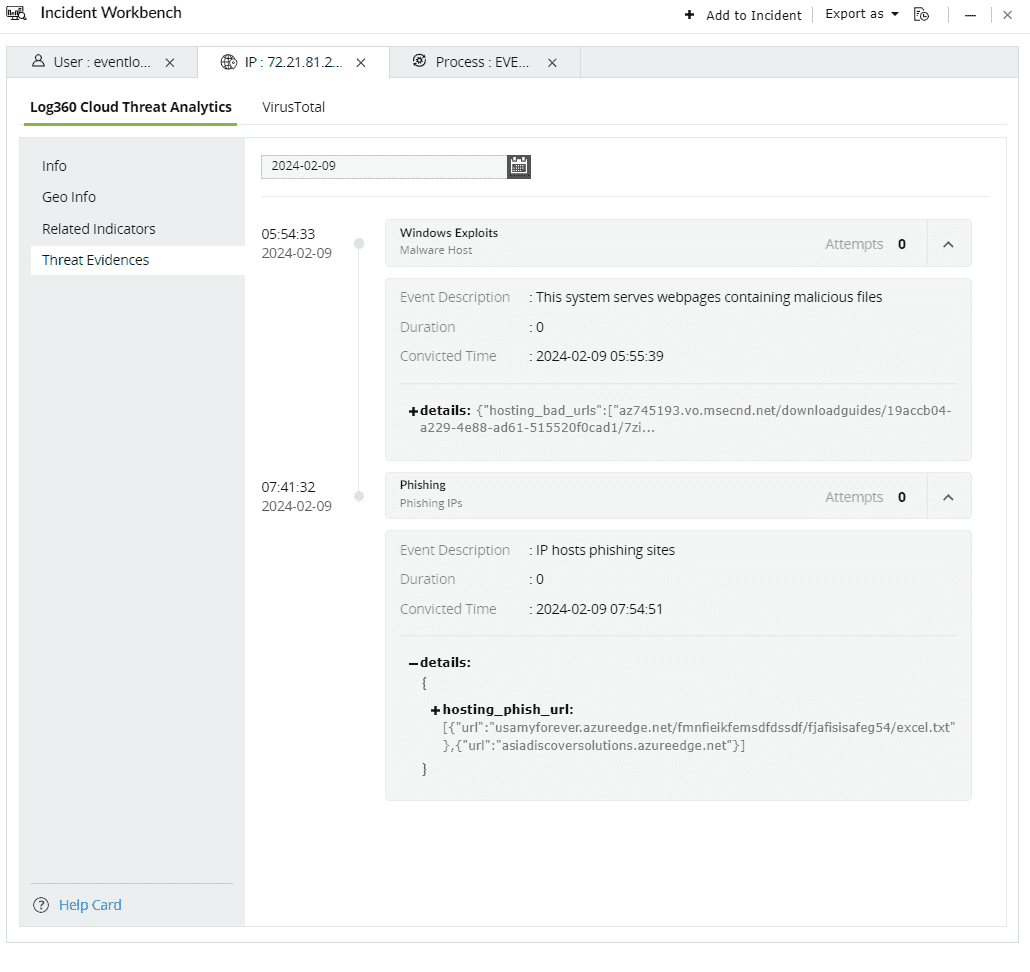

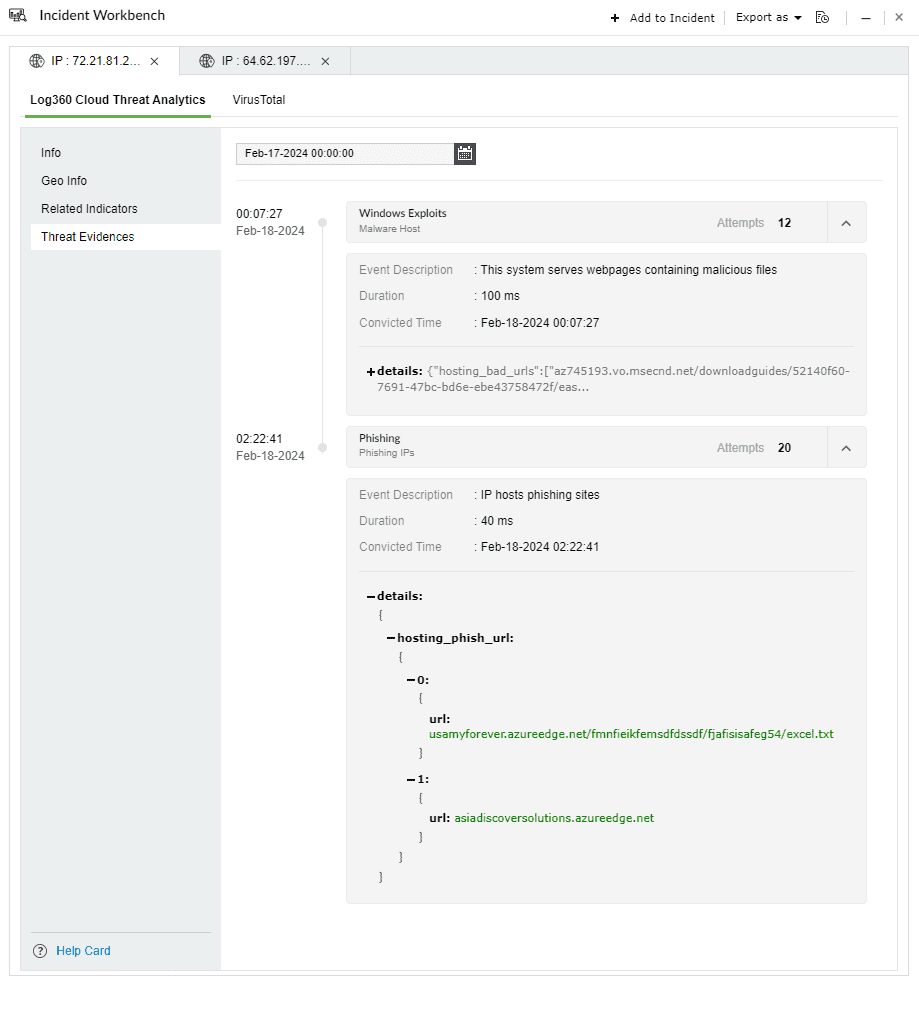

本节包含安全供应商针对尝试攻击或恶意活动产生的证据,这些活动可追溯到特定威胁源。

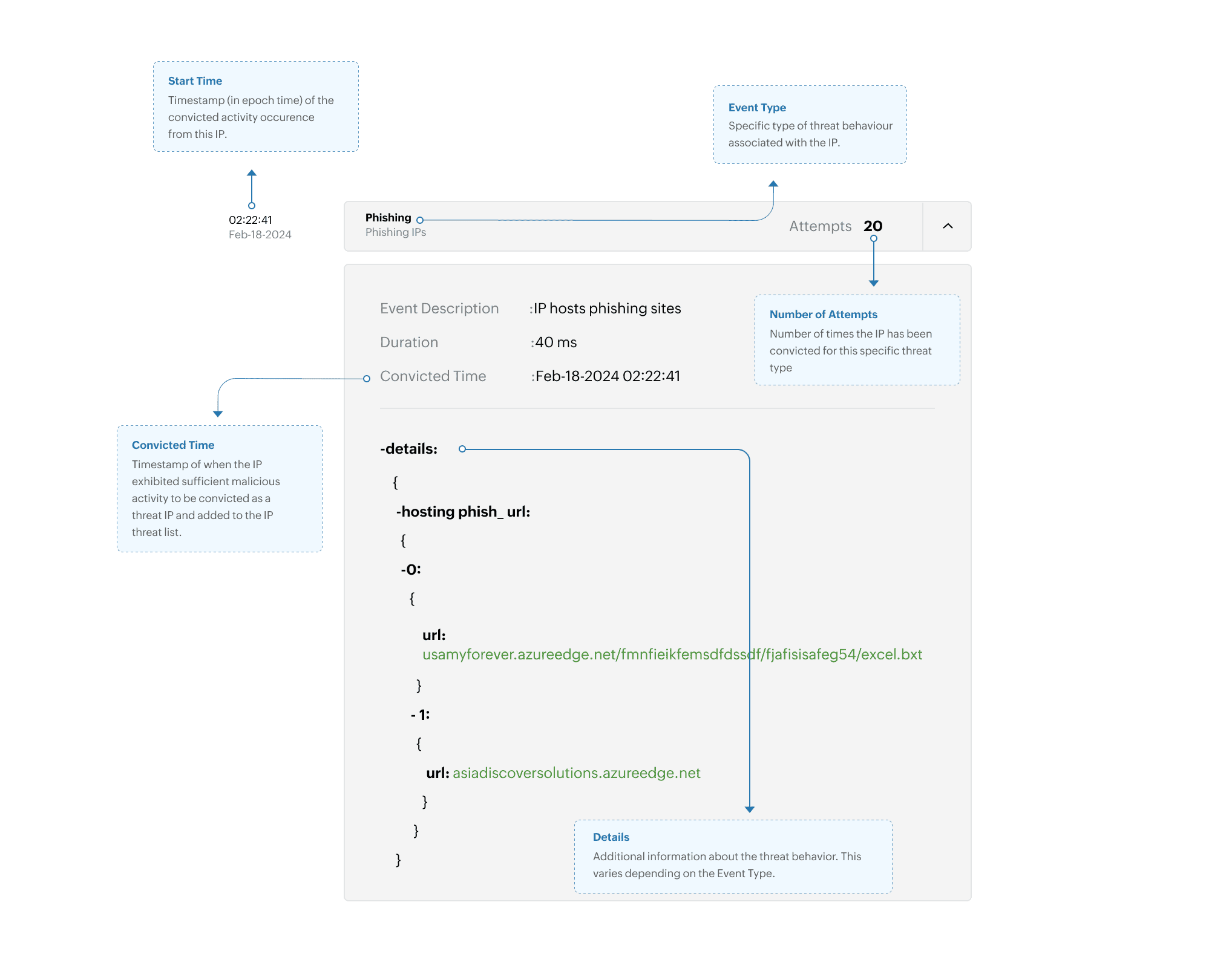

威胁证据涵盖导致某 IP 被标记为恶意的一系列事件。响应内容包括:

威胁证据示例 1:网络钓鱼

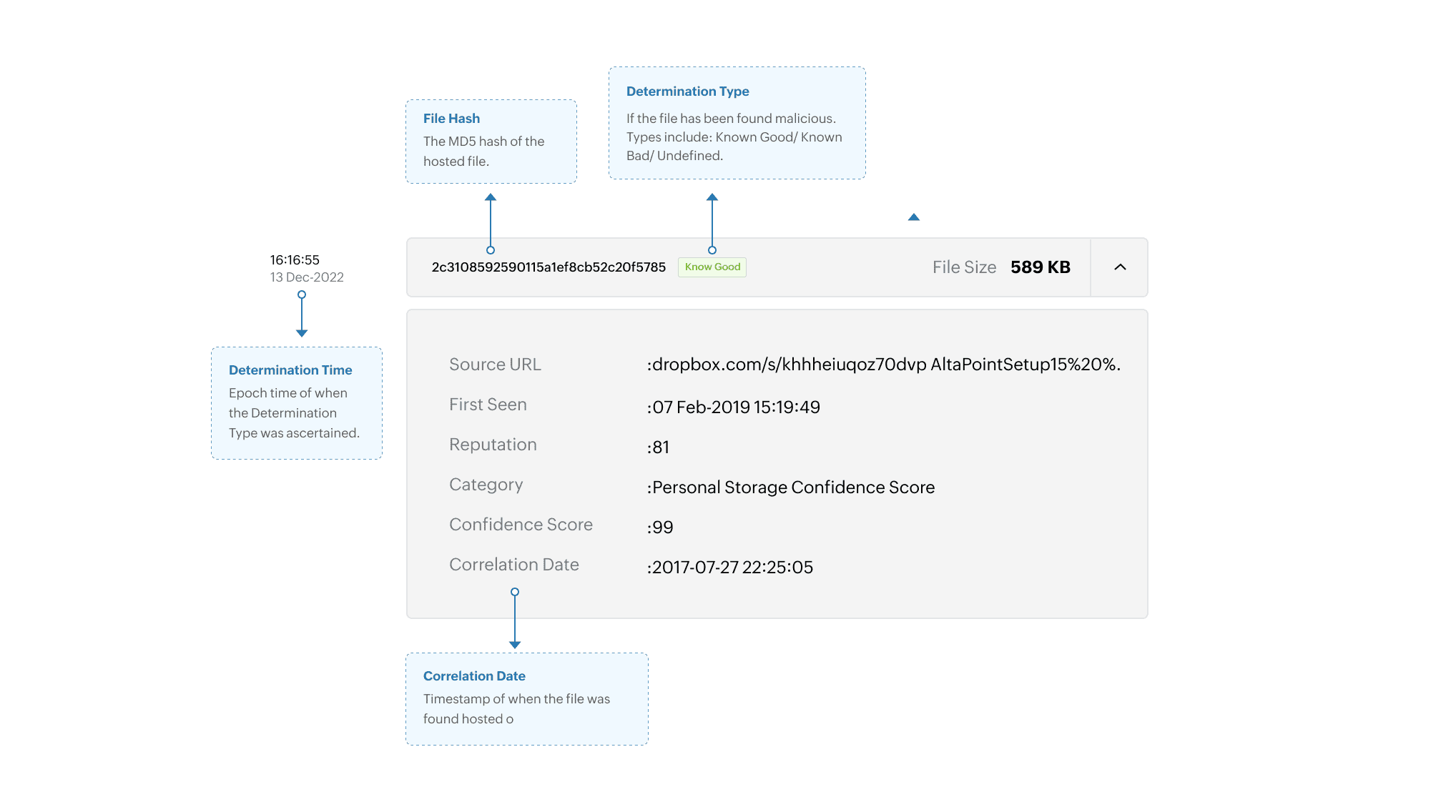

威胁证据示例 2:域名托管的文件

Constella Intelligence 专注于数字风险防护,包括监控暗网及其他在线渠道,以减轻欺诈、网络犯罪和品牌滥用等威胁。与 Log360 Cloud 集成可增强威胁检测,提供全面的数字风险视图,实现主动品牌保护,确保合规性,促进高效的事件响应。

泄露报告

电子邮件分析

用户可以通过两种方式访问 VirusTotal API:

建议:对于业务流程,推荐使用高级 API 进行集成。

欲了解更多 VirusTotal、其 服务条款, 隐私政策及 API 使用,请 访问其官网.

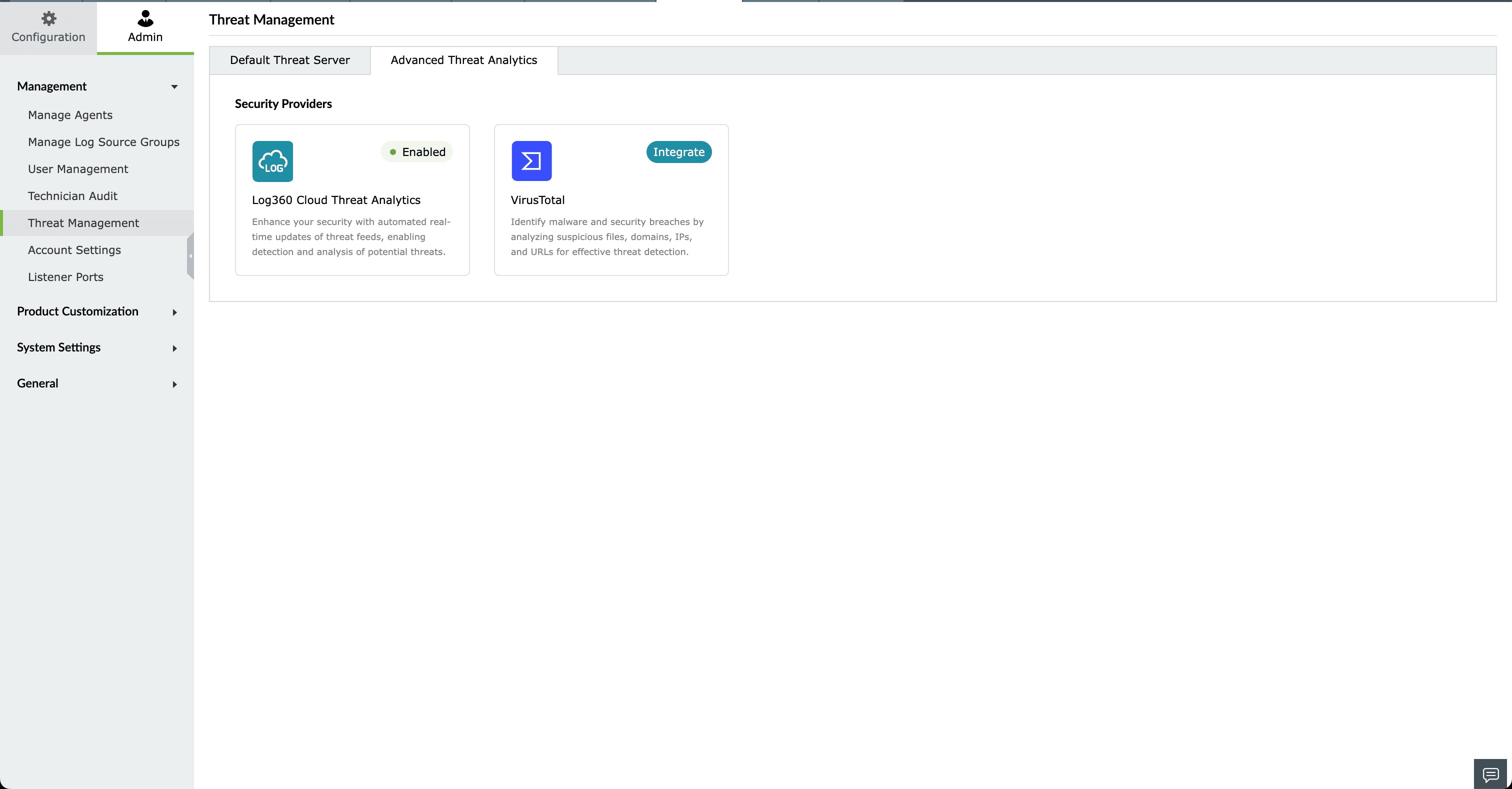

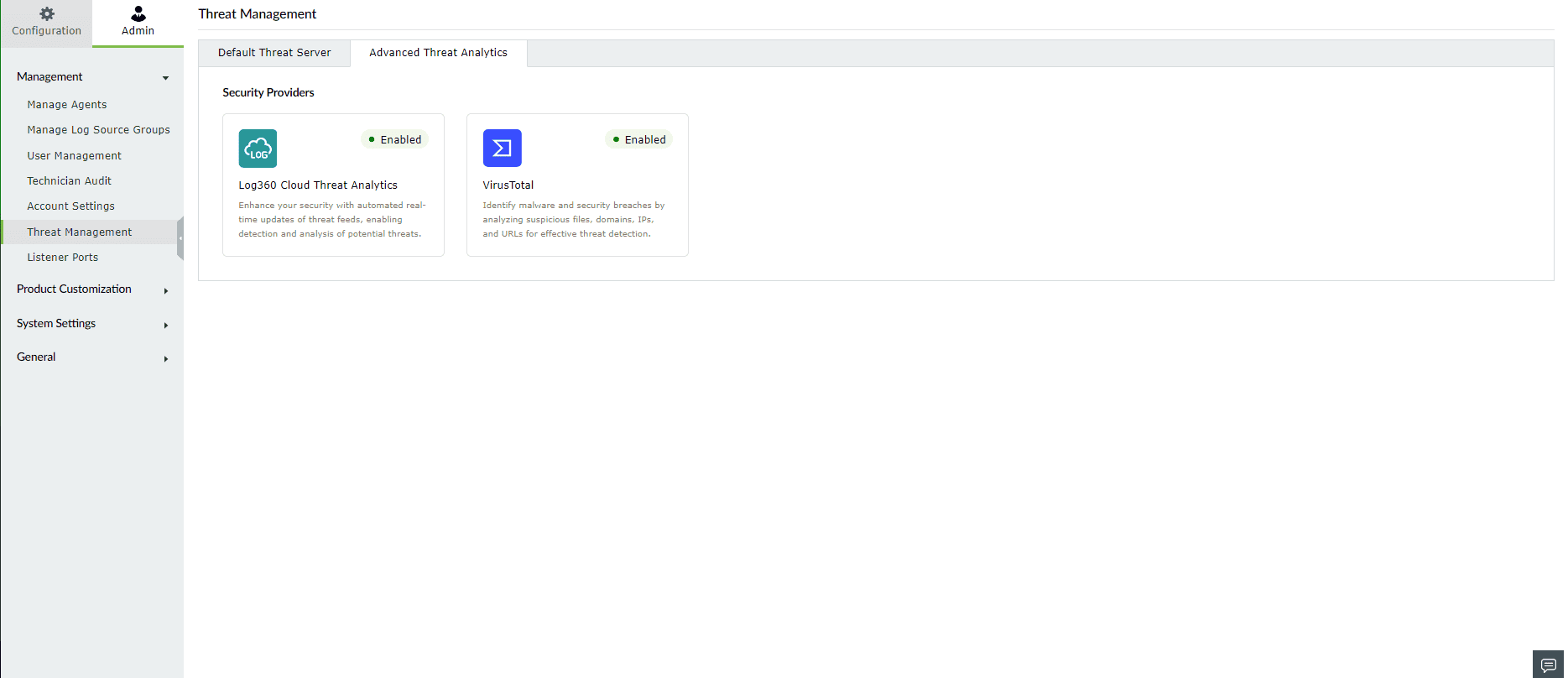

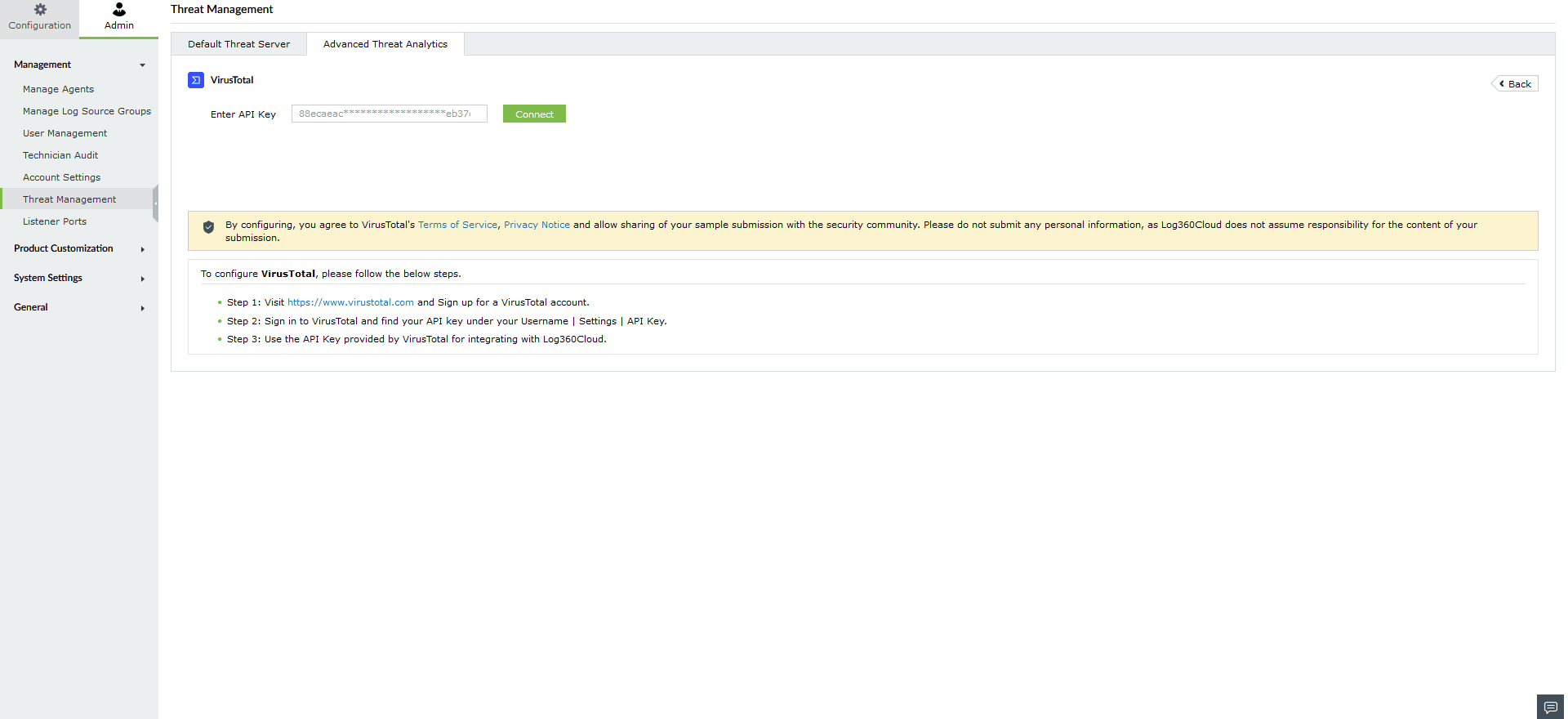

购买 Advanced Threat Analytics 附加组件并应用许可证后,请前往 高级威胁分析 页面。

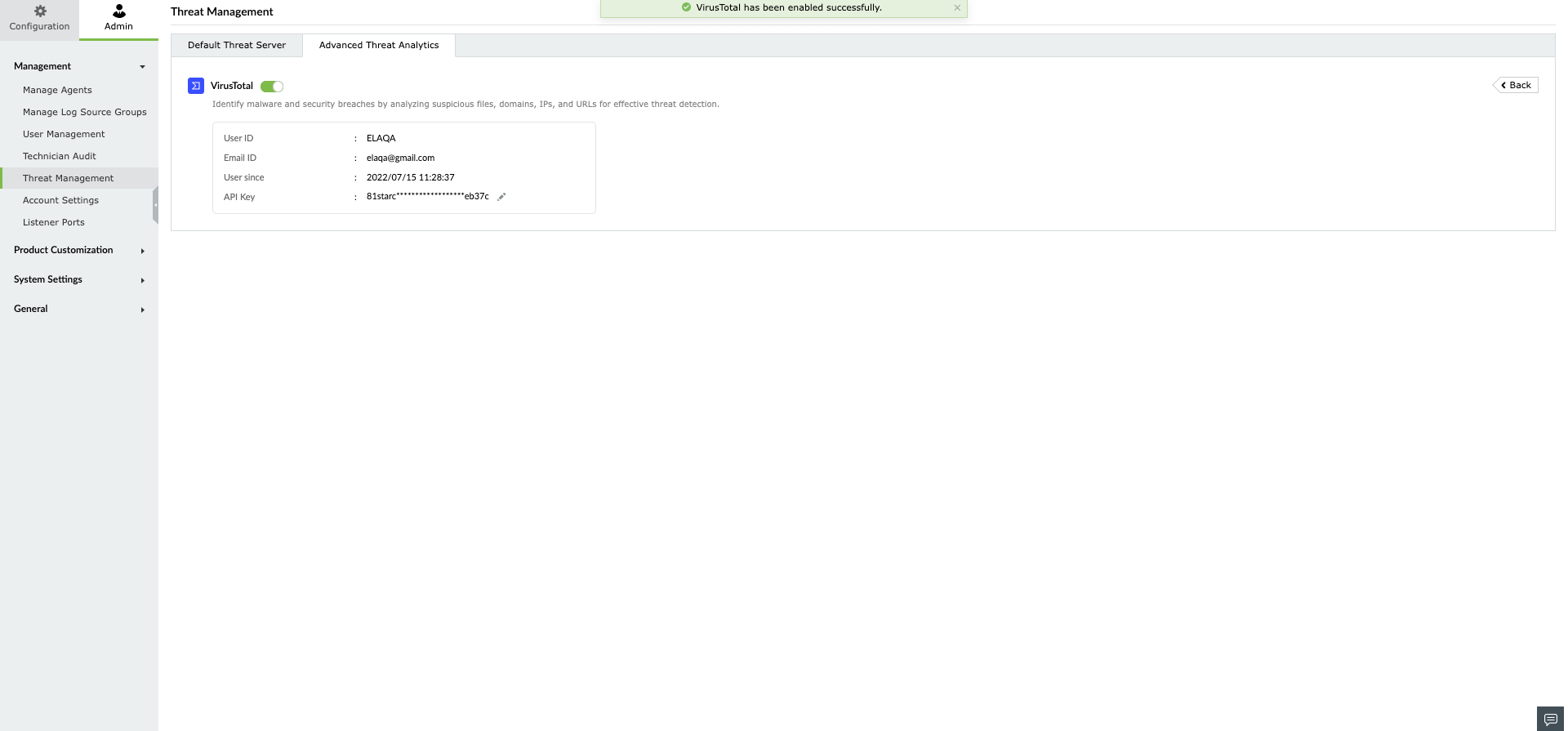

粘贴 API 密钥并点击 连接 完成 VirusTotal 配置。

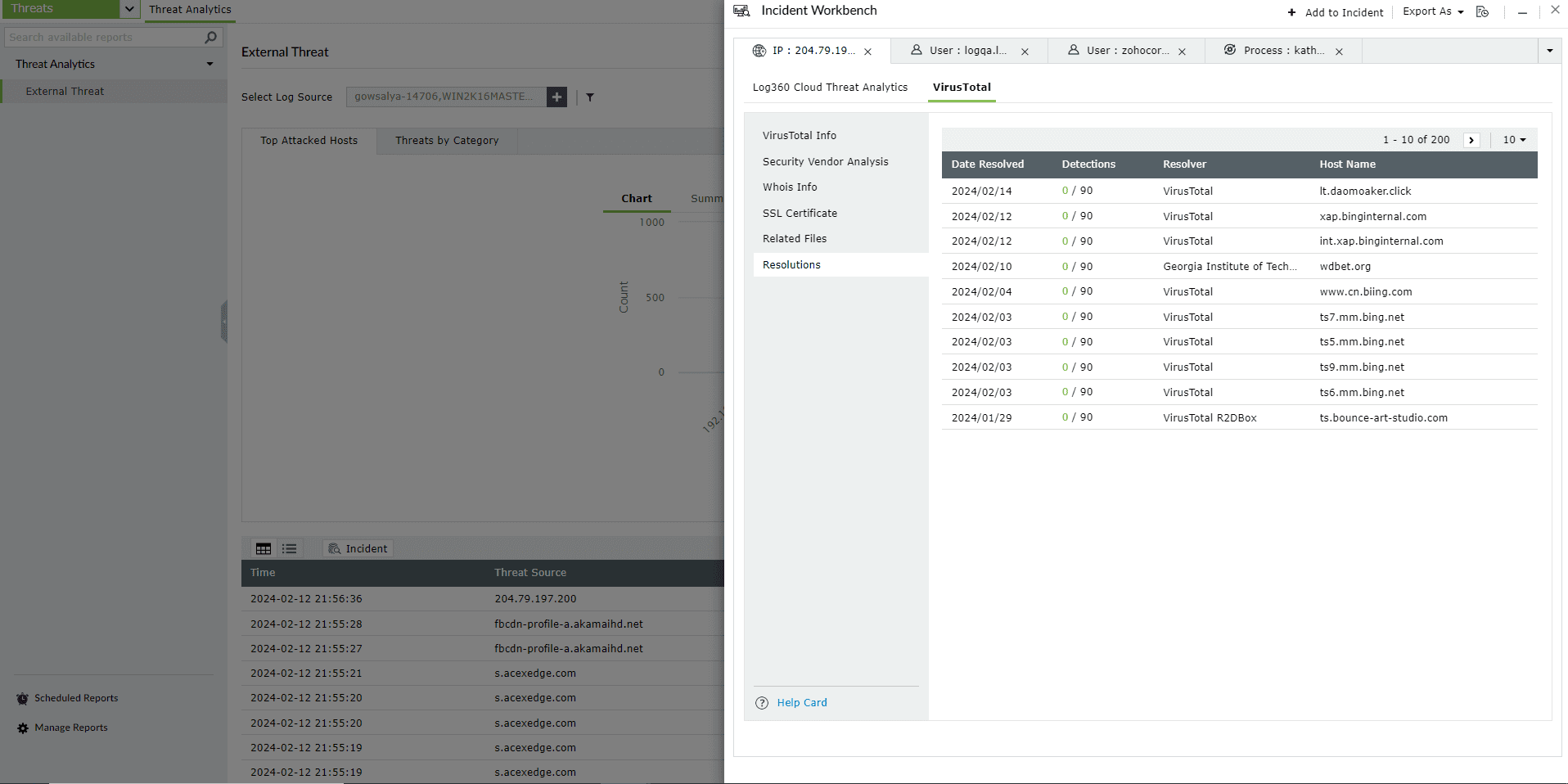

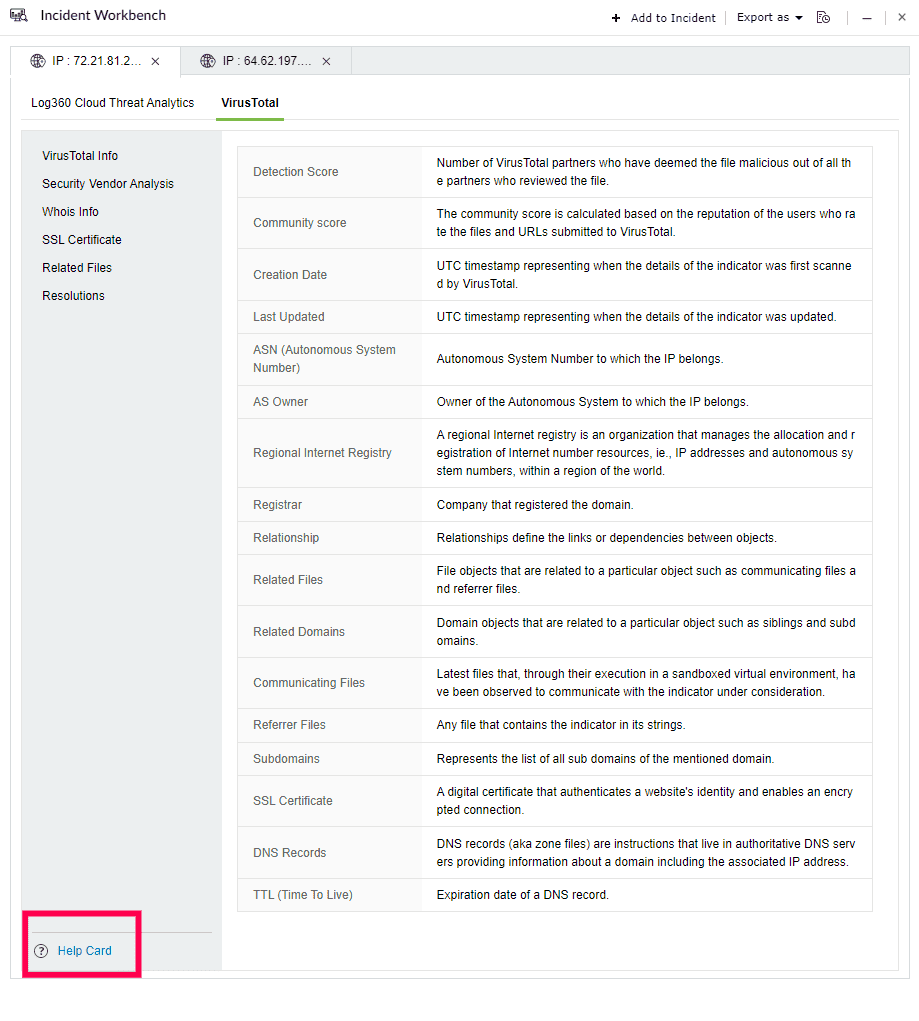

在 Log360 Cloud 中,用户可以通过事件工作台访问 VirusTotal 数据。 若要理解Log360 Cloud威胁分析报告中使用的不同术语,请使用左下角的帮助卡片。 在工作台中选择任意IP或域进行分析。您可以访问以下数据:

”的警报配置文件。 欲了解 VirusTotal 报告中的不同术语,请使用左下角的帮助卡。

本节包含威胁源的信誉评分,范围为0-100。

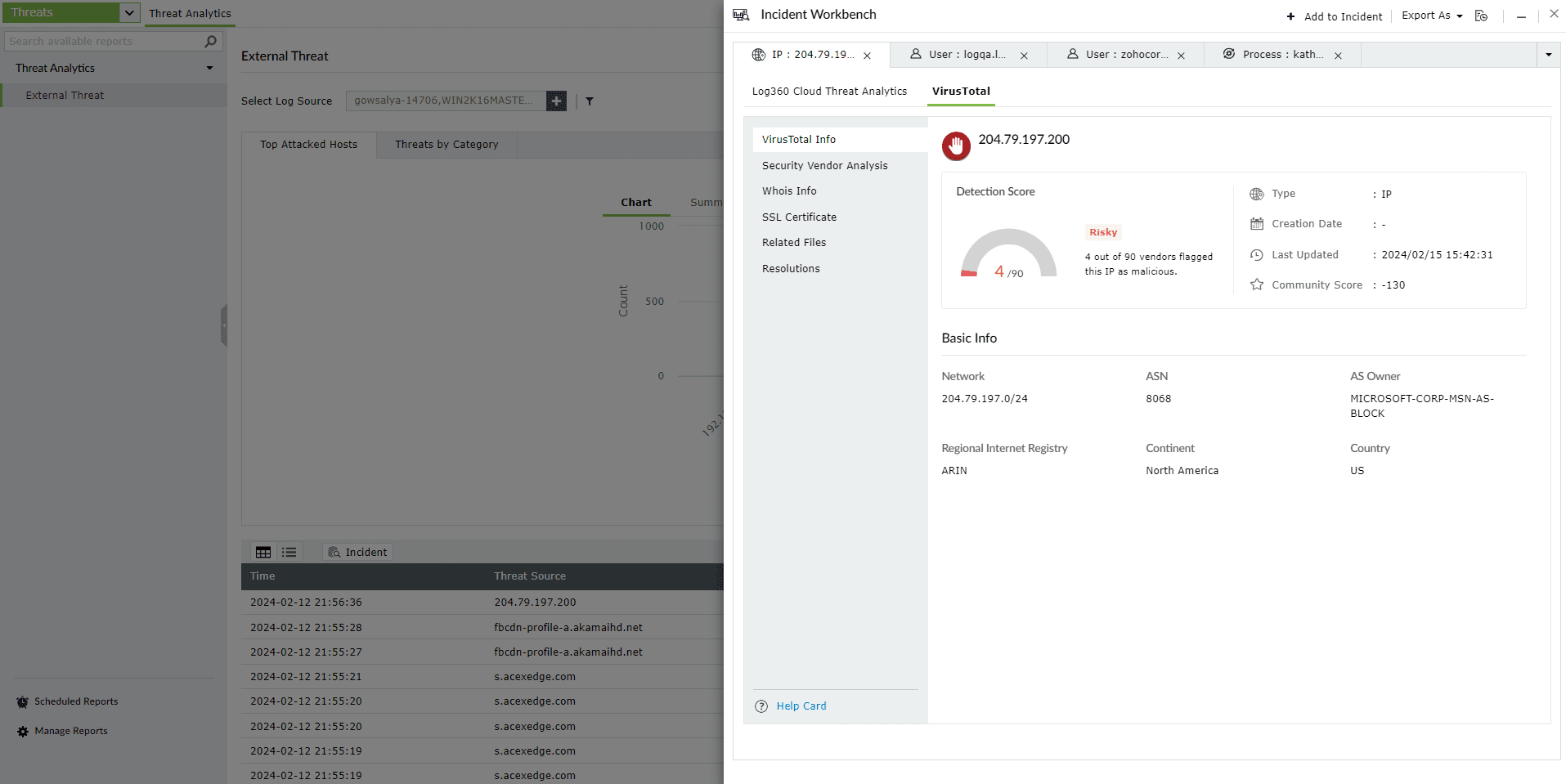

本节包含威胁源的检测评分,即标记该威胁源为风险的安全厂商数量占总安全厂商数量的比例。此外,还提供威胁源的基本信息及地理位置信息。

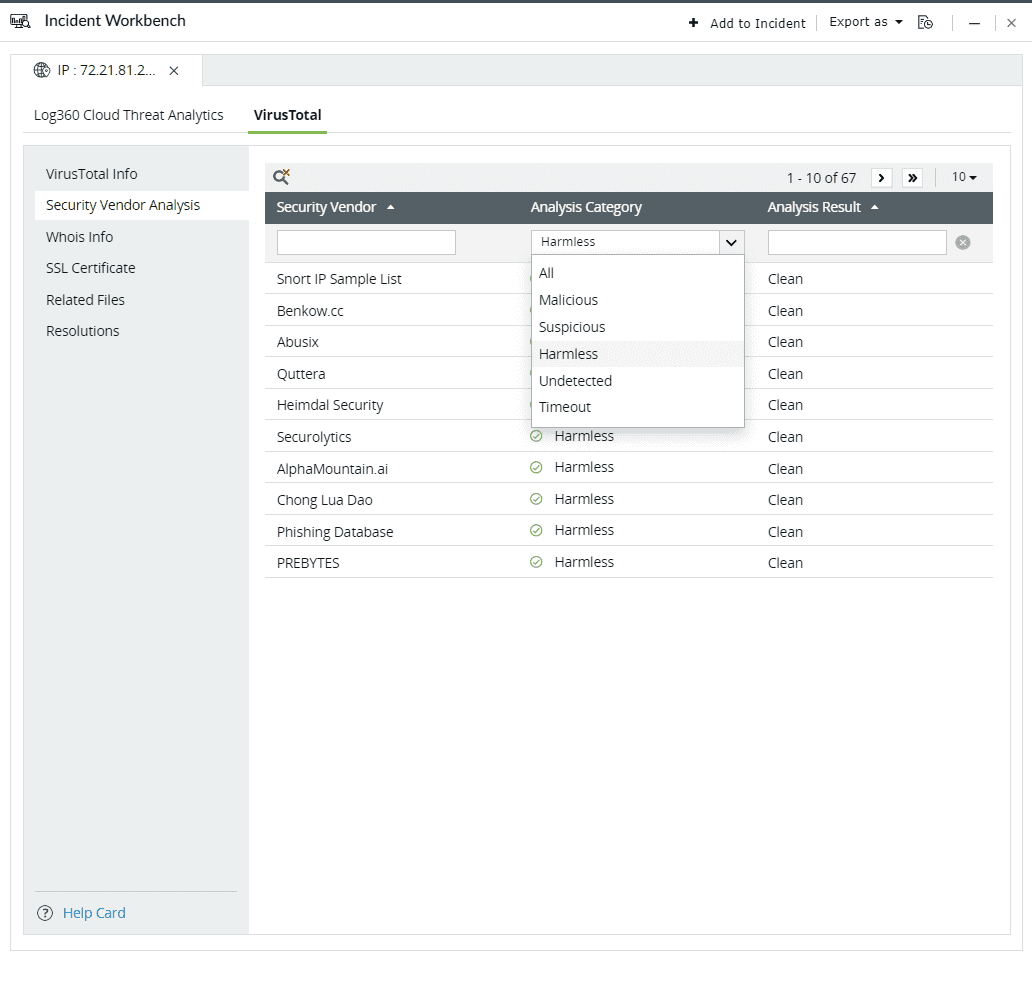

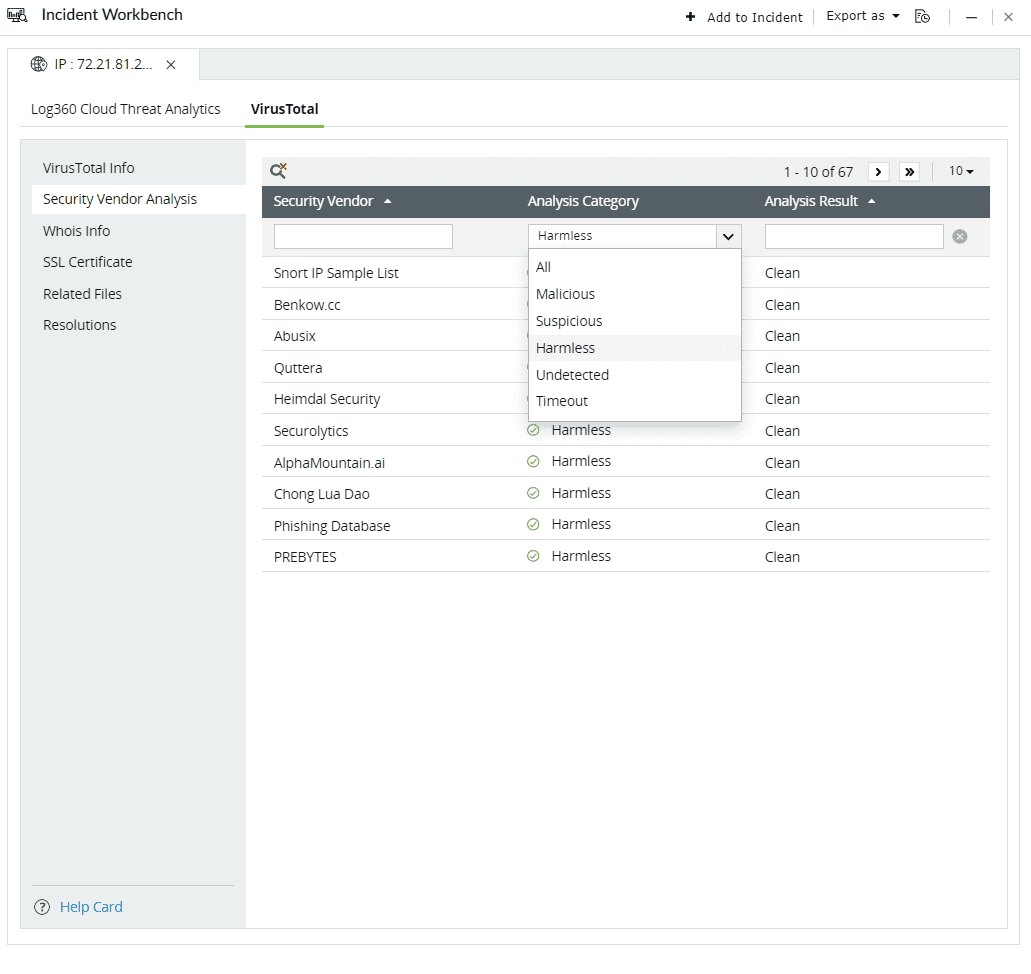

本节包含 85+ 家安全厂商的单独分析,如 SOCRadar、Fortinet、Forcepoint ThreatSeeker 和 ArcSight Threat Intelligence。

点击左上角的搜索图标,可根据安全厂商、分析类别和分析结果筛选。

![]()

这是分析类别:

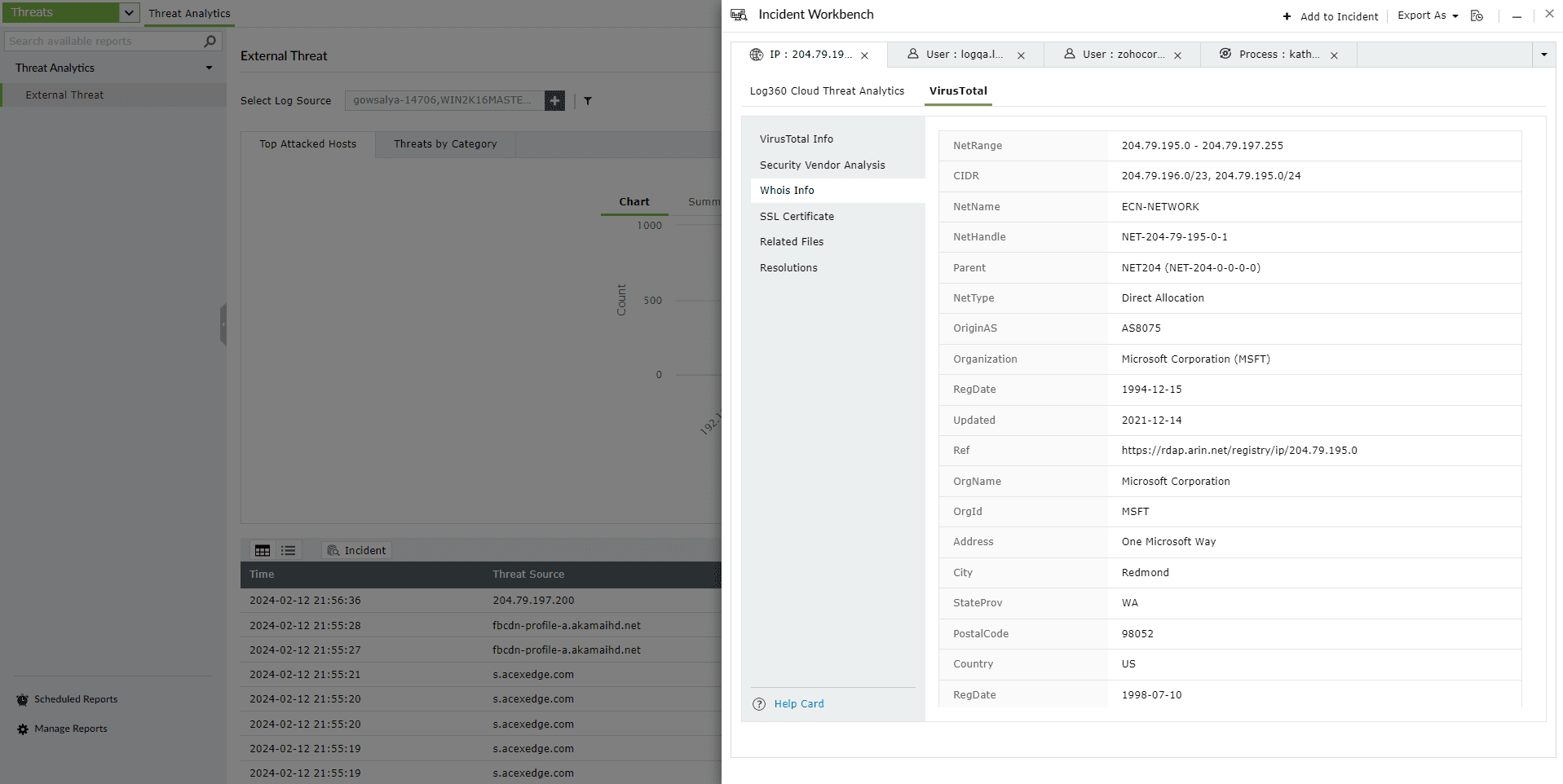

本节包含威胁源域名的 Whois 信息。

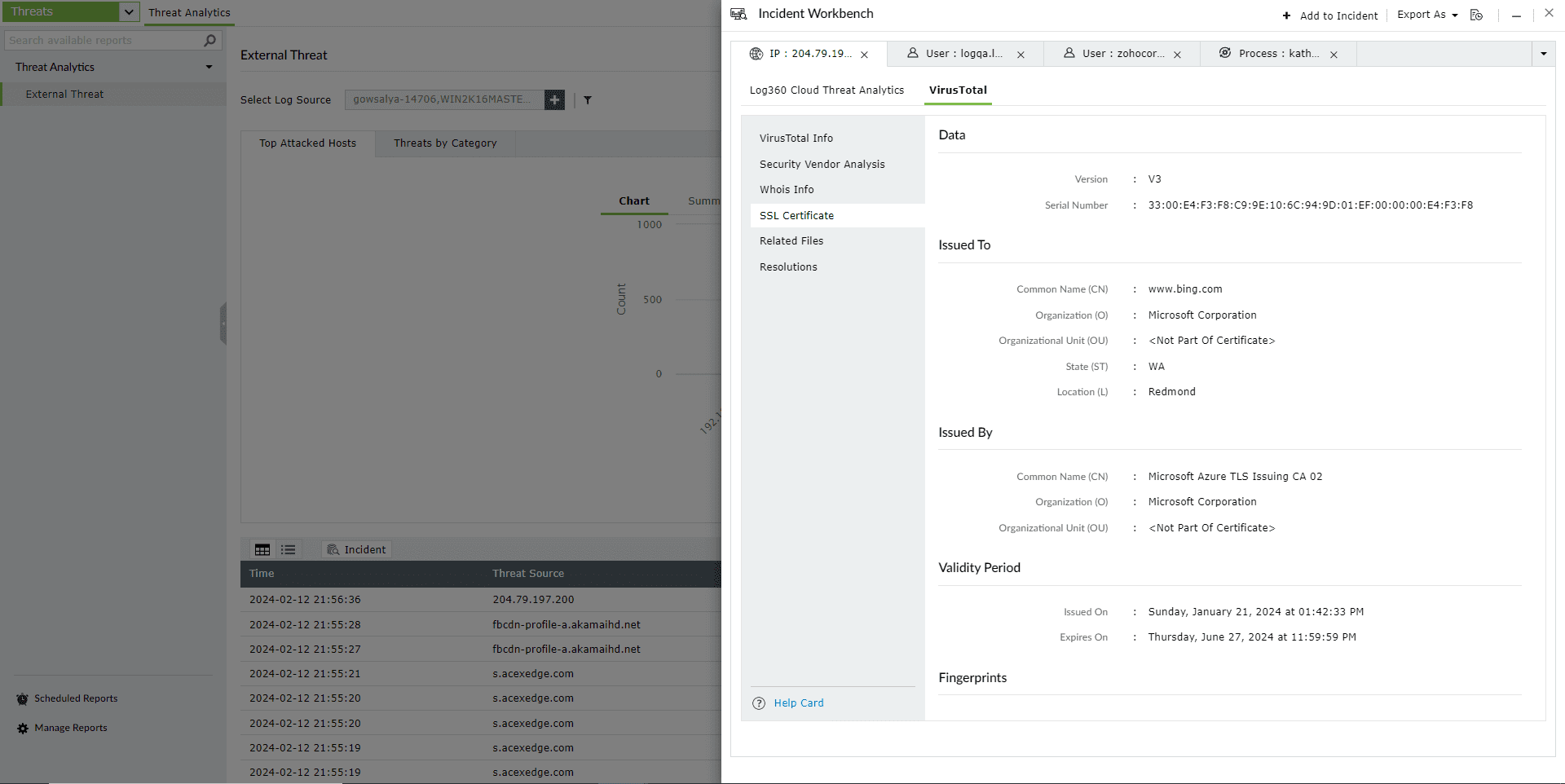

本节包含颁发给威胁源的 SSL 证书详情及颁发机构。

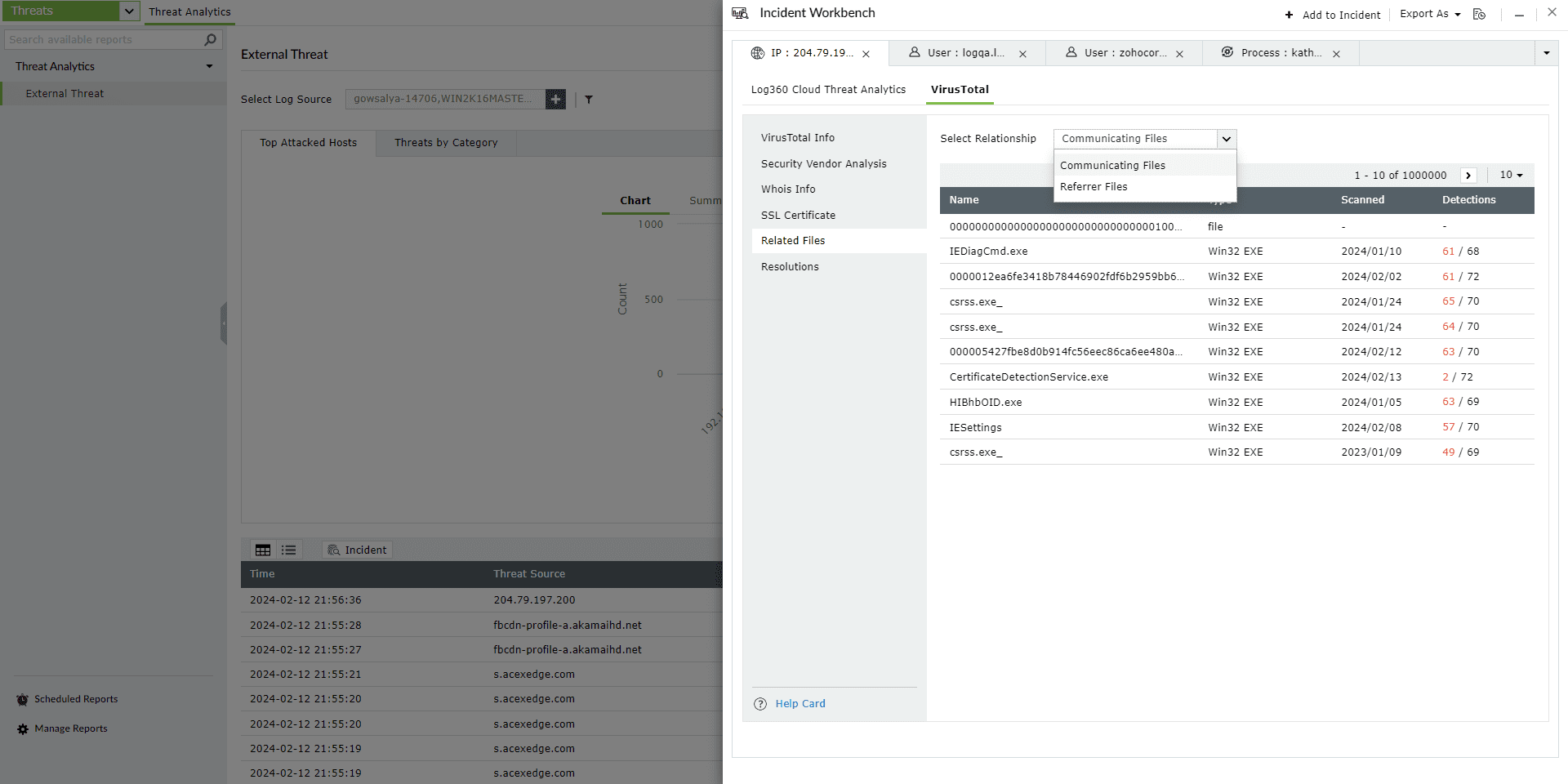

本节通过以下方式映射文件与 IP 地址的关系:

本节包含特定域名的过去和当前 IP 解析记录。