活动目录及Azure AD权限管理要素

活动目录的权限包括:访问控制、用户权限及特权这些定义了用户在企业中可执行的操作。权限几乎应用于网络中的每个资源,并且用于最简单的任务(如允许用户临时访问客户机),执行最关键和最复杂的任务(例如在托管公司的服务器上进行配置更改)敏感数据。权限所涵盖的职责范围极其广泛,这使企业很难对权限进行把控。

如何发现权限异常?

权限在传统内部、云部署、设备和应用中广泛分布。使用不同的工具来查看和分配各种资源的权限,但是工具对权限的了解有限。可以通过PowerShell或CMD等命令行工具使用脚本,即便这样也很难满足企业独特需求的脚本。脚本经常会引入不必要的更改。缺乏统一的界面来授予或撤销权限,甚至无法获得企业中所有资源的所有权限的整体视图,这使得权限管理和安全性极为复杂。

身份和安全权限的三角方法

无论您是小型企业,还是用户遍布全球的大型企业,确保访问和权限都是至关重要的。 保护权限并配置足够的访问控制将防止未经授权的访问和公司敏感数据的泄漏,并且还将帮助您更好地管理资源,尤其是当资源数量增加时。

权限用于指示对简单和复杂任务的控制,如:提供对文本文件的读写访问权限或授予管理特权用户身份或服务器的权限。看似不重要的许可可能导致特权升级并造成严重破坏。因此,当您着手确保您的权限时,请问自己以下三个简单但至关重要的问题:

用户是否有权访问合适的资源?[权限显示]

是否有用于管理权限和访问的系统?[权限管理]

是否有用于监视权限更改的安全控件?[审核权限更改]

让我们介绍三角权限的原理,助您理解权限的重要性。

1.发现权限和访问

在研究发现权限的各种方法之前,重要的是要了解权限的范围和T基础结构中可以应用权限的不同区域。

IT基础架构的发展

企业正在迅速采用云环境,其中一半的工作量在传统的内部部署和云部署之间分配。

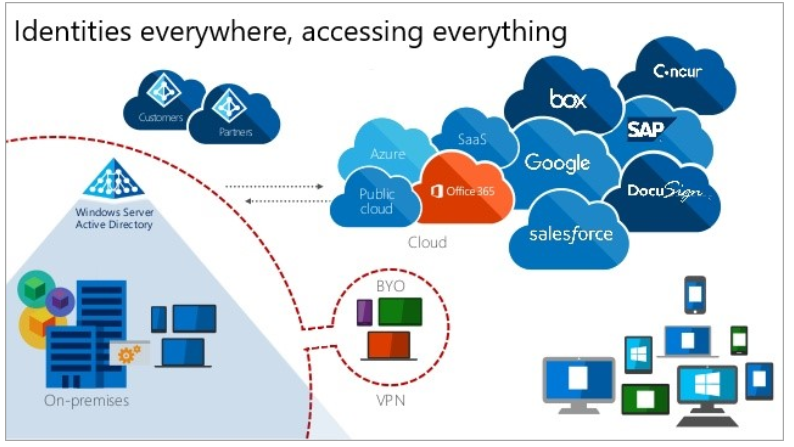

图片来源:Microsoft

上图描述了企业中IT的状态。数据,身份和权限在活动目录(AD)等传统内部设置和本地Exchange或Lync等应用程序之间分配;跨云部署(如Azure AD)和在云上运行的应用(如Office 365);当然还有数据存储设备,例如文件服务器,NAS设备等。

理想情况

混合用户身份通常可以是本地AD上的安全组的成员,可以在本地文件夹中存储信息,在Exchange中具有邮箱,还可以是提供对Office应用程序访问权限的Azure AD安全组的成员例如OneDrive或Skype for business。

使用本地工具来了解权限有其缺点。这些工具的功能极为严格,并且使用它们既费时又重复。

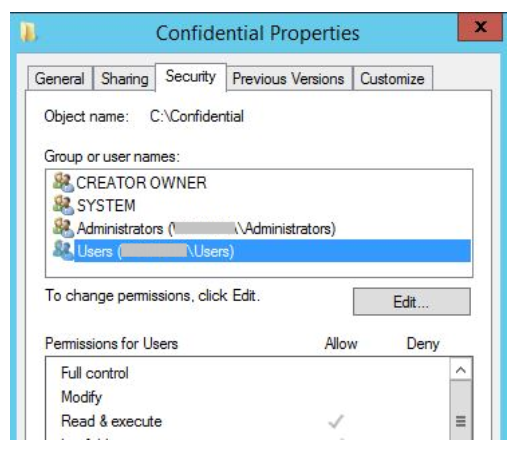

例如,假设您需要确定Windows文件服务器的嵌套文件夹结构的权限。本地执行此操作的唯一方法是手动检查每个文件和文件夹的“ 安全性”选项卡。

当您考虑继承和显式权限的额外复杂性时,为什么使用本地工具会很麻烦?

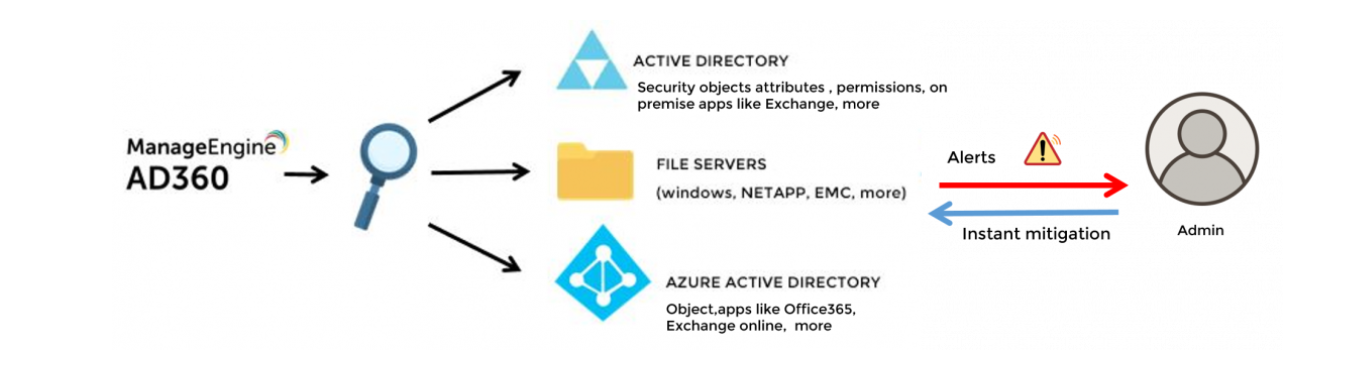

ManageEngine AD360可以帮助解码混合基础结构中的权限,因此您可以快速开始了解问题区域并进行修复。

数据存储和关键对象的权限:

借助自定义报告和排他性功能(例如细化权限搜索),您可以获得所有Windows文件服务器和关键安全对象的权限鸟瞰图。

特权组和嵌套组报告:

提供对敏感资源的访问的管理或特权组的直接或间接(嵌套)成员身份可能会导致机密数据泄漏或特权升级。AD360中基于组的报告可以帮助您确定内部资源(AD,Exchange等)甚至云(Azure,Office 365等)的组成员身份。

特权和管理员角色(本地和云):

管理员通常将任务委派给受信任的用户,但是通常不会撤销一次授予执行某项任务的权限,也不会记录管理角色委派给最终用户的权限。AD360可以帮助您维护委派用户和权限的清单,还可以记录具有委派角色的用户执行的活动。

AD360提供基于权限的报告,基于资源的报告(例如,使用的许可证或消耗的存储)和基于法规遵从性的报告(用于SOX,HIPAA,PCI-DSS等)的多种变体。使用这些报告,您可以更轻松地优化和确保资源的司法使用并保持合规性。

2.管理权限和访问

第一步是发现并了解IT基础结构中的权限状态。修复易受攻击的权限同样重要,并且拥有一个有效的管理系统来管理权限。

AD360提供一个集中式控制台,以查看和管理跨混合基础结构(本地和云)的权限。

内置管理措施:

获取特权组的详细成员资格信息,并执行批量管理操作,例如从组中删除不需要的用户或禁用帐户,使您能够在发现弱点时修复弱点。

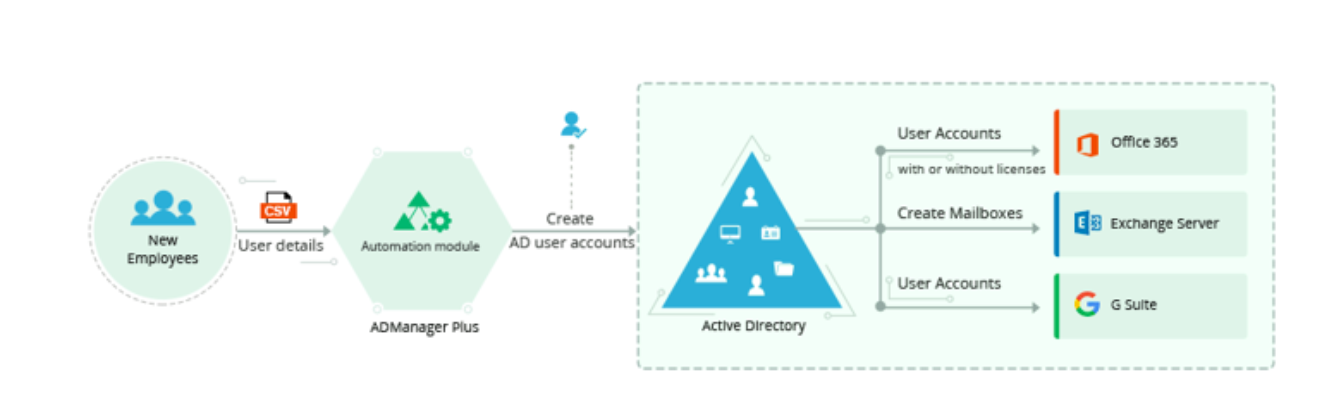

跨本地和云自动化管理任务:

不再需要在工具之间切换和切换多个屏幕;AD360可以帮助您跨混合环境在单个控制台中执行任务。这是混合用户供应的示例:

设置基于时间的访问权限:

管理员和技术支持人员通常向最终用户提供对资源的访问权限,例如授予对机密文件夹的访问权限或对读取电子盘的权限,但他们也常常忘记吊销这些权限。AD360可以帮助您设置资源的基于时间的权限,在指定的时间后自动吊销和保护权限。

3.监视更改权限

监视权限和访问环境中发生的更改的唯一方法是查看审核日志。

跨AD,Azure AD,不同的文件服务器和其他应用程序生成的审核日志数量庞大,因此很难在一处收集所有日志并手动梳理它们以发现可疑的操作或异常情况。

AD360提供定制的报告,您可以立即利用它们来更改监视内部部署和云环境,设置定制的警报以通知管理员有关更改以及实施对策方案。

诸如为用户授予特权访问权限或更改机密文件夹的所有权之类的活动至关重要,必须对其进行警告以确保任何更改均得到授权。

任何IT设置(无论是本地,云还是混合)的问题都在于缺乏集中化。由于没有统一的界面,因此很难查看,管理甚至监视权限和访问。

AD360是一个集成的身份访问和IT治理解决方案,用于管理用户身份,管理对资源的访问,加强安全性并确保合规性。您需要做的就是选择所需的模块,即可轻松获得对本地,云和混合环境的权限控制!