最小特权原则

为了构建强大而安全的IT环境,必须建立基于基本安全性原则的基础。根据Forrester的说法,80%的安全漏洞涉及特权帐户的凭证。由于赌注如此之高,防止这些攻击的安全原则已成为当务之急。在最小特权原则(POLP)的概念是,保证必要操作权限,最大限度地减少攻击面。

最小特权的原则是什么?

最小特权原则是指将企业范围的特权降低到执行实体工作所需的最低限度的概念。它不仅与用户有关,而且与系统、流程、应用程序、服务和其他设备有关。

为什么需要最小特权原则?

通常,特权是根据用户的角色、部门、等级划分等分配给用户的。即使这是常见的做法,但危害可能比我们想象的要大。根据一项研究,有99%的用户特权未被使用,并给网络带来了潜在风险。除了严格授予特权外,主管部门还需要对企业、员工及其工作需求有透彻的了解,然后才能分配特权访问权限。

在量化并确定每个员工的需求后,最小特权原则建议将大多数用户帐户设置为“标准”或“最小特权用户”帐户。这些最小特权用户帐户应仅被授予执行日常业务关键活动所需的特权,而无权管理其他网络资源。

如何实现最小特权控制?

由于会影响生产力许多企业都在努力建立最小特权原则。仅拥有有限的管理员帐户可以提高安全性,但是当标准用户需要管理员级特权来执行关键任务时会发生什么情况?他们要么需要提供特权管理员凭证,要么需要提升他们整个组织级别的特权。

除了这些不便且耗时的问题,由于这些特权较高的帐户往往会给用户提供超出其所需权限的特权,因此可能构成重大的安全威胁,而且在用户完成工作后,这些特权很少会被撤销。为了在不损害安全性的情况下确保生产率,可以在启用特权范围的情况下建立POLP。

在这种方法中,不是提升整个用户的帐户级别,而是根据需要仅向标准用户提供他们所需的特权提升。授予的特权和相关的用户行为必须受到适当的监视。满足要求后,应自动取消特权。

什么是特权蠕变?

如果完成工作后没有撤销访问特权,则用户会积累日常活动不需要的特权。不必要特权的这种累积称为特权蠕变,并且必须完全消除,因为针对这些帐户的恶意软件攻击可能会使整个企业瘫痪。

最小特权原则的好处

- 应用程序中的漏洞几乎与应用程序本身一样普遍存在。即使安装了补丁软件,漏洞利用仍然继续发生。但是,由于操作系统中超过80%的补丁程序漏洞需要管理员特权才能成功利用漏洞,因此减少管理员帐户的存在可以减少发生此类漏洞的可能性。

- 即使发生攻击,只要实施了最小特权原则,就不会允许恶意软件以管理员权限执行。这可以大大减少可能发生的损害,还可以防止其进一步威胁到网络中的其他资源。

- 此外,有91%的网络攻击是由鱼叉式网络钓鱼引起的,而且非技术性的低级员工通常是其攻击对象。使这些用户保持最小的特权有助于减少此类攻击的影响。

- 强制执行最小特权还可以帮助企业遵守多个标准的合规性。即使企业不需要达到这样的要求,建立最小特权原则也绝对可以加强网络的安全性。

Application Control Plus如何帮助建立最小特权原则?

Application Control Plus对应用程序及其访问特权的特权范围起到了重要作用,能够使企业无需担心生产力下降的同时建立POLP。

控制应用程序访问

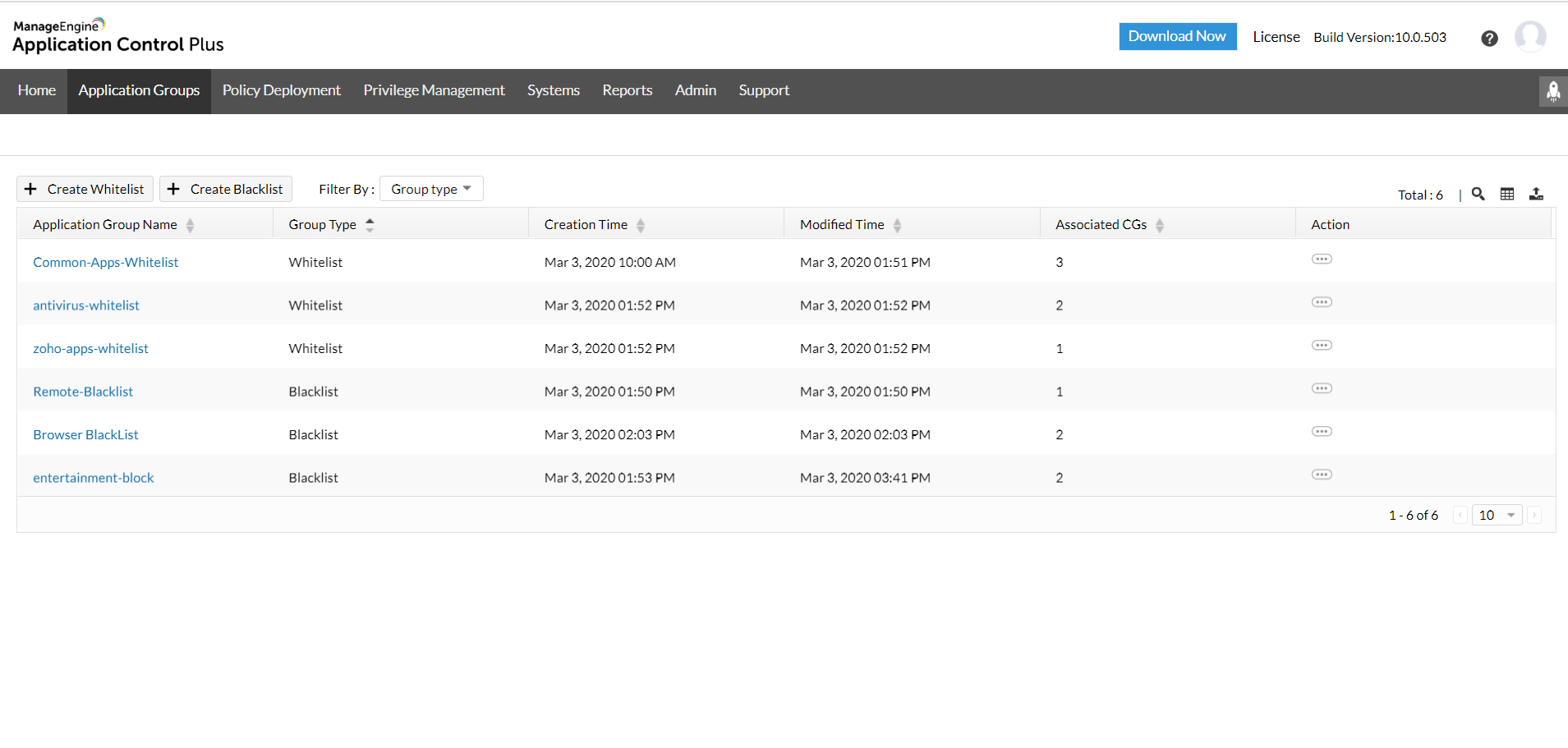

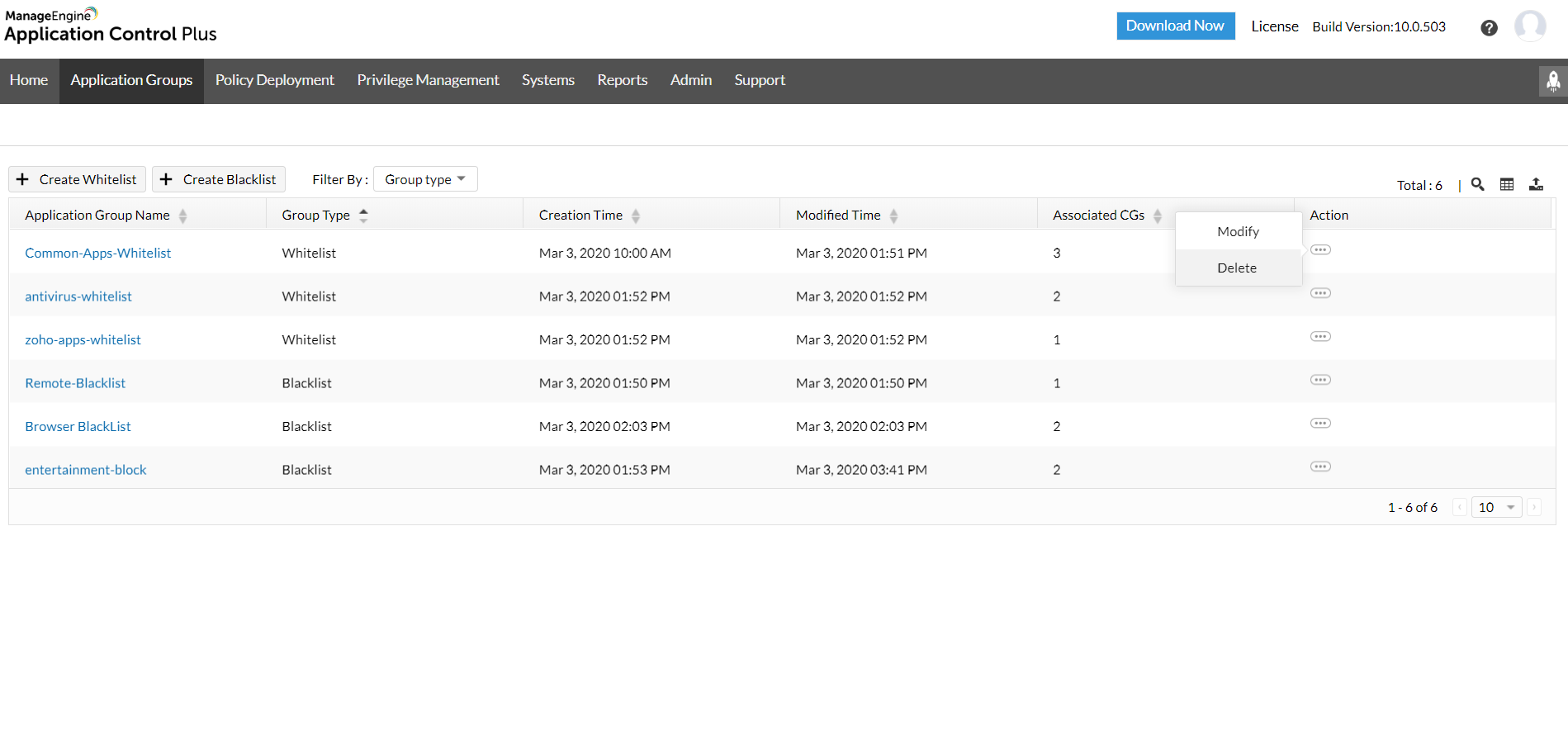

还可以利用应用程序白名单和黑名单功能来创建受信任列表,该列表控制谁有权运行哪个应用程序。

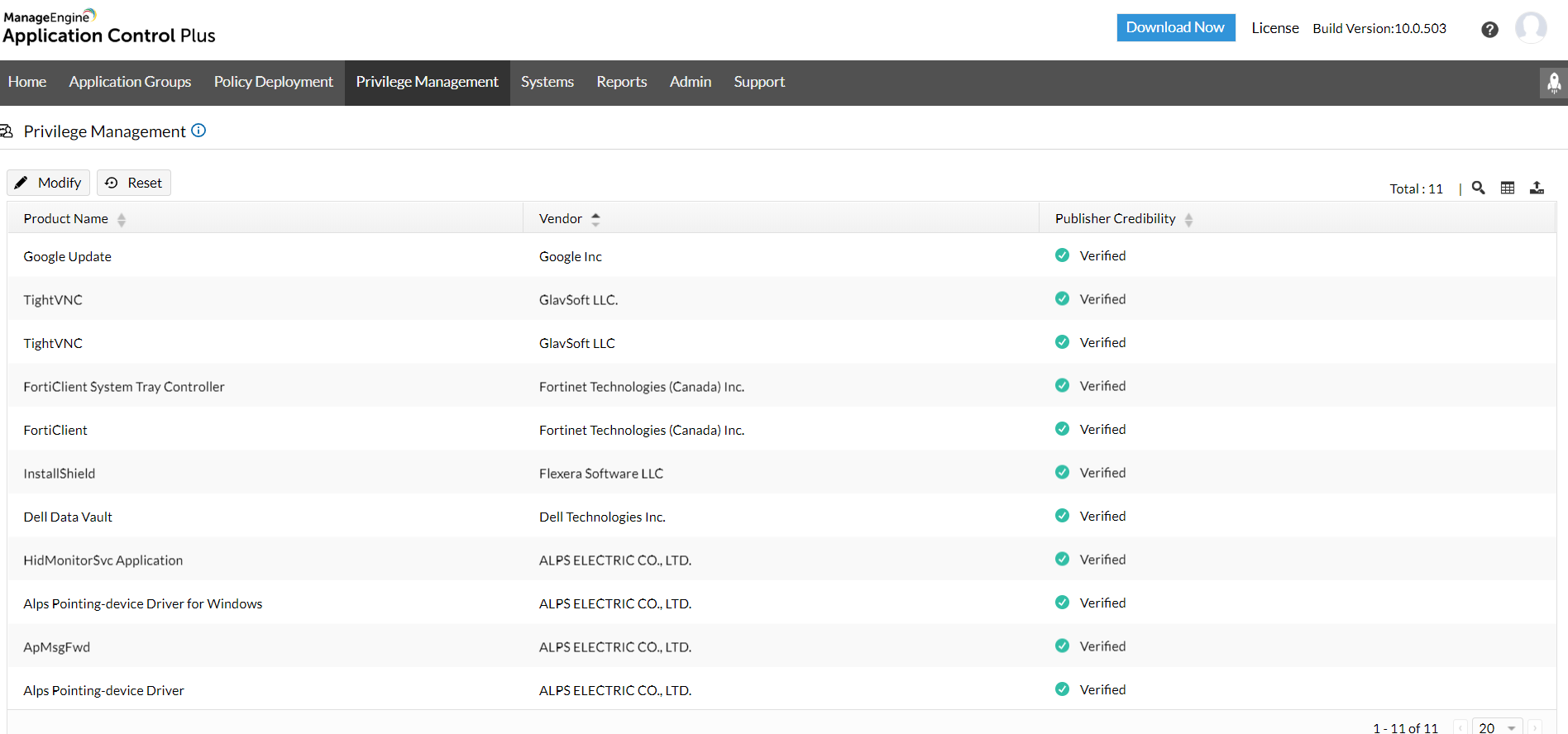

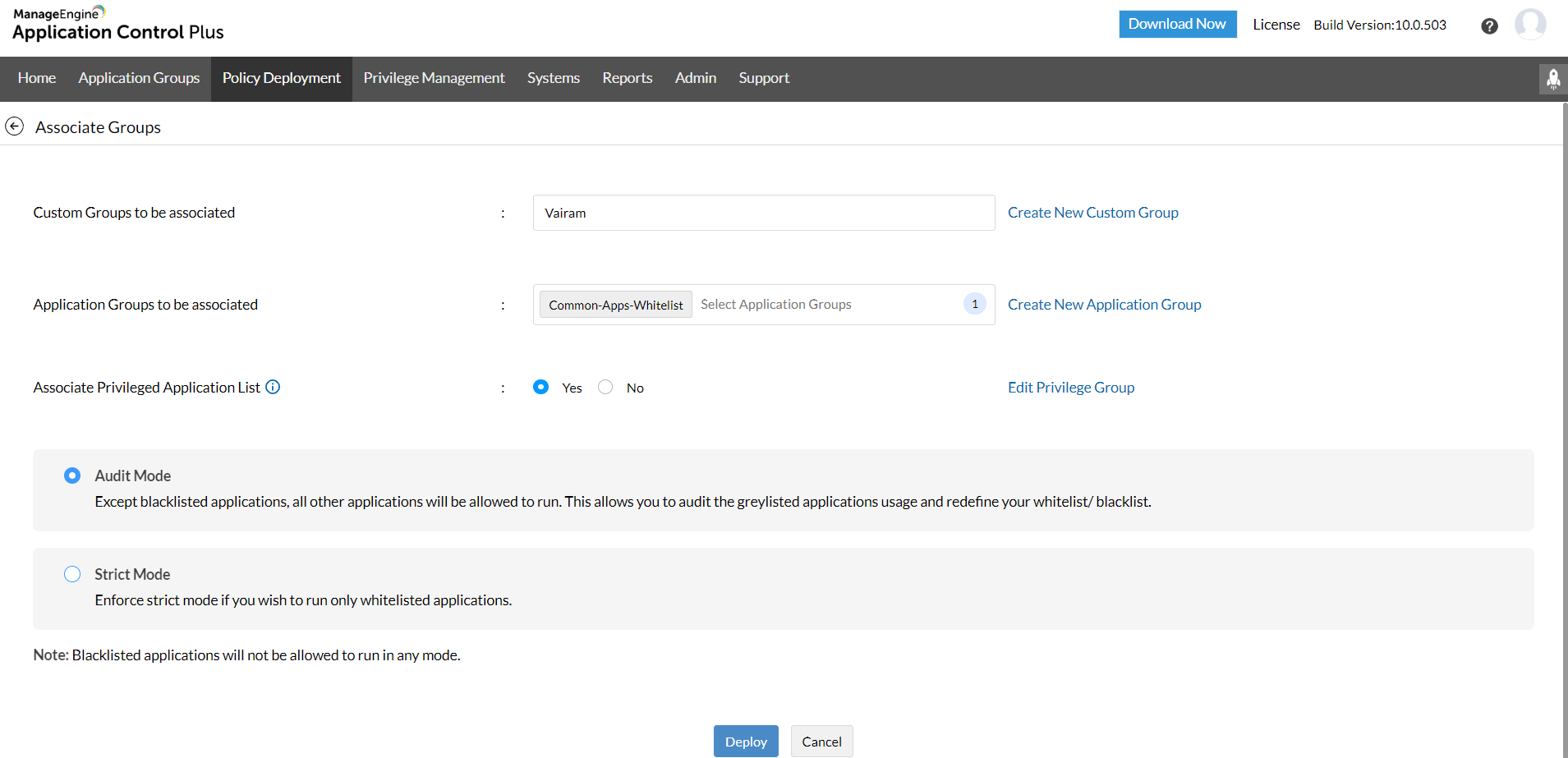

应用程序级特权访问管理

在某些情况下,某些应用程序需要管理员访问权限才能运行。使用终端特权管理功能,可以将这些应用程序分组为特权应用程序列表,并与需要提升特权的用户相关联。仅允许那些用户以管理员身份运行那些特定的应用程序。

撤销特权

完成工作后,删除创建的策略可以消除特权蠕变的存在。

免费试用Application Control Plus,试用期为30天,立即保护您的网络!