【震惊】源码竟因一个配置错误泄露!企业90%运维漏洞都藏在这里,OpManager如何彻底防住?

AI 摘要

Anthropic源码因一个.npmignore配置错误泄露,暴露了企业运维安全的致命短板——90%的漏洞源于配置失控、网络不可视、安全与运维割裂。OpManager从网络监控工具升级为运维安全中枢,通过全栈监控、智能告警、配置变更审计、网络可视化、自动发现影子IT,将“不可见风险”变为“可监控指标”,帮助企业在事前预防、事中监控、事后分析全链路守住安全底线,防止人为失误导致的数据泄露。

一、从Anthropic源码泄露事件看:运维安全正在成为企业"隐形炸点"

近期,AI 公司 Anthropic 遭遇了一起典型但极具代表性的安全事件:其 Claude Code 项目的完整源码,通过 npm 包中的 source map 文件意外暴露,导致超过 51 万行代码泄露。

事件的核心问题并非攻击,而是——

❗ 一个看似简单的运维配置错误:.npmignore 配置失误

这意味着本不该进入生产环境的内容,被错误发布至公共仓库。

更值得警惕的是,这并非孤立事件:

- CMS 配置错误导致敏感模型信息泄露

- 关键系统资源与未发布资产暴露

- 同类问题在短时间内重复发生

这类问题的本质是:

👉 运维过程缺乏可视化、缺乏监控、缺乏审计能力

在现代企业架构中,运维已经从"支撑角色"变为:

🔥 网络安全的第一道防线,也是最容易被忽视的一环

二、运维安全的核心挑战:为什么企业频繁"踩坑"?

在数字化与云原生架构下,企业普遍面临以下问题:

1️⃣ 配置失控(最常见漏洞来源)

- CI/CD 自动化带来配置复杂性

- 一次误配置可能导致:

- 代码泄露

- 权限越界

- 敏感信息暴露

2️⃣ 网络不可视

- 无法清晰掌握:

- 设备状态

- 网络拓扑

- 数据流动路径

- 攻击路径难以识别

3️⃣ 安全与运维割裂

- 安全工具与运维工具分离

- 告警分散,难以关联

- 事故响应慢

4️⃣ 被动式防御

- 依赖"事后补救"

- 缺乏持续监控与预警机制

三、OpManager:从"网络监控工具"升级为"运维安全中枢"

ManageEngine OpManager 不只是传统的网络监控工具,而是一个面向企业级的:

✅ 网络监控 + 运维管理 + 网络可视化 + 主动预警平台

四、OpManager 如何守护网络安全与运维安全?

4.1 全栈网络监控(从设备到业务)

OpManager支持对以下对象的统一监控:

- 路由器、交换机、防火墙

- 服务器(物理/虚拟)

- 虚拟化平台(VMware、Hyper-V 等)

- 云资源

👉 通过关键指标监控:

- CPU / 内存 / 磁盘

- 网络流量

- 端口与连接状态

📌 安全价值:

- 识别异常流量(可能的攻击行为)

- 发现资源异常(潜在恶意进程)

- 提前预警系统崩溃

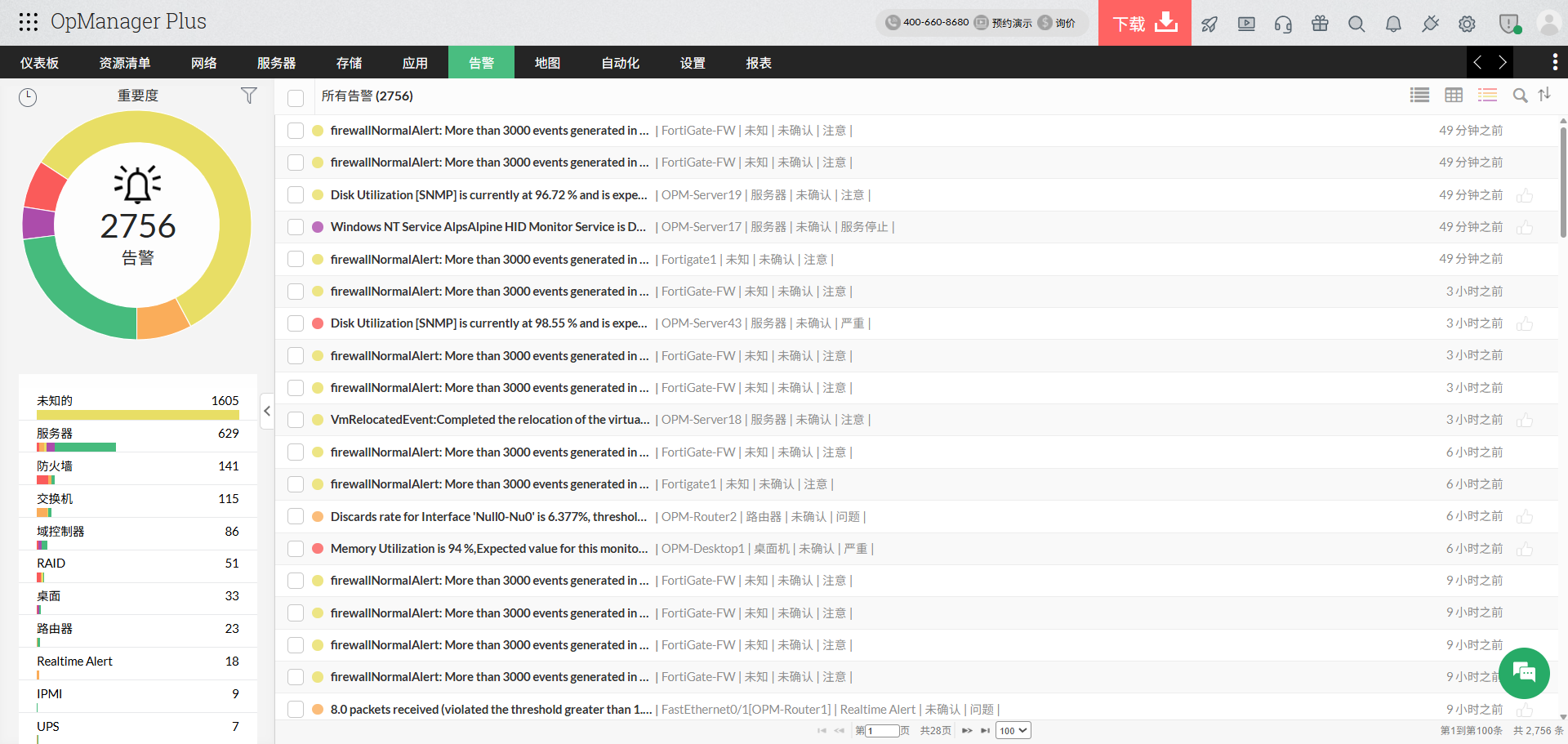

4.2 智能告警与异常检测(主动发现风险)

OpManager内置:

- 智能阈值

- 多维告警规则

- 事件关联分析

📌 告警方式包括:

- 邮件

- 短信

- Webhook

- 第三方系统集成

📌 安全价值:

- 快速发现异常行为

- 避免攻击"潜伏期"

- 降低MTTR(平均修复时间)

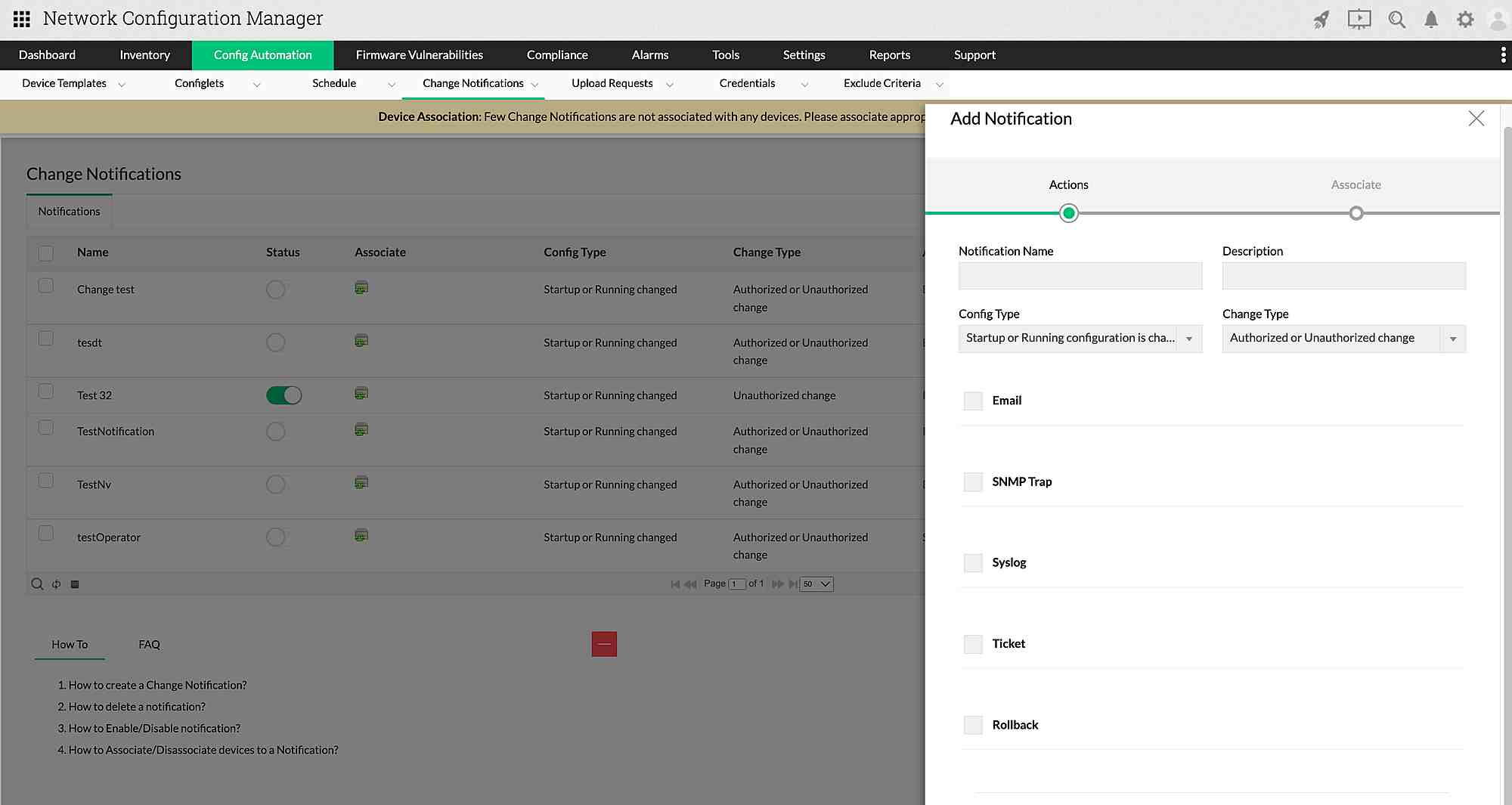

4.3 配置变更监控(防止"人为事故")

针对 Anthropic 事件中的 .npmignore 问题,本质属于:

⚠️ 配置变更未被审计与监控

OpManager支持:

- 配置变更记录

- 变更前后对比

- 操作人追踪

- 审计日志

📌 安全价值:

- 防止错误配置上线

- 快速定位问题责任

- 支持安全合规审计

👉 这是企业避免"人为失误导致泄露"的关键能力

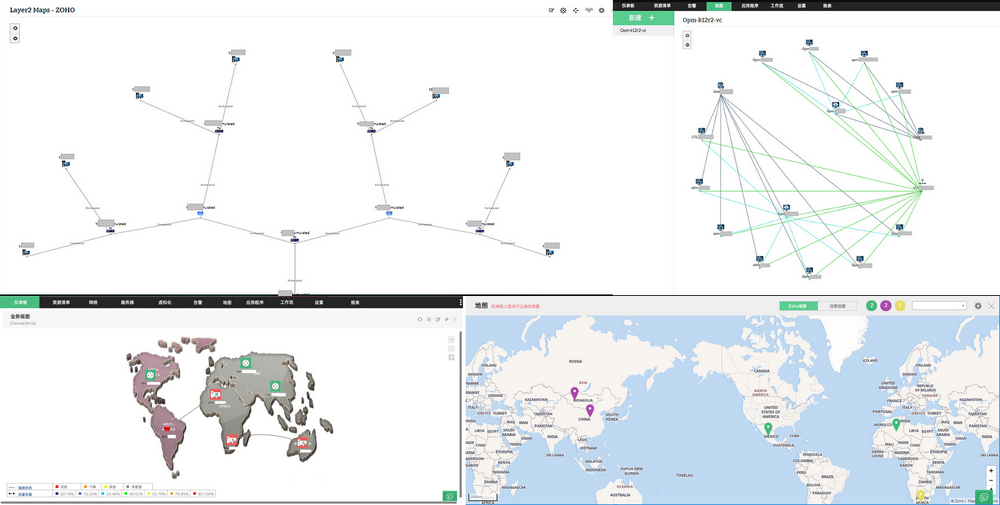

4.4 网络可视化(安全态势一目了然)

OpManager提供:

- Layer 2 拓扑图

- 3D机房视图

- 业务视图

- 地理分布视图

📌 安全价值:

- 识别异常设备接入

- 发现未知节点

- 快速定位攻击路径

👉 在安全事件发生时:

可视化 = 快速决策能力

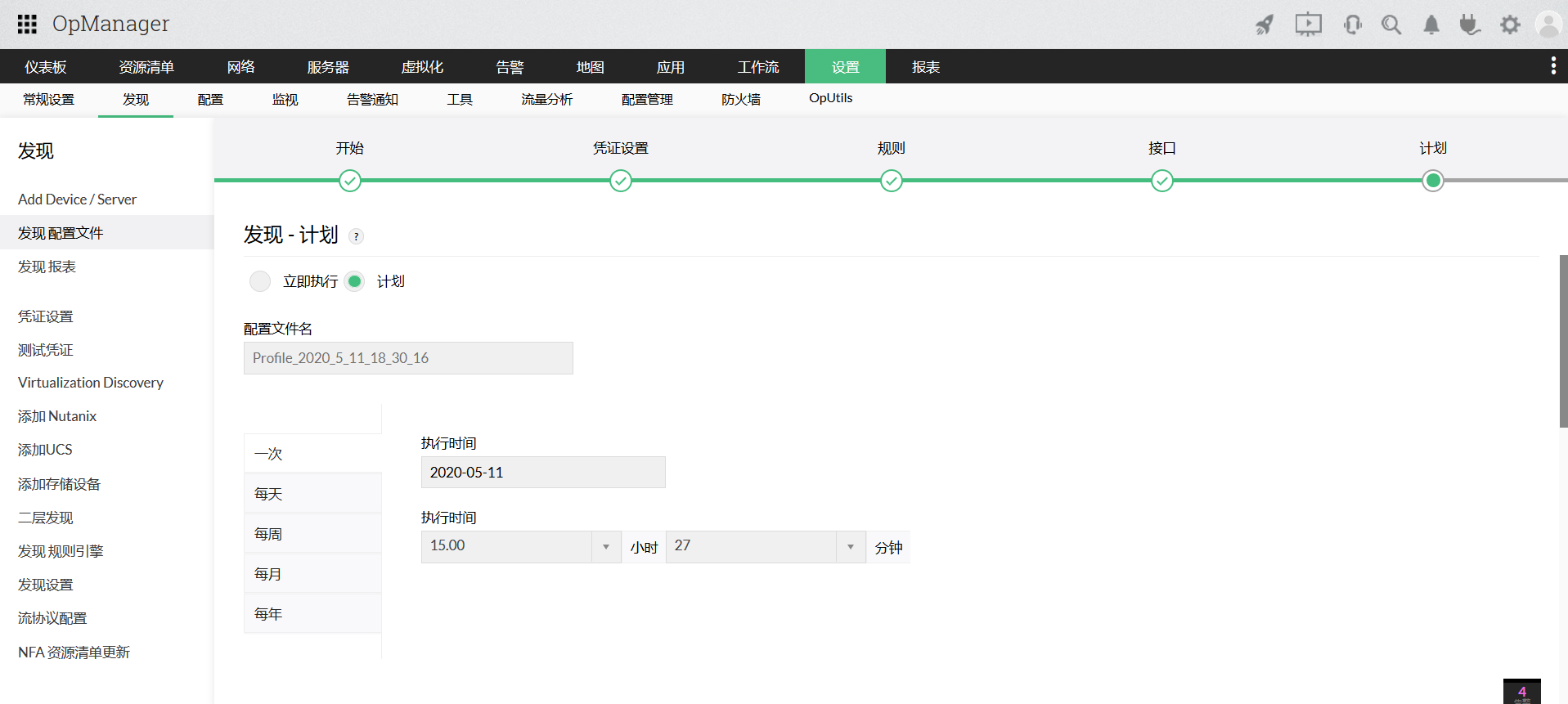

4.5 自动发现网络设备(发现"影子IT")

企业常见风险:

- 未登记设备

- 私自接入设备

- Shadow IT

OpManager可:

- 自动扫描网络

- 识别新增设备

- 发现未知资产

📌 安全价值:

- 防止未授权设备接入

- 降低攻击面

- 建立资产全景视图

4.6 端到端安全合规能力

OpManager支持:

- RBAC权限控制

- 操作审计

- 报表生成

- SLA监控

📌 安全价值:

- 满足合规要求(如数据安全法)

- 控制访问权限

- 提供审计证据

五、结合实际:OpManager如何防止"源码泄露类事件"?

我们用 Anthropic 事件来映射 OpManager 的能力:

| 问题 | 风险点 | OpManager解决方案 |

|---|---|---|

| .npmignore配置错误 | 文件被错误发布 | 配置监控 + 变更审计 |

| CI/CD流程问题 | 自动化引入风险 | 持续监控构建环境 |

| 敏感文件泄露 | 未被及时发现 | 异常文件监测 |

| 权限管理复杂 | 内部风险 | RBAC + 操作审计 |

| 无可视化 | 无法快速定位 | 网络拓扑可视化 |

👉 关键结论:OpManager将"不可见的风险"变为"可监控的指标"

六、从被动响应到主动安全:运维安全的演进方向

传统安全体系:

- 防火墙

- IDS/IPS

- 杀毒软件

但这些主要解决:

👉 外部攻击

而像 OpManager 这样的工具,则解决:

🔥 内部风险 + 运维风险 + 配置风险

运维安全三阶段能力模型

1️⃣ 事前预防(Prevent)

- 配置审计

- 阈值设置

- 资产管理

2️⃣ 事中监控(Detect)

- 实时告警

- 异常检测

- 性能监控

3️⃣ 事后分析(Respond)

- 日志回溯

- 事件追踪

- 报表分析

七、为什么企业必须重视"网络监控软件"?

在现代企业中,它不仅是工具,而是:

✅ 安全体系的一部分

✅ 运维体系的中枢

✅ 风险控制的入口

使用 OpManager 带来的核心价值:

- 提升网络可视化能力

- 强化运维安全控制

- 提前发现潜在攻击

- 降低故障与泄露风险

- 支持企业合规建设

八、结语:安全的尽头,是可观测性

Anthropic 的源码泄露事件提醒我们:

❗ 安全问题往往不是“攻击造成的”,而是“管理缺失导致的”

而 OpManager 所代表的,是一种更先进的理念:

🔥 通过持续监控 + 可视化 + 自动化,让风险变得可控

在未来企业安全架构中:

- 安全 ≠ 防护

- 安全 = 监控 + 响应 + 预防

话题

你的企业是否也经历过因网络中断导致的重大损失?你是如何从被动救火转向主动预防的?欢迎分享你的故事。

想亲身体验OpManager如何引领智能运维新纪元?它支持30天免费试用(全功能开放),现有用户更新到最新版本即可使用;还能预约1对1演示,看看如何为你的企业构建智能网络监控体系~

- 即刻开始体验!免费下载安装并享30天全功能开放!

- 需要深入交流?预约产品专家一对一定制化演示!

- 获取报价?填写信息获取官方专属报价!

- 想了解更多?点击进入OpManager官网并查看更多内容!

- 倾向云版本?Site24*7云上一体化解决方案!

常见问题(FAQs)

- Anthropic源码泄露事件的核心原因是什么?对企业有何警示?

答:核心原因是.npmignore配置错误,导致source map文件被误发布至公共仓库。这警示企业:90%的运维漏洞源于配置失控、缺乏审计与可视化。运维过程需建立变更监控、资产发现与合规审计机制,将“不可见风险”变为“可监控指标”。

- OpManager如何帮助企业防止配置错误导致的安全事件?

答:OpManager提供配置变更记录、变更前后对比、操作人追踪和审计日志。任何配置修改都会被记录并可追溯,防止错误配置上线;同时支持实时告警,在风险扩散前及时介入。

- 网络可视化在运维安全中扮演什么角色?

答:OpManager提供L2拓扑、3D机房、业务视图等可视化能力,帮助运维人员“像看地图一样看网络”。在安全事件中,可视化能快速定位攻击路径、识别异常接入设备,将MTTR大幅缩短,是安全决策的关键支撑。

- 企业如何通过OpManager发现“影子IT”并降低攻击面?

答:OpManager支持自动扫描网络、识别新增设备、发现未登记资产。通过持续资产发现,可防止未授权设备接入,建立完整的资产全景视图,从源头减少安全盲区。

- OpManager如何实现从被动防御到主动安全的演进?

答:OpManager构建了事前预防(配置审计、阈值设置)、事中监控(实时告警、异常检测)、事后分析(日志回溯、报表)的全链路能力。将运维安全从“事后补救”升级为“持续监控+自动预警+快速响应”的主动安全体系。