RC4即将被微软强制禁用!CVE-2026-20833应对指南

RC4 加密已在企业 Active Directory 环境后台默默运行多年,而修复它的倒计时已经正式启动。微软正通过 CVE-2026-20833 分阶段在 Kerberos 认证中淘汰 RC4。

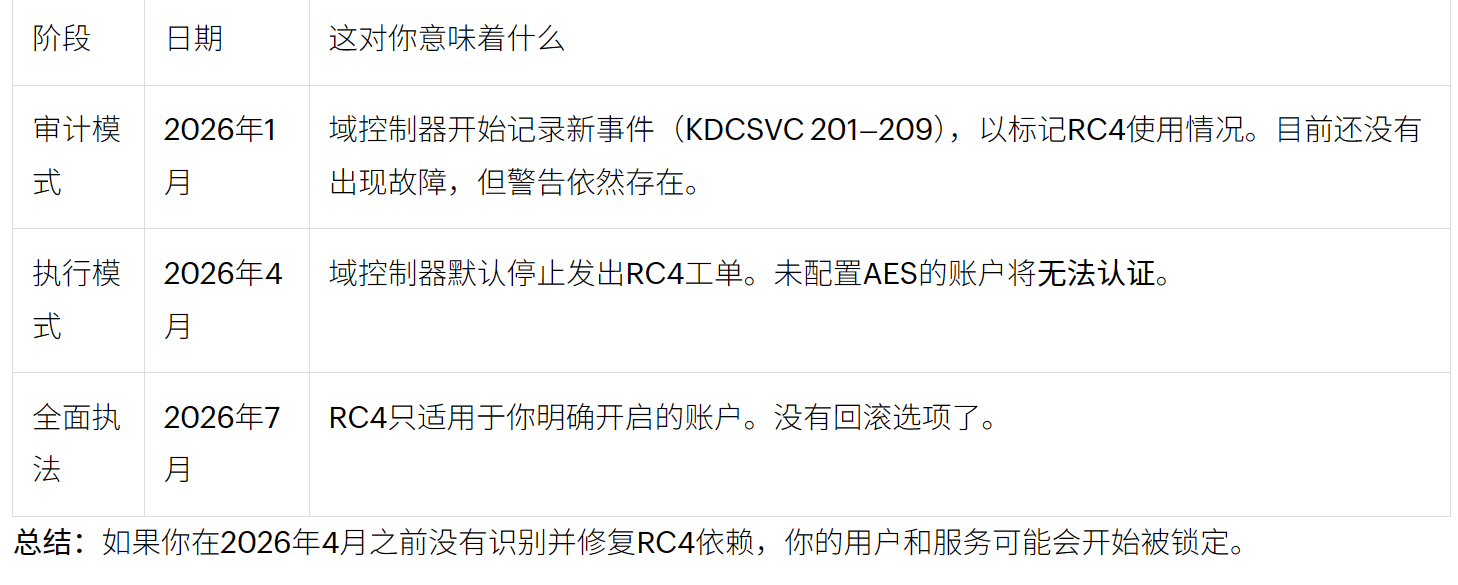

从 2026 年 4 月 14 日 开始:RC4 将默认禁用,域控制器只接受 AES-SHA1,除非手动重新开启 RC4。

到 2026 年 7 月:回滚到审计模式的选项将被移除,RC4 被完全默认禁用,仅可通过为特定旧账号显式配置才能使用。

这不仅是安全问题,更是业务可用性问题。一旦强制生效,任何仍依赖 RC4 的应用或设备将直接无法认证,包括:

旧版 SAP、Oracle EBS、IBM WebSphere 等使用 Kerberos 单点登录的企业应用

NetApp、EMC 等在未显式配置 AES 时会回退到 RC4 的 NAS 存储设备

运行旧版 Kerberos 库的 Linux/Unix 系统(MIT Kerberos 1.15 之前版本)

未升级支持 AES 的第三方 VPN 客户端与打印服务

多年前开发、硬编码使用 RC4 加密类型的内部自定义应用

使用 Kerberos 委派进行数据库认证的旧版 SQL Server 实例

基于过时 JGSS/JAAS Kerberos 实现、默认使用 RC4 的 Java 应用

微软已将此风险正式标记为 CVE-2026-20833,这是一个 Kerberos 信息泄露漏洞,CVSS 评分为 5.5。

本文将分享:什么是 RC4、它为何危险,以及 ManageEngine ADAudit Plus 如何为您提供所需的可视性,在强制实施前审计并清除 RC4 使用。

一、什么是 RC4,它为何仍存在于 AD 中?

RC4(Rivest Cipher 4)之所以被保留,是因为它能很好地兼容旧系统,而切换到其他加密方式需要重置密码、改造基础设施,这是大多数企业希望避免的。

当 Windows 默认采用 Kerberos 认证协议时,继承了 RC4-HMAC 作为支持的加密类型,因为它能实现无缝互操作,无需重置密码或重构基础架构。

问题在于,Kerberos 中实现的 RC4-HMAC 存在两个严重缺陷:

RC4 在密码学上已被认定为不安全:缺乏正确的随机化(加盐),使攻击者更容易破解从它派生的密码。

基于 MD4 的密钥派生:密码转密钥的过程依赖 MD4,这在现代标准下是弱哈希算法。攻击者从捕获的 Kerberos 票据中恢复密码变得可行,尤其是短密码或常见密码。

简单来说:如果您的环境仍启用 RC4,攻击者可利用 Kerberoasting 攻击窃取并破解服务账号凭证,且无需特殊网络权限。

二、什么是 Kerberoasting?

Kerberoasting 是一种真实存在的攻击,专门利用 Kerberos 中的 RC4 弱点。攻击流程如下:

1.攻击者攻陷任意一个普通域用户(不需要管理员权限)。

2.攻击者为带有服务主体名称(SPN)的账号(通常是服务账号)申请服务票据。

3.域控制器使用 RC4 加密签发票据(加密密钥为服务账号的密码哈希)。

4.攻击者将票据带离线下,使用密码破解工具进行破解。

5.密码通常几分钟内即可被破解,攻击者获得服务账号权限。

安全数据显示:2022–2023 年间 Kerberoasting 攻击增长 100%。由于 RC4 脆弱,即使在普通笔记本上也能快速破解。

被攻陷的服务账号可被用于横向移动、权限提升,并在看起来像正常操作的情况下造成严重破坏。

三、微软 RC4 淘汰时间表(2026 年)

微软不只是建议迁移,而是强制淘汰 RC4。

四、原生方式查找 RC4 使用(及其痛点)

Windows 确实会记录 RC4 使用,但查找极其困难。您需要在域控制器中重点关注以下安全日志:

事件 ID 4768:TGT 登录票据被请求。查看票据加密类型字段,0x17 = 使用了 RC4。

事件 ID 4769:服务票据被请求。同样,0x17 = RC4。这是发现 Kerberoasting 最重要的事件。

问题:4769 事件量极大,每条服务票据请求都会生成。在多台域控制器上筛选数千条日志找到 0x17,没有专业工具将耗费巨大人力。

(1)识别弱加密账号与服务

RC4 通常在以下情况被使用:

Windows 7/2008 R2 之前的旧系统

不支持 AES 的服务账号

Kerberos 设置过时

重点检查:

旧应用系统

旧服务账号

未升级支持 AES(AES128 / AES256)的系统

(2)审计账号加密设置

检查账号是否显式允许 RC4:

1.打开 AD 用户和计算机

2.找到目标账号

3.进入 账户 → Kerberos 加密类型

若未启用 AES,账号可能回退使用 RC4。

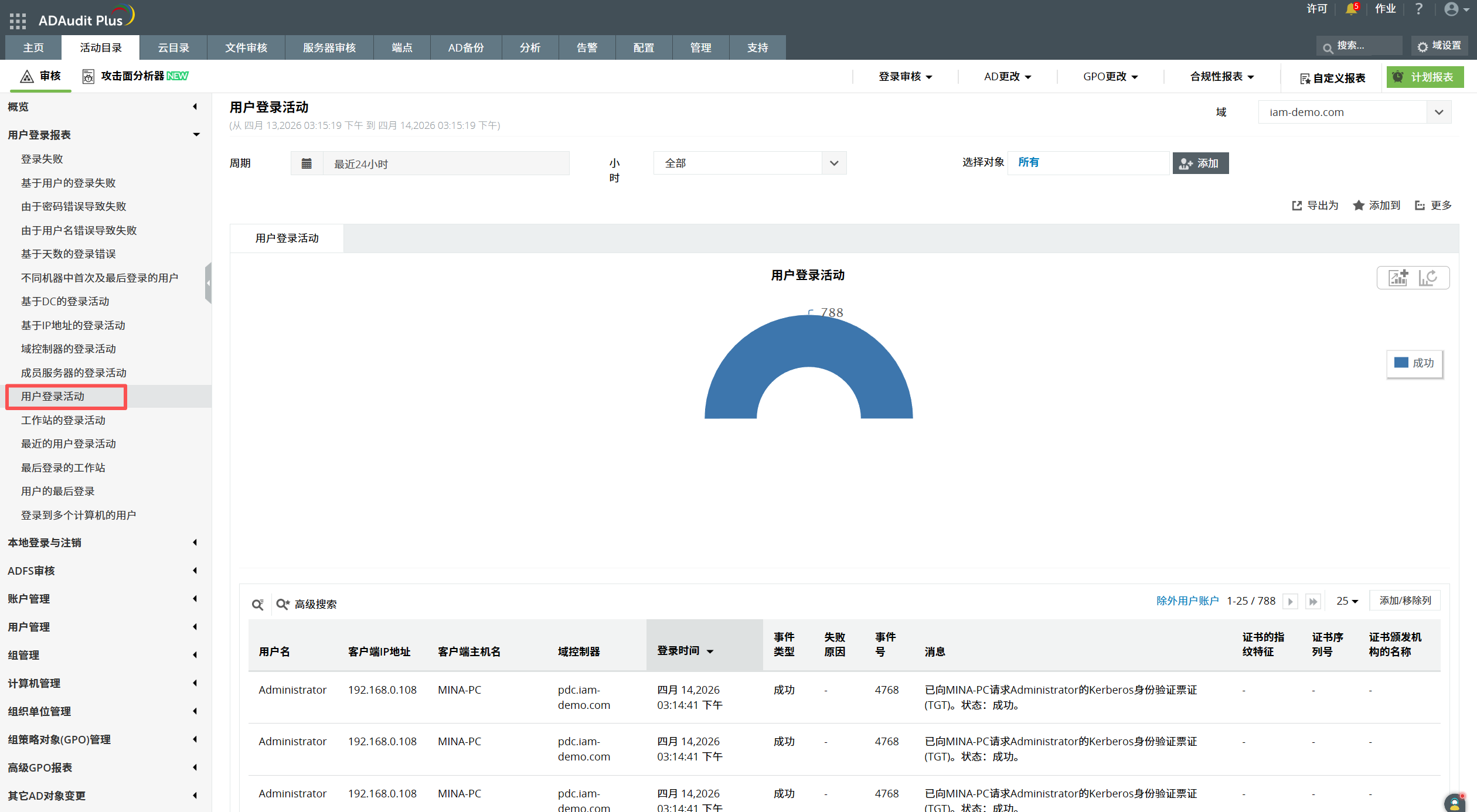

五、使用 ADAudit Plus 快速定位 RC4 使用

ADAudit Plus 集中收集所有域控制器事件,一键筛选 RC4 相关活动,无需手动翻日志。

1.打开 ManageEngine ADAudit Plus 控制台

2.进入 Active Directory → 攻击面分析

3.在威胁下选择 Kerberoasting

4.查看列出的条目,点击威胁查看详细信息

5.在威胁详情中检查事件 ID 与票据加密类型

6.通过加密类型(如 0x17)识别 RC4 使用

您可在以下报表同样查看登录活动详情:报表 → Active Directory → 用户管理 → 用户登录活动

您将一目了然看到:请求者、被攻击的服务账号、来源 IP、时间。

六、监控 CVE-2026-20833:在 ADAudit Plus 中配置 RC4 实时告警

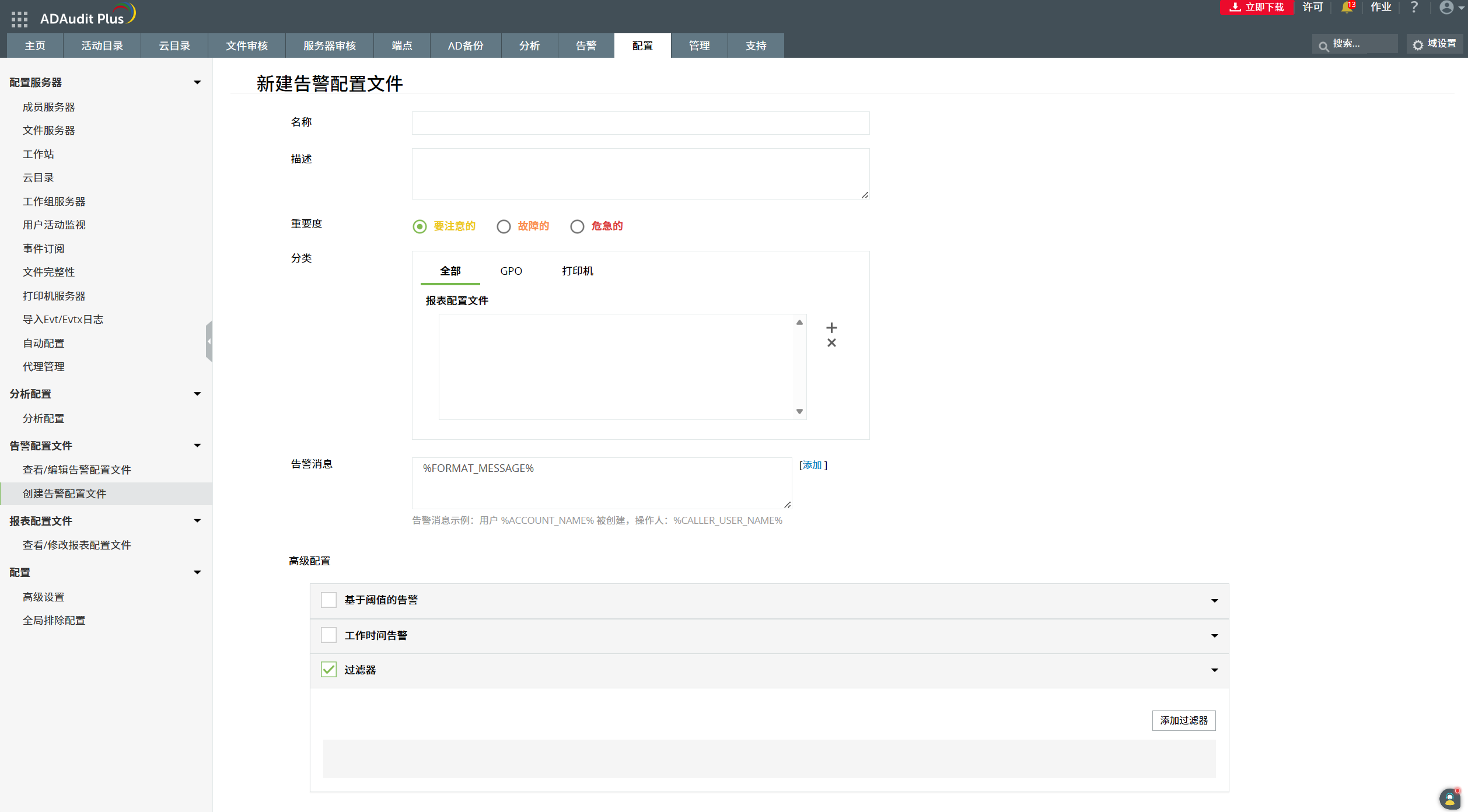

配置 ADAudit Plus 在收到 RC4 加密的 Kerberos 服务票据请求时立即告警:

1.进入 配置 → 新建告警配置文件

2.设置告警名称与描述

3.根据风险标准设置告警级别

4.类别选择 全部,报表配置文件选择 所有用户登录

5.在高级配置中启用筛选,点击 添加筛选

6.设置筛选条件:失败代码 → 等于 → 0x17

为加快响应,您还可配置告警触发时自动执行脚本。

七、如何保护您的环境免受RC4和Kerberoasting的影响

检测只是第一步,您需要按以下步骤彻底修复 RC4 依赖:

1. 重置服务账号密码

对于域中引入 AES 支持前创建的服务账号,重置密码会强制 AD 为该账号生成现代 AES 密钥。

2. 在账号上显式启用 AES

AD 用户和计算机 → 服务账号属性 → 账户 → 勾选:

✅ 此账号支持 Kerberos AES 128 位加密

✅ 此账号支持 Kerberos AES 256 位加密

这会设置 msDS-SupportedEncryptionTypes 属性包含 AES,确保账号使用 AES 票据,不受 RC4 强制禁用影响。

3. 清理失效 SPN

带 SPN 的账号是 Kerberoasting 的主要目标。审计并删除不再使用的 SPN。

使用 PowerShell 识别配置了 SPN 的账号:

八、总结

ManageEngine ADAudit Plus 为您提供全域 AD 环境的 RC4 使用可视性,实时检测 Kerberoasting 尝试,并构建满足合规所需的完整审计轨迹。

立即下载 ADAudit Plus 免费试用,抢先应对 RC4 淘汰截止日期,消除业务中断与安全风险。

常见问题(FAQs)

- ADAudit Plus 支持跨多域控统一采集与分析日志吗?

ADAudit Plus 支持跨多域、多站点、多域控制器的日志统一采集、存储、检索与审计,无需部署多个代理,全域安全态势一目了然。

- ADAudit Plus 是否提供等保2.0合规报表模板?

ADAudit Plus 内置等保2.0、SOX、PCI DSS、GDPR等合规报表模板,支持一键生成、自动导出与定时发送,满足各类审计检查。

- ADAudit Plus 能监控AD组策略变更并实时告警吗?

ADAudit Plus 完整监控GPO创建、修改、删除、链接变更,记录变更前后值、操作员与来源IP,并支持邮件、短信、钉钉实时告警。