如何查找是谁删除了 Active Directory 中的计算机账户

在设备登录活动中,计算机账户与用户账户同样重要。如果用户的 Active Directory(AD)计算机账户被删除,该用户将无法登录其设备继续工作。这不仅会增加 IT 团队恢复账户的时间成本,还会导致员工无法正常工作的生产力损失。因此,找出是谁删除了计算机账户,对于管理员分析删除原因、防止类似问题再次发生具有重要意义。下面将介绍具体方法。

使用 PowerShell 查找删除计算机账户的用户步骤

在域控制器(Domain Controller,DC)上执行以下操作:

点击“开始”,搜索 Windows PowerShell,右键选择“以管理员身份运行”。

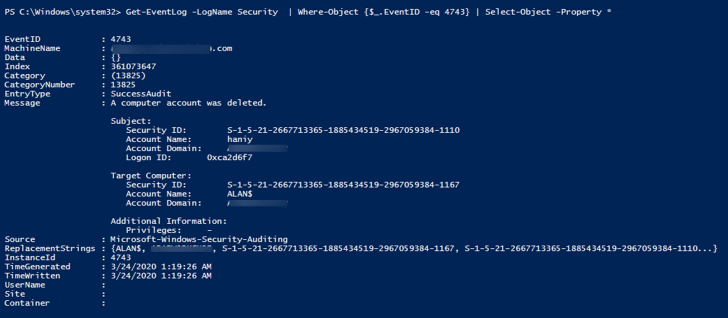

在控制台中输入以下脚本:

Get-EventLog -LogName Security | Where-Object {$_.EventID -eq 4743} | Select-Object -Property *

按下 Enter 键执行命令。

该脚本会显示已删除的计算机账户相关事件。在输出结果中,定位到 Message > Subject > Account Name,即可查看执行删除操作的用户名称及其安全标识符(SID)。

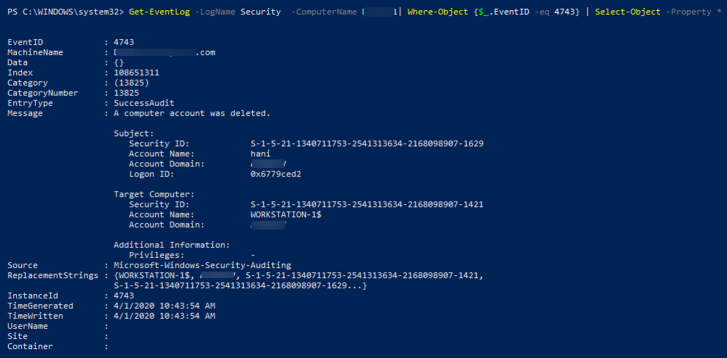

注意: 如果你是在工作站上执行查询,则需要使用以下脚本:

Get-EventLog -LogName Security -ComputerName <DC name> | Where-Object {$_.EventID -eq 4743} | Select-Object -Property *

其中 <DC name> 表示你要查询的域控制器名称。

通过这种方式,可以基于安全日志筛选出计算机账户被删除的事件,从而定位具体执行操作的用户。

需要注意的是,虽然通过原生审计功能可以查询对象删除事件,但当环境中存在大量计算机账户时,需要持续跟踪和分析每一次事件,这种方式会变得非常低效且难以维护。

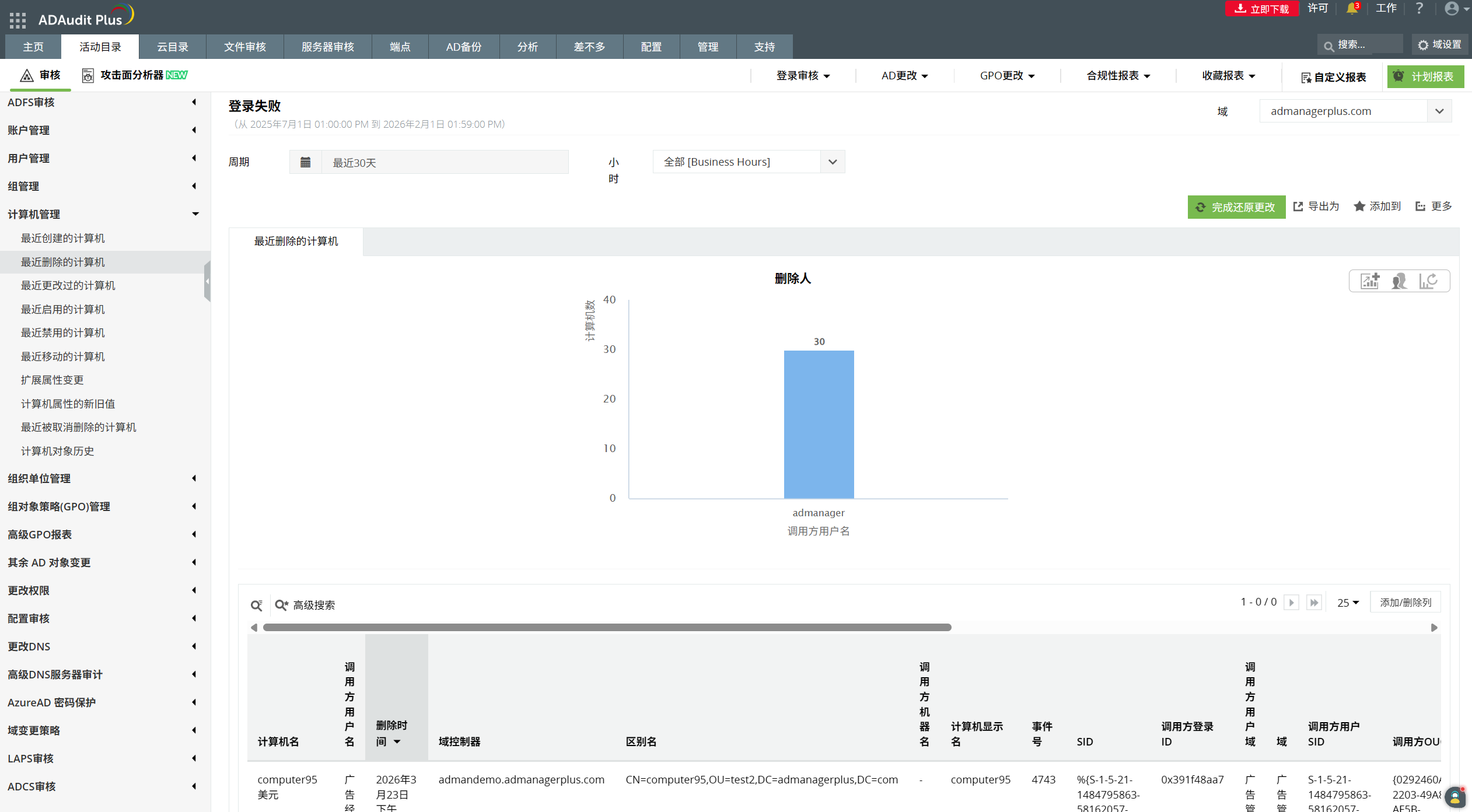

使用 ManageEngine ADAudit Plus 查找删除计算机账户的用户

相比手动查询日志,使用专业审计工具可以大幅提升效率。通过 ManageEngine ADAudit Plus,管理员可以更快速、直观地获取删除操作的详细信息。

操作步骤如下:

打开 ADAudit Plus 控制台,并使用管理员账号登录。

导航至: Active Directory >计算机管理>最近删除的计算机,导航到报表。

管理员还可以根据不同条件对报告进行筛选,例如:

计算机名称

操作用户创建、删除或修改时间

目标计算机名称

通过这些筛选条件,可以有针对性地监控关键计算机账户,快速定位删除行为。

使用 ADAudit Plus 相比原生审计的优势

与 Active Directory 原生审计功能相比,ADAudit Plus 提供了更强大、更高效的审计能力。

首先,ADAudit Plus 能够对所有 Active Directory 变更进行持续审计和报告,确保形成完整、可靠的审计轨迹。管理员无需记住每种操作对应的事件 ID,也不需要手动筛选日志,大大简化了运维工作。

其次,平台支持基于机器学习的异常行为检测,可以针对异常操作设置实时告警,并自动触发响应机制,从而帮助企业及时发现和应对内部威胁。

此外,ADAudit Plus 还内置多种合规性报告模板,可帮助组织满足包括 SOX、HIPAA、GLBA、PCI-DSS、FISMA 和 GDPR 在内的多项法规要求,减少审计压力,提高合规效率。

常见问题(FAQ)

- ADAudit Plus 支持对 AD 组策略变更进行实时审计吗?

支持。ADAudit Plus 可完整监控组策略的创建、修改、删除、链接、权限变更等操作,实时记录操作人、来源IP、变更内容,支持异常告警。

- ADAudit Plus 能否实现 AD 登录失败行为的实时监控与告警?

可以。系统可实时检测高频登录失败、异常IP登录、非工作时间登录等风险行为,自动触发邮件、钉钉、企业微信告警,防范暴力破解。

- ADAudit Plus 支持混合云环境(本地AD+Azure AD)统一审计吗?

支持。可同时审计本地 Active Directory 与 Azure AD 中的用户、计算机、权限、登录等行为,实现混合身份环境的统一管控与合规审计。