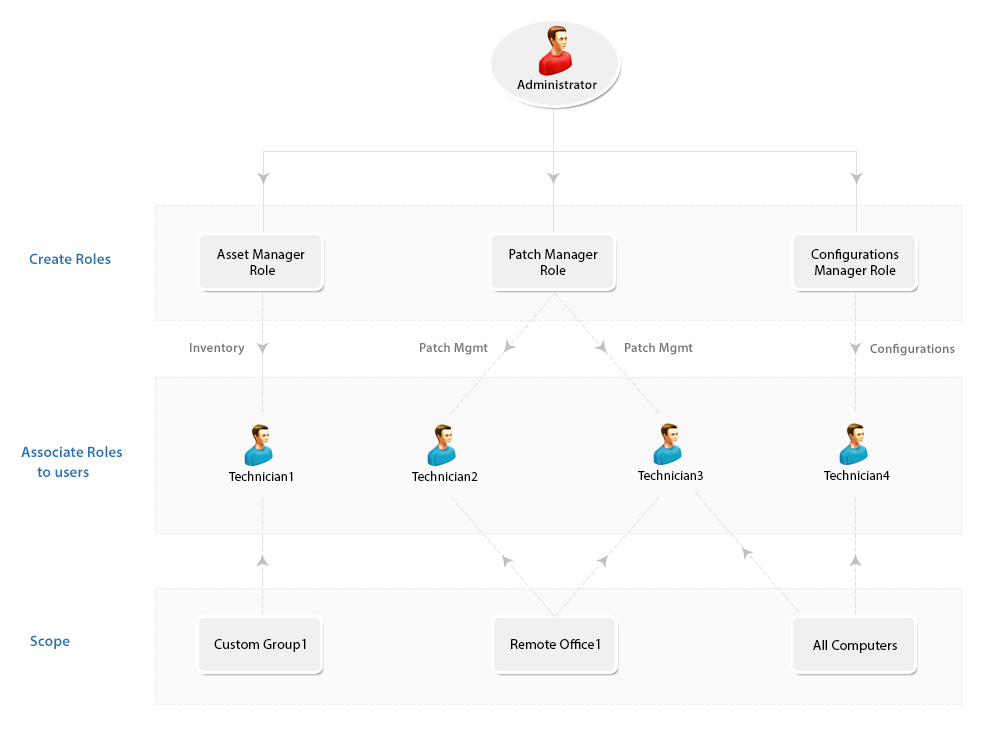

作为管理员,您可能多次感受到日常琐事占据了网络中需要重点关注的关键任务。 Endpoint Central MSP 通过其用户与角色管理模块解决了这一问题;将常规活动委托给具有明确权限级别的选定用户。您可以轻松管理用户,并定义他们管理特定计算机组的范围。

在预定义角色中指定了一些最常用的角色。然而,您也可以在用户定义角色下灵活定义最适合您需求的角色并授予相应权限。以下是预定义角色和用户定义角色的简要介绍:

您可以使用 Endpoint Central 根据您的个性化需求定制任意数量的角色并赋予所需权限。这些自定义角色属于用户定义类别。为了更好地理解,让我们快速看看如何在以下部分创建用户定义角色。

按照以下步骤创建新用户定义角色:

1. 选择 Admin 选项卡并点击 User Administration --> Role。点击“添加角色”按钮。

3. 指定 角色名称 及其简短描述。

4. 您可以在 Select Control 部分为角色定义按模块的权限级别。

权限级别大致分为:

完全控制 - 对特定模块执行所有操作,如同管理员权限。

写入 - 执行除下表所述部分受限操作之外的所有操作。

只读 - 仅查看该模块中的详细信息。

无访问权限 - 向用户隐藏该模块。

5. 点击 添加 按钮。

您已成功创建新角色。

您刚创建的角色现在将在用户创建模块的角色列表中显示。若该角色已关联到任一用户,则无法删除该角色。但您可以修改所有用户定义角色的权限级别。

您将在预定义类别中找到以下角色:

管理员角色: 管理员角色代表超级管理员,拥有所有模块的完全控制权限。Admin选项卡下列出的操作包括:

客户管理员角色: 客户管理员角色代表在特定客户的所有模块中拥有完全控制权限的管理员,该用户与该客户关联。

来宾角色: 来宾角色对所有模块保持只读权限。与来宾角色关联的用户可以扫描并查看不同模块的各种信息,但严格禁止进行更改。来宾角色还对移动设备管理中的库存详情、报告、配置文件和应用具有只读权限。

技术员角色: 技术员角色拥有一套明确的权限来执行特定操作。技术员无法执行Admin选项卡下列出的所有操作。技术员角色的用户可执行以下操作:

审计员: 审计员角色专为审核目的设计。此角色帮助您授予审计员查看软件库存详情、核查许可证合规性等权限。拥有“审计员角色”的用户同样对 MDM 报告拥有只读权限。

远程桌面查看器: 远程桌面查看器角色允许关联用户调用远程桌面连接并查看曾连接至特定系统的用户详情。

IT资产经理: IT资产经理拥有对资产管理模块的完整访问权限,其他所有功能均不可访问。IT资产经理还可查看所有移动设备的库存详情。

补丁管理员: 补丁管理员角色拥有补丁管理的完整访问权限。补丁管理员还拥有使用“工具”的权限,如 Wake On LAN、远程关机、系统管理器以及安排补丁报告的能力。其他所有模块/功能均不可访问。

移动设备管理员: 移动设备管理员角色对移动设备管理中的库存、报告、配置文件和应用具有 写入权限。

Endpoint Central 允许您为用户定义管理范围,即定义可映射给每个用户的目标计算机。通过将用户权限限制在特定计算机上,您可以确保用户仅拥有完成其职责所需的权限,而不会拥有过度权限。

您定义的范围目标可以是以下之一:

当目标定义为“所有计算机”时,用户将拥有对角色中定义的所有权限,对所有计算机执行操作。虽然范围是所有计算机,但权限级别仅由用户映射的角色决定。

您可以为管理目的创建特定的自定义组并将其关联给用户。您创建的自定义组应是唯一的,确保没有计算机隶属于多个自定义组。这些基于计算机的自定义组是为用户管理目的创建的,即用户的“范围”。有关详细信息,请参阅 创建自定义组

您可以创建特定远程办公室或使用现有远程办公室作为用户的范围。多个用户可以管理同一远程办公室,同样一个用户也可以管理多个远程办公室,但无法将远程办公室和唯一组组合作为同一范围的一部分。

多个用户可以共享相同范围。在这种情况下,应用于该范围的配置/任务可由多个用户共同管理。欲了解更多信息,请参阅: 注意事项

当用户的范围被修改后,该用户将无法管理其创建的配置/任务。用户可以克隆配置(不含目标),以便在当前范围内重新使用。范围内计算机的修改不视为修改范围。

创建新用户时,您可以将用户与角色关联。请按照以下步骤创建用户:

提供灵活性以修改用户角色,以更好地满足不断变化的需求。您可以随时执行更改用户角色和重置用户密码等操作。

删除用户 Endpoint Central 当您认为某用户贡献已过时时,可以从用户列表中删除该用户。被删除的用户将不再拥有模块权限。

Endpoint Central ->

用户

Enabling Two Factor Authentication will secure the access to the web console. Users will be prompted to enter the One Time Password (OTP) along with their default password. You can configure the settings to save the OTP for the specific browser. If this option is enabled, user will not be prompted for OTP for the number of days, specified here : Admin -> User Administration -> User --> 安全认证 --> 启用双因素认证您可以选择双因素认证的模式,方式可以通过电子邮件或 Google Authenticator。

一次性密码将通过电子邮件发送给每个用户。如果一个或多个用户未在产品服务器中映射电子邮件地址,则无法启用双因素认证。您必须确保所有用户的电子邮件地址都已注册在产品服务器中。

启用双因素认证后,用户将收到一封包含 OTP 详情的电子邮件。每个 OTP 从生成时间起有效期为 15 分钟。OTP 是自动生成的 6 位数字。您还可以允许用户将 OTP 保存在其网页浏览器中。您必须指定允许在网页浏览器中保存 OTP 的天数。若用户选择保存 OTP,则不会提示输入 OTP。如果您将保存天数设置为 0,则不允许用户在网页浏览器中保存 OTP。每次用户尝试登录 Web 控制台时,都会生成新的 OTP。

您可以选择使用 Google Authenticator 生成 OTP。您需要在智能手机上安装 Google Authenticator。Google Authenticator 可根据手机设备的操作系统从以下位置下载:

在移动设备上下载并安装认证器。首次登录 Web 控制台时,将显示 QR 码。您需要打开 Google Authenticator 应用并扫描 QR 码以为 Endpoint Central创建帐户。 Endpoint Central 您可以看到

已添加到 Google Authenticator 应用,OTP 将自动生成。 Endpoint Central.

您可以对用户帐户的密码施加以下限制: