点击此处展开

点击此处展开事件关联是指识别跨越一个或多个设备的一系列相关事件,并将其共同构成一个更大规模的单一事件的过程。关联之所以如此有用,主要是因为在许多情况下,单个事件本身看起来并不可疑,但当把它们与其他事件联系起来看时,就会浮现出更大的全貌,指向潜在的安全事件。

例如,“员工登录到设备A”和“员工登录到设备B”这两个事件看起来完全正常。

然而,“同一名员工在两台不同的设备(设备A和设备B)上几乎在同一时间登录”可能表明存在账户共享事件。

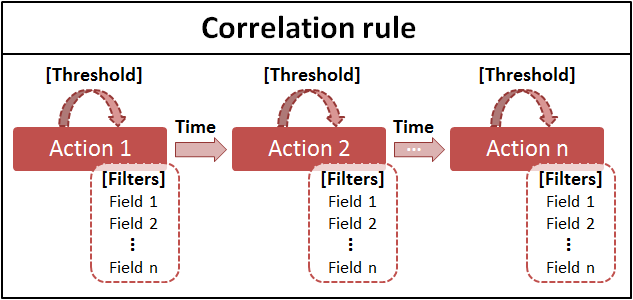

关联规则是一种用于关联多个日志并识别安全事件的模式或模板。该规则指定构成更大事件的一系列事件、事件之间的时间窗口,以及(如有)特定条件。如下所示,关联规则中可指定的各种参数包括:

有关使用这些参数构建关联规则的更多信息,请参阅 构建自定义关联规则。

当攻击者通过不断尝试多组登录凭据,直到其中一次成功,从而试图访问您网络中的某台设备时,就会发生暴力破解攻击。其特征是在某台设备上出现多次登录失败,随后出现一次登录成功:

通用模式: 登录失败 -> 登录失败 -> 登录失败 -> (...) -> 登录成功(全部在几分钟内,且针对同一台设备)

具体模式: 在 2 分钟内对同一台设备至少发生 10 次登录失败 ->(接下来的 1 分钟内)-> 对同一台设备登录成功

因此,可以按如下方式配置该规则:

操作 1: 登录失败 - 员工未能登录到网络设备。

操作 1 & 操作 2 之间的时间窗口: 1 分钟

操作 2: 登录成功 - 员工登录到网络设备。

要了解更多关于相关性的信息,请查看以下页面:

在短时间内,某台设备上出现一系列 application 崩溃,可能表明该设备存在故障。另外,该检查不应应用于名为 "Device-1234" 的特定设备,因为它用于 application 崩溃测试,可能会产生过多的误报。

通用动作流程: application 崩溃 -> application 崩溃 -> (...) -> application 崩溃 (均在单台设备的数小时内发生,不适用于 Device-1234)

特定动作流程: 在 180 分钟内,单台设备上至少发生 5 次 application 崩溃 (Device-1234 除外)

因此,可以按如下方式配置该规则:

动作 1: application 崩溃 - 在 Windows 设备上发生一次 application 崩溃。

勒索软件攻击通常表现为一个新启动的进程在网络设备上修改多个文件(以对其进行加密)。可以通过观察到某个进程启动,随后不久出现多次文件修改来加以识别。

通用操作流程: 进程已启动 -> 文件已修改 -> 文件已修改 -> (...) -> 文件已修改 (全部在几分钟内,且在同一设备上)

具体操作流程: 进程启动 -> (在接下来的5分钟内) -> 在同一设备上,由同一进程执行的至少15次文件修改

The rule can thus be configured as below:

操作 1: Windows 进程已启动 - 在 Windows 上启动了一个进程。

操作1与操作2之间的时间窗口: 5 分钟

操作 2: 文件已修改 - 在 Windows 设备上修改了一个文件。

版权 © 2020,ZOHO Corp。版权所有。