单击此处展开

单击此处展开EventLog Analyzer 内置自定义关联规则构建器,允许您通过组合各种网络操作,并根据贵组织预期的攻击模式指定阈值和过滤条件,从而轻松构建自定义规则。这使您能够创建高度灵活且功能强大的规则集,适合您特定的组织环境。

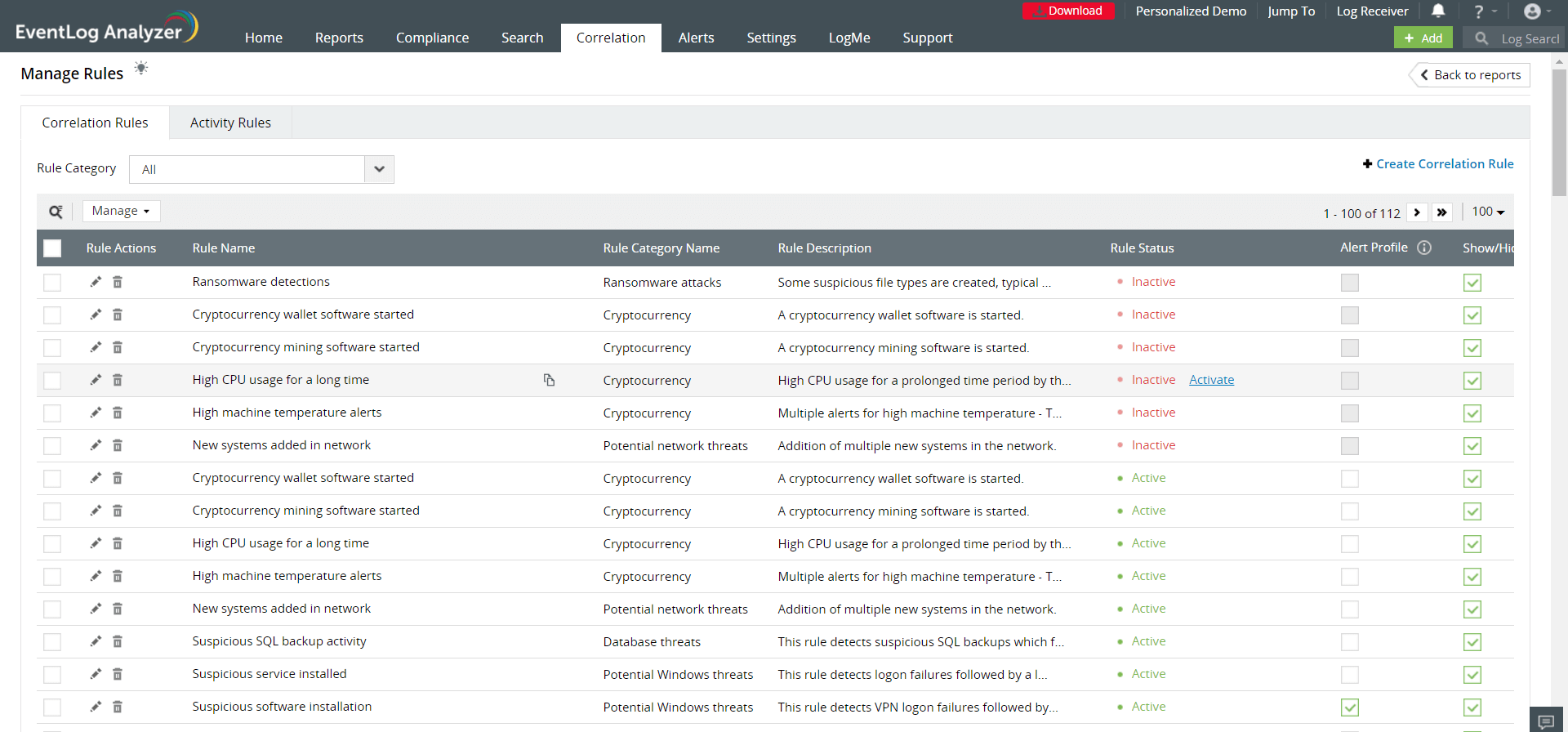

要打开相关性规则构建器,请单击产品的 相关性 选项卡。单击选项卡右上角的 管理规则 ,并在右上角选择 +创建相关性规则 。创建自定义规则包括:

若要进一步了解什么是相关性、相关性规则的结构等内容,请参阅 了解相关性。

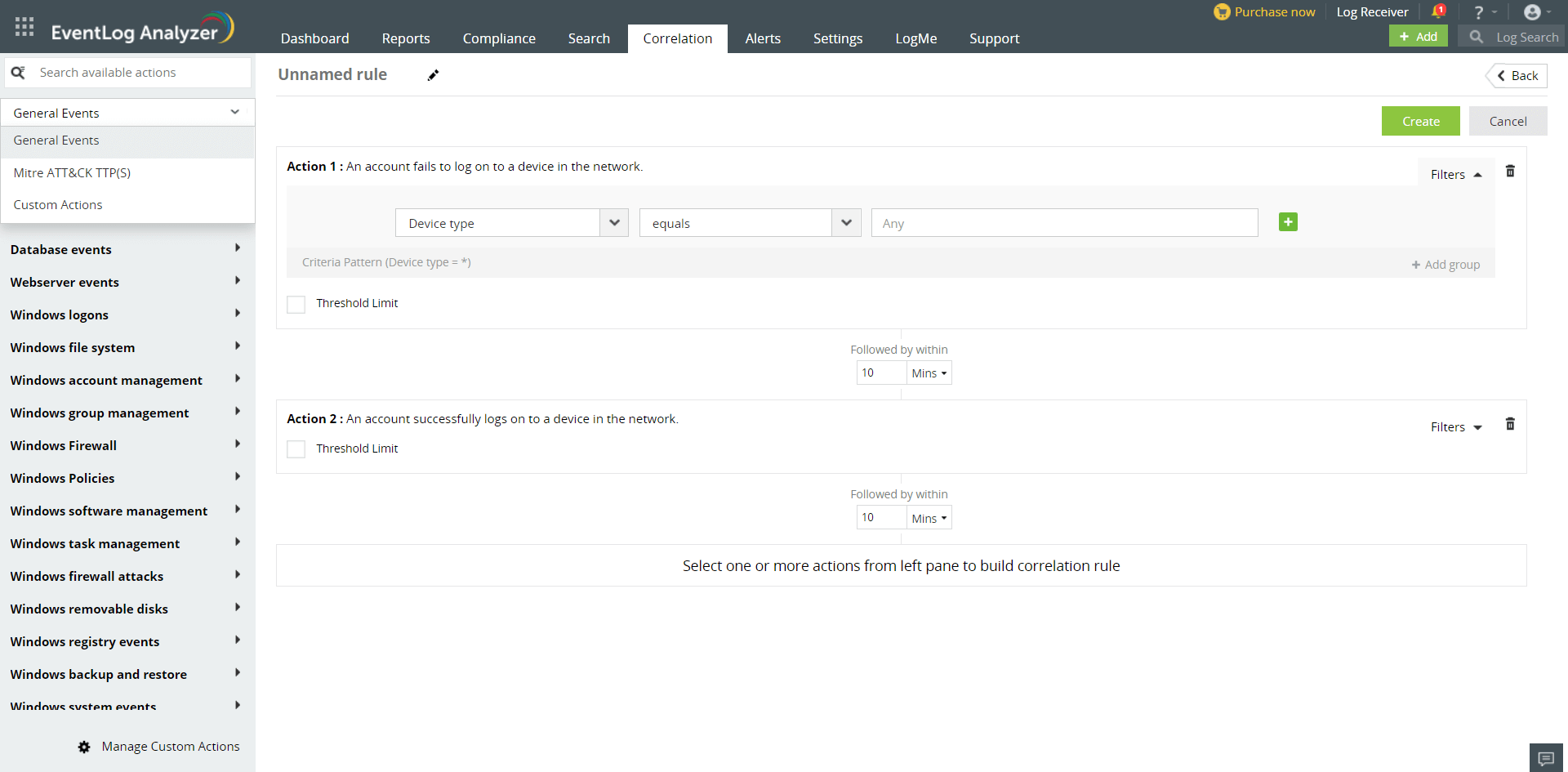

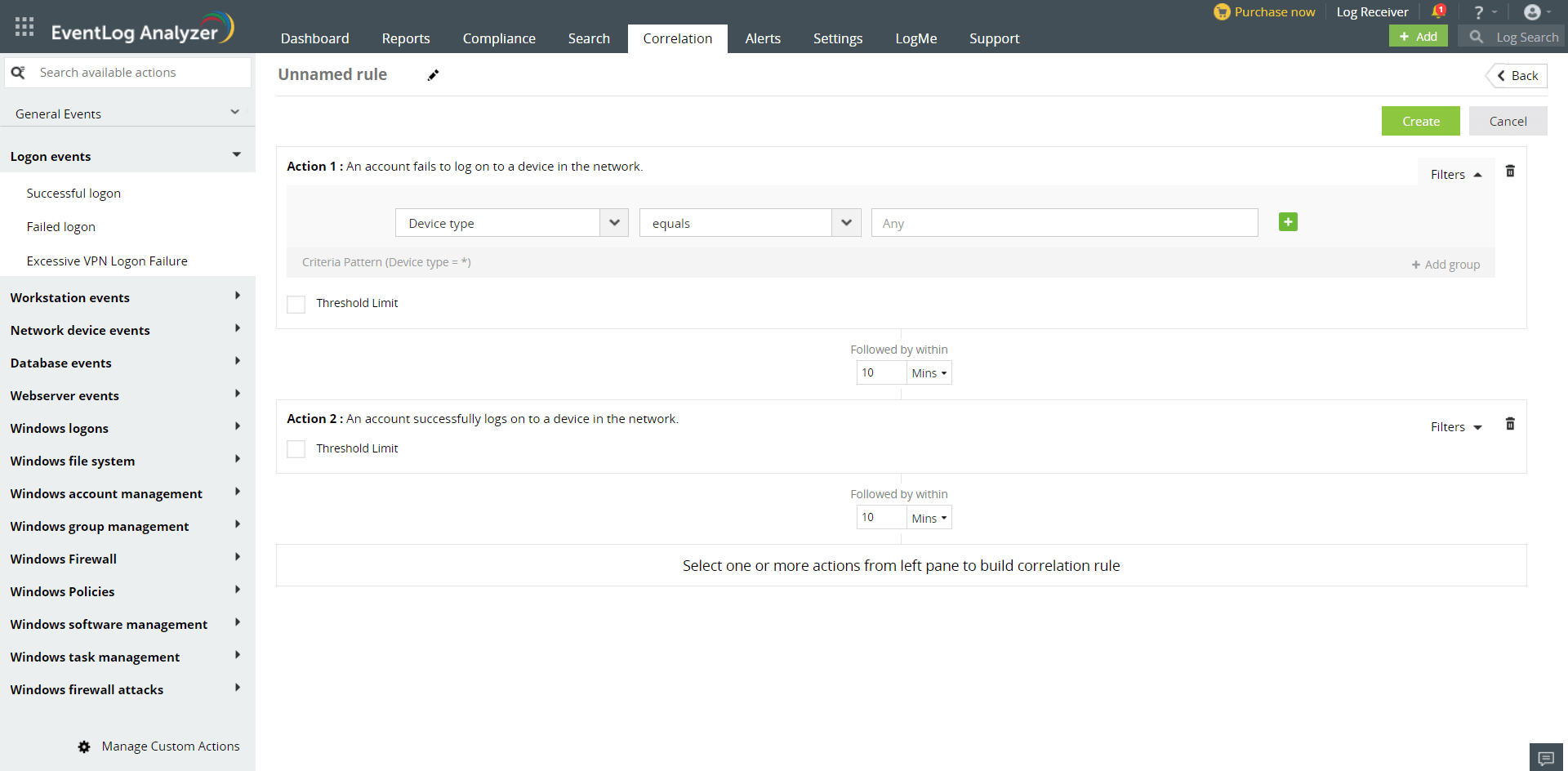

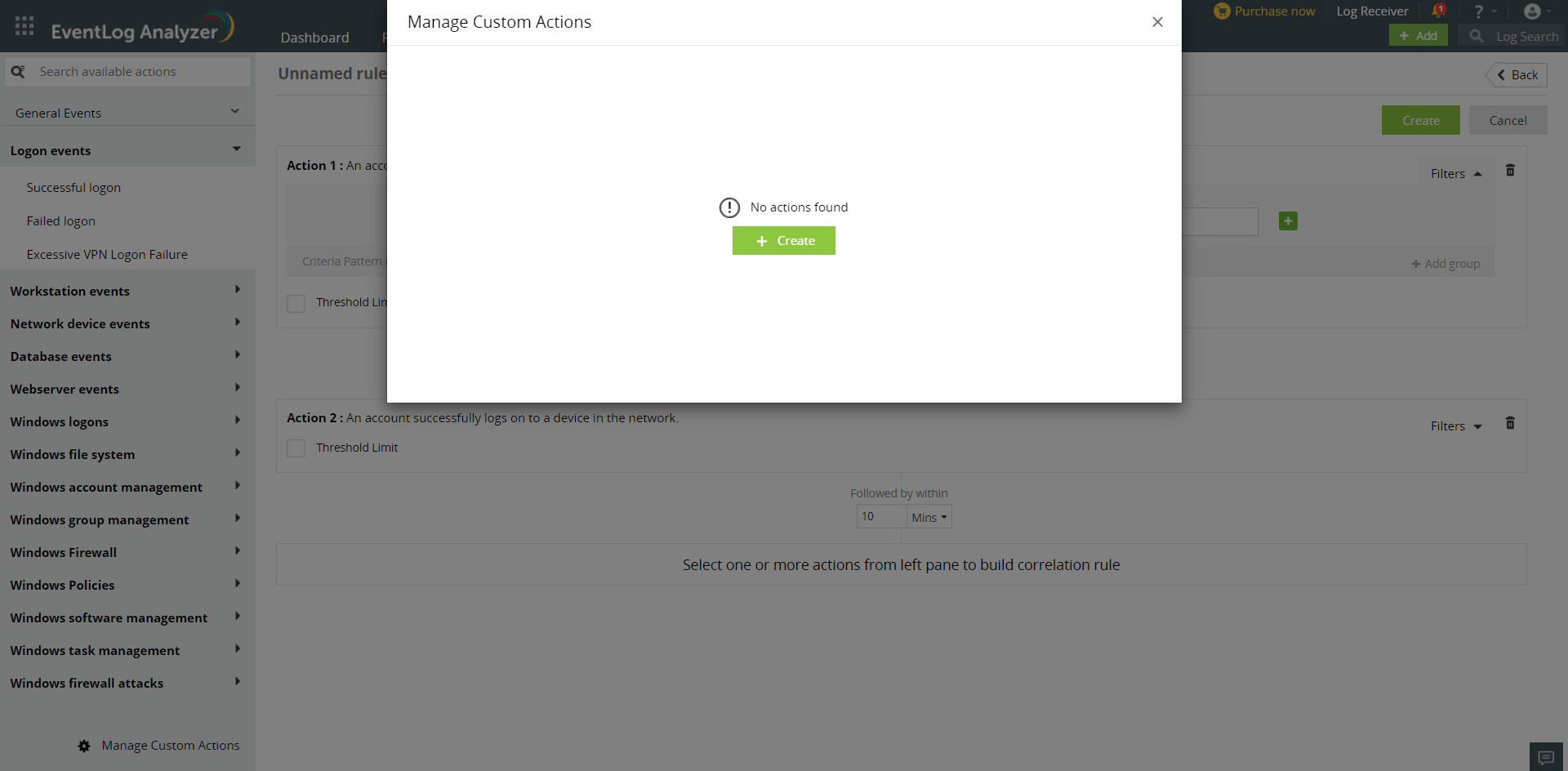

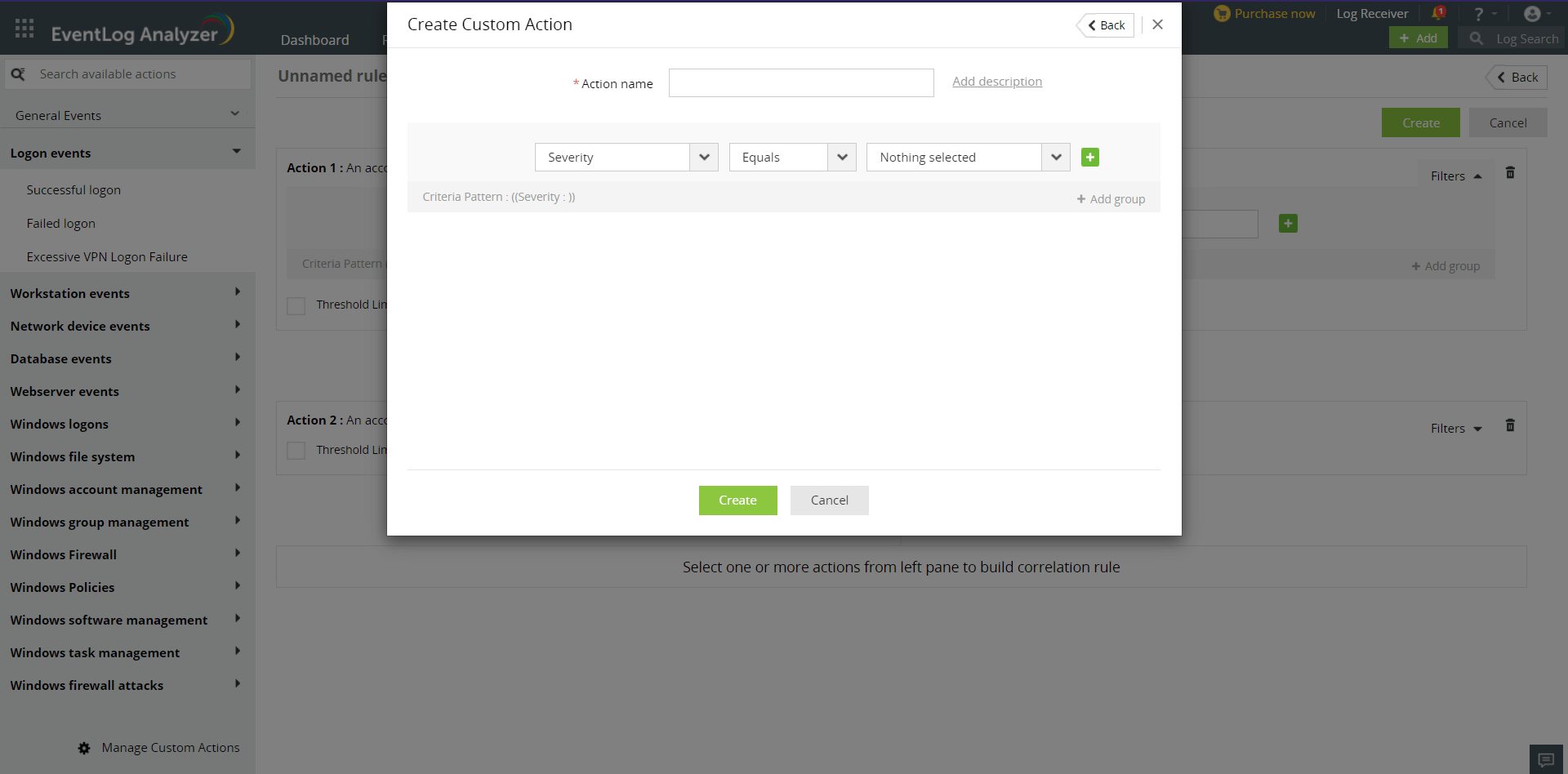

要创建关联规则,请从以下组中选择一项或多项操作:

要创建新规则,请按照以下步骤操作:

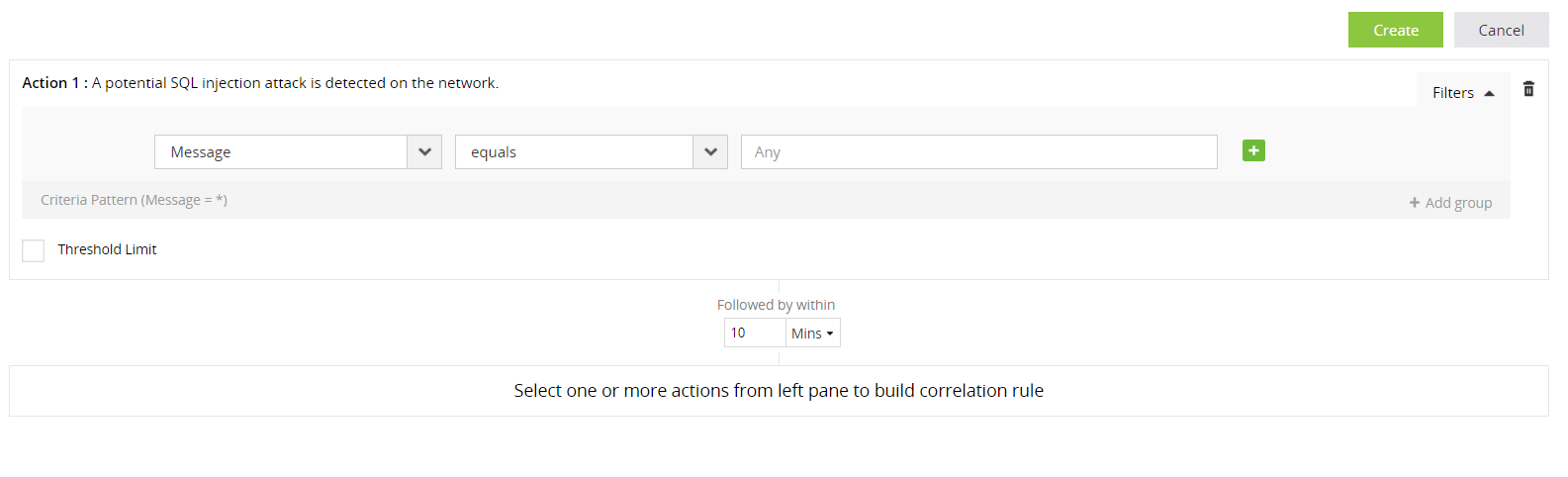

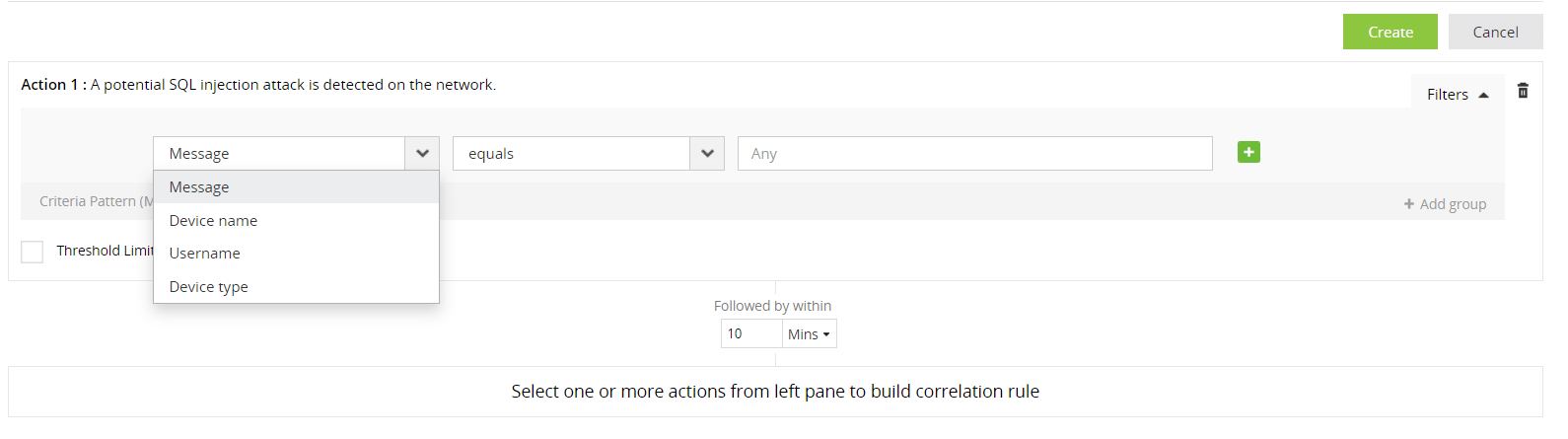

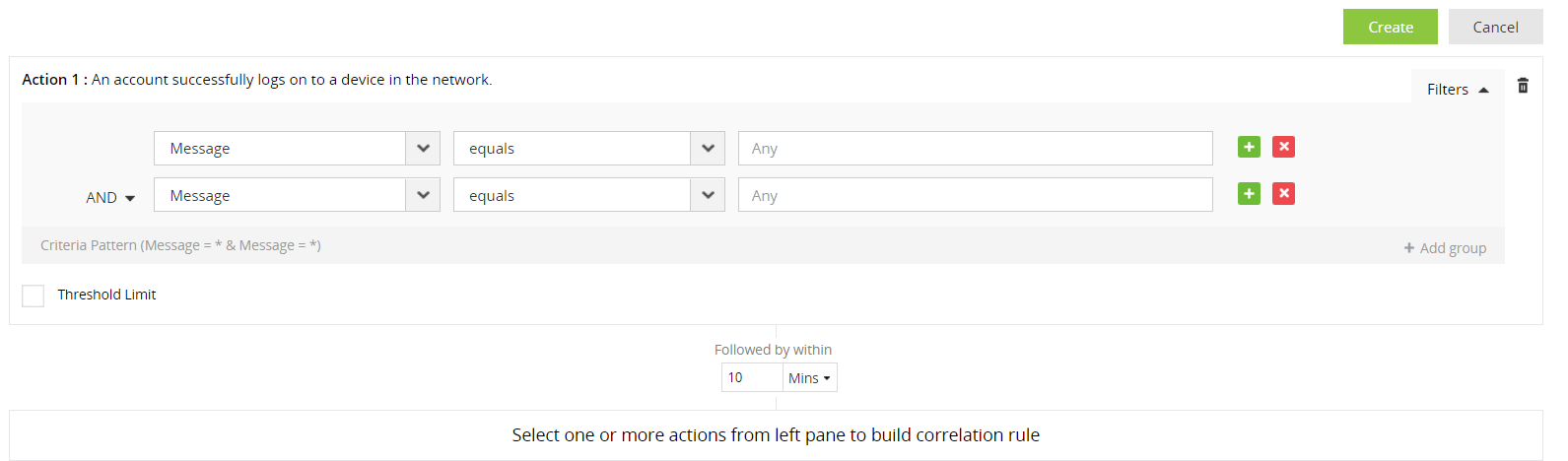

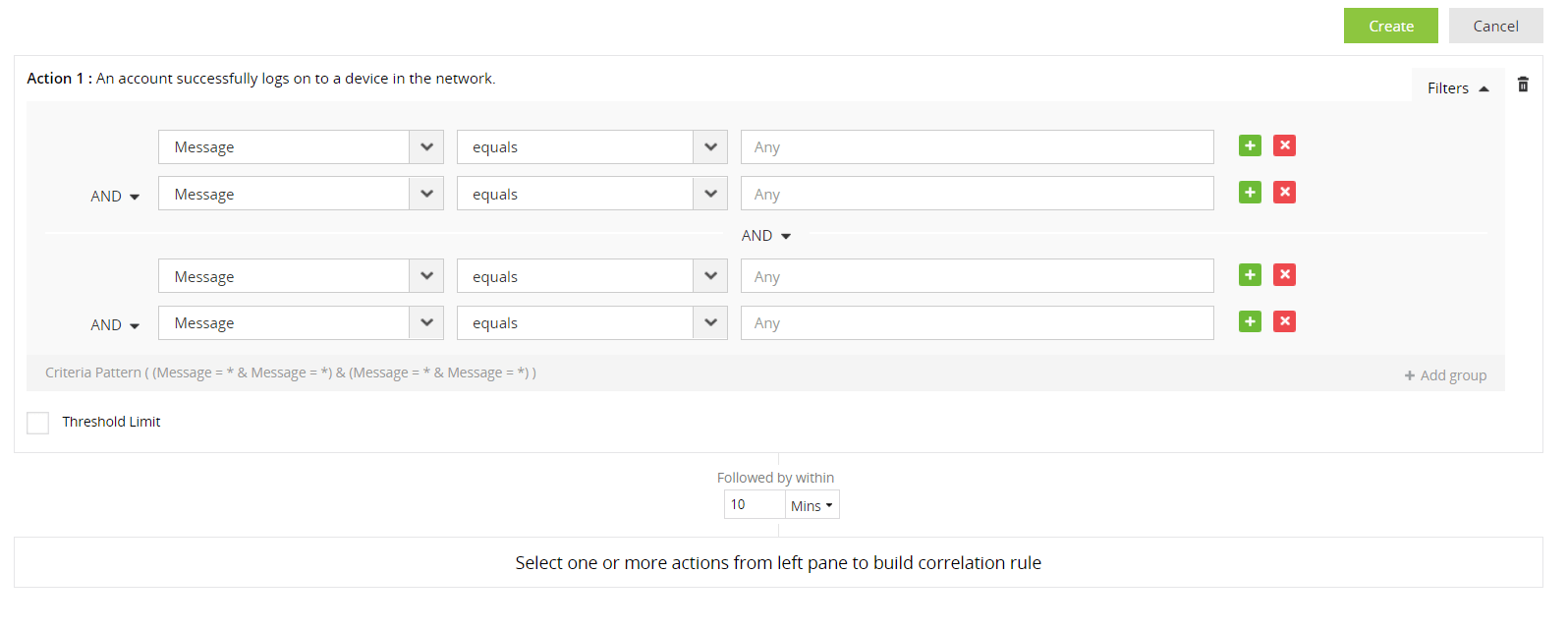

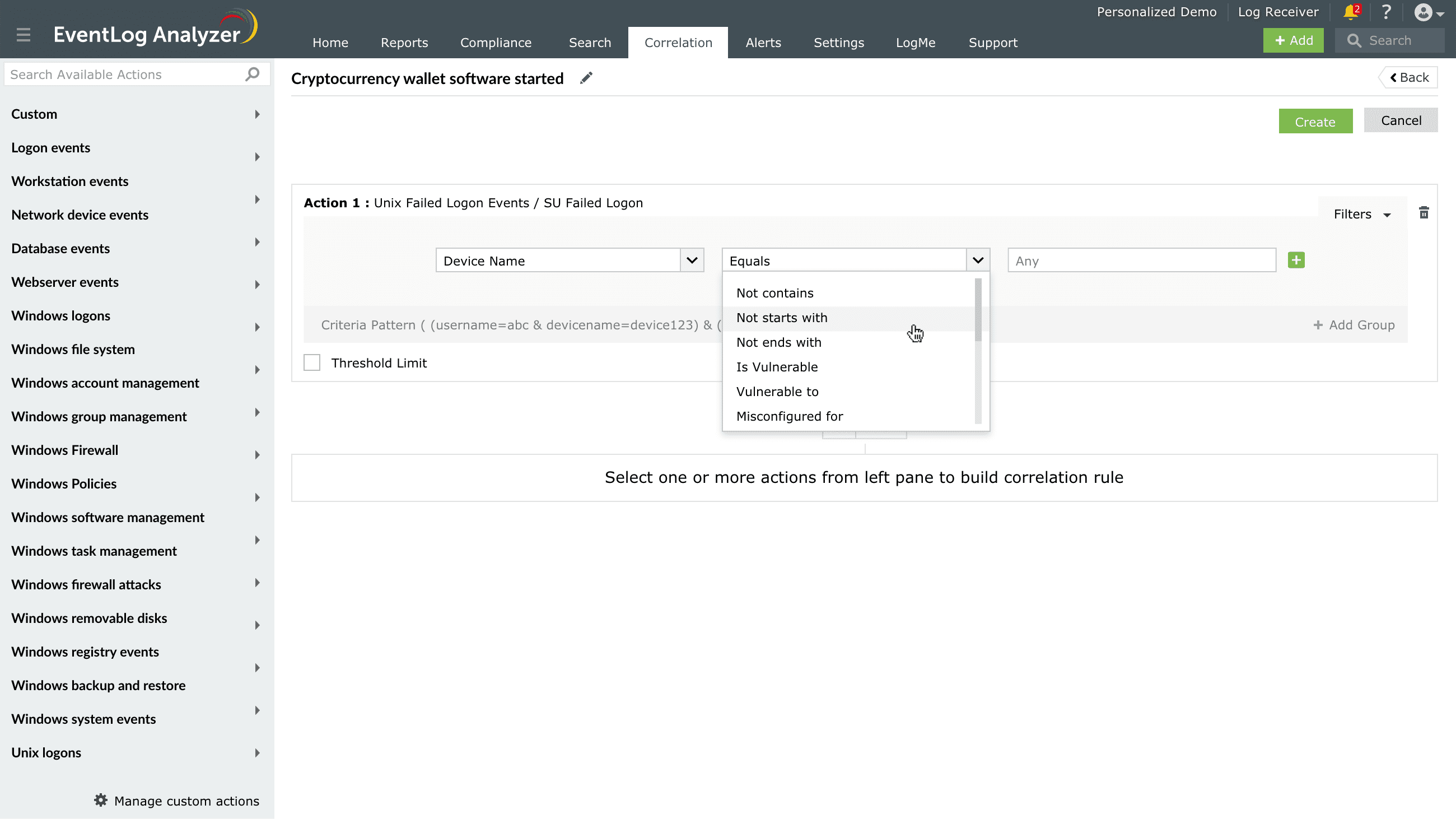

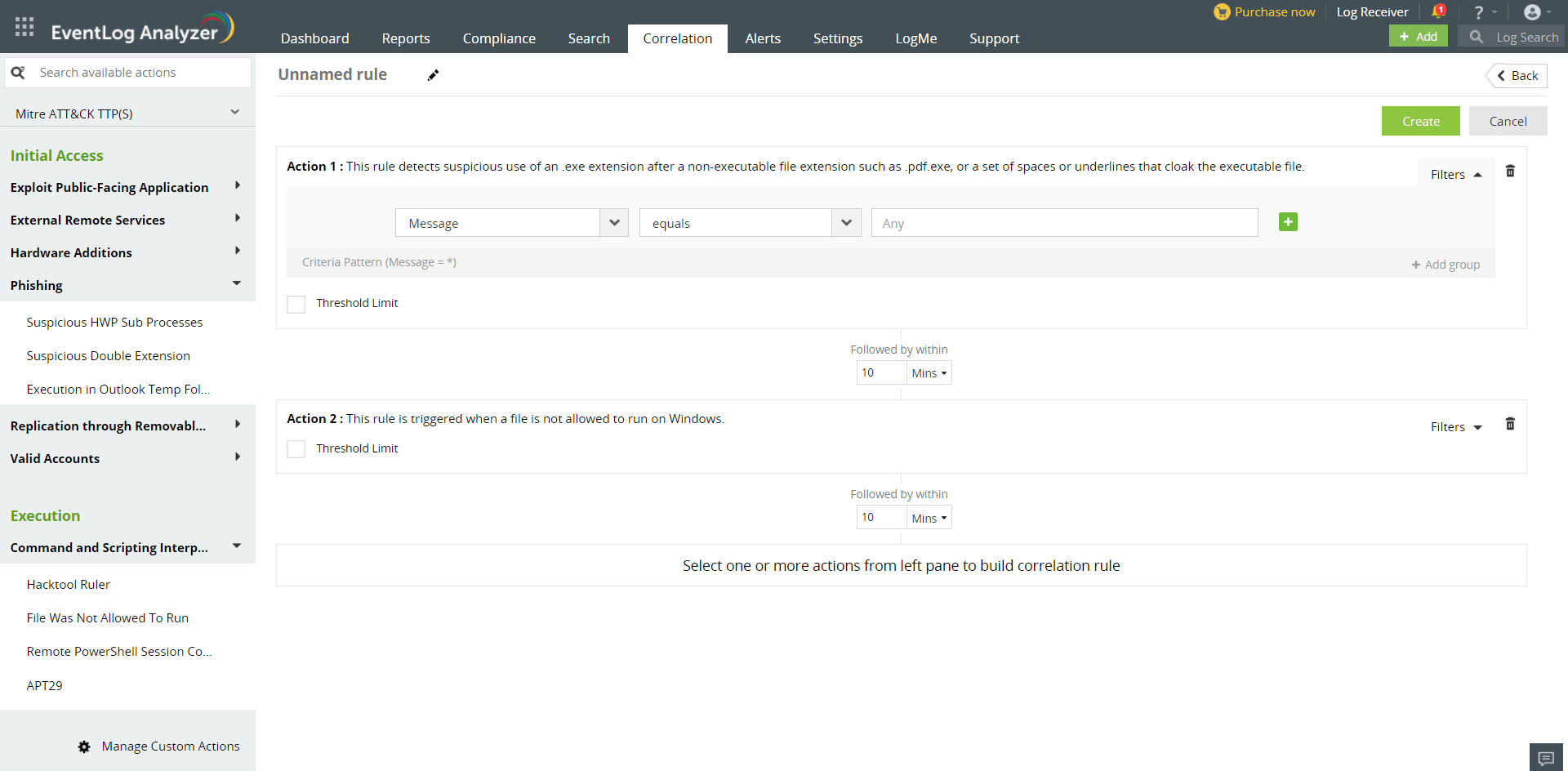

关联规则中的每个操作都对应一条日志。日志包含各种字段,每个字段都有特定的值。通过高级选项(位于该操作右侧的 过滤器 下),您可以为日志/操作的每个字段提供过滤条件,为该操作的最小重复次数设置阈值限制,还可以将过滤条件分组,从而用于为复杂场景创建规则。

当您提供多个 不等于 比较时,所提供的值集合必须全部满足条件,操作才会被接受。这同样适用于 不包含, 不以…开头, 不以…结尾,以及 不在…之间 比较。

小于、 大于、 介于,和 不介于 条件仅适用于 IP、端口号和权限字段。

端口范围为 0 到 65535。

权限范围在 1 到 15 之间。

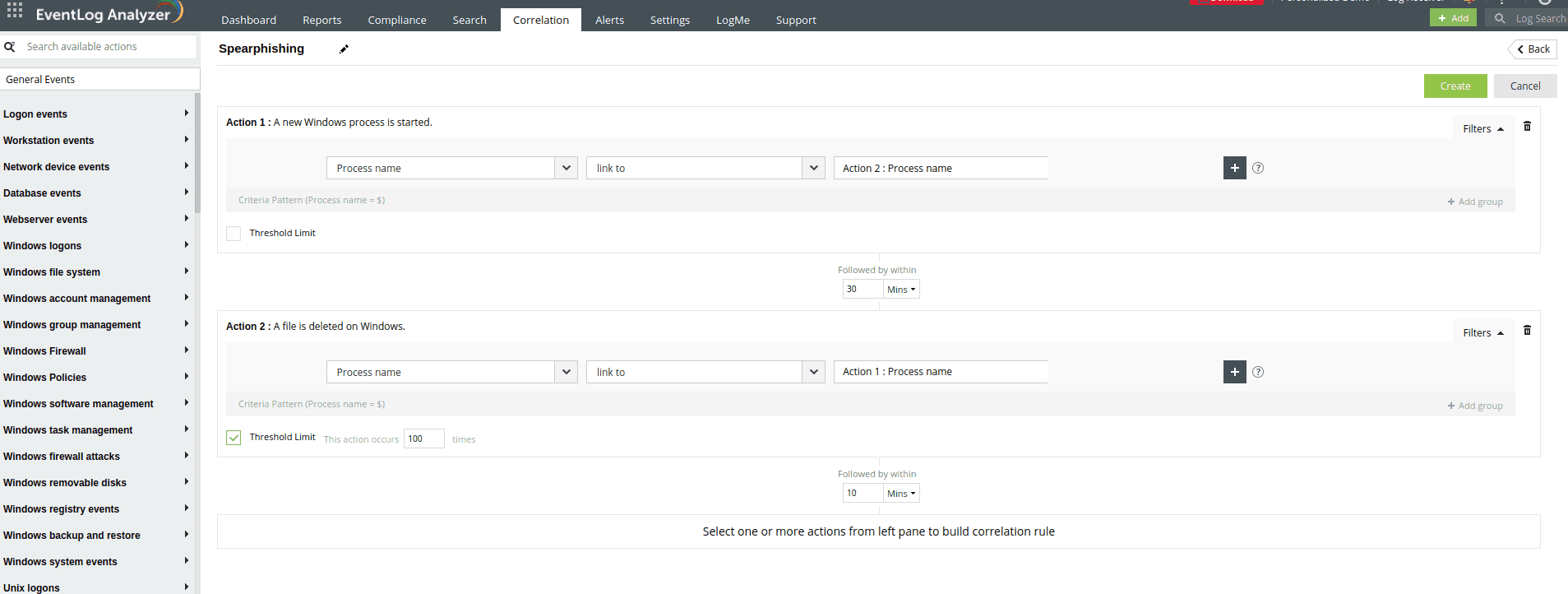

该 链接到 比较类型用于将所选字段的值与同一规则中另一操作的某个字段的值进行比较。例如,如果操作 1 的 设备类型 字段链接到操作 2 的 设备类型 值,则仅当两个被链接字段的值相同时才会触发操作 1。

当您选择 链接到时, ![]() 图标会出现在过滤器的末尾。单击该图标将打开一个新标签页。

图标会出现在过滤器的末尾。单击该图标将打开一个新标签页。

单击第二个操作中相应字段的复选框,用于与上一个操作的值进行比较。单击 OK 以完成将这两个操作关联起来。

注意: 使用 link to 条件时,无法将一个字段链接到另一个具有 is variable 条件的字段。

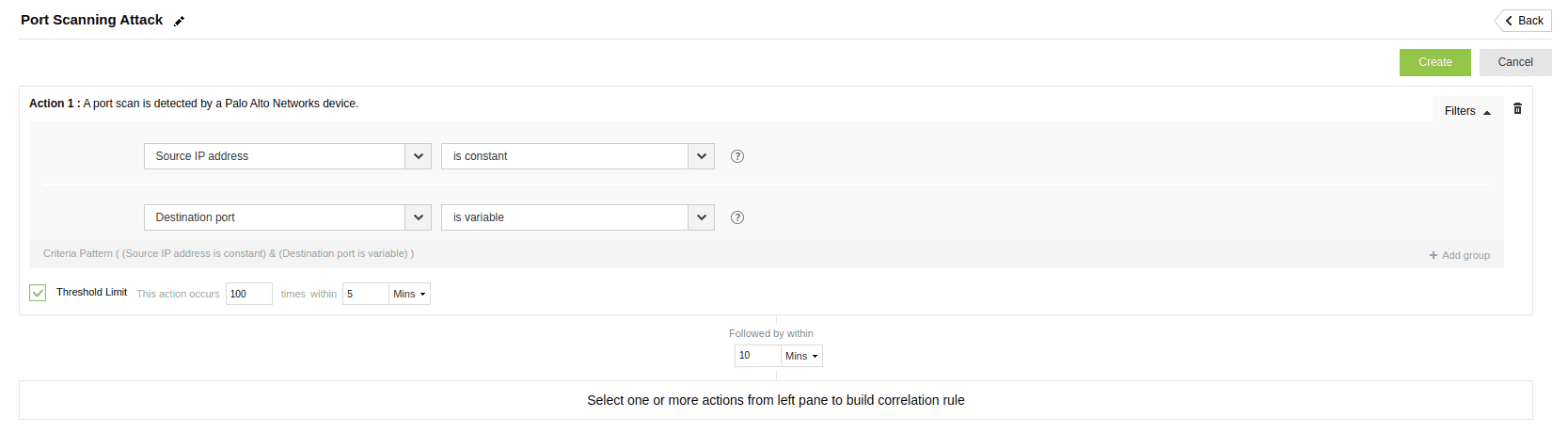

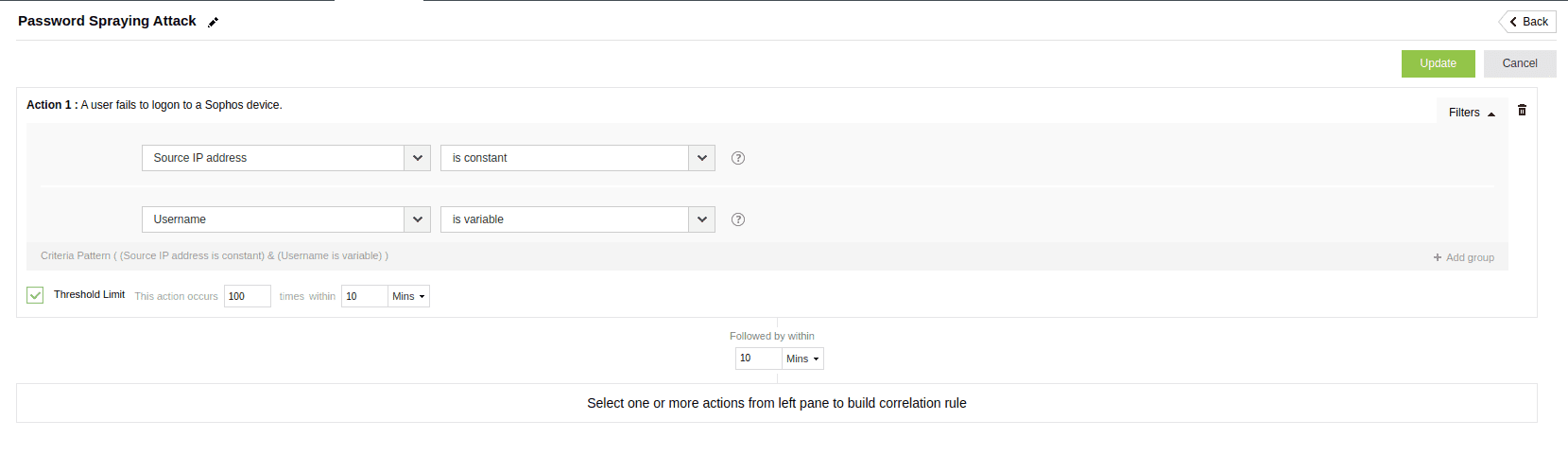

is constant 条件用于将特定字段视为常量。选择此条件后,当该字段的值在所有迭代中保持不变时,将触发此操作。例如,如果在某个操作中将 is variable 条件应用于 'Target User' 字段,当该字段的值在所有迭代中相同时,将触发该操作。如果针对该字段生成的事件具有不同的值,则不会触发该操作。

该 '为变量' 条件用于将字段视为变量。选择此条件后,每次检查时如果该字段的值都在变化,此操作将被触发。例如,如果在某个操作中将 为变量 条件应用于 '目标用户' 字段,那么当每次迭代中该字段的值都不相同时,该操作将被触发。

注意: 具有 “是变量” 条件的字段无法使用 “链接到” 条件将其链接到另一个字段。

‘是恶意的’条件仅适用于 IP 地址字段。它可用于检查检测到的 IP 地址是否存在于产品存储在内部数据库中的预定义恶意 IP 地址列表中。

这些比较运算符仅在成功与 Endpoint Central 集成后可用,并可用于设备字段。

注意:要使用漏洞和错误配置比较器,请为 ManageEngine Endpoint Central 配置数据丰富功能。 点击此处了解如何操作。

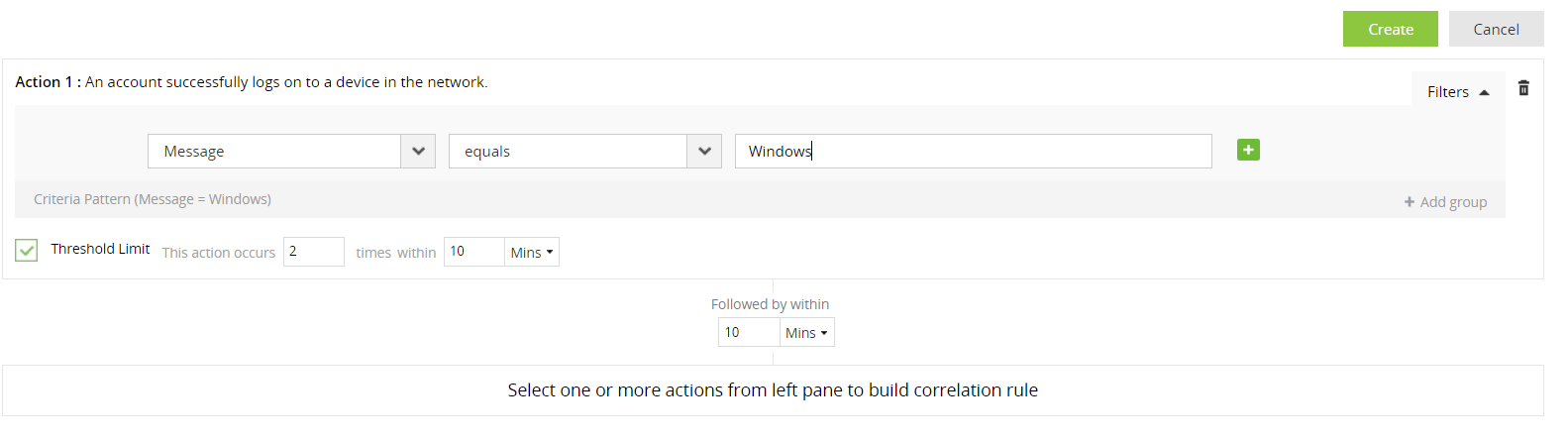

针对某个动作的阈值限制过滤器允许你指定,为了触发该规则,该动作必须发生的最少次数(需在为该动作相对于上一个动作所指定的时间窗口内)。要设置阈值限制,点击该动作右侧的 筛选器 链接,并选择 阈值限制 复选框。在提供的文本框中,指定最小出现次数。

注意: 如果该动作是规则中的第一个动作,则还应提供一个时间窗口,在该时间窗口内必须观察到这些重复(因为这是第一个动作,前面没有任何动作或时间窗口)。

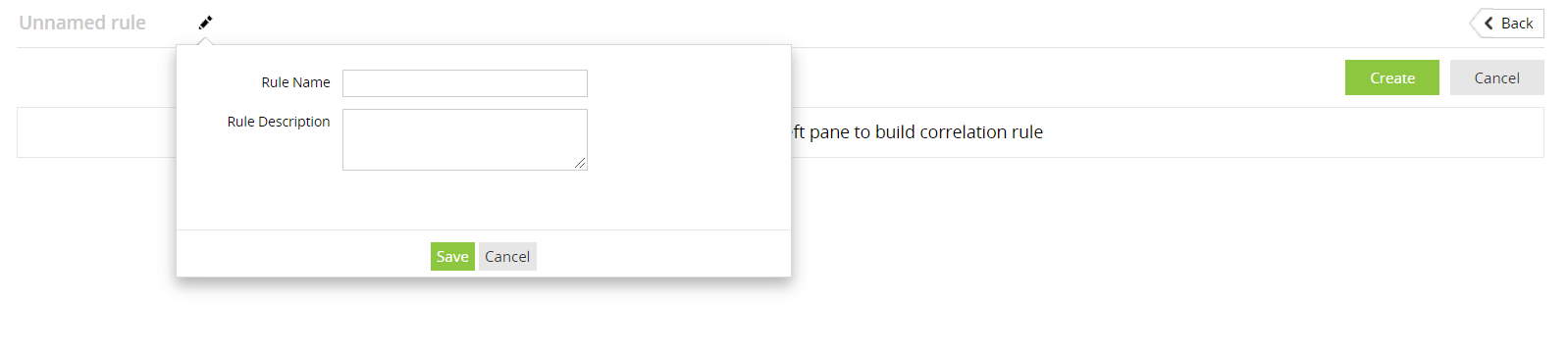

在定义规则的同时,您还可以提供一些描述性信息以完成规则配置:

单击 保存 以保存这些规则配置。

构建完规则模式并指定配置后,点击 创建 即可保存该规则,EventLog Analyzer 将开始关联日志以检查此规则模式。

现在,您可以通过点击复选框选择要显示的报告。所选报告将在相关性自定义规则界面中显示或隐藏。

您现在可以使用可用的关联操作,为 Mitre ATT&CK 的 TTP 创建关联规则。

点击此处 了解有关 MITRE ATT&CK TTP(s) 的更多信息。

关联报告对于提升组织的安全态势至关重要,因为它们能够为潜在的安全问题提供洞察。它们还可帮助你识别恶意活动的模式,并便于及时采取响应措施。以下是创建关联规则的一些最佳实践。

攻击者通过电子邮件发送伪装成合法文件的恶意 Excel 文件,对个人实施定向攻击。受害者打开该文件时,它会运行宏并启动能够执行破坏性活动的恶意进程。

攻击者进行端口扫描攻击以识别网络中的薄弱点。

攻击者使用少数几个常用密码尝试访问多个账户,而不是对单个账户尝试不同的密码。

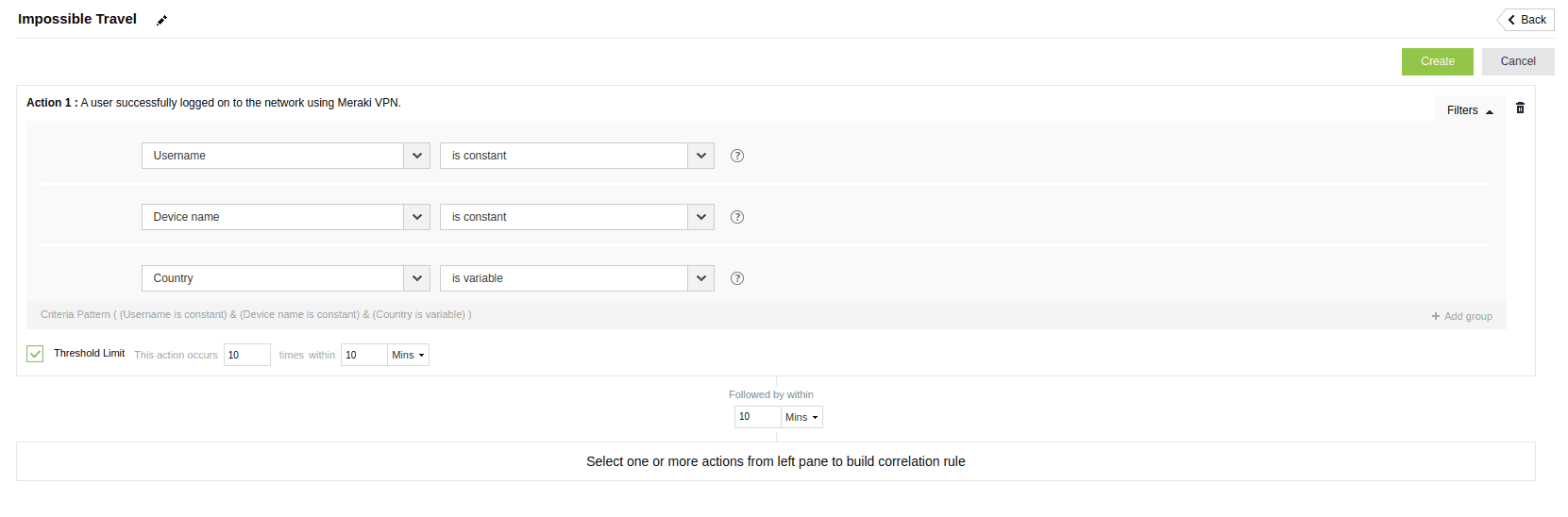

当同一用户的账户在两个地理位置相距较远的地点被访问,且两次访问发生在一个短于这两个地点之间最短可能旅行时间的时间窗口内时,就会触发安全警报。这种情况意味着同一用户极不可能(甚至不可能)完成这两次访问尝试,表明存在潜在的安全漏洞或账户被攻陷。

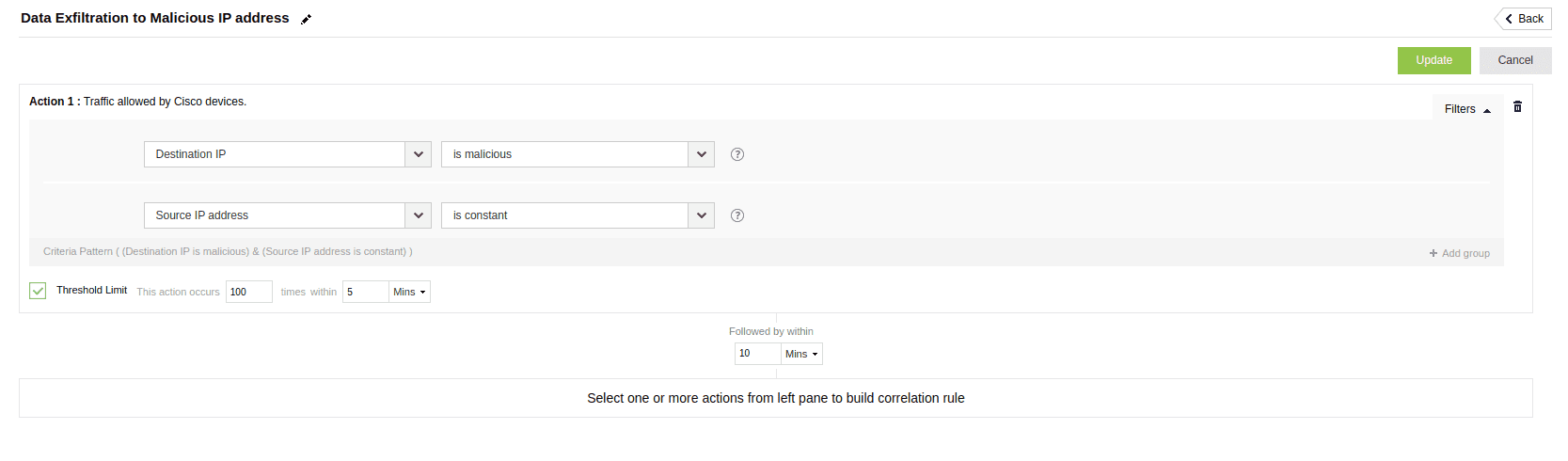

一个恶意程序将数据外泄到一个由威胁分析识别出的恶意 IP 地址。

版权 © 2020,ZOHO 公司。保留所有权利。