身份安全的零信任方法

一、什么是零信任?

零信任是一组不断发展的网络安全范例术语,它将组织的防御措施从静态的、基于网络的边界转移到关注用户、资产和资源。这是一种安全心态,在明确验证之前,每个传入连接都被视为潜在的恶意请求。这个概念是由世界上最重要的网络安全专家之一 John Kindervag 提出的,并强调了以下三点原则:

永不信任,始终验证:根据用户身份、地理位置、设备和 IP 地址等一系列数据点进行身份验证和授权。

使用最低权限访问:通过使用刚够访问 (JEA) 基于风险的自适应策略限制用户访问来保护数据。

假设突破口:限制爆炸半径,以尽量减少发生突破口时的暴露。使用分析来获得可见性、推动威胁检测并改进防御。

二、为什么零信任模型很重要

传统的IT框架保护公司网络资源。在当今世界,用户不仅会使用个人设备从外部网络远程登录,访问公司网络甚至可能依赖于托管在云端的 IAM 解决方案。

如此模糊的边界,组织如何保护其资源?我们如何确保只有授权人员才能登录网络?在一个登录凭据被窃事件横行的环境下,我们如何信任那些拥有正确密码的人?我们在每一步都进行验证。实施零信任方法的字面意思是:

不暗中信任任何人并验证每次访问尝试。 零信任模型的好处包括:

• 通过网络获得更大的可见性

• 降低数据泄露的风险

• 简化 IT 管理

• 满足合规要求

三、零信任身份部署的核心功能

实施零信任原则以保护组织中的身份需要您牢记以下因素:

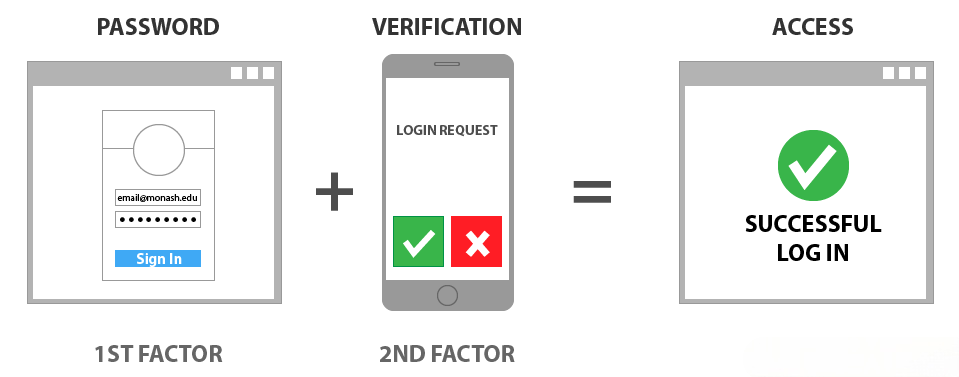

• MFA 验证:使用多因素身份验证 (MFA) 检查和传统密码可加强安全性并提供额外的保护层。

• 上下文策略:使用实时计算的基于上下文的风险级别实施访问控制可以显着改善组织的安全状况。例如,源自公司范围内的连接可归类为低风险和远程登录、高风险。

• 无密码身份验证:可以破解凭据并窃取密码。实施无密码身份验证可以消除整个等式中的这种威胁。

• 分析:使用 AI 和 ML 支持的分析来跟踪登录行为和访问模式可以帮助识别安全漏洞和潜在攻击。

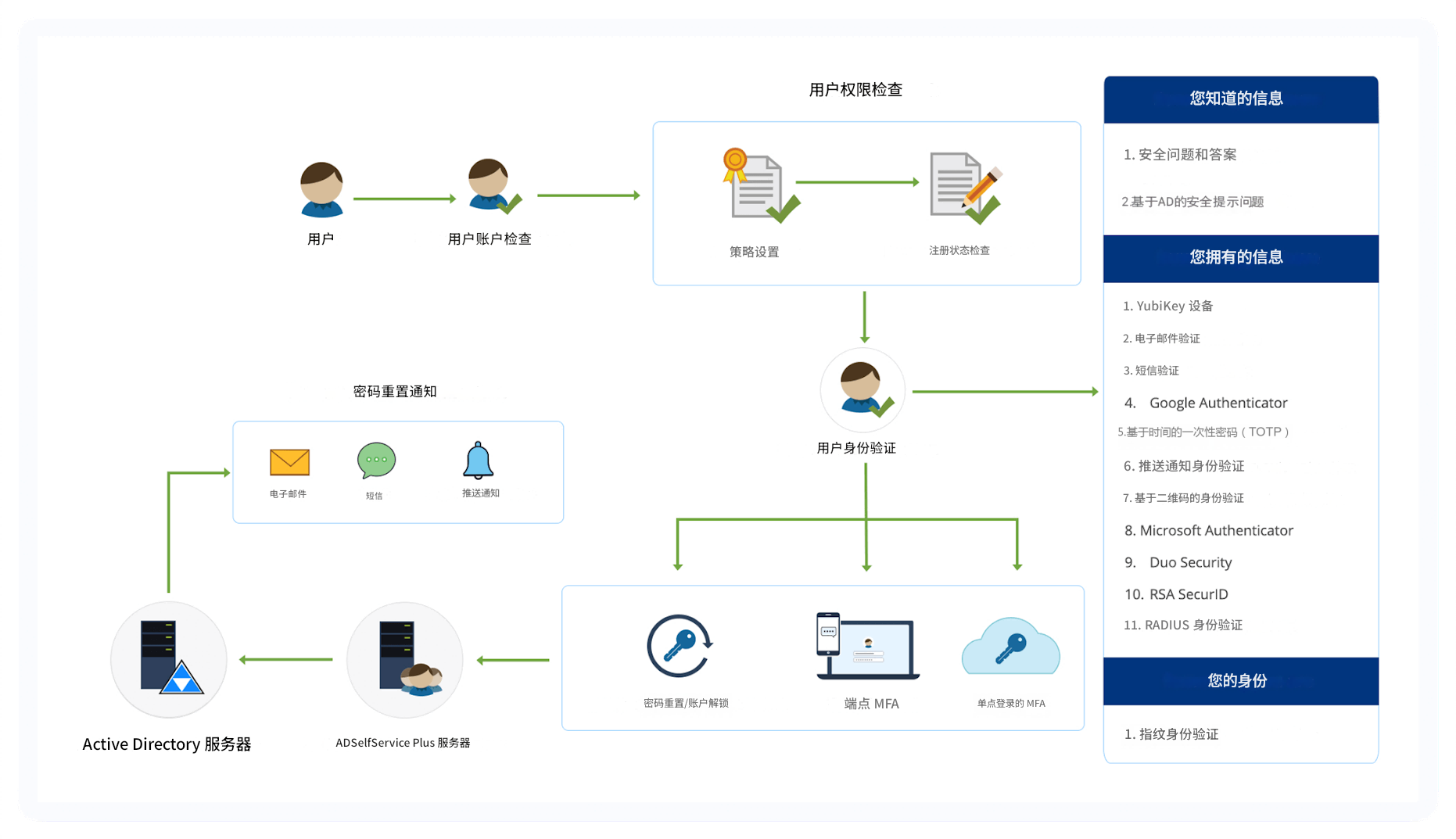

四、ADSelfService Plus 开始您的零信任之旅

显式验证是零信任架构的核心,而 ADSelfService Plus 正是帮助企业落地这一理念的重要工具。该解决方案围绕“身份即边界”的安全思路,提供了一整套完善的身份安全能力。首先,在身份认证方面,它支持多种自适应 MFA 方式,如生物识别、推送通知、一次性密码(OTP)等,并可根据用户行为、设备状态和登录位置动态调整验证强度,实现真正的风险驱动认证。其次,在访问控制方面,ADSelfService Plus 提供细粒度的条件访问策略,企业可以基于时间、IP、设备等上下文因素灵活制定访问规则,有效防止异常登录。

此外,该工具还支持无密码认证机制,通过减少对传统密码的依赖,从源头降低凭据泄露和撞库攻击的风险。在用户体验层面,其企业单点登录(SSO)功能可实现跨多个应用的一次登录访问,既提升了使用便捷性,也减少了密码疲劳问题。与此同时,内置的审计与分析功能能够实时监控登录行为,借助智能分析识别潜在威胁,帮助安全团队快速响应。

通过这些能力,ADSelfService Plus 不仅帮助企业构建以身份为中心的零信任安全体系,还能在提升安全性的同时兼顾用户体验与运维效率,是企业迈向零信任的重要一步。

常见问题(FAQs)

- ADSelfService Plus支持与企业现有AD域环境无缝对接吗?

ADSelfService Plus深度兼容微软Active Directory、Azure AD等主流域环境,支持无缝对接企业现有AD架构,无需大规模改造原有系统,可直接实现域账号的MFA认证、密码自助管理等功能,适配企业现有IT架构。

- ADSelfService Plus的单点登录功能支持哪些类型的应用系统?

ADSelfService Plus的SSO功能支持SAML 2.0、OAuth 2.0、OpenID Connect等主流协议,可对接企业内部自研应用、办公协同软件、云端SaaS应用、ERP/CRM等各类业务系统,实现全场景的单点登录访问。

- ADSelfService Plus是否支持用户密码的自助管理功能?

ADSelfService Plus提供完善的密码自助管理能力,用户可通过安全验证实现密码自助重置、修改,还能设置密码复杂度策略、密码过期提醒,大幅减少企业IT管理员的密码重置工单量,提升运维效率。