常见问题(FAQ)

全面覆盖

我们的内部研究人员从Microsoft 官方安全指南页面获取 Windows 操作系统和其他 Microsoft 产品的漏洞信息;对于不同的 Linux 发行版,则从相应厂商的官方安全公告中获取。对于第三方产品,我们从 NVD、CVE Details 以及相应厂商的官方安全公告页面获取漏洞数据。

- 对于 CVE,会在披露后的 24 小时内提供支持。

- 对于零日漏洞,会在披露后的 7 小时内提供支持。

我们的内部研究人员从 STIG 和 CIS 中的建议以及相应厂商网站获取有关安全错误配置的信息。

Endpoint Central 审计中使用的所有 CIS 基准均来自官方 CIS 网站。

您网络中的任意一台 Windows 计算机,只要满足此处提到的要求,都可以作为您的 Central 服务器进行托管。

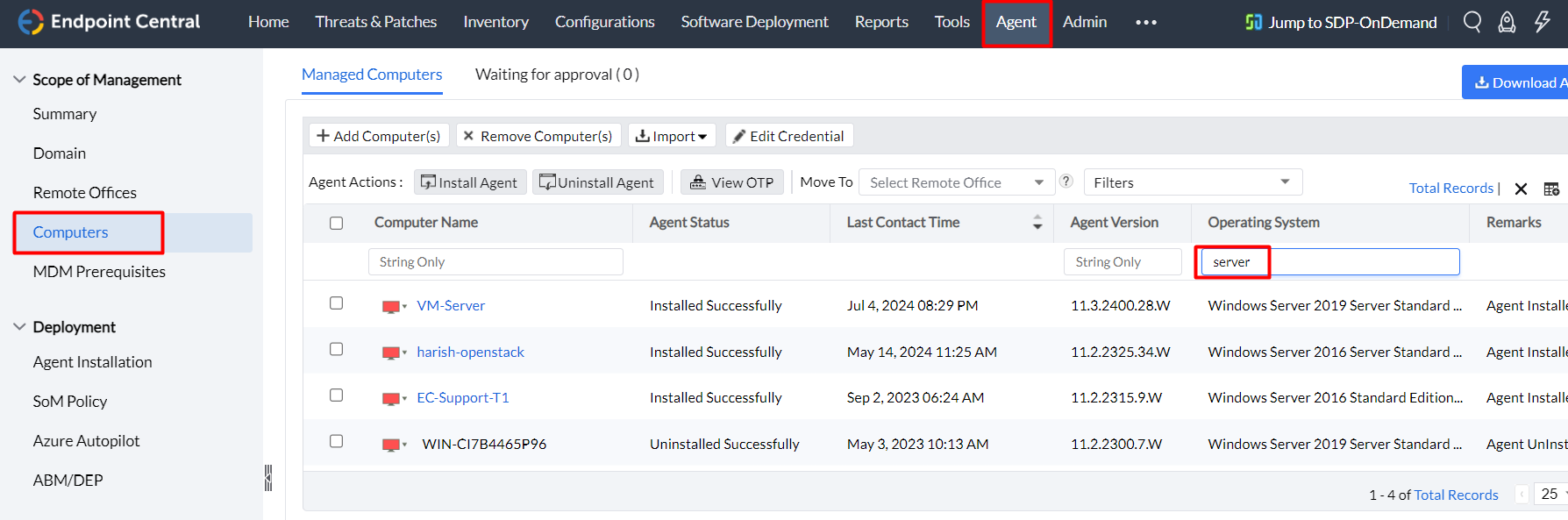

目前,如果操作系统满足以下任一条件,我们会将其视为服务器机器:

- 如果操作系统名称中包含关键字“server”

- 如果安装 Red Hat Enterprise Linux 操作系统的机器具有 Server 订阅

- 如果机器使用 Oracle Linux 操作系统

我们建议,当组织内将 Linux 机器部署为服务器时,为其购买服务器许可证。

在控制台界面中,导航至 Agent --> Computers。为 Operating System 创建一个包含“server”和“Oracle”标签的筛选器。由于需要检查订阅状态,因此 Red Hat Enterprise Linux OS 服务器无法通过 Web 控制台识别。

免费版允许管理任意数量的服务器,只要端点总数不超过 25 台。

漏洞检测与修复

产品会在以下情况下执行补丁扫描:

- 在每日漏洞数据库同步期间,无论是自动还是手动同步。

- 通过 Install Patch Configuration、APD Deployment 或 Test and Approve 安装补丁后立即执行。

- 在系统重启之后(如果补丁安装后要求重启)。

- 当 APD 任务或 Test Group 中的补丁被批准、不批准或拒绝时。

- 当通过产品控制台或 Agent 托盘图标手动触发扫描时。

- 在系统上安装代理之后,前提是在 SoM Settings 中启用了 Perform Patch Scanning 选项。

注意:产品不支持为补丁扫描设置计划任务。

您可以通过 Agent 托盘图标 -> Scan -> Initiate Patch Scan 在本地计算机上手动发起扫描,或者通过产品控制台导航至 Systems -> Scan Systems。在此处选择要扫描的计算机并单击 Scan Systems。若要扫描所有系统,请单击 Scan All。请注意,此选项最多仅支持 100 台计算机。

Endpoint Central 不支持扫描网络设备漏洞。此功能仅在独立产品 Vulnerability Manager Plus 中提供。

在软件漏洞中,补丁会作为修复已知威胁或漏洞的解决方案显示。

系统使用通用漏洞评分系统(CVSS v3.0)根据漏洞的利用难易程度和预估影响潜力来评估其严重性。评分范围为 1 到 10,其中 10 表示最严重。此外,还可以通过其 CVE ID 查找补丁。

我们通过扫描监听端口并识别应用程序及其版本来检测 Web 和数据库服务器漏洞。通过将检测到的版本与漏洞数据库进行比较来识别漏洞。有关漏洞适用性的进一步说明,请联系厂商。

注意:仅当 Web/数据库服务器处于活动运行状态时,才会被检测到。截至目前,Endpoint Central 还不支持与 cURL 相关漏洞的补丁修复或处置。如果您希望未来版本支持此功能,请填写功能请求表单。

若要为产品当前不支持的应用程序添加补丁,请填写功能请求表单。这将帮助我们了解您的需求,并有可能在未来更新中加入对这些应用程序的支持。您的反馈对我们改进产品、以更好地满足您的需求非常宝贵。

对于 Endpoint Central 和其他 ManageEngine 产品,我们使用内部安全专家提供的 CVE 分析数据来排除不适用的漏洞,仅显示适用的漏洞。在 CVE 刚发布后的最初几天内,漏洞可能会被检测到;但如果我们的分析确定其不适用,则在数据库同步后的后续扫描中会将其移除。

Endpoint Central 和 Vulnerability Manager Plus 是 ManageEngine 针对不同 IT 管理需求设计的两款不同产品。Endpoint Central 是一款统一终端管理(UEM)解决方案,专注于在整个生命周期内管理和维护终端。它提供补丁管理、软件部署、资产跟踪、远程故障排除、配置管理和移动设备管理等功能,非常适合希望集中管理大量不同类型设备的 IT 团队。另一方面,Vulnerability Manager Plus 是一款以安全为重点的解决方案,专门用于识别、确定优先级并修复整个网络中的漏洞。它提供高级漏洞扫描、基于 CVSS 评分和威胁情报的风险优先级排序、漏洞利用检测、配置审计和合规性报告。虽然两款产品都包含补丁和漏洞管理功能,但 Endpoint Central 还提供更多终端管理功能,而 Vulnerability Manager Plus 则专注于漏洞检测和风险缓解。

是的,它也支持 Windows 更新。需要安装的补丁会直接从相应厂商的网站下载,并在部署到网络中的计算机之前存储到 Endpoint Central 服务器中。代理会从该服务器复制所需的补丁二进制文件。

符合特定的 CIS 和 STIG 规则

您可以通过 Deployments> Security configurations 跟踪已部署安全配置的状态,并可从此处重新部署失败的任务。

您可以基于以下条件筛选 Security Misconfigurations:

1. 错误配置:错误配置名称、类别、严重性、修复可用性和部署后问题。

2. 系统:计算机名称、平台、域名、分支机构、自定义组、操作系统、语言和代理在线状态。

您可以基于以下条件筛选 Web Server Misconfigurations:

1. 错误配置:错误配置名称、类别、严重性、Web 服务器名称和 DB 服务器名称。

2. 系统:计算机名称、平台、域名、分支机构、自定义组、操作系统、语言和代理在线状态。

该产品当前仅支持对运行 Windows OS 的系统进行安全配置管理

若要回退通过我们产品应用的错误配置修复,请使用一个虚拟补丁(例如 Disable Updates Patches)创建一个 Manual Deployment 任务。您可以从 Supported Patches 视图中搜索并选择它们。然后,配置一个 deployment policy,并将用于回退配置的必要自定义脚本添加为部署前或部署后活动。在手动部署任务中选择此策略,以部署该虚拟补丁。

合规性

当系统被隔离时,它会从网络中被隔离出来,以防止潜在的安全风险。用户将收到通知,管理员可以采取必要措施来修复合规性问题。

- 对于本地部署(On Premises),补丁将从服务器下载。由于无论系统隔离状态如何,服务器到代理的通信都仍然存在,因此补丁过程会照常进行。

- 对于云代理(Cloud agents),补丁将直接从厂商网站下载。如果系统已被隔离,那么在下载补丁时,将临时把补丁下载所需的 URL 加入允许列表。一旦从该网站下载完补丁,该 URL 将被隔离策略自动加入阻止列表。

可以,一旦合规性问题得到解决,管理员就可以解除隔离,使系统恢复正常运行。

是的,合规性扫描不同于补丁和漏洞扫描。合规性扫描可以通过产品控制台针对自定义组进行计划安排,而补丁和漏洞扫描会在以下场景中发生:

- 补丁数据库同步

- 补丁安装

- 系统重启

- APD/Test Group 操作

- 手动扫描(按需)

- 代理安装

建议定期进行审计,频率应由组织策略决定。每月或每季度审计较为常见,但对于变化高度频繁的环境,可能需要更频繁的每日检查。

当然可以!该策略具有高度可定制性,可满足贵组织的独特需求。管理员可以根据特定合规标准和安全策略定义相应规则。

漏洞审计与报告

您可以通过 Deployments> Software uninstallation 跟踪高风险软件卸载的状态。

通过导航到 Report -> Scheduled Report,您可以计划生成特定的漏洞报告。或者,每个特定表格的右上角都提供导出选项,可让您导出表格数据。

在 Detailed Software Vulnerabilities 视图中,您可以使用 Advanced Filters,按“Patch Availability”条件设置为“Not Available”来筛选机器漏洞,然后导出报告。

例外

静态组排除会立即生效,而动态组则会在下一次扫描后生效。

路线图

以下功能将在未来更新中发布。如果您有除下述功能之外的其他功能请求,请填写此表单。