创建 BitLocker 策略

数据加密对于企业网络安全至关重要。在多台设备上管理 BitLocker 加密具有挑战性,但 Endpoint Central 的 BitLocker 模块为保护驱动器提供了简化的解决方案。

BitLocker 管理模块允许您创建定制的加密策略,以保护网络设备。您可以根据各个设备的需求,从整盘加密、操作系统驱动器加密或已用空间加密中进行选择,从而优化数据保护。该模块支持带 TPM 和不带 TPM 的设备进行身份验证,并可对加密算法进行精细化控制。Windows 10 及更高版本,以及 Windows 8.1 及更早版本系统均提供相应的特定选项。本文档将指导您创建和配置这些加密设置。

执行加密或解密

您可以使用 BitLocker 策略为终端实施加密或解密过程。

注意 - 在部署加密策略之前,请遵循 BitLocker 加密先决条件。

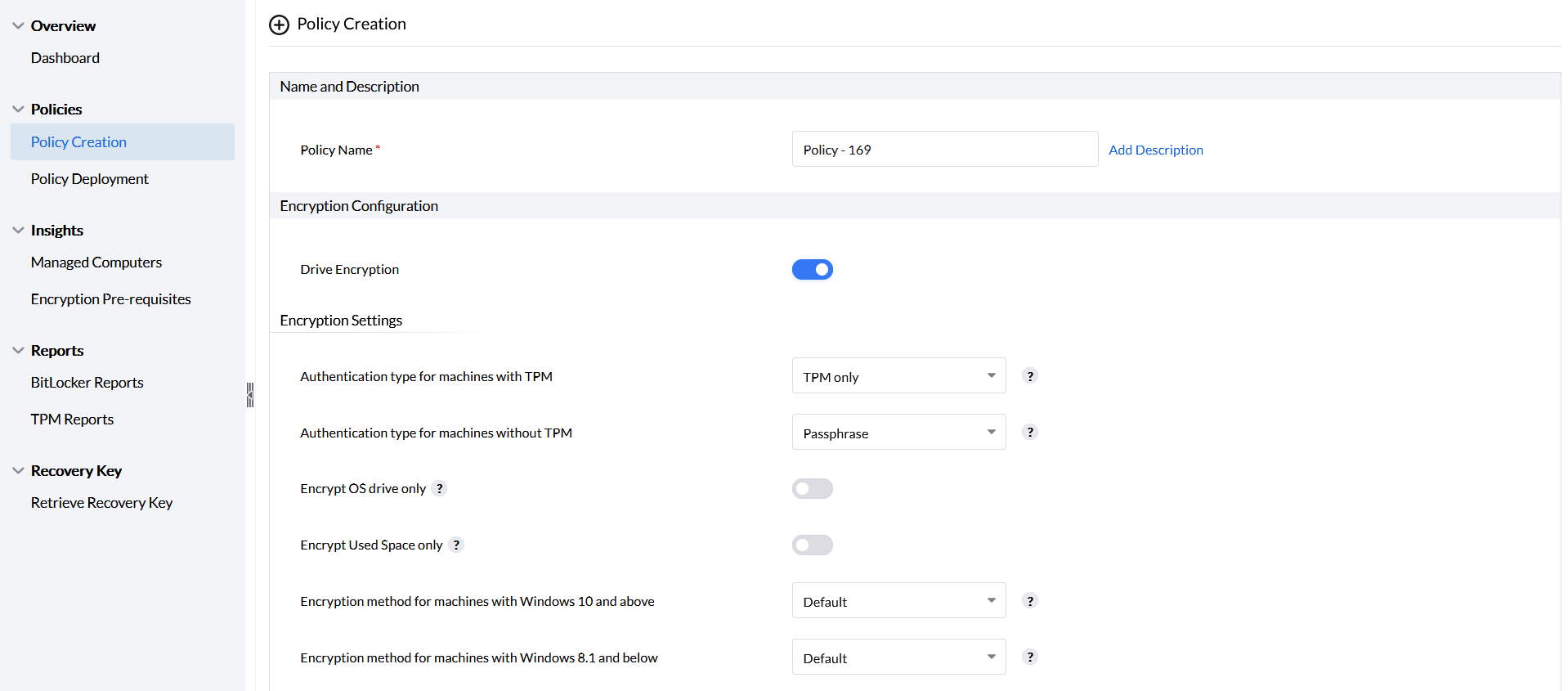

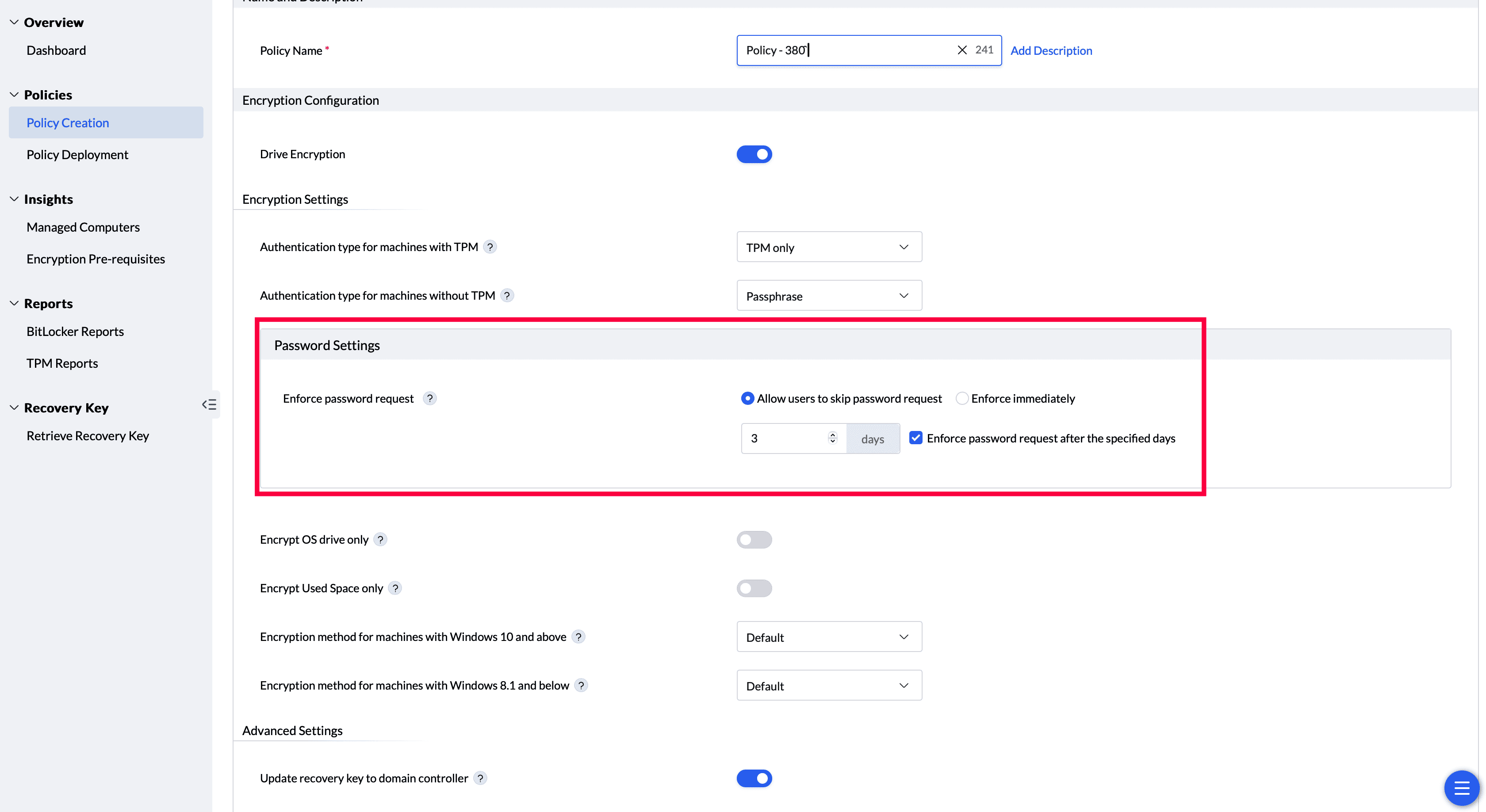

- 在 Endpoint Central 控制台中导航至 BitLocker 模块 → 策略创建 → 创建策略

- 为您的策略提供一个名称,并根据需要添加说明

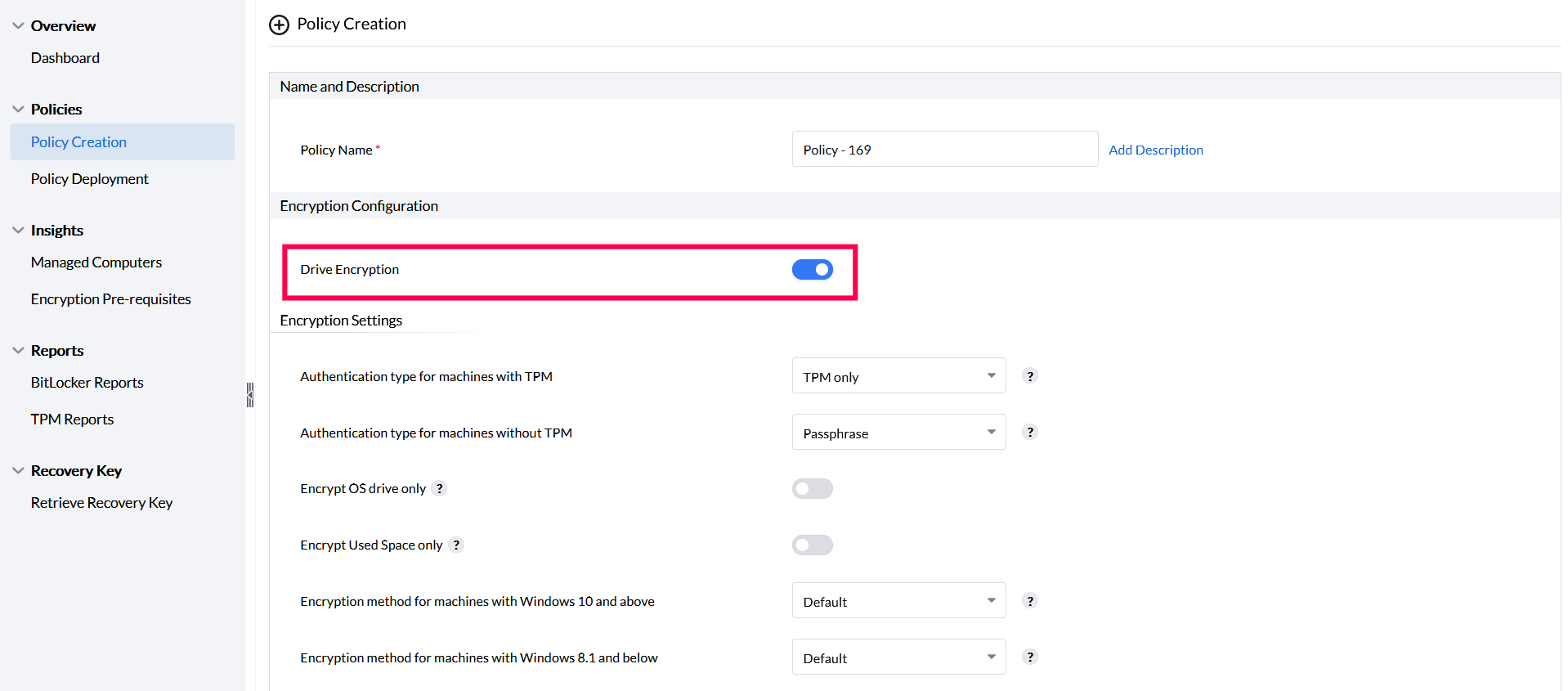

- 切换“驱动器加密”选项。启用该选项将实施驱动器加密;禁用该选项则会在部署策略时实施解密。

加密设置

BitLocker 策略通过强大的身份验证机制保护设备,具体方式取决于设备是否具有受信任的平台模块(TPM)。您可以通过组合不同的加密方式来优化驱动器加密:整盘加密、操作系统驱动器加密或已用空间加密。为了提供更大的灵活性,还为 Windows 10 及更高版本以及 Windows 8.1 及更早版本提供了相应的加密选项。

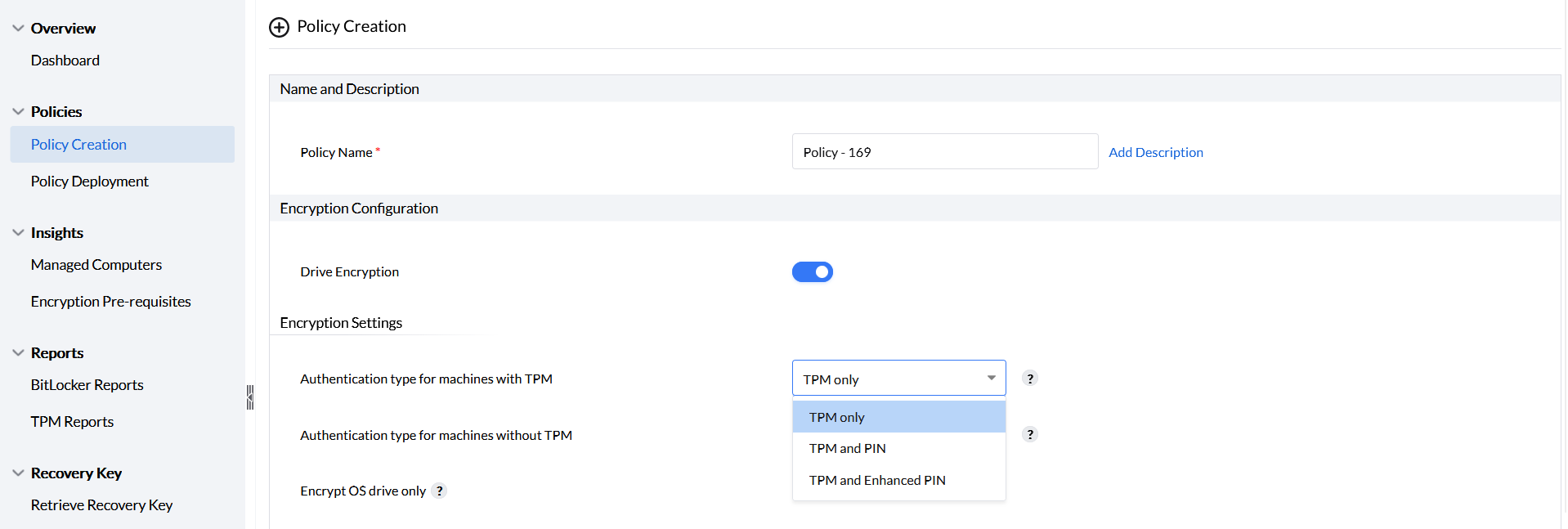

具有 TPM 的设备的身份验证类型

对于具有 TPM 的设备,可通过选择图中所示的三个选项中的任意一个来启用身份验证。

- 仅 TPM:驱动器通过 TPM 身份验证解锁;无需用户输入。

- TPM 和 PIN:在 TPM 身份验证之后进行 PIN 身份验证(PIN 只能包含数字,长度为 6-20 个字符),并且必须在启动时提供。

- TPM 和增强型 PIN:在 TPM 身份验证之后进行增强型 PIN 身份验证(增强型 PIN 必须包含 6-20 个字符,包括字母数字和特殊字符),并且必须在启动时提供。

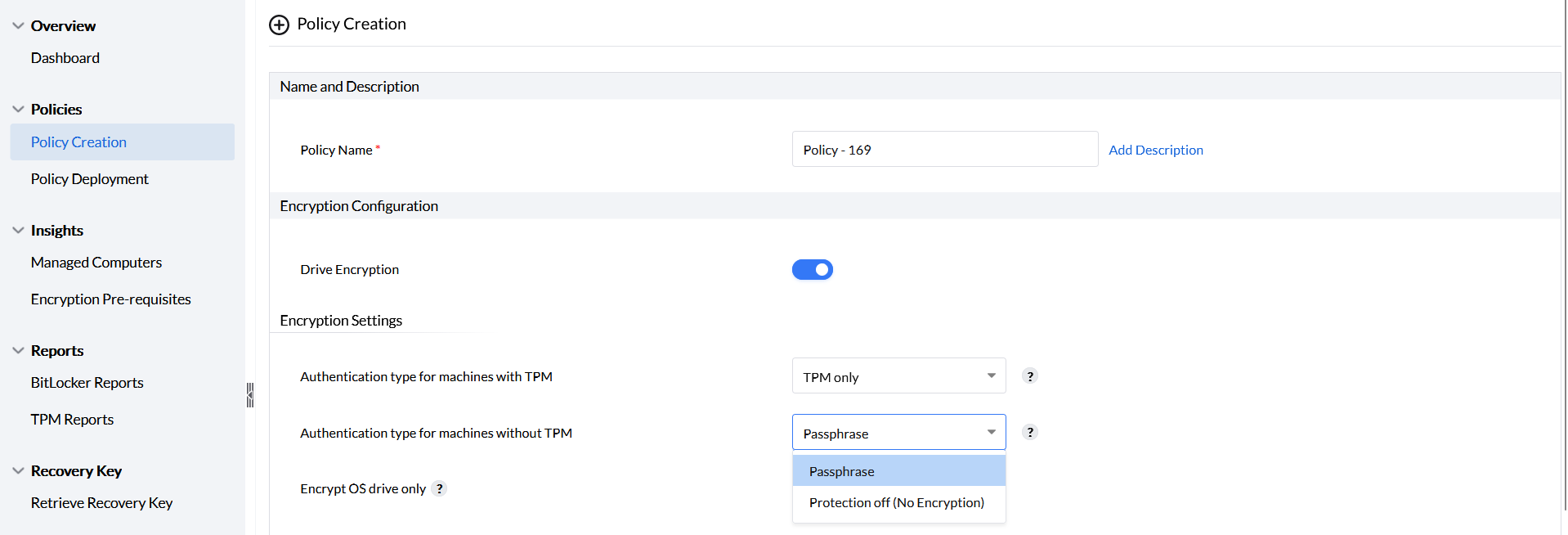

不具有 TPM 的设备的身份验证类型

对于不具有 TPM 的设备,只能通过密码短语启用身份验证,并会提示用户在启动时输入该密码短语。

您可以使用 BitLocker 策略提供的设置来优化驱动器加密。您可以通过组合以下三种加密方式来应用策略:

- 驱动器完全加密

- 操作系统驱动器加密

- 驱动器中已用空间加密

驱动器完全加密

要加密所有驱动器和空间,请仅启用驱动器加密设置。请确保仅加密操作系统驱动器和仅加密已用空间选项处于禁用状态。

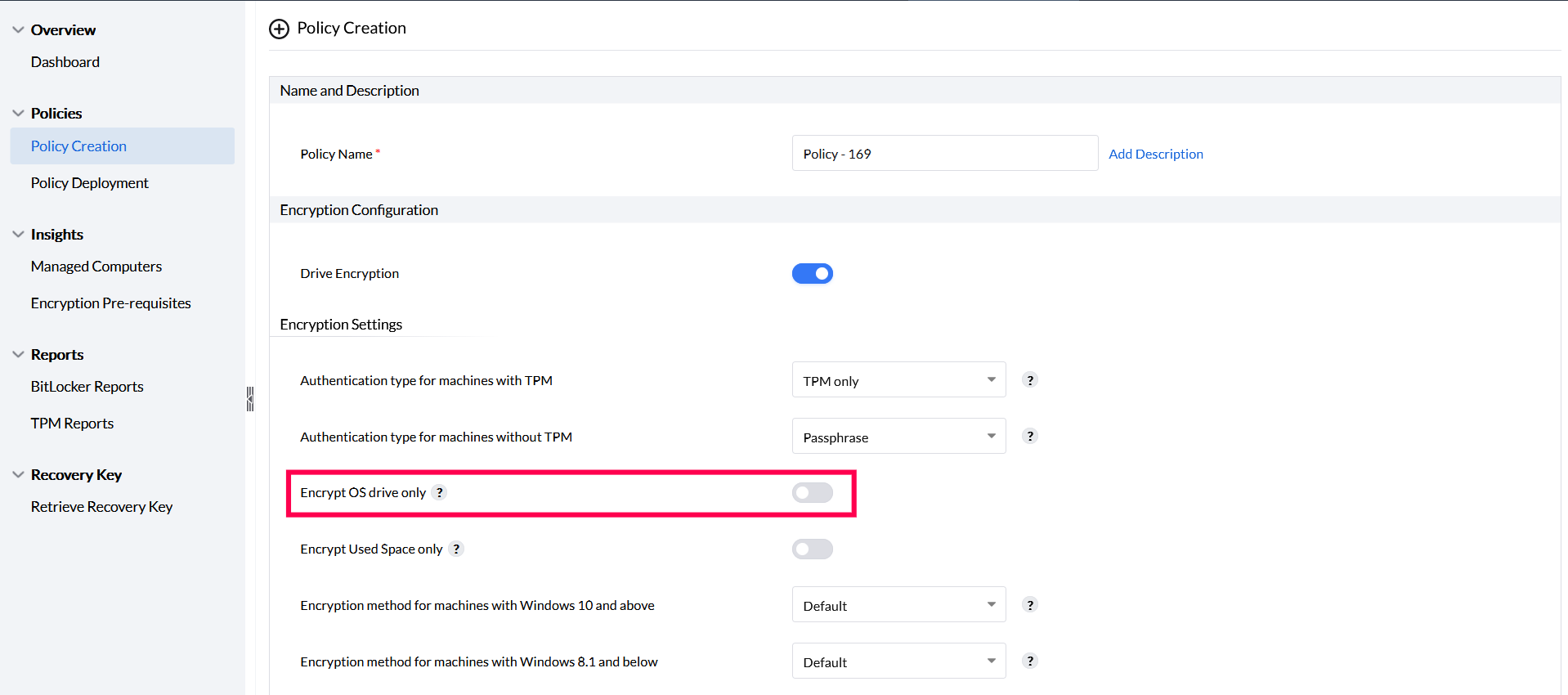

操作系统驱动器加密

要仅加密操作系统驱动器,请在“加密设置”中启用仅加密操作系统驱动器选项。这样可确保仅操作系统驱动器被加密,而所有其他数据驱动器保持未加密状态。

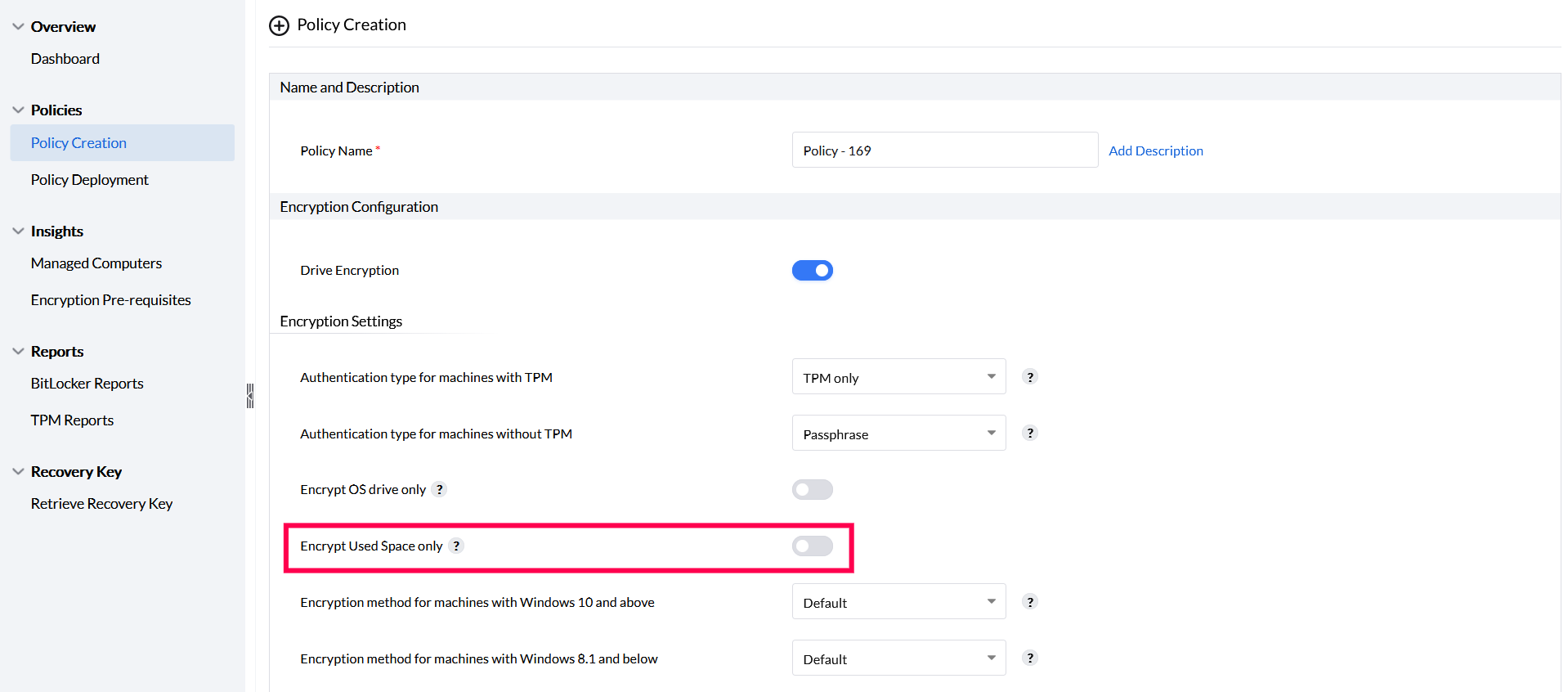

驱动器中已用空间加密

要仅加密已用空间,请在加密设置中启用仅加密已用空间选项。这将仅加密驱动器上的已用空间,而保留可用空间未加密。

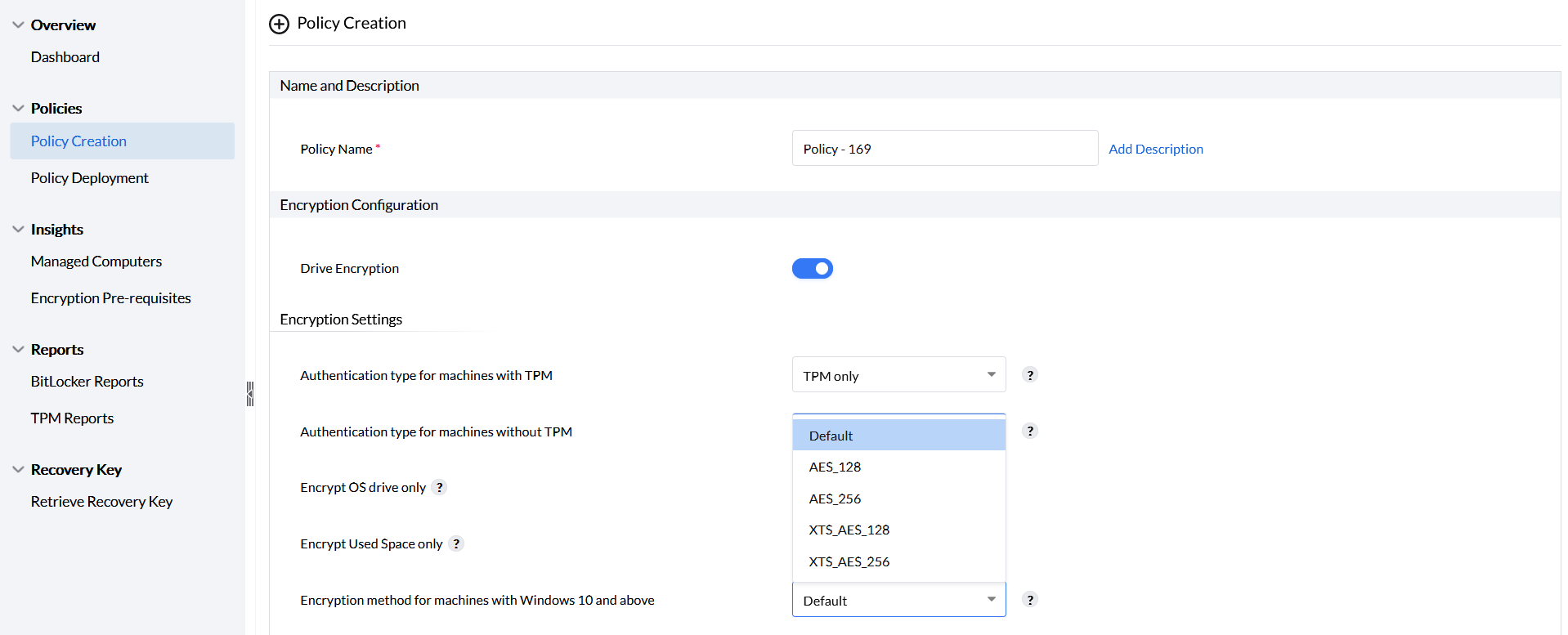

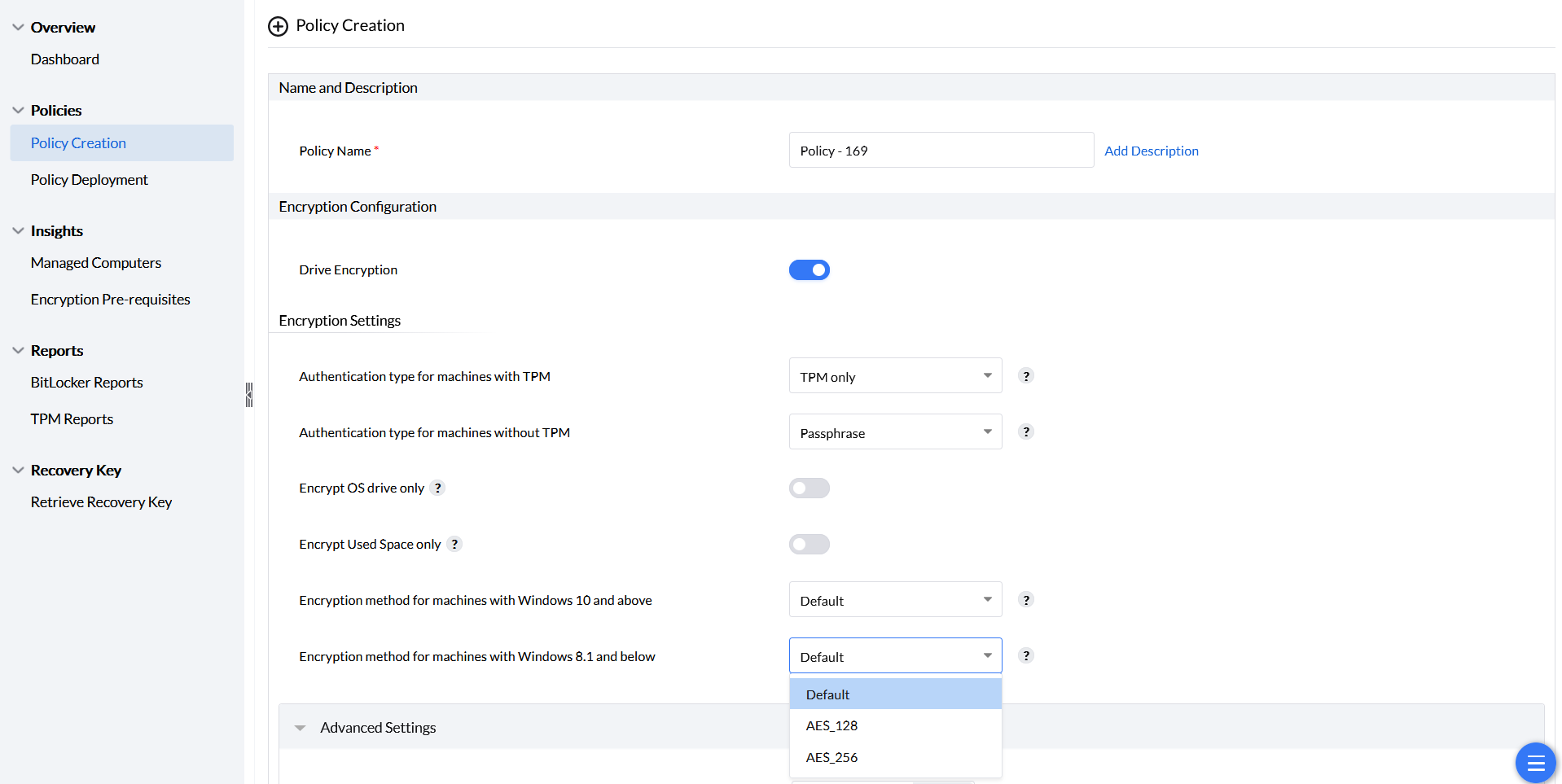

加密算法

BitLocker 提供了使用不同算法对设备进行加密的设置。Windows 10 及更高版本以及 Windows 8.1 及更低版本可用的算法集不同。默认方法基于之前配置的组策略对象(GPO)或与您的系统操作系统关联的加密方法。

适用于 Windows 10 及更高版本设备的加密算法

可用算法包括 AES_128、AES_256、XTS_AES_128 和 XTS_AES_256。为获得最佳性能,请使用 Microsoft 的默认加密。虽然存在更强的选项以满足合规性需求,但请注意,它们可能会降低您的计算机速度。

适用于 Windows 8.1 及更低版本设备的加密方法

可用算法包括 AES_128 和 AES_256。为获得最佳性能,请使用 Microsoft 的默认加密。虽然存在更强的选项以满足合规性需求,但请注意,它们可能会降低您的计算机速度。

密码设置

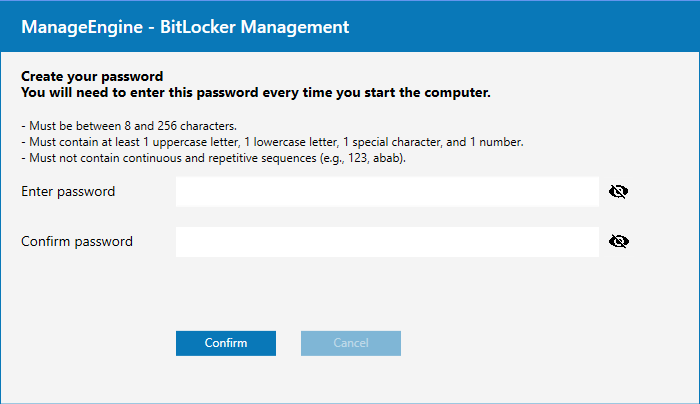

允许用户跳过密码请求:此选项允许管理员设置一个特定时间段,在此期间用户可以通过单击“取消”跳过密码提示。

在此时间段之后,“取消”按钮将被禁用,系统将要求创建 BitLocker 密码,以确保所有系统保持加密并符合要求。

- 立即强制执行:此选项要求用户立即设置密码,并且在完成之前不允许他们取消或关闭“创建密码”窗口。

注意:如果具有 TPM 的设备的身份验证类型设置为“仅 TPM”,而不具有 TPM 的设备的身份验证类型设置为“关闭保护”,则不会显示密码设置选项,因为未配置任何身份验证。

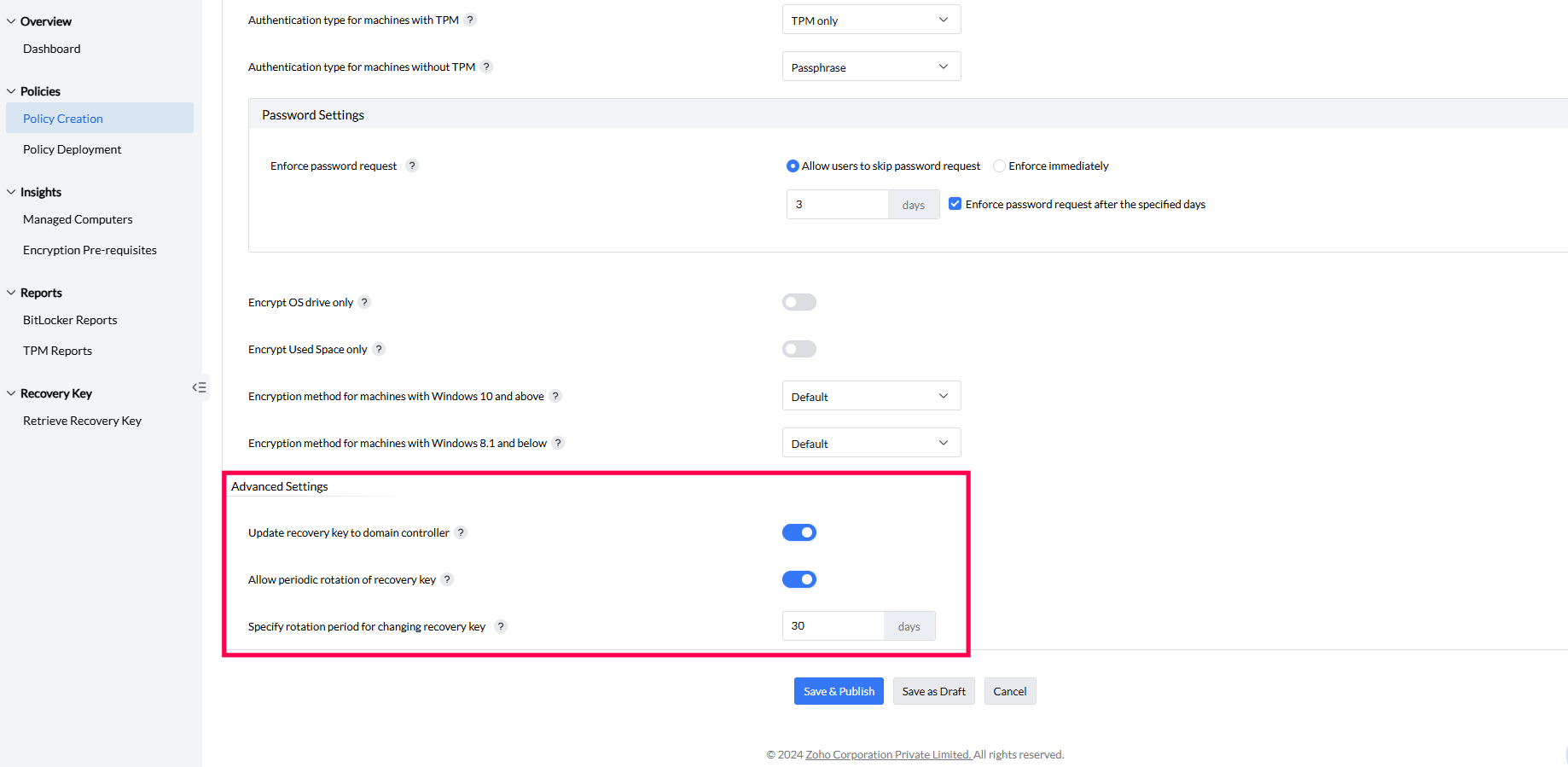

高级设置

BitLocker 策略还包括用于推迟加密、配置恢复密钥更新以及设置轮换周期的高级设置。

- 将恢复密钥更新到域控制器:切换此选项可将新的恢复密钥更新到域控制器,确保在 Active Directory 中维护一份统一的恢复密钥列表。如果禁用,恢复密钥将仅在产品服务器上可用。

- 允许定期轮换恢复密钥:切换此选项可为恢复密钥指定轮换周期。建议指定轮换周期作为额外的安全预防措施,在此周期后,旧的恢复密钥将被新的替换。达到指定天数后,新的恢复密钥将自动替换旧的恢复密钥。

若要重置已经使用过的恢复密钥,请修改已部署的 BitLocker 策略并启用此设置。指定七天的轮换周期。这将在策略修改生效后,开始每七天自动生成新的恢复密钥。

配置完设置后,您可以将其保存为草稿或直接发布。创建的策略可在“策略创建”选项卡下的策略列表中查看。

如果您还有其他问题,请参阅我们的常见问题部分以获取更多信息。