企业如何选择PAM系统?PAM360与堡垒机全面对比解析

在某次企业安全审计中,一家金融机构发现,其核心数据库曾在深夜被“合法账号”访问并执行了敏感操作。尽管通过堡垒机的录像和日志最终还原了全过程,也确认了操作人员身份,但问题已经发生——数据已被导出,风险已然造成。这类事件正在越来越多的企业中上演,也引出了一个关键问题:仅靠传统堡垒机的“事后审计”,真的足够吗?

在数字化转型与云化发展的背景下,企业IT环境愈发复杂,特权账号数量激增,攻击者也越来越倾向于利用“合法凭据”进行渗透。在这样的安全形势下,传统堡垒机与新一代特权访问管理平台之间的差异,正变得尤为关键。以卓豪PAM360为代表的PAM解决方案,正在从根本上改变企业的安全防护方式。

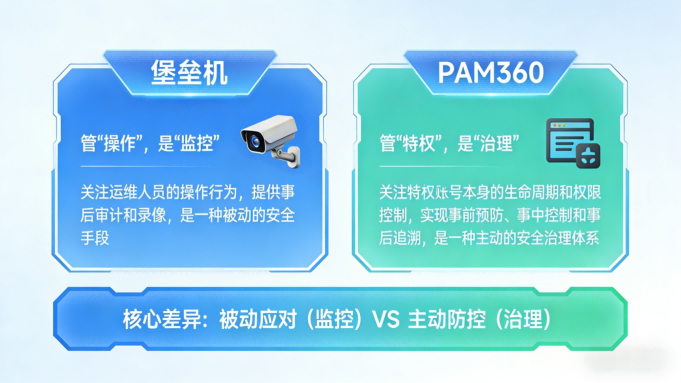

传统堡垒机:专注操作的“监控者”

传统堡垒机通常被视为运维安全的第一道防线,其核心能力在于统一访问入口和操作审计。所有运维人员必须通过堡垒机访问目标系统,从而实现访问路径的集中管控。同时,系统会对整个操作过程进行录屏,并记录详细的命令日志,以便在事后进行审计和追溯。

这种模式有效解决了“谁在什么时候做了什么”的问题,在合规审计和运维管理中发挥了重要作用。然而,从安全本质来看,堡垒机更像是一个“监控者”,其价值主要体现在事后分析,而非事前预防。

核心短板:只管操作,不管账号

随着企业 IT 架构向云、微服务和 DevOps 演进,传统堡垒机的局限性日益凸显。其核心短板是仅能管控操作行为,无法管理账号本身 —— 账号创建、权限分配、密码轮换等关键环节依赖人工,易出现特权账号冗余、权限过度分配、共享账号等风险;且静态 RBAC 权限模型缺乏动态控制,易被滥用,同时难以适配多云、K8s 及 CI/CD 等新兴场景。

卓豪PAM360:以账号为核心的安全治理平台

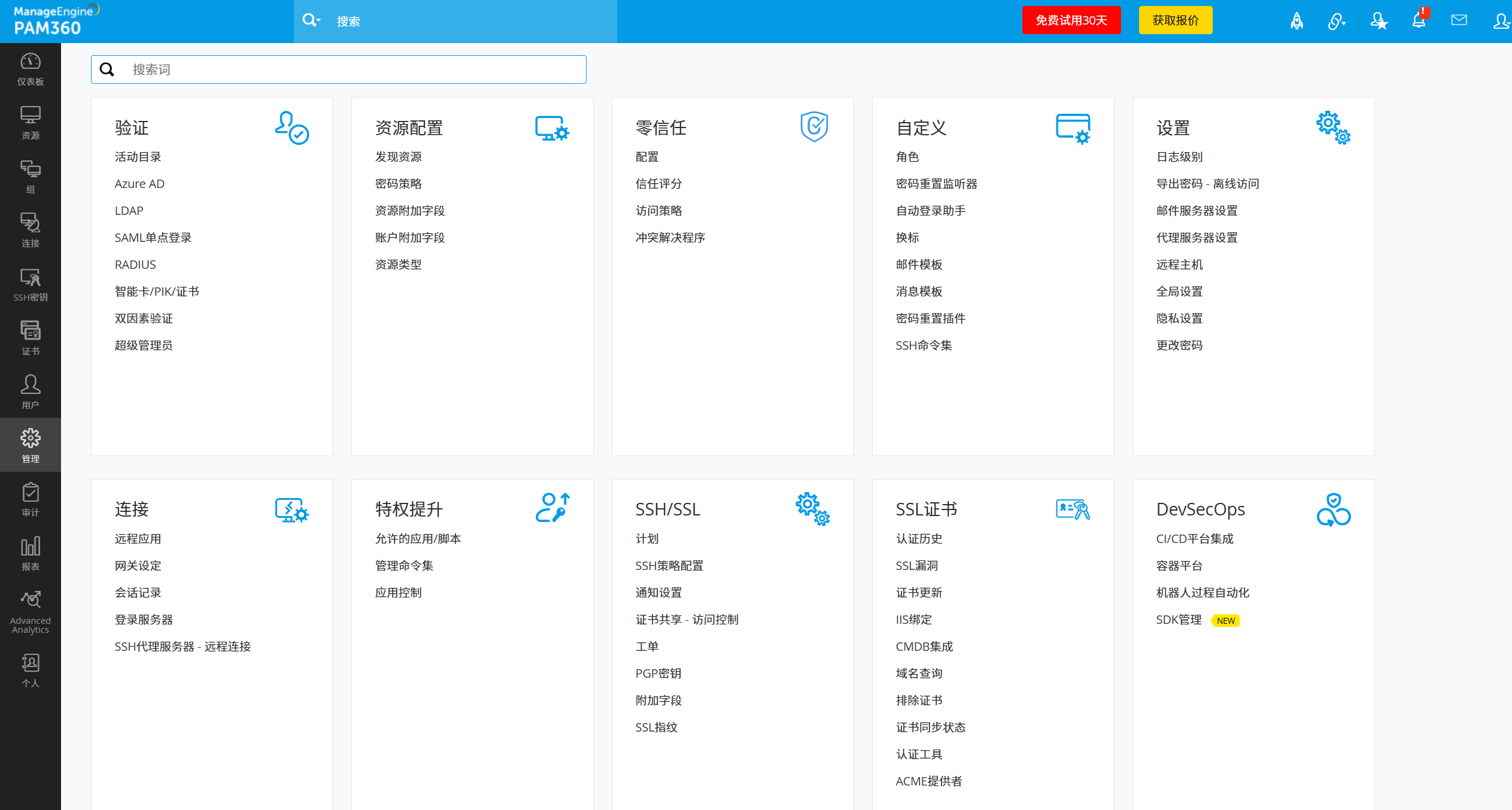

与堡垒机不同,卓豪PAM360的核心理念是“特权账号治理”。它不再局限于操作层面的监控,而是从账号源头入手,对特权账号进行全生命周期管理。

通过自动发现企业内部的各类特权账号(包括服务器、数据库、网络设备及云平台账号),PAM360能够实现从创建、授权、使用到回收的统一管理。同时,它还支持对SSH密钥、API密钥和数字证书的集中管理,从根本上降低凭据泄露的风险。

这种以账号为中心的管理方式,使企业能够真正掌握“谁拥有权限”,而不仅仅是“谁执行了操作”。

动态权限模型:让权限“按需存在”

在权限控制方面,卓豪PAM360引入了零信任安全理念,并结合动态信任评分机制,实现更加灵活和安全的权限管理。

系统支持JIT即时授权,用户只有在实际需要时才能临时获取特权,并在任务完成后自动回收权限。这种“最小权限+按需授权”的模式,有效避免了权限长期滞留带来的风险。同时,PAM360还提供自助申请与审批流程,在保障安全的同时提升运维效率。

相比之下,传统堡垒机的静态权限模型显得僵化且高风险,难以满足现代企业对精细化管理的需求。

凭据安全:实现“看不见的安全”

在凭据管理方面,卓豪PAM360采用AES-256加密技术对所有密码和密钥进行安全存储,并支持自动密码轮换机制。更重要的是,用户在使用账号时无需接触真实密码,可以通过系统一键登录目标设备,实现“凭据不落地”。

这一机制不仅避免了密码在终端侧泄露的风险,还有效阻断了攻击者利用已获取凭据进行横向移动的路径,从根本上提升安全防护能力。

审计升级:从事后追溯到实时防控

虽然堡垒机在审计方面具有一定优势,但卓豪PAM360在此基础上进一步实现了能力升级。除了提供完整的会话录制和命令级审计外,系统还支持实时监控和异常行为检测。

借助特权用户行为分析(PUBA)和AI技术,PAM360可以识别异常登录、异常操作路径等潜在威胁,并在风险发生时立即终止会话,实现从“事后发现问题”向“事中阻断风险”的转变。

云与DevOps支持:适配现代IT环境

在云计算和DevOps快速发展的背景下,卓豪PAM360展现出更强的扩展能力。它支持多云IAM集成,可对AWS、Azure等云平台账号进行统一管理,并能够对Kubernetes容器环境中的特权访问进行精细控制。

同时,在CI/CD流水线中,PAM360可以对敏感凭据进行安全管理,避免因自动化流程泄露密钥而引发安全事件。这些能力使其能够全面适配现代企业的IT架构,而传统堡垒机在这些场景中则显得力不从心。

本质差异:监控与治理的分水岭

从本质上看,传统堡垒机与卓豪PAM360代表了两种截然不同的安全思路。堡垒机关注“操作行为”,侧重事后审计,是一种被动防御工具;而PAM360关注“特权账号”,通过全生命周期管理实现事前预防、事中控制与事后审计,是一种主动安全治理体系。

这种从“被动监控”到“主动防控”的转变,正是企业安全能力升级的关键所在。

结语:为什么企业正在选择PAM360

随着攻击方式不断演进,利用合法账号进行攻击已成为主流手段。仅依赖堡垒机进行审计,已无法满足企业对安全的更高要求。

卓豪PAM360通过账号治理、动态授权、凭据保护和实时检测,构建了一套完整的特权访问安全体系。它不仅帮助企业“看见风险”,更重要的是“消除风险”。

对于正在推进数字化转型的企业而言,从堡垒机迈向PAM360,不只是工具的升级,更是安全理念从“事后补救”走向“事前防控”的关键一步。

常见问题(FAQs)

- PAM360 是否支持与企业AD、LDAP目录服务进行用户同步与身份联动?

支持。PAM360可无缝对接Microsoft AD、Azure AD、LDAP等目录服务,实现用户、用户组、组织结构的自动同步,支持基于目录属性进行权限映射与访问控制,统一身份体系,简化特权账号管理流程。

- PAM360 能否对数据库特权账号实现无插件、无代理的自动密码轮换?

可以。PAM360支持Oracle、MySQL、SQL Server、PostgreSQL等主流数据库,无需安装代理插件,即可通过原生协议实现特权账号密码自动轮换、定时轮换,同时支持变更后自动同步至依赖系统,保障业务连续性。

- PAM360 的特权会话管理是否支持文件传输审计与权限控制?

支持。PAM360可对RDP、SSH、SFTP等协议的文件上传、下载行为进行全程审计与记录,支持配置文件传输黑白名单、限速、水印等策略,防止敏感文件被非法外发,满足等保、金融合规等要求。