活动目录

将活动目录(AD)与 ServiceDesk Plus application集成后,您可以将 Active Directory 服务器中的用户信息导入到 ServiceDesk Plus application中。它还允许您安排从 AD 导入用户、同步 AD 中已删除的用户,以及配置 AD 身份验证。

所需角色:SDAdmin

要在非 ESM 设置中配置与 AD 相关的设置,请转到 管理 > 用户 > 活动目录。

快速链接

- 为导入的用户设置本地身份验证密码

- 导入用户

- 安排用户导入计划

- 同步 Active Directory 中已删除的用户

- 配置 AD 身份验证

- 如何在 AD 中配置拒绝读取权限以删除已禁用用户

- 配置 LDAP SSL 的前提条件

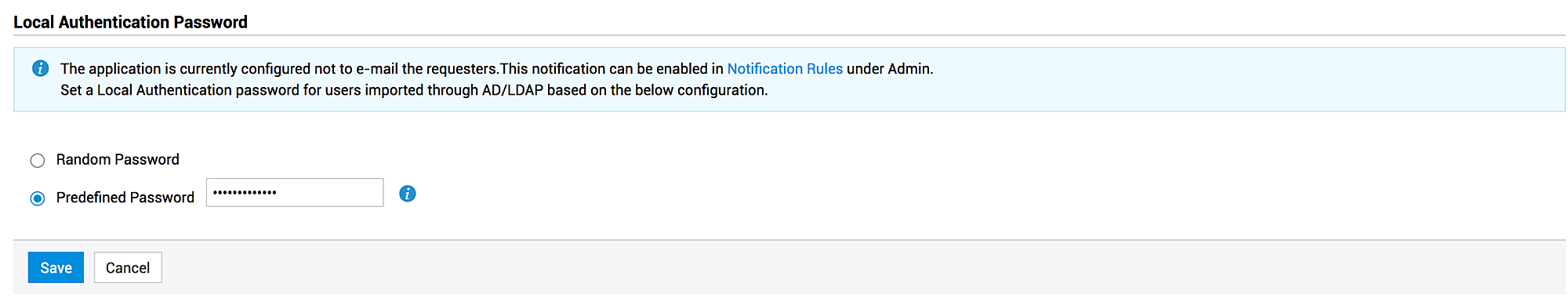

为导入的用户设置本地身份验证密码

您可以为通过 AD 导入的用户设置默认的本地身份验证密码。用户在首次登录后可以更改此密码。

要在活动目录配置页面中设置本地身份验证密码,请执行以下操作:

- 将鼠标悬停在本地身份验证密码字段上,然后单击编辑。

- 您可以选择为每个用户生成随机密码,或为所有用户设置预定义密码。

- 单击保存。

用户将在其登录电子邮件中收到密码通知。您可以通过管理 > 服务台自定义程序 > 通知规则 > 请求 > 发送自助服务登录详细信息来为用户配置电子邮件通知。

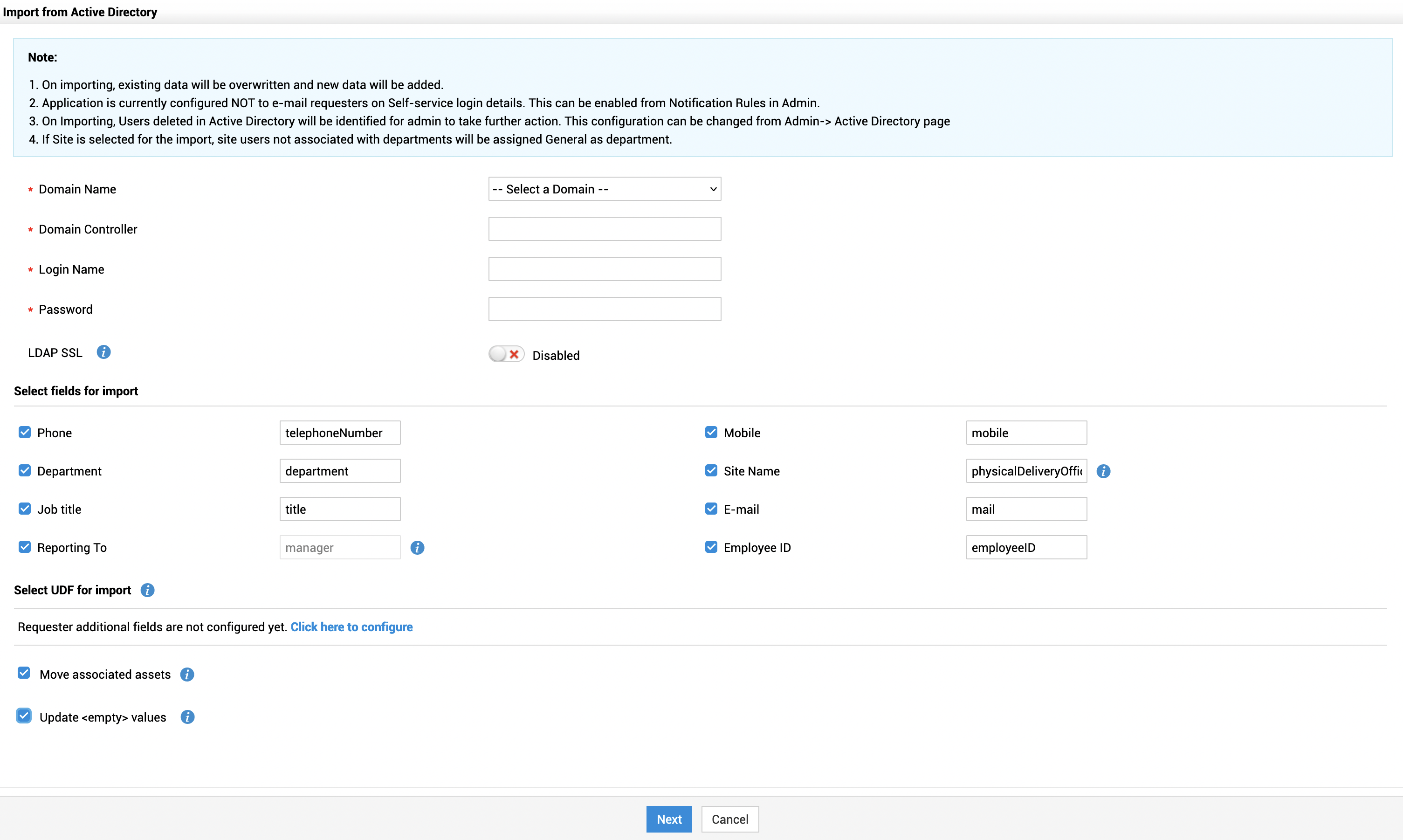

从活动目录导入用户

您可以从活动目录中的任意域及其下属组织单位(OU)导入用户。默认情况下,AD 用户通过 LDAP 协议和 389 端口导入。

在活动目录配置页面中,单击导入用户。使用以下说明配置弹出的从活动目录导入窗口。

* 表示必填字段

单击 下一步。

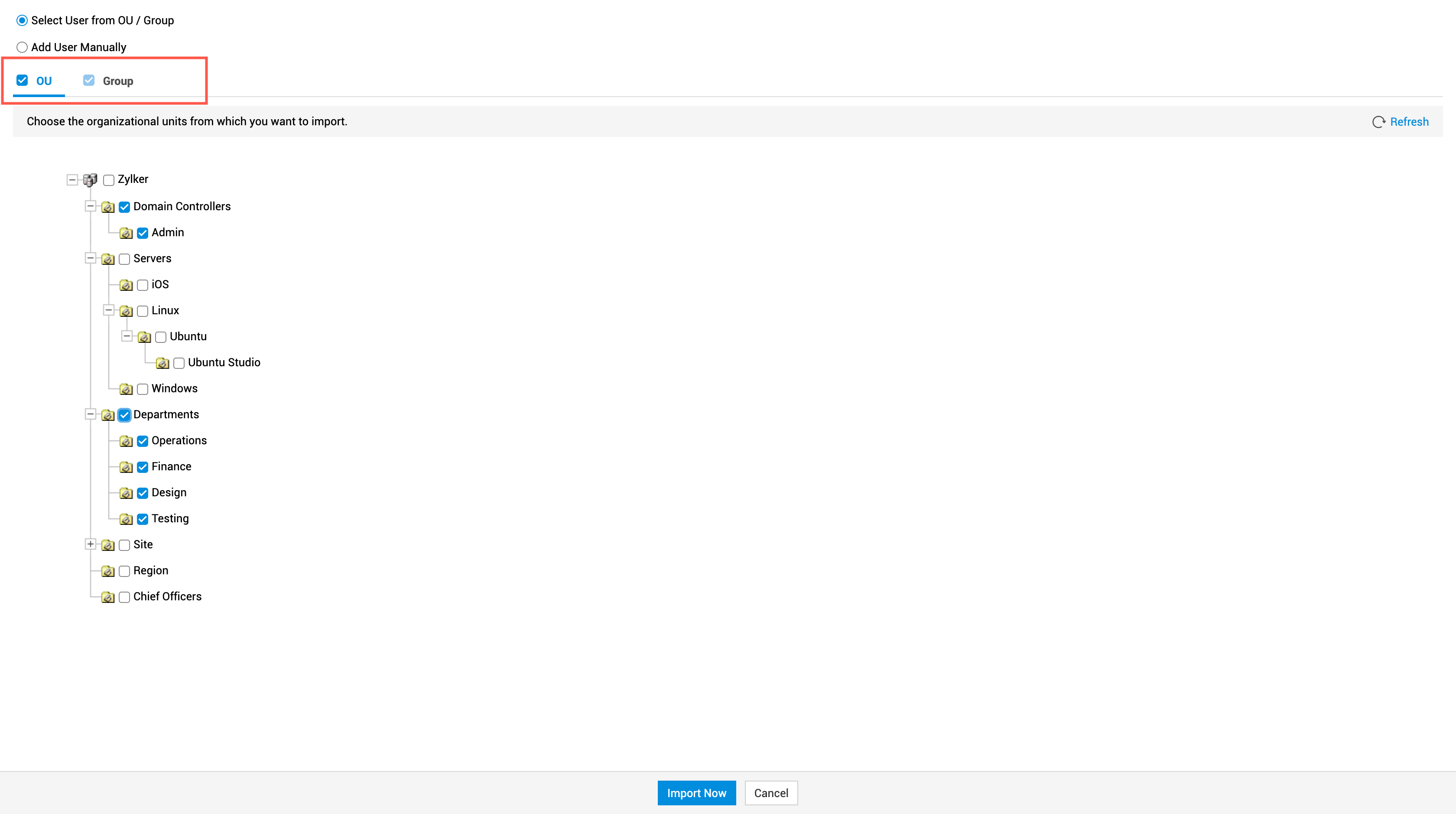

在导入向导中,您可以选择不同的 OU,或输入该域中可用的组名称来导入用户。您也可以手动添加用户。

- 要选择 OU,请启用 OU 复选框。通过勾选其旁边的复选框,选择要从中导入用户的 OU。

- 要选择 AD 组,请启用 Group 复选框。在文本框中输入组的 sAMAccountName,并以逗号分隔多个值。

单击立即导入。如果已启用计划 AD 导入,您也可以通过选择 保存并按计划导入 稍后导入用户。

导入的用户将列在 Admin > Users 下的用户列表视图中。您可以在用户列表视图中对导入的用户执行进一步操作,例如编辑详细信息或关联工作站。

通过铃铛通知将导入结果通知给 SDAdmins:

- 如果用户信息被立即导入,将通知添加了多少条记录、覆盖了多少条记录,以及有多少条记录导入失败。

- 如果导入被安排在稍后执行,则将在计划完成后发送通知。

- 无效的组名称将与当前导入结果一并通知,并且还会在后续导入期间以横幅形式提示。

- 如果通过同时选择 OU 和组来导入用户,则导入用户数量将分别按 OU 和组进行跟踪。对于同时存在于 OU 和组中的用户,计数将被累计两次。

- 所选 OU 和组的用户总数将被通知。

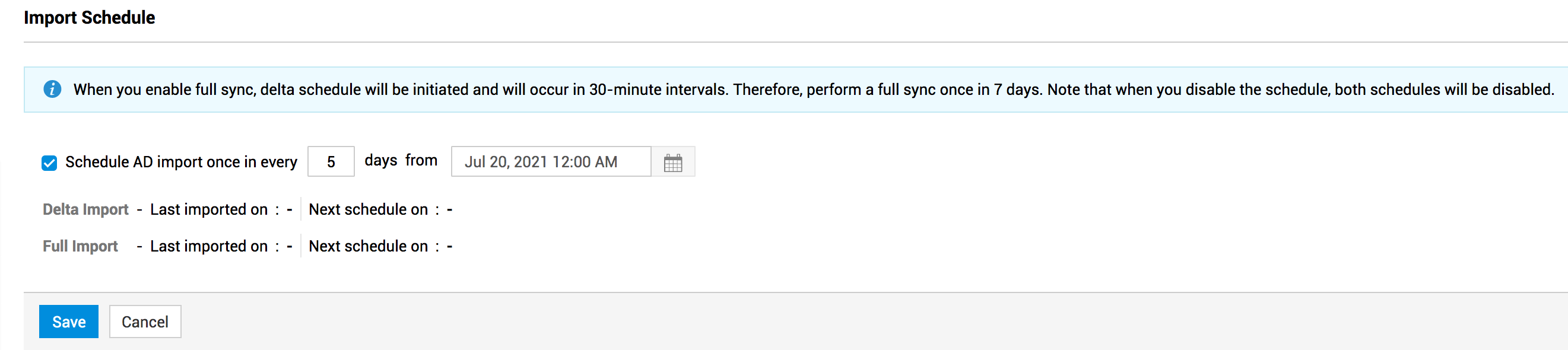

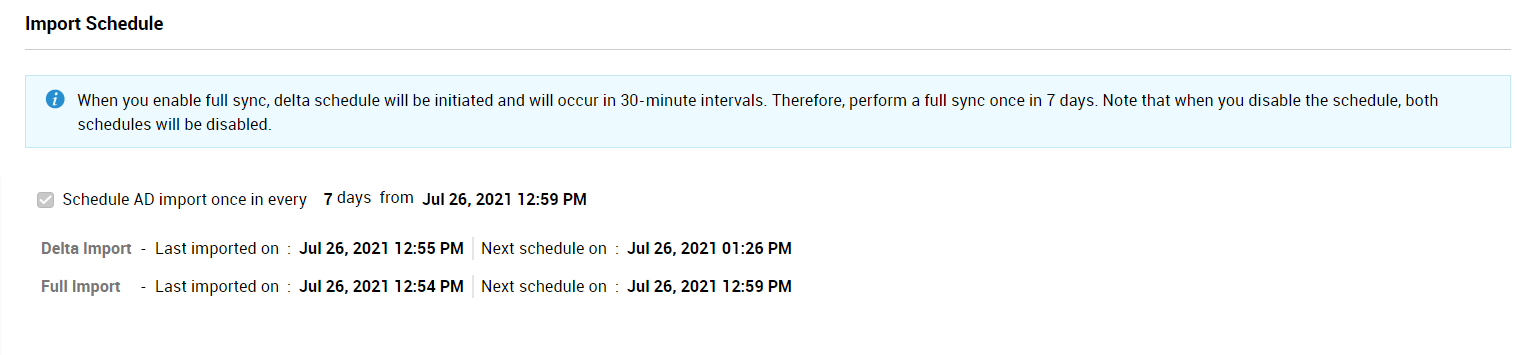

计划 AD 导入

您可以按固定时间间隔计划 Active Directory 导入,以使您的用户存储库与 Active Directory 保持同步。设置 AD 导入计划后,application中所有域的数据将按指定的天数间隔导入一次。application中所有域的用户和用户详细信息将通过以下两种方式同步到 ServiceDesk Plus:

- 完全同步 - 同步所有用户数据。

- 增量同步 - 每 30 分钟同步一次已更新的用户详细信息和新添加的用户帐户数据。

要配置导入计划,请按以下步骤操作:

- 将鼠标悬停在 导入计划 字段上,然后单击 编辑。

- 启用 每隔以下时间计划执行一次 AD 导入 选项,并指定导入周期。

- 指定开始执行计划的日期和时间。

- 单击 保存。

域中的用户详细信息将根据开始日期和时间之后所指定的天数定期导入。数据差异将每 30 分钟更新一次。您可以在导入计划部分查看上次导入时间和下次计划时间。

Active Directory 用户导入中用户帐户覆盖的判定条件:

执行从 Active Directory 导入用户时,

条件 1: ObjectGUID - 如果 ServiceDesk Plus 中某个用户帐户的 ObjectGUID 与 Active Directory 中的用户帐户匹配,则 ServiceDesk Plus 中的记录将被覆盖。

条件 2: 登录名和域 - 如果 ServiceDesk Plus 中某个用户帐户的登录名和域与 Active Directory 中的用户帐户匹配,则 ServiceDesk Plus 中的记录将被覆盖。

条件 3: 电子邮件地址 - 如果在 ESM Directory > Application Settings 下启用了“基于 EmailId 覆盖”选项,并且 ServiceDesk Plus 中用户帐户的电子邮件地址与 Active Directory 用户帐户匹配,则 ServiceDesk Plus 中的记录将被覆盖。

条件 4: 登录名和域为“-”(未关联)- 如果 ServiceDesk Plus 中的某个用户帐户仅包含带有电子邮件地址的登录名而没有域关联,并且该登录名与 Active Directory 用户帐户匹配,则 ServiceDesk Plus 中的记录将被覆盖。

当从 AD 导入用户时,用户的 ObjectGUID 将作为唯一标识符,用于更新 ServiceDesk Plus 中的用户详细信息。如果 ServiceDesk Plus 中没有任何用户的“ObjectGUID”匹配,

- 将使用用户的“loginname+domainname”作为唯一标识符来更新 ServiceDesk Plus 中的用户详细信息。

- 如果“loginname+domainname”与 ServiceDesk 中的任何用户都不匹配,则将使用用户的“电子邮件地址”作为唯一标识符。

- 如果电子邮件地址也不匹配,则使用“loginname + domain=NULL”作为唯一标识符来更新用户详细信息(其中 loginname 例如为 Howard,而 domain name 为 NULL)。

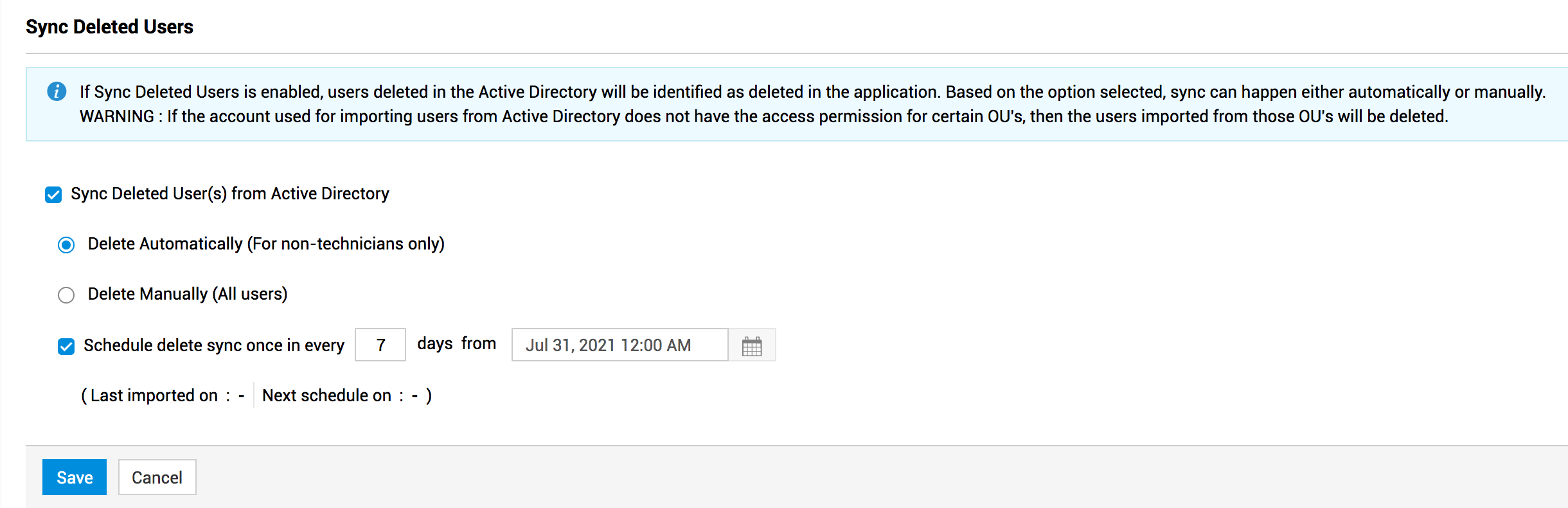

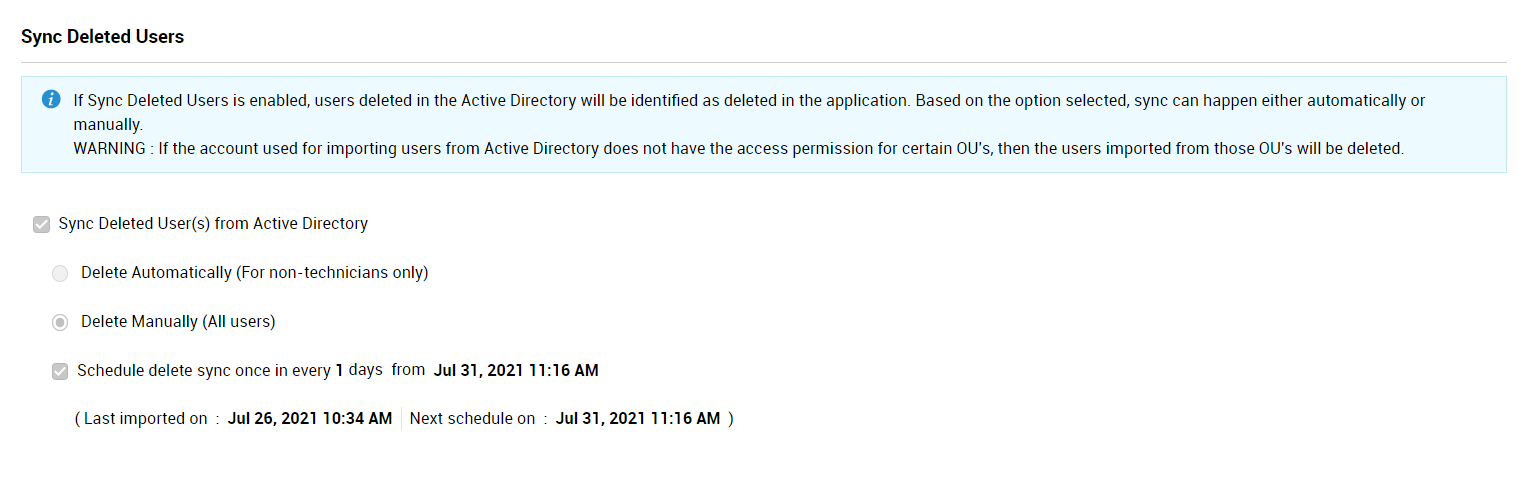

同步来自 Active Directory 的已删除用户

此选项允许您将 Active Directory 中已删除的用户同步到 ServiceDesk Plus。已删除用户的同步会在手动导入后进行。

同步完成后,将显示已删除用户的列表。根据用户类型,您可以按如下方式从列表中移除已删除用户:

- 请求者 - 您可以为非技术人员启用从已删除用户列表中自动删除的功能。当请求者从 Active Directory 中被删除时,该用户也会从 ServiceDesk Plus 中移除。

- 技术人员 - 您可以从已删除用户列表中查看已删除的技术人员,并手动将其移除。技术人员不支持自动删除。

要配置已删除用户的同步,

- 将鼠标悬停在 Sync Deleted User(s) from Active Directory 复选框上,然后单击 Edit。

- 选择您的删除方式——自动或手动。请注意,即使您选择了自动删除,已删除的技术人员也不会被自动移除。

- 您可以通过启用 Schedule delete sync once in every 选项来定期计划同步已删除用户。

- 指定同步周期。

- 输入开始同步已删除用户的日期和时间

- 单击 Save。

计划已删除用户同步后,您可以在“同步已删除用户”部分查看上次导入时间和下一次计划执行时间。

如果启用了手动删除,已删除用户列表的链接将作为备注显示在 Active Directory 配置页面顶部。在从 ServiceDesk Plus 中删除这些已删除用户之前,请使用该备注中的链接访问并验证已删除用户。

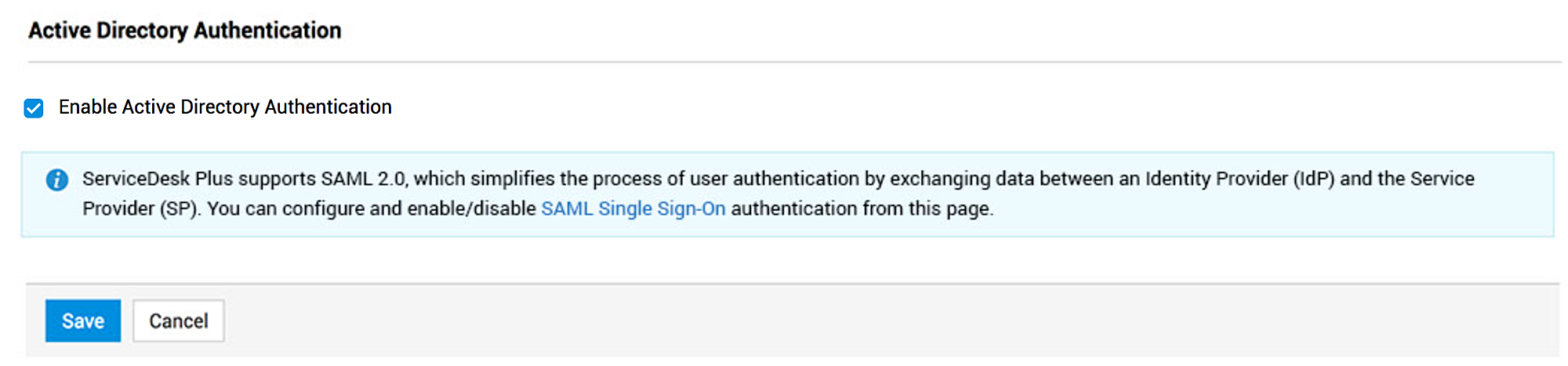

Active Directory 身份验证

您可以通过 Active Directory 对登录 ServiceDesk Plus 的用户进行身份验证。基于 AD 的身份验证可通过以下两种方式进行配置:

使用 AD 凭据登录:

允许用户使用其系统的登录名和密码登录 ServiceDesk Plus。

- 将鼠标悬停在Active Directory Authentication字段上,然后单击Edit。

- 选中Enable Active Directory Authentication复选框。

- 单击Save。

在登录界面中,用户可以输入其系统/AD 登录凭据,并选择Domain以登录 ServiceDesk Plus。用户还可以在登录时从Domain下拉列表中选择Local Authentication并输入其本地身份验证凭据,以绕过 AD 身份验证。

允许使用 AD 凭据进行单点登录 (SSO):

SSO 允许用户无需提供任何登录凭据即可立即访问 ServiceDesk Plus。在登录期间,用户会通过身份提供商 (IdP) 自动完成身份验证。您可以通过配置 ADFS 作为 IdP,从 SAML 为 AD 用户启用 SSO。要了解更多信息,请单击此处。

- 在您的 DNS 中创建一条记录,以映射 AD 服务器的完全限定域名 (FQDN)

[或]

- 在您的安装环境中的 etc\hosts 文件内,将 IP 地址映射到相应的 FQDN。

如何在 AD 中配置“拒绝读取”权限以移除已禁用用户

出于安全原因,客户希望移除在 AD 中已被禁用的 ServiceDesk Plus 用户。这些用户尽管没有域访问权限,但仍可通过非 AD 身份验证机制继续访问。目前,我们还没有可一次性删除这些用户的流程,但可以建议一种变通方法,如下所示:

步骤 1:将已禁用用户移动到单独的 OU。

步骤 2:确保在 ServiceDesk Plus/Asset Explorer 中未选择此 OU 进行导入。

步骤 3:在该 OU 上配置“拒绝读取”权限。

步骤 4:导入用户以验证配置。

现在,让我们详细看看步骤 3。

AD 中的组织单位(OU)可让您对用户帐户、服务帐户或计算机帐户等对象进行逻辑分组。这些帐户被分配了访问权限,以管理 OU 中的对象。

在本文档中,我们将了解在您将已禁用用户移动到该 OU 后,如何为该 OU 配置完全拒绝权限。

为 OU 配置的权限会被其子对象继承。但是,如果子对象被分配了显式权限,则继承权限会被覆盖。因此,如果将完全拒绝权限应用于父 OU,可能无法对其子对象生效。在这种情况下,我们可能需要删除这些显式权限。

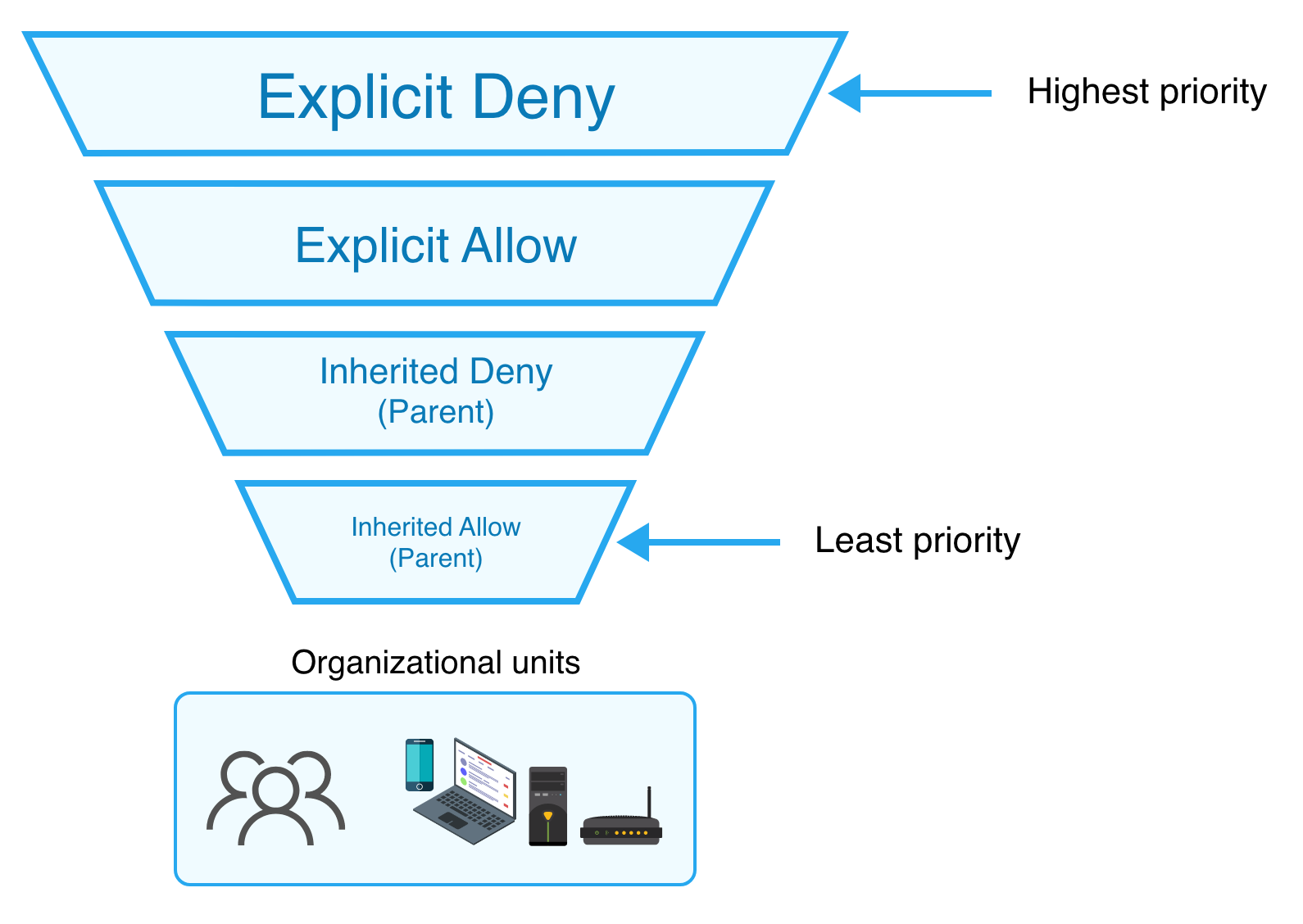

在 AD 中,优先级顺序如下:

现在让我们看看如何为 OU 配置拒绝读取权限,以便 OU 中已禁用的用户可以在已删除用户同步期间被删除,或在AD 用户导入期间不被导入。

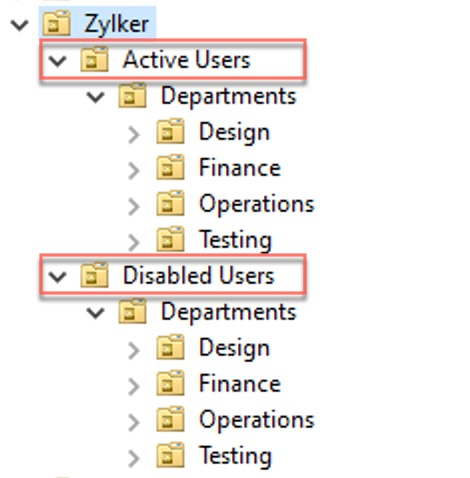

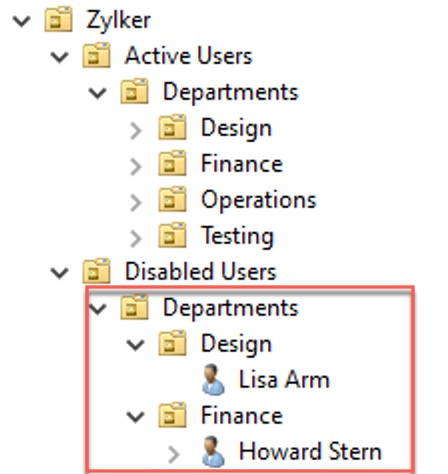

请参考以下 OU 结构作为本示例:

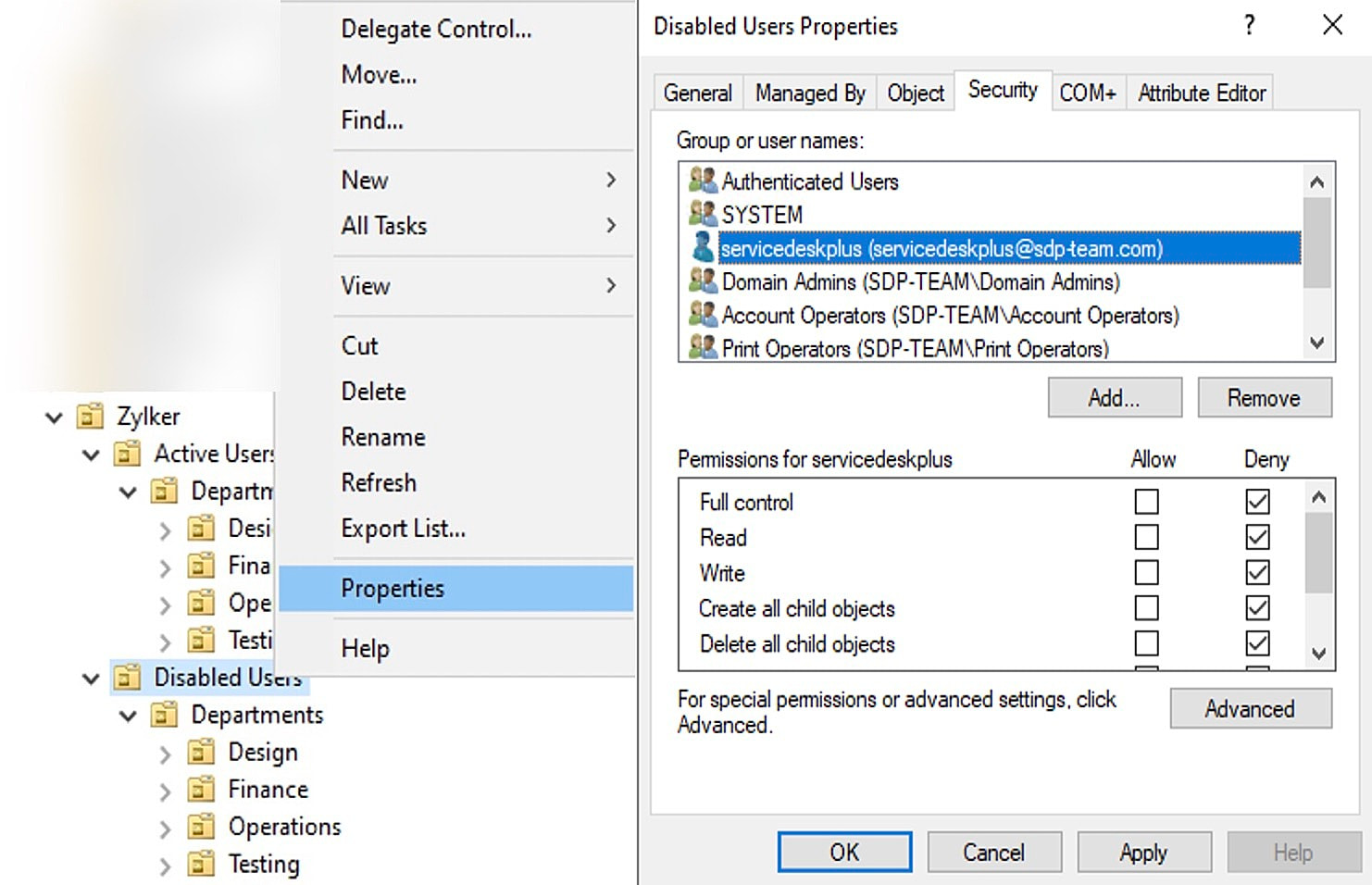

首先,为了限制服务帐户访问Disabled Users OU,请右键单击该 OU 并选择属性。然后,转到安全选项卡,如下所示:

右键单击 OU > 属性 > 安全。然后,选中 完全控制 > 拒绝 复选框。

如果服务帐户未列出,请单击添加,将该帐户添加到账户列表中,如下所示:

现在,该权限将由 Disabled Users OU 下的用户继承,但其子 OU(Departments 或 Finance)不会继承。

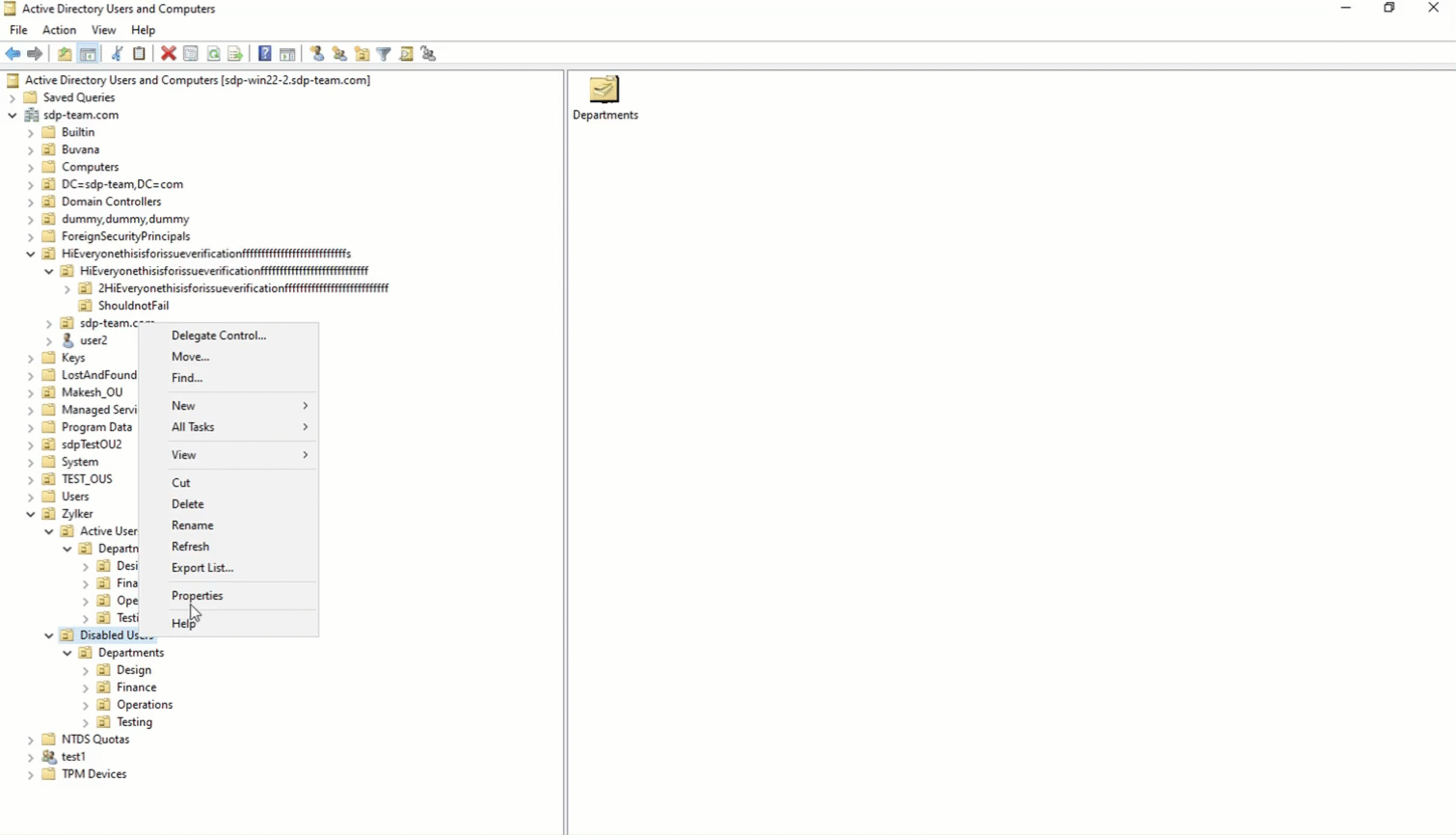

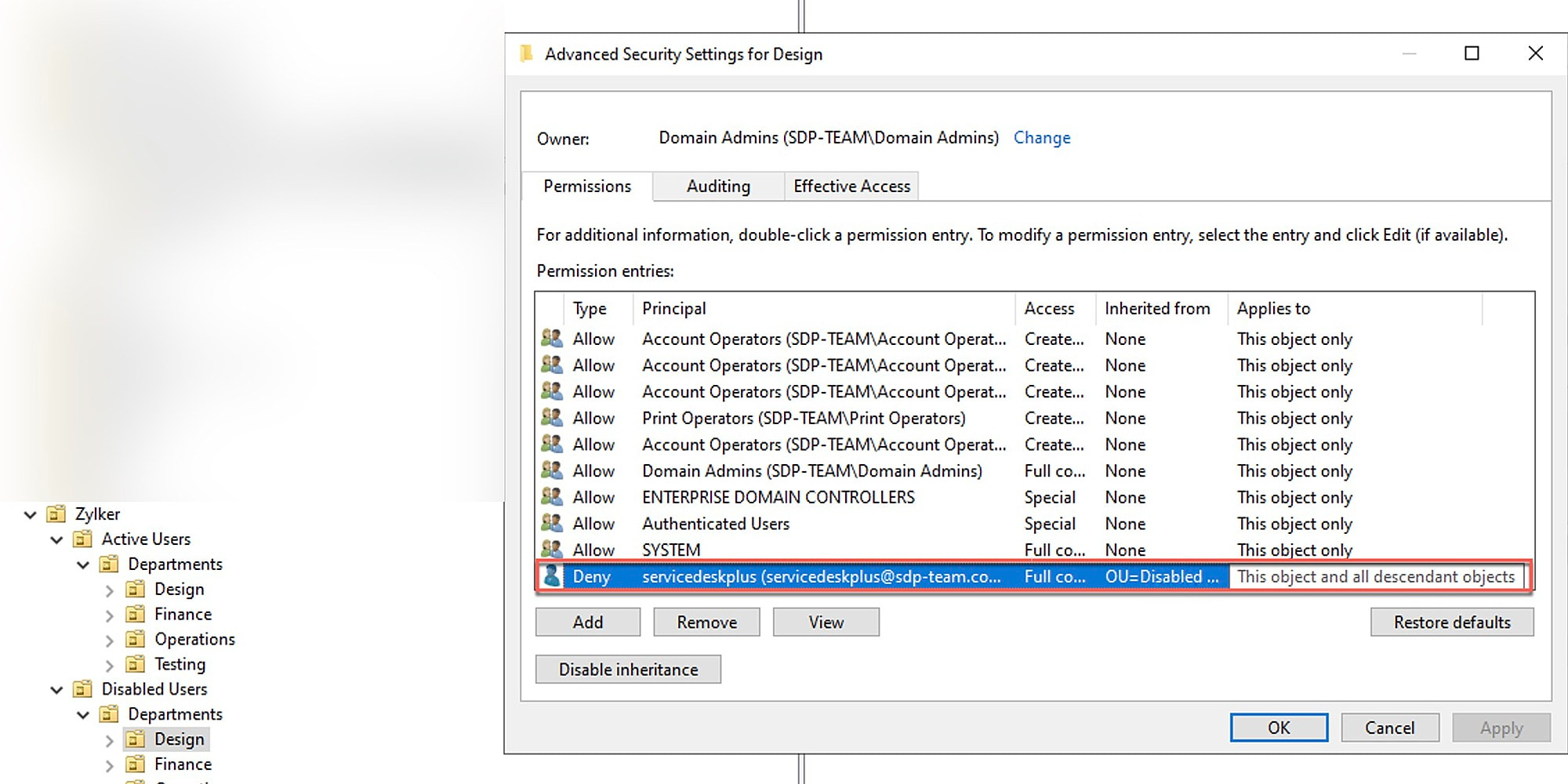

要使为 Disabled Users OU 设置的权限自动被 Design 和 Finance 及其用户对象继承,请单击高级按钮。

然后,转到权限,并检查 Disabled Users 的服务帐户权限。

在显示的窗口中,您可以更改权限类型及其作用范围。

默认情况下,权限范围仅限于该对象。单击 Applies to 下拉菜单,并选择 This Object and All Descendant Objects,这样权限也会被子 OU 及其用户对象继承。

您可以在特定子 OU 的安全设置中验证此配置。以下屏幕截图显示已为 Design OU 设置了该配置:

现在让我们看看拒绝读取权限是否会删除已禁用用户。

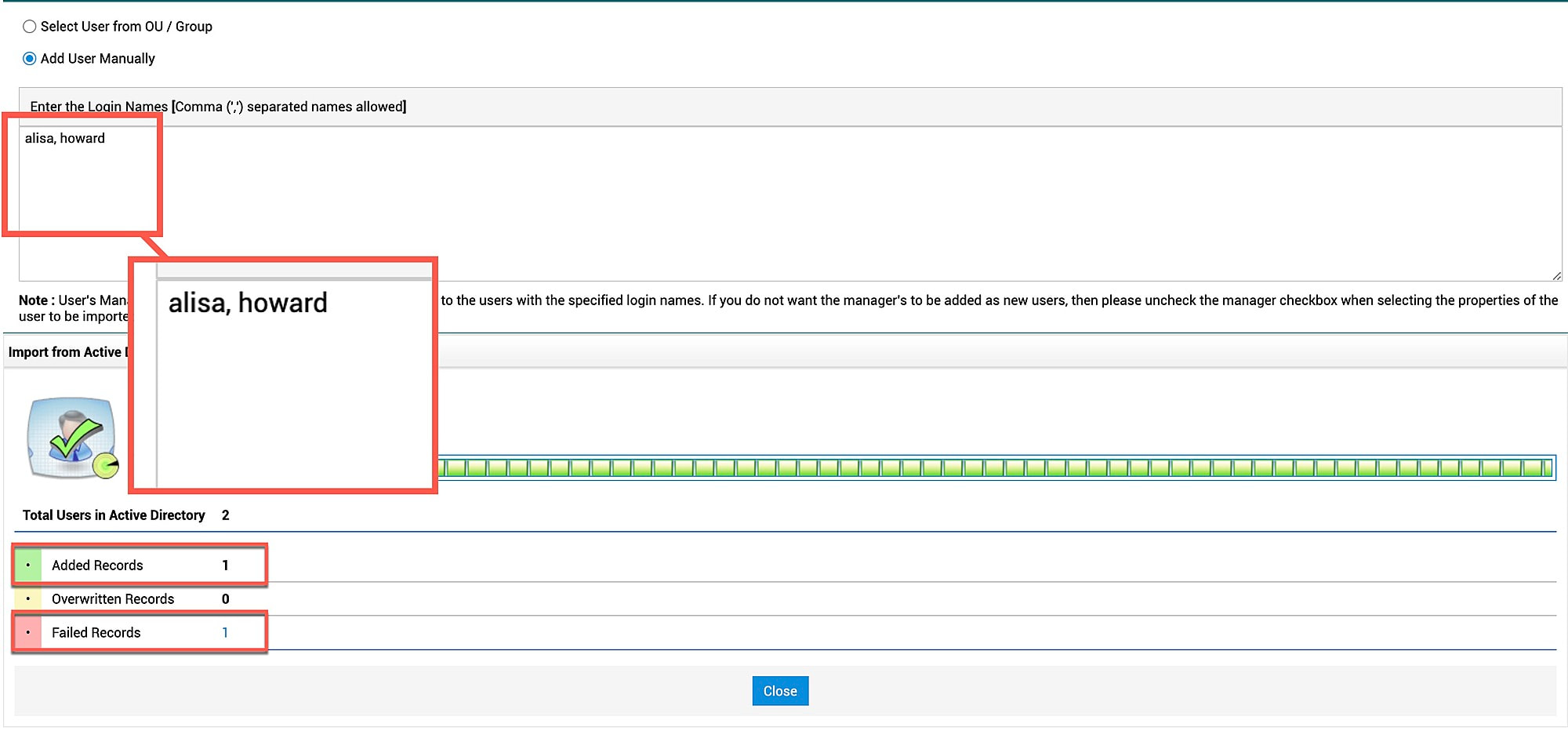

首先,让我们导入 Finance 和 Design OU 下的用户。在手动导入用户时输入登录名时,请输入正确的登录名,并且在登录名末尾不要按 Enter 键。

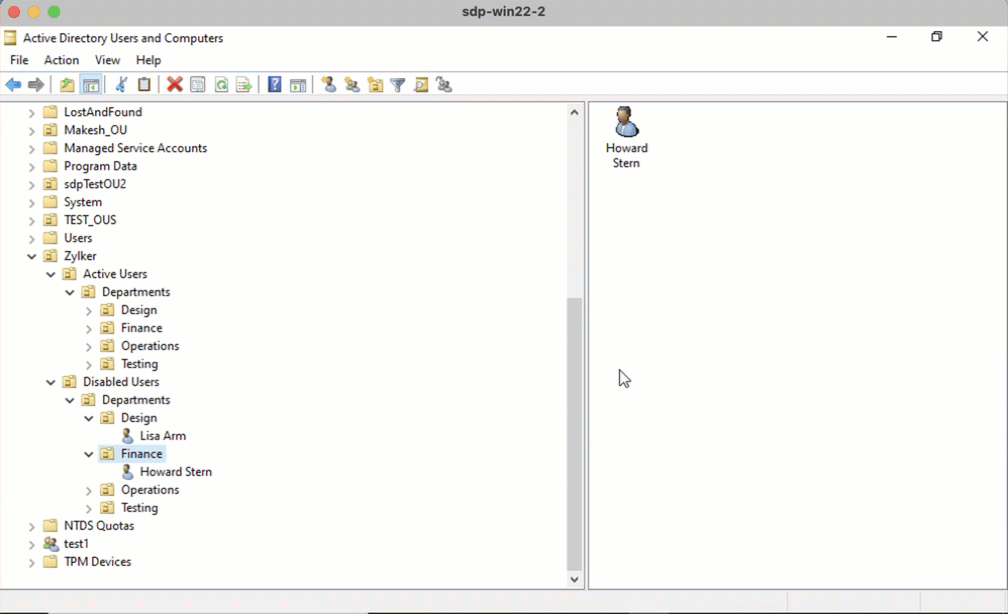

如下所示,Design OU 包含用户 Lisa Arm,Finance OU 包含用户 Howard Stern:

导入后,我们收到如下结果:

也就是说,在 alisa 和 howard 这两个用户中,有一个已被导入。删除禁用用户的配置已成功作用于 Design OU 用户 Lisa Arm,但对 Finance OU 用户 Howard Stern 失败。Howard Stern 被导入的原因是 Finance OU 上存在显式权限。

现在,要删除显式权限,请转到 Finance > Properties > Security。

然后,找到显式权限(本例中为 authenticated users)并将其删除,如下所示:

请注意,只有在下一次计划的 Deleted Users Sync 期间,用户才会被删除。

配置 LDAP SSL 的先决条件

默认情况下,客户端与 Server application之间的 LDAP 通信未加密。这会使 LDAP 客户端与 Server计算机之间的通信容易受到网络监听跳转设备/软件的攻击。ServiceDesk Plus 使用 LDAP SSL 来保护 AD Server与 ServiceDesk Plus Server之间的通信。

请遵循以下先决条件,为您的 AD Server配置 LDAP SSL:

- 确保客户端可以访问 Server的 FQDN(完全限定域名)。否则,请在客户端计算机的 hosts 文件中添加主机条目。

- 必须安装 Active Directory 证书服务,才能使用 LDAP SSL 证书,如此文档中所述。

- 启用您的 AD Server以支持 LDAP over SSL。单击此处了解如何操作。

- 在上一步中导入到 AD Server的 LDAPS 证书,必须被提取并导入到客户端计算机(ServiceDesk Plus Server)的 Personal 文件夹中,具体说明如下:

- 单击 Start,输入 mmc, 然后单击 OK。

- 单击 File,然后单击 Add/Remove Snap-in。

- 单击 Certificates,然后单击 Add。

- 在 Certificates 管理单元中,选择 Computer account,然后单击 Next。

- 在 Certificate Store 页面中,右键单击 Personal > Import certificate,从复制的文件夹中导入 LDAP 证书,并提供创建证书时设置的密码。

- 将 Root CA 证书导入到 Trusted Root Certificate Authority 中,以便客户端计算机信任导入的 LDAP 证书。这一点非常重要,因为默认情况下,由于跨域原因,导入的 LDAP 证书不会被信任。

- 访问 CA Web 控制台:https://<CA Server>/certsrv,并提供管理员凭据。如果该 URL 无法访问,请按照本指南中的说明安装 Certificate Enrollment Web Service。

- 在控制台中,单击 Download a CA certificate, certificate chain, or CRL。

- 在下一页中,单击 Download CA certificate 并保存证书。

- 按照以下步骤,将下载的 CA 证书导入到 Trusted Root Certificate Authority 中,

- 单击 Start,输入 mmc, 然后单击 OK。

- 单击 File,然后单击 Add/Remove Snap-in。

- 单击 Certificates,然后单击 Add。

- 在 Certificates 管理单元中,选择 Computer account,然后单击 Next。

- 在 Certificate Store 页面中,右键单击 Trusted Root Certificate Authority 并导入上述证书