什么是日志记录?

一、什么是日志记录?

日志记录是指对设备或应用程序中发生的事件和活动进行持续记录的过程。任何事件——例如用户登录、系统错误、应用崩溃、权限变更等——都会以日志的形式被记录在系统或应用中。通过日志记录,企业可以对这些数据进行系统化的管理和分析,从而支持故障排查、运维管理以及安全防护等多种场景。

在网络攻击的早期阶段,攻击者通常会尝试在目标网络中建立立足点。这一阶段往往通过利用系统漏洞或攻击路径来获取未授权访问权限。一旦进入系统内部,攻击者可能进一步进行横向移动、权限提升或建立持久化控制。

那么,安全管理员如何察觉网络中是否存在异常行为?答案正是日志。通过对网络中一个或多个日志来源进行持续监控,安全团队能够及时发现潜在威胁。以下是一些关键的日志来源,这些数据对于安全分析至关重要:

防火墙

防火墙日志包含大量关键数据,是保障网络安全的重要基础。这些日志可以提供关于网络流量的详细信息,例如被拒绝或允许的连接、配置变更、配置错误,以及用户的新增、删除及权限变更情况。

通过分析防火墙日志,管理员可以及时发现网络中的恶意行为,优化防火墙策略规则,从而强化整体网络的安全边界。

代理与Web过滤设备

代理服务器及其他Web过滤设备生成的日志,记录了网络中用户和应用的访问行为。除了用户访问网站的请求外,这类日志还会捕获应用和服务的访问请求。

代理日志可以提取包括目标IP地址、目标端口、用户代理、设备行为等在内的关键信息,从而帮助企业全面了解网络中发生的活动。

通过分析不同的用户代理字符串并识别异常行为,企业能够及时发现潜在风险并定位网络问题。

Windows事件日志

Windows事件日志记录了Windows操作系统中的所有活动,是系统运行情况的完整记录。其内容包括应用程序日志、安全日志、系统日志、DNS服务器日志、目录服务日志以及文件复制服务日志等。

对Windows事件日志进行集中采集和分析,可以帮助管理员第一时间发现异常行为或潜在威胁,从而提升服务器安全性、终端安全性以及硬件故障诊断能力。

例如,“Pass-the-Hash(哈希传递)”攻击是一种常见攻击方式,攻击者无需密码即可获取账户访问权限。检测该类攻击时,需要重点关注NTLM登录类型3的事件ID,例如4624(成功)和4625(失败)。

此外,攻击者通常会试图隐藏其行为,例如清除日志记录。因此,监控事件ID 104(日志被清除)和1102(审计日志被清除)对于识别潜在攻击尤为重要。

应用程序日志

应用程序日志是记录应用内部运行事件的文件,通常包含上下文信息、时间戳以及日志级别等关键字段。

企业可以从IIS、Apache等Web服务器,从MS SQL、Oracle等数据库系统,以及DHCP等应用中收集日志数据。

通过分析应用日志,管理员可以及时发现并解决性能问题和安全隐患,同时识别用户的未授权访问行为以及数据篡改尝试。

日志采集工具可以帮助企业从多个来源统一收集和整合不同类型的日志数据。借助像EventLog Analyzer这样的综合日志管理解决方案,不仅可以高效整理和分析日志,还能够帮助企业深入洞察整体安全态势,从而提升防护能力。

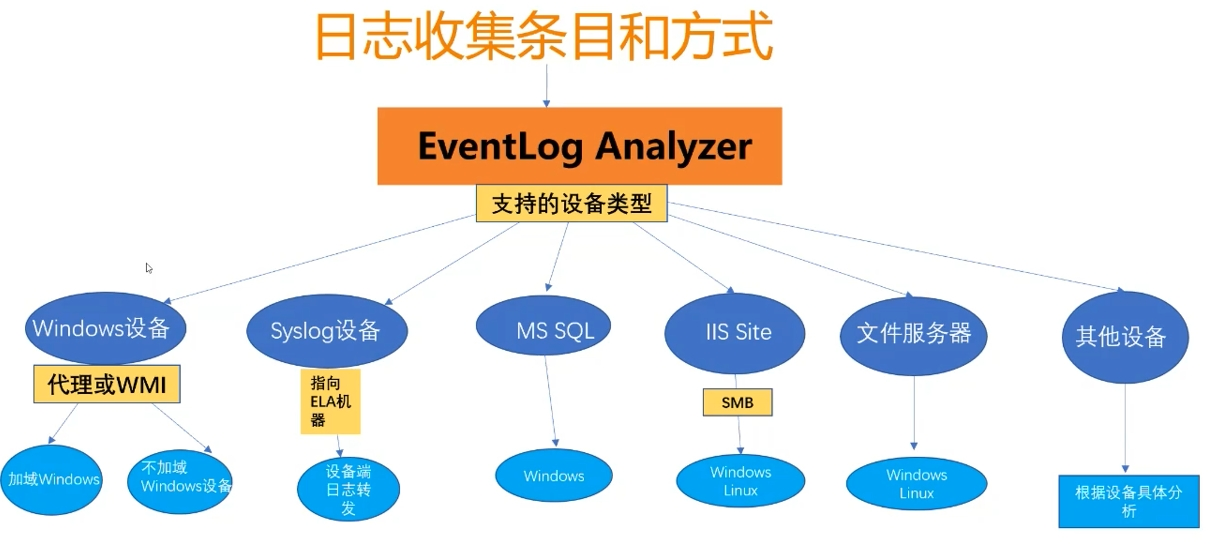

二、日志采集方法

在了解日志来源之后,还需要关注日志的采集方式。不同的采集机制适用于不同的IT环境,常见方式包括无代理和基于代理两种模式。此外,还有API、WMI以及SNMP等多种采集技术。

无代理日志采集

在无代理模式下,无需在设备上安装代理程序,设备或应用会直接将日志发送到集中服务器。通常通过TCP或HTTPS等安全协议进行传输,适用于部署简单、维护成本较低的场景。

基于API的日志采集

该方式通过API接口获取并传输日志数据至安全服务器。同时,也可以将日志发送至第三方日志分析工具进行进一步处理与分析。

SNMP Trap

SNMP Trap由支持SNMP协议的设备生成,并发送至日志收集器。当重要事件发生时,系统会实时通知管理员,主要用于网络管理和监控场景。

基于代理的日志采集

该方式通过在设备中部署代理程序来收集日志,并安全地发送至中央服务器。其优势在于可以通过代理设置过滤规则,从而减少带宽消耗。通常适用于安全要求较高、通信受限的网络环境。

WMI事件日志

WMI是一种用于从Windows环境中采集日志的技术。通过ETW(Windows事件跟踪)机制,可以收集包括事件信息、诊断数据、错误信息等在内的多种系统活动数据。

三、为什么日志记录如此重要?

建立基线

通过持续分析日志,企业可以建立系统的正常行为基线。一旦出现偏离该基线的情况,就可能意味着存在安全异常。

事件监控

日志记录能够帮助企业全面了解网络运行状况,从整体层面提升运维效率。

快速响应安全事件

通过识别日志中的异常模式,系统可以及时触发告警,从而实现对潜在安全事件的快速响应。

满足合规要求

PCI DSS、HIPAA、GDPR等合规标准通常要求企业保留日志记录,以证明其符合相关安全规范。

用户行为追踪

日志是监控用户行为的重要依据,可用于识别异常操作并主动防范内部威胁。

取证分析

在安全事件发生后,日志是进行取证分析的关键数据来源,有助于追溯攻击路径并定位问题根因。

四、EventLog Analyzer 如何助力日志管理?

EventLog Analyzer 是 ManageEngine 推出的综合日志管理解决方案,能够帮助企业高效收集、分析和管理来自不同来源的日志数据。它能够整合分散的日志信息,帮助管理员从海量数据中提取有价值的安全洞察。

通过实时日志关联分析,EventLog Analyzer不仅可以快速发现异常行为,还能在关键事件发生时立即触发告警,帮助企业第一时间响应安全威胁或运维问题。

此外,该工具不仅限于日志管理,还可以升级为完整的SIEM(安全信息与事件管理)解决方案,为企业提供全面的安全态势可视化,进一步提升整体网络安全防护能力。

立即体验EventLog Analyzer,开启高效日志管理与智能安全分析之旅。

常见问题(FAQs)

- EventLog Analyzer支持日志的可视化分析与报表生成吗?

EventLog Analyzer内置丰富的可视化图表与自定义报表功能,支持将日志分析结果转化为饼图、折线图、柱状图等直观形式,同时可按需生成合规审计、安全事件、运维分析等各类报表,支持一键导出与定时推送。

- EventLog Analyzer的日志分析能力支持自定义规则配置吗?

该产品支持高度灵活的自定义规则配置,管理员可根据企业业务场景与安全需求,设置日志的过滤、关联、告警等规则,精准识别符合企业自身特征的异常行为,适配不同行业的个性化日志管理需求。

- EventLog Analyzer部署方式有哪些,是否支持云端部署?

EventLog Analyzer支持物理机部署、虚拟机部署、容器化部署及云端部署等多种方式,兼容阿里云、腾讯云、AWS等主流云平台,企业可根据自身IT架构选择合适的部署模式,兼顾本地化管理与云端协同的需求。