基于TLS协议实现Syslog日志加密传输

配置目标

通过TLS加密方式,实现Syslog日志服务器的远程日志传输安全防护,规避传输过程中的数据泄露、篡改及中间人攻击风险,筑牢企业日志数据安全防线。

Syslog日志流量可通过TLS/SSL协议加密,实现远程服务器与客户端双向身份认证,从源头拦截安全威胁。以下为详细配置步骤,助力企业快速落地日志加密方案。

前置准备要求

1.防火墙及网络需开放6514端口出站权限,该端口为TLS协议Syslog通信专属端口;

2.因采用GTLS驱动,需在所有客户端与远程服务器提前安装gnuTLS工具;

3.证书密钥文件需严格权限管控,严禁非授权人员访问,杜绝密钥泄露风险。

一、基于TLS加密Syslog的实操步骤

步骤1:创建自签名证书(远程Syslog服务器端)

在远程Syslog服务器,通过gnuTLS工具生成自签名证书,具体操作如下:

1.执行命令生成私钥:

certtool --generate-privkey --outfile ca-key.pem

2.配置权限,仅允许root用户访问:

chmod 400 ca-key.pem

3.执行命令创建自签名CA证书:

certtool --generate-self-signed --load-privkey ca-key.pem --outfile ca.pem

4.按提示准确填写配置信息,完成CA证书搭建,为后续加密奠定基础。

步骤2:为每台设备生成专属机器证书

需为参与日志传输的每台设备单独生成机器证书,保障通信唯一性:

1.生成2048位私钥并存储至key.pem文件:

certtool --generate-privkey --outfile key.pem --bits 2048

2.生成证书请求文件(建议按设备命名,如server1-request.pem):

certtool --generate-request --load-privkey key.pem --outfile request.pem

3.调用CA私钥为机器证书签名:

certtool --generate-certificate --load-request request.pem --outfile cert.pem --load-ca-certificate ca.pem --load-ca-privkey ca-key.pem

4.按需填写配置信息,完成机器证书生成。

步骤3:证书安全分发与权限管控

将以下核心证书文件拷贝至所有服务器及客户端设备:

•ca.pem(CA根证书)

•cert.pem(设备专属证书)

•key.pem(设备私钥)

1.在根服务器创建专属目录存放证书;

2.严格配置文件权限,仅root用户可访问,避免密钥被篡改或窃取。

步骤4:远程服务器TLS/TCP通信配置

新建/etc/rsyslog.d/logserver.conf配置文件,写入以下内容:

module(load="imuxsock") # local messages

module(load="imtcp" # TCP listener

StreamDriver.Name="gtls"

StreamDriver.Mode="1" # run driver in TLS-only mode

StreamDriver.Authmode="anon"

)

# make gtls driver the default and set certificate files global(

DefaultNetstreamDriver="gtls"

DefaultNetstreamDriverCAFile="/path/to/contrib/gnutls/ca.pem"

DefaultNetstreamDriverCertFile="/path/to/contrib/gnutls/cert.pem"

DefaultNetstreamDriverKeyFile="/path/to/contrib/gnutls/key.pem"

)

# start up listener at port 6514

input( type="imtcp"

port="6514"

)

步骤5:客户端加密日志转发配置

在客户端新建/etc/rsyslog.d/logclient.conf文件,配置如下:

global(

DefaultNetstreamDriver="gtls"

DefaultNetstreamDriverCAFile="/path/to/contrib/gnutls/ca.pem"

DefaultNetstreamDriverCertFile="/path/to/contrib/gnutls/cert.pem"

DefaultNetstreamDriverKeyFile="/path/to/contrib/gnutls/key.pem"

)

# set up the action for all messages action(

type="omfwd"

target="central.example.net"

protocol="tcp"

port="6514"

StreamDriver="gtls"

StreamDriverMode="1"

# run driver in TLS-only mode StreamDriverAuthMode="x509/name"

StreamDriverPermittedPeers="central.example.net"

)

配置完成后,系统即可实现Syslog日志全链路加密传输。

二、EventLog Analyzer——企业日志安全管理一站式解决方案

手动配置TLS加密流程繁琐、门槛高,易出错且难以规模化落地。EventLog Analyzer作为卓豪推出的全场景日志管理与安全合规神器,专为企业解决日志采集、传输、存储全链路安全问题,无需手动配置证书、开放端口,一键开启加密防护,大幅降低运维成本,是企业日志安全管控的优选方案。

1.全链路自动化加密,告别手动配置

内置TLS/SSL、AES等多重安全协议,自动实现日志采集、传输、存储全流程加密,无需运维人员编写脚本、配置证书,普通员工即可快速上手,彻底解决手动配置繁琐、易出错的问题,适配各类规模企业的轻量化运维需求。

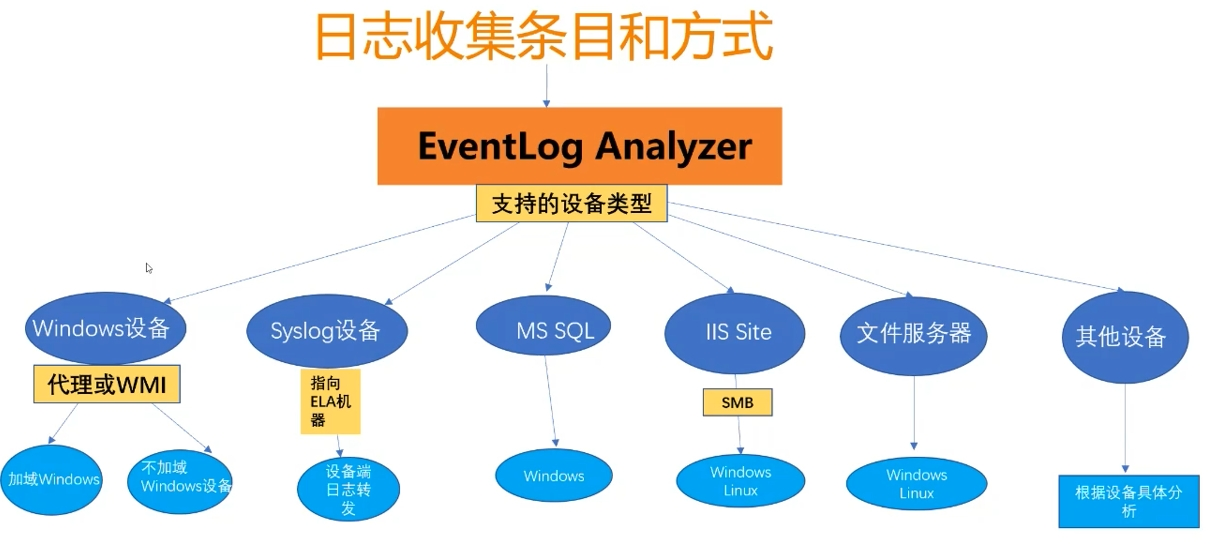

2.全设备日志统一接入,加密传输可视可管

支持Windows Eventlog、Linux/Unix Syslog、网络设备、安全设备等全类型日志一键接入,实时监控加密传输状态,通过可视化仪表盘清晰展示传输链路、加密状态、异常节点,精准定位传输中断、加密失效等问题,保障日志数据全程安全流转。

3.防篡改加密存储,合规取证有保障

采用加密存储+哈希值+时间戳三重防护,确保日志在留存过程中不被篡改、不被删除,完美满足等保2.0、PCI-DSS、GDPR等法规对日志加密存储、长期留存的要求,一键生成合规审计报表,轻松应对外部审计与内部自查,降低企业合规成本。

4.智能关联分析,实时告警筑牢安全防线

搭载先进的事件关联引擎,自动分析日志传输与存储中的异常行为,如非授权访问、加密失败、异常日志量激增等,实时触发邮件、短信等多渠道告警,快速响应日志安全风险,从源头防范数据泄露、权限滥用等安全事件。

对于企业IT运维、安全合规团队而言,EventLog Analyzer不仅解决了手动配置TLS加密的技术门槛问题,更实现了日志安全管控与合规管理的双重赋能。它以“自动化、可视化、全合规”为核心,让企业日志安全管理从“被动防御”转向“主动防护”,无需专业技术团队,也能轻松搭建全链路日志安全体系,是企业提升日志安全能力、满足合规要求的必备工具。

立即免费试用EventLog Analyzer,解锁全链路日志加密、智能安全告警、合规报表一键生成等核心功能,让企业日志安全管理更简单、更高效!

常见问题(FAQ)

- EventLog Analyzer 支持对防火墙、交换机、路由器等网络设备日志进行实时采集与分析吗?

支持。产品可无缝兼容国内外主流厂商网络设备,实时采集日志并进行流量分析、威胁检测、策略变更审计,全面保障网络边界安全。

- EventLog Analyzer 能否实现日志长期归档与快速检索?

可以。支持TB级日志加密归档存储,自定义归档周期,支持多维度组合检索,秒级定位目标日志,满足企业日志溯源与合规留存需求。

- EventLog Analyzer 提供勒索病毒等安全事件的实时检测与响应能力吗?

提供。内置专业安全规则库,可实时识别勒索病毒、暴力破解、异常外联等攻击行为,自动告警并联动处置,帮助企业快速阻断安全威胁。