节约安全成本:企业如何选择合适的事件日志管理(SIEM )解决方案?

在许多企业的日常运维中,安全团队经常面临这样的场景:日志每天在产生,却分散在服务器、网络设备和各类安全系统中;安全事件发生后,只能依赖人工逐条排查;审计时间临近时,才发现合规报告需要临时整理。问题并不在于缺乏安全工具,而在于工具分散、缺乏统一管理,导致分析效率低、人力成本持续上升,风险却仍然难以及时发现。

在这种背景下,越来越多企业开始重新审视事件日志管理 SIEM 解决方案。关注点不再是“是否部署 SIEM”,而是“是否真正解决运维与安全问题”“投入是否具备长期价值”。

一、企业选择 SIEM 解决方案时的核心成本考量

在评估 SIEM 方案时,企业需要跳出单纯的软件采购视角,从整体运营成本和风险控制能力出发,重点关注以下三个方面。

1. 合规成本:减少人工操作,降低违规风险

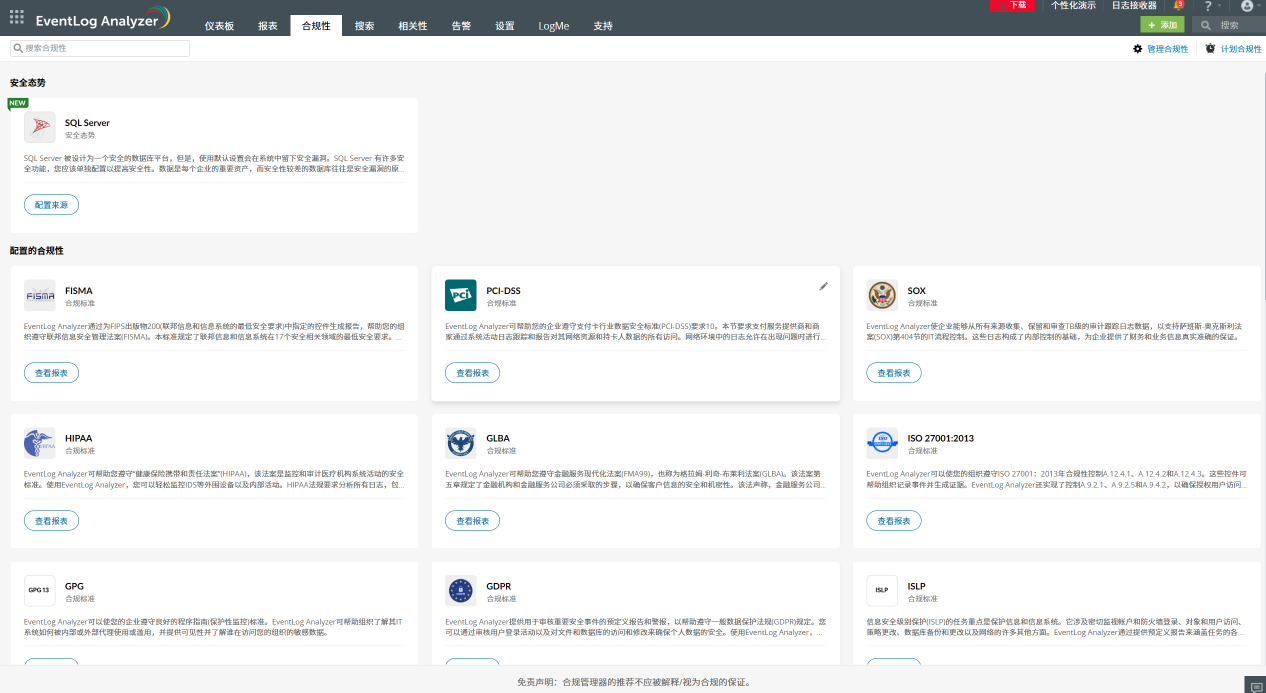

企业通常需要满足等保、 GDPR、PCI DSS、ISO 27001、SOX 等多项合规要求。这些标准普遍要求持续收集日志、保存审计记录,并在检查时提供完整证据。

在缺乏自动化工具的情况下,合规工作高度依赖人工操作。日志导出、数据整理和报告生成往往需要投入大量时间。一份 Active Directory 变更审计报告,人工完成可能需要数分钟甚至更久。当企业同时面对多套合规标准时,人力成本会快速累积。

因此,合适的 SIEM 方案应具备自动日志采集、合规报表生成和实时违规告警能力,帮助企业减少人工投入,同时降低因日志缺失或配置疏漏带来的合规风险。

2. 运营成本:降低告警压力,提高分析效率

安全运营中心(SOC)的主要成本来自人力资源。传统安全工具往往会产生大量告警,其中相当一部分属于误报或低价值事件。

安全分析人员需要花费大量时间筛选和调查这些告警,工作效率低下,也容易产生告警疲劳。为应对持续增长的告警量,一些企业被迫扩充安全团队,进一步推高运营成本。

高性价比的 SIEM 应能够通过集中分析和行为建模,减少无效告警数量,并通过自动化流程提升事件处理效率,从而降低对人力扩张的依赖。

3. 风险成本:缩短检测与响应时间,减少业务损失

数据泄露和安全事件的成本,远不止直接经济损失,还包括业务中断、合规处罚以及品牌信誉受损。

安全事件的影响程度,与平均检测时间(MTTD)和平均恢复时间(MTTR)密切相关。检测越早、响应越快,整体损失越可控。

SIEM 的关键价值之一,在于整合分散的日志数据,快速发现异常行为,并支持安全团队及时响应,从而限制风险扩散范围。

二、选择高性价比 SIEM 的三个关键标准

1. 自动化与智能分析能力

现代 SIEM 应支持异常检测和行为分析机制。系统需要能够基于历史数据建立正常行为基线,并识别偏离基线的活动。

同时,SIEM 应支持自动化响应流程。对于已确认的威胁,可自动执行阻断、禁用或告警操作,减少人工干预,提高处理速度。

2. 合规适配能力

SIEM 方案应覆盖主流法规和行业标准,并提供现成的合规模板和审计报告。日志数据需要支持长期安全存储,并具备防篡改能力。

在审计期间,管理员应能够快速检索所需日志,而无需进行额外的数据整理,从而显著缩短合规准备时间。

3. 一体化与易用性

多工具组合往往意味着更高的部署和维护成本。企业应优先选择集日志采集、分析、告警和报表于一体的 SIEM 平台。

系统界面应直观,操作流程应清晰,降低培训和使用门槛,使安全团队能够快速上手并稳定运行。

三、EventLog Analyzer:以成本效率为导向的 SIEM 选择

EventLog Analyzer 是 ManageEngine卓豪 推出的成熟 SIEM 解决方案,围绕企业实际的安全运维和成本控制需求设计,帮助企业在不增加复杂度的前提下,提升整体安全能力。

1. 合规自动化,减少人工与审计压力

EventLog Analyzer 内置 500 多个合规模板,覆盖 GDPR、PCI DSS、ISO 27001、SOX、HIPAA 等主流标准。管理员可直接生成审计就绪的合规报告,无需手动配置。

系统支持实时合规告警。一旦发现日志缺失、权限异常或策略违规,立即触发提醒,帮助企业及时修正问题。

日志支持加密存储和防篡改归档,满足长期留存要求。在审计过程中,可快速定位所需数据,减少沟通和整理成本。

2. 智能告警管理,降低 SOC 运营成本

EventLog Analyzer 通过行为分析和异常检测机制,识别真实威胁,显著减少误报数量,使安全人员能够聚焦高风险事件。

系统可与防火墙、终端安全和账号管理工具联动,自动执行阻断 IP、禁用账号等响应操作,减少重复性人工处理。

集中式可视化仪表盘帮助分析人员快速掌握事件上下文,提高调查效率,使小规模安全团队也能支撑日常运营需求。

3. 缩短响应周期,控制安全事件损失

EventLog Analyzer 可实时监控服务器、网络设备和终端日志,并结合威胁情报数据,快速识别潜在攻击行为。

在事件发生后,系统自动关联相关日志,生成清晰的事件时间线,帮助分析人员快速定位问题来源和影响范围。

通过缩短检测和恢复时间,企业可以有效减少业务中断和数据泄露带来的经济损失。

四、结语

选择 SIEM 解决方案,本质上是在平衡安全能力与长期成本。真正合适的 SIEM,应帮助企业减少人工操作,提高安全运营效率,并降低潜在风险损失。

EventLog Analyzer 通过合规自动化、智能告警管理和集中化日志分析,将安全投入转化为可量化的成本优化和风险控制能力。

对于希望在保障安全的同时控制预算的企业而言,EventLog Analyzer 是一款兼顾实用性与性价比的 SIEM 解决方案。

常见问题(FAQ)

- 1. EventLog Analyzer 支持跨区域/跨云环境的日志集中管理吗?

支持。EventLog Analyzer 采用分布式部署架构,支持在多区域、多数据中心部署采集节点,可穿透公网/内网边界收集日志数据;同时全面兼容 Azure、AWS、阿里云等主流云平台,能集中管理云服务器、云数据库、云安全产品的日志,实现本地与云端、跨区域环境的日志统一采集、分析与存储,满足集团型企业的全域日志管理需求。 - 2. EventLog Analyzer 如何进行日志权限的细粒度管控?

EventLog Analyzer 提供基于角色的访问控制(RBAC)功能,可自定义不同角色的权限范围,包括日志查看权限(按设备组、日志类型、部门划分)、报表生成/导出权限、告警配置权限、系统管理权限等;支持为普通安全分析人员分配指定设备的日志查看权限,为审计人员分配报表导出权限,杜绝越权访问日志数据,同时满足等保2.0等合规对权限管控的要求。 - 3. EventLog Analyzer 具备日志可视化与趋势分析的能力吗?

具备。EventLog Analyzer 内置丰富的可视化组件,包括柱状图、折线图、饼图、热力图、拓扑图等,可直观展示日志生成量趋势、告警分布、安全事件排行、合规达标情况等数据;支持自定义可视化仪表盘,管理员可按需拖拽组件配置专属视图,还能自动生成日志趋势分析报告,帮助企业提前发现安全态势变化,为安全决策提供数据支撑。