企业日志分析软件选型指南:从功能到场景,一次讲透

一、背景与选型意义

1. 日志价值的转变

在等保2.0和《网络安全法》的推动下,日志不再只是系统记录,而是企业重要的数据资产。它广泛应用于安全审计、故障排查和运维管理。日志的价值体现在可追溯性和可分析性上,是企业合规建设的重要基础。

2. 当前企业面临的问题

很多企业仍采用被动方式使用日志。通常是在故障发生后才临时查询,或在审计前集中整理数据。这种方式效率低,且容易遗漏关键信息,也难以支撑持续的安全运营。

3. 选型的核心思路

选择日志分析软件的关键,不在于功能数量,而在于是否匹配企业需求。需要从架构能力、使用成本和实际场景出发,判断工具是否能够长期支撑业务发展。

二、选型核心:三个不可妥协的能力

1. 自动解析能力

日志来源复杂,格式多样,包括 Syslog、Windows Event Log、JSON、CEF 等。系统需要具备内置解析规则,能够自动识别主流设备和应用日志。这样可以减少人工配置,提高上线效率。

2. 检索与关联能力

日志规模通常较大,系统必须支持快速查询,确保问题可以及时定位。同时,还需要具备跨日志源的关联分析能力,将不同系统的日志串联起来,形成完整事件链路。

3. 合规自动化能力

日志系统应支持标准化报表输出,满足等保2.0、PCI DSS、SOX 等要求。系统需要支持自动生成报表,并提供定时任务和自动发送功能,从而降低人工成本。

三、主流方案:它们分别是怎么做的?

1. Splunk:搜索驱动分析平台

Splunk 以索引和搜索为核心。系统将日志转化为键值对,并建立索引。用户通过 SPL 语法进行查询和分析,适合处理多源数据和复杂场景。

优势

查询能力强,适合深度分析和临时排查。支持多种数据源接入,扩展性好。可视化和告警功能灵活,适合构建多种分析视图。

缺点

成本较高,按数据量计费,规模扩大后费用增长明显。使用门槛较高,需要学习 SPL 语法,对人员要求较高。

2. ELK Stack:开源灵活架构

ELK 由 Elasticsearch、Logstash 和 Kibana 组成。通过采集、解析、存储和展示实现日志管理,整体架构开放且可扩展。

优势

开源免费,初始投入低。灵活性高,可根据需求自定义功能。社区活跃,资源丰富,支持多种扩展方案。

缺点

运维成本高,需要维护集群和数据策略。配置复杂,对技术人员依赖较强。缺乏内置合规报表和安全分析能力。

3. 卓豪 ELA:一体化日志管理方案

卓豪ELA采用一体化的日志管理架构,将采集、解析、存储、分析、告警和报表集成在同一平台中。它强调对日志的结构化解析优先,系统内置了针对主流设备和应用(Windows、Linux、Cisco、Juniper、深信服、H3C等)的解析规则,日志接入后自动完成字段提取,无需用户编写解析脚本。在存储层,ELA使用了针对日志数据优化的索引机制,支持快速的全文检索和字段检索。在分析层,内置了数百种安全关联规则和合规报表模板,用户可以直接启用。

优势:

按日志源计费:成本可预测,日志量增长不直接增加软件费用

开箱即用程度高:内置千余种解析规则和报表模板,数小时可完成部署上线

运维简单:向导式安装和配置,无需专职团队维护

兼顾运维与安全:同时满足故障排查、安全审计和合规报表三类需求

缺点:

自定义分析灵活性弱于Splunk的SPL

适用场景:

中等规模到大型企业(制造、医疗、教育、零售、政府等),需要满足等保合规、预算适中、IT人力有限、希望一套系统同时解决日志审计和基础安全监控的场景。

4. 专业SIEM平台(如QRadar、ArcSight):安全事件关联专家

这类产品侧重于安全事件关联分析。它们会收集多源日志后,通过内置的关联规则引擎(如“10分钟内同一IP尝试登录5个不同账户”)生成告警,将日志数据转化为安全事件。部分平台还包含用户实体行为分析(UEBA)和威胁情报集成能力。

优点:

面向安全分析师设计,关联能力强

内置大量攻击检测规则

通常包含UEBA、威胁情报等高级功能

缺点:

部署和调优复杂,通常需要专业服务

价格普遍偏高

四、 场景化对比:不同需求下谁更合适?

场景一:应对等保2.0与年度审计

需求:企业需要在审计时快速提供符合标准的日志记录和报表,证明系统操作可追溯、权限管理合规。

各方案表现:

Splunk:需由管理员编写查询和报表模板,或购买付费合规应用,额外投入较大

ELK:几乎没有现成的合规报表,需要完全自建,人力成本高

卓豪 ELA:内置超过1000种合规报表模板(包括等保2.0、PCI DSS、SOX等),配置审计周期后自动生成PDF/CSV并邮件发送,IT人员只需设定计划

专业SIEM:部分内置合规报表,但通常需要定制开发

场景二:内部特权用户监控与溯源

需求:某公司核心数据库被删除,需要查明是谁、什么时间、从哪台终端、执行了什么操作。

各方案表现:

Splunk:如果已对接AD和数据库审计日志,可通过SPL编写查询追溯,能力强但依赖熟练的搜索语法编写

ELK:需要在Kibana中组合查询,同时需要提前配置好日志解析字段,对运维人员要求较高

卓豪 ELA:内置特权用户监控和文件完整性监控,自动记录高权限账号的每一次关键操作,界面可直接查看“谁-何时-从哪-做了什么”的完整链路

专业SIEM:强项在于关联检测,溯源能力也强,但调优较复杂

场景三:攻击溯源与关联分析

需求:用户无法登录业务系统,需要判断是网络故障、应用错误还是安全攻击导致。

各方案表现:

Splunk:如果管理员熟练编写SPL关联查询,可以快速关联WAF、防火墙、应用日志,但需要较强的技术能力

ELK:需自行设计关联查询逻辑,跨索引关联较为繁琐

卓豪 ELA:内置数百种关联规则,可自动将WAF拦截记录、防火墙允许策略、应用错误日志串联成攻击链路图,10分钟内定位根因

专业SIEM:关联分析是核心能力,效果最好,但配置规则需要专业安全人员

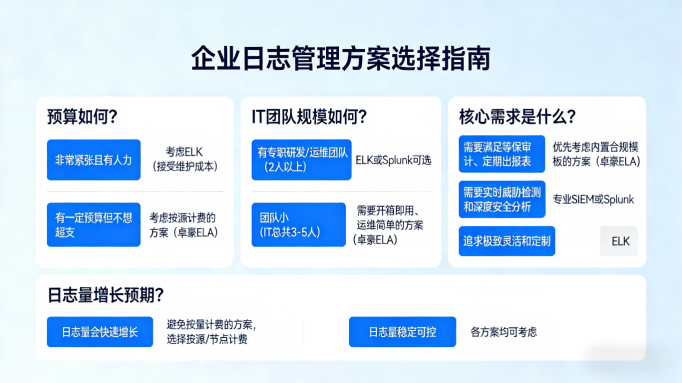

五、 选型决策树:一张图帮你做选择

根据企业的实际情况,可以沿着以下逻辑选择:

六、总结与实施建议

1. 不同方案的定位差异

Splunk 强在搜索能力,但成本较高。ELK 强在灵活性,但运维复杂。卓豪 ELA 注重实用性和易用性。SIEM 专注安全分析,但依赖专业能力。

2. 建议从试点开始

企业在正式部署前,可以选择核心系统进行小规模试点。通过实际使用验证解析能力、查询性能和运维复杂度。

最后,无论选择哪个方案,都可以先用小规模试点(如核心业务系统)跑1-3个月,验证解析准确性、查询性能和运维复杂度,再决定是否全量推广。让日志真正服务于业务稳定与安全合规,而不是成为运维团队的负担。

常见问题(FAQs)

- EventLog Analyzer是否支持日志数据的异地容灾存储?

EventLog Analyzer支持日志数据的异地容灾存储配置,可将日志实时同步至异地的服务器或存储设备,支持异地多活部署模式,即使本地服务器出现故障,异地容灾节点也能保留完整日志数据,保障日志的连续性和可追溯性。

- EventLog Analyzer能对日志采集速度进行限流配置吗?

EventLog Analyzer提供精细化的日志采集限流功能,可针对不同日志源、不同日志类型单独设置采集速度阈值,避免海量日志瞬间采集对服务器造成性能压力,同时保障关键日志源的采集优先级,兼顾采集效率与系统稳定性。

- EventLog Analyzer支持多用户分级权限管理吗?

EventLog Analyzer内置完善的多用户分级权限管理体系,可自定义创建管理员、审计员、普通操作员等不同角色,为各角色分配不同的日志查看、分析、配置、告警等权限,同时支持按日志源、部门维度做权限隔离,满足企业精细化的权限管控需求。