什么是 SAML 身份验证?

安全断言标记语言(SAML)是一种事实上的开放标准,用于在服务提供商和身份提供商之间交换身份验证和授权详细信息。详细信息的交换通过包含用户数据的数字签名 XML 文档完成。Central Server 本地部署版本支持 SAML 2.0 身份验证。启用此功能后,用户可以通过支持 SAML 身份验证的单点登录(SSO)服务,在桌面端和移动端(Central Server Mobile App)登录 Central Server。

术语表:

服务提供商 - 提供特定服务的应用程序,通过 SSO 请求的安全断言来对用户进行身份验证和授权。例如:CRM、Endpoint Server 等。

身份提供商 - 维护和管理用户凭据的实体。例如:Okta、OneLogin 等。

单点登录服务 - 由身份提供商提供的一种服务,具有集中式登录系统,用户只需输入一次凭据,之后身份验证和授权详细信息将传递给不同的服务提供商,以授予用户访问权限。

SSO 的主要优势在于它采用集中式身份验证,从而无需用户记住访问不同应用程序所需的多个密码。

SAML 身份验证如何工作?

当用户尝试登录以访问服务提供商时,用户将被重定向到 SSO 登录页面。输入凭据后,SSO 会将信息传递给服务提供商。随后,服务提供商将根据 SSO 提供的身份验证和授权详细信息来决定是否授予用户访问权限。

先决条件:

- 由于 IdP 重定向通过 HTTPS 端口进行,因此必须保持 HTTPS 端口开放。ACS URL 仅通过 HTTPS 生成。

- 身份提供商应支持 HTTP POST 绑定。

- 身份提供商的证书不得被篡改、加密或过期,并且应采用 base64 格式编码。

单击下方以配置 Central Server 与以下平台之间的 SAML 身份验证设置

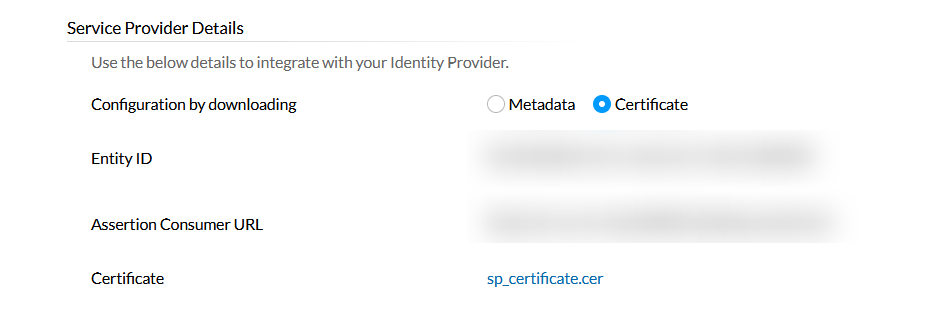

必须在 IdP 中输入的由 Central Server 提供的数据

登录后,转到管理选项卡,然后选择SAML 身份验证。在这里,您可以找到由 Central Server 提供、需要在 IdP 端输入的详细信息。

- 实体 ID

实体 ID 是一个全局唯一标识符,用于表示您的 Central Server 实例。 断言使用者服务 URL(ACS URL)

ACS URL 或 Reply URL 是一个指向您的 Central Server 实例的端点,用于告知 IdP 将 SAML 响应发送到何处。必须在 IdP 配置中使用 ACS URL。

注意:更改默认 ACS URL 的步骤:

1. 打开 <Installation_directory>/UEMS_CentralServer/conf/websettings.conf

2. 在新的一行中,输入 saml.fqdn.name=FQDN_Name

3. 保存 websettings.conf 文件

例如:saml.fqdn.name=dc.com

4. 重启 Central Server 服务器

5. 重新配置 SAML 身份验证

其中 FQDN_Name 是新的 FQDN,不包含端口。

实体 ID 和断言使用者 URL 都将存在于元数据 XML 中。

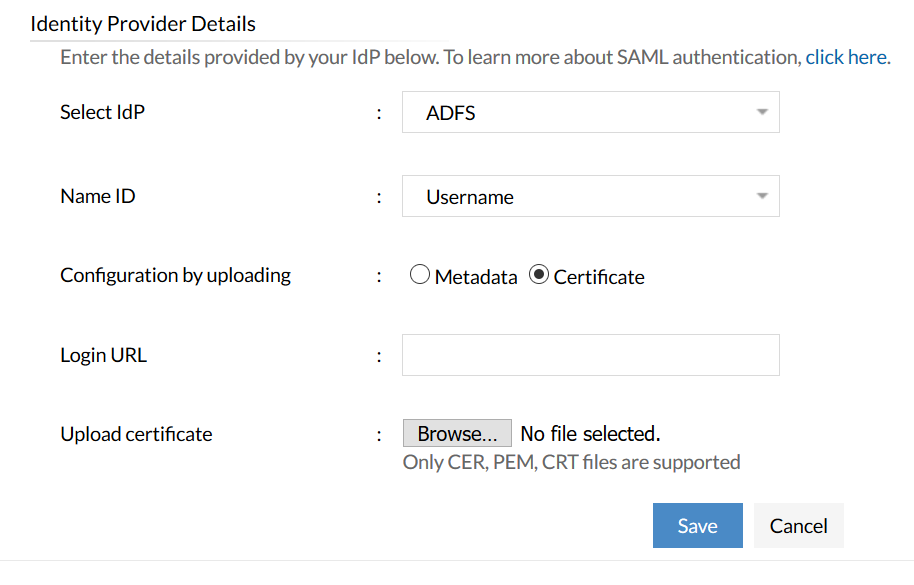

Central Server 从 IdP 所需的数据

登录到产品控制台后,转到管理选项卡,然后选择SAML 身份验证。在底部,您必须输入 IdP 的详细信息。

- Name ID

Name ID 用于唯一标识尝试登录的用户——它可以是用户名或电子邮件 ID。

注意:对于域用户,用户名应采用以下格式:domain\username。某些 IdP 可能不支持此格式。 - 登录 URL

登录 URL 是一个指向您的 IdP 的端点,用于告知 Central Server 将 SAML 请求发送到何处。

- 证书

来自 IdP 的证书,供 Central Server 用于验证来自 IdP 的后续 SAML 请求。

注意:来自 IdP 的 Federation Metadata XML 文件包含上述信息,可以上传到 Central Server。

- 要使用 SAML 成功登录,用户必须同时存在于 IdP 和 Central Server 中。

- 在身份提供商不支持的浏览器中,SAML 身份验证可能无法正常工作。

- 当前不支持 SAML 单点注销。

- 如果 FQDN 发生变化,ACS URL 也会变化。这意味着应再次在身份提供商中手动更新 ACS URL。

- ACS URL 中提到的 FQDN 和端口必须用于配置 Central Server 移动应用的 SAML 身份验证。

- 在 Central Server 的 SAML 身份验证设置中,Name ID 可以选择为用户名或电子邮件 ID。身份提供商中也应选择相同的选项来验证用户。

- 所有账户都应关联一个唯一的电子邮件 ID,并与 Central Server 对应。

- 配置身份提供商时使用的元数据文件必须包含以下三个参数:SSO URL、SSO 签名证书、SSO 绑定协议

- 如果用户尝试在移动应用上访问 Secure Gateway Server,Secure Gateway Server 的安全协议会限制用户通过SAML 身份验证登录。作为变通方法,请通过内部服务器的 FQDN/IP 地址在移动应用上使用 SAML 登录。

注意:本文讨论的适用于 Central Server 的所有 SAML 配置和身份验证步骤同样适用于 Patch Manager Plus 和 Vulnerability Manager Plus。