与 ManageEngine PAM360 集成

目录

Endpoint Central-PAM360 集成的优势

Endpoint Central-PAM360 集成为管理员提供了高级权限提升和委派管理功能。此功能可对组织终端上的资源进行有效监管。通过使用精心制定的规则,管理员可以识别并管理 PAM360 资源中的特权用户、账户和资源。

前提条件

- 您应使用 Endpoint Central 11.3.2404.1 或更高版本。

- 负责配置的用户应同时拥有 Endpoint Central 应用程序和 PAM360 中的管理权限。

- 为了在 PAM360 中有效使用 Endpoint Central,当前登录 PAM360 的用户必须存在于 Endpoint Central 中,且用户名完全相同。如果该用户通过 Active Directory 进行身份验证,则其在 Endpoint Central 中的对应账户也应与相同的域名保持一致。这种同步可确保两个平台之间的无缝集成和功能正常运行。

- 要使此集成正常工作,Endpoint Central 必须仅在安全的 HTTPS 端口/模式下运行。

- 由于 Endpoint Central 运行在 HTTPS 模式下,因此需要通过有效的 SSL 证书来验证系统身份,并且该证书必须导入到 PAM360 证书存储中。请按照以下步骤操作:

- 停止 PAM360 服务。

- 打开命令提示符并进入 <PAM360-Installation-Directory>/bin 文件夹。

- 执行命令 - importCert.bat <Endpoint Central 证书的绝对路径>

- 现在,重新启动 PAM360 服务。

角色 - 管理 Endpoint Central

默认情况下,被分配了 Privileged Administrator 和 Administrator 角色的用户可以在 PAM360 中配置和管理 Endpoint Central。或者,您也可以通过创建启用了 Manage Endpoint Central 权限的自定义角色,将这些相同职责授予用户。被分配此自定义角色的用户将能够通过 PAM360 配置和管理 Endpoint Central。

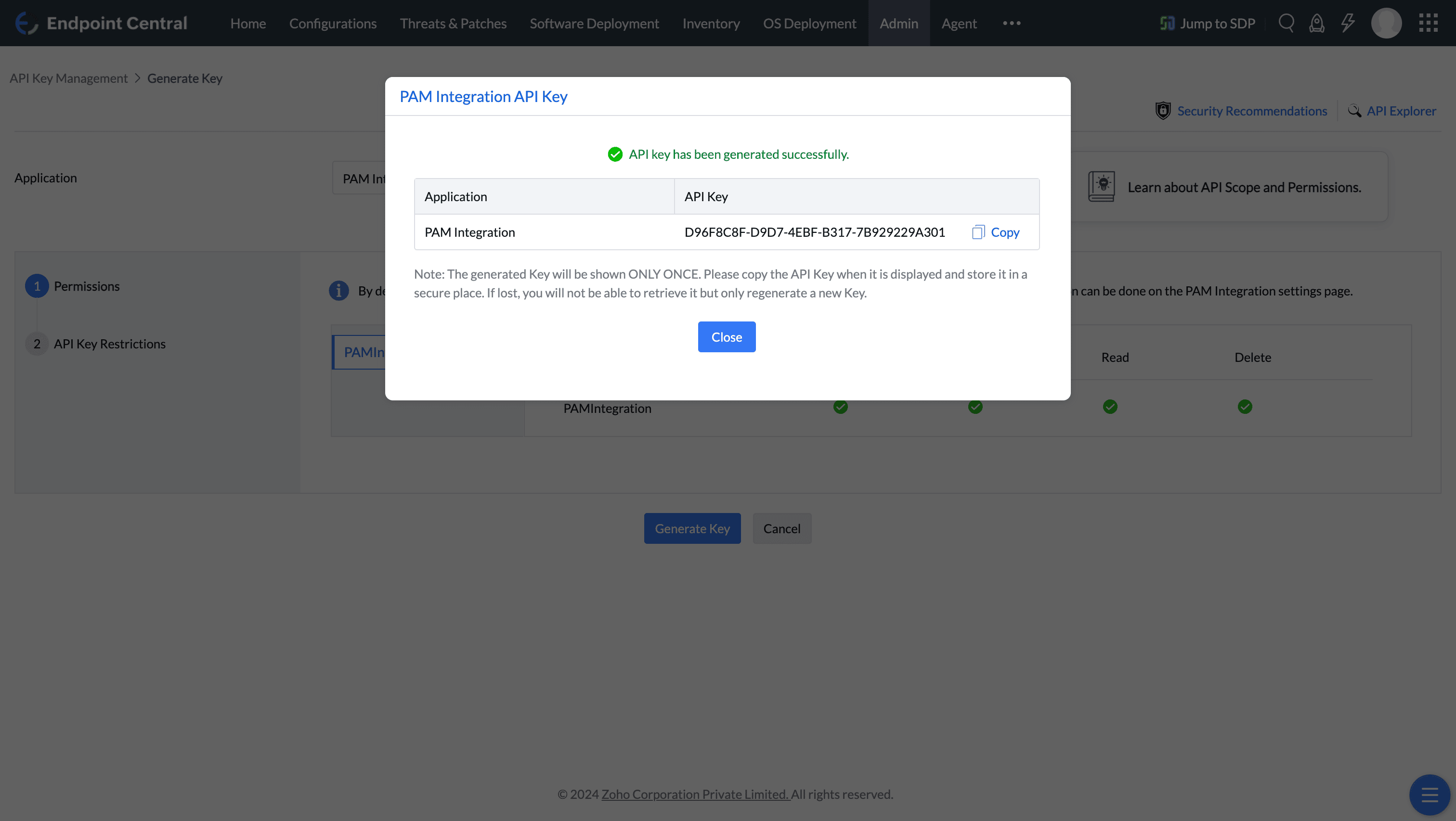

生成 API 密钥

要将 PAM360 与 Endpoint Central 集成,必须从 Endpoint Central 生成 API 密钥。要生成身份验证令牌,请执行以下步骤:

- 登录 Endpoint Central。

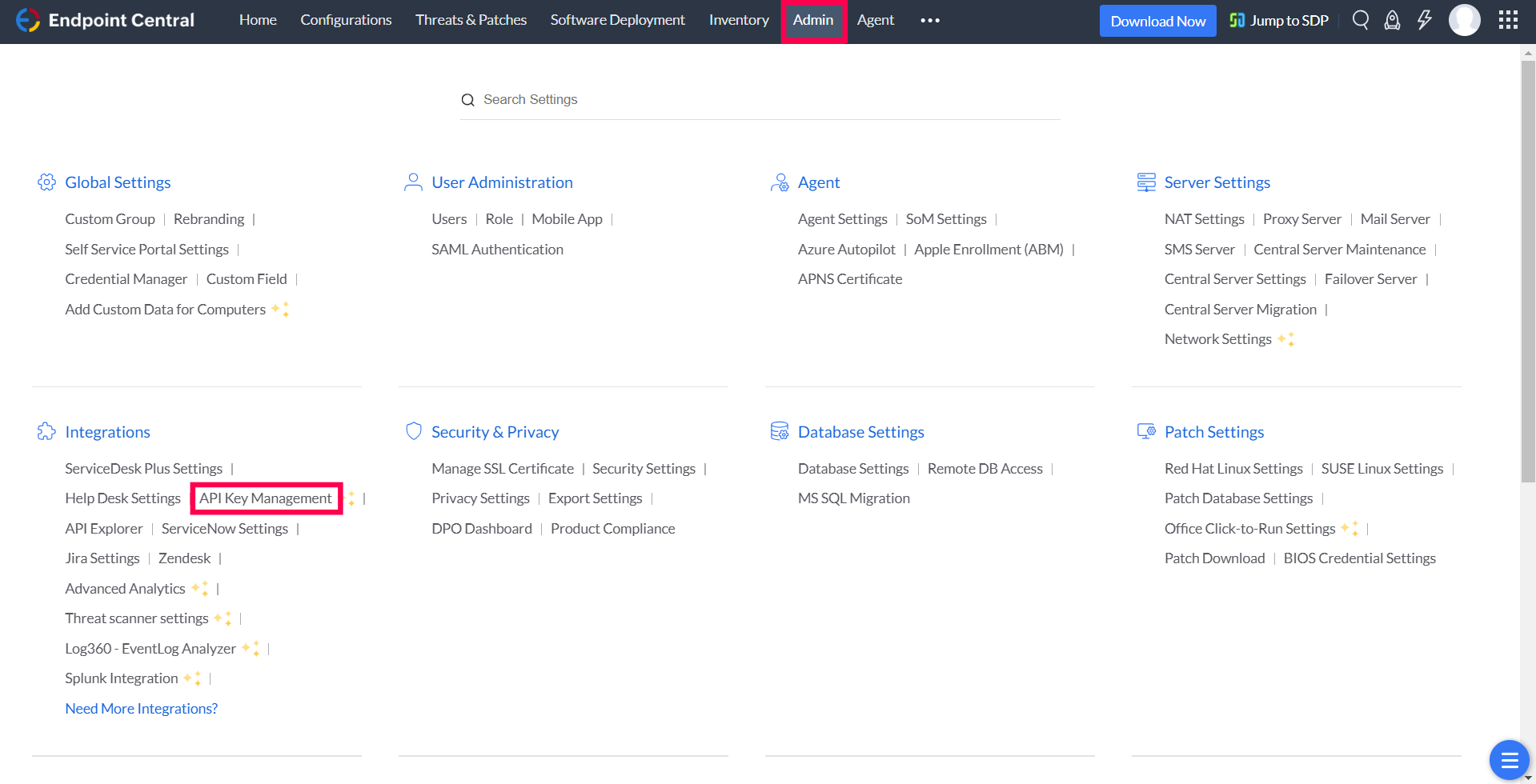

转到 Admin,并在 Integration 下选择 API Key Management。

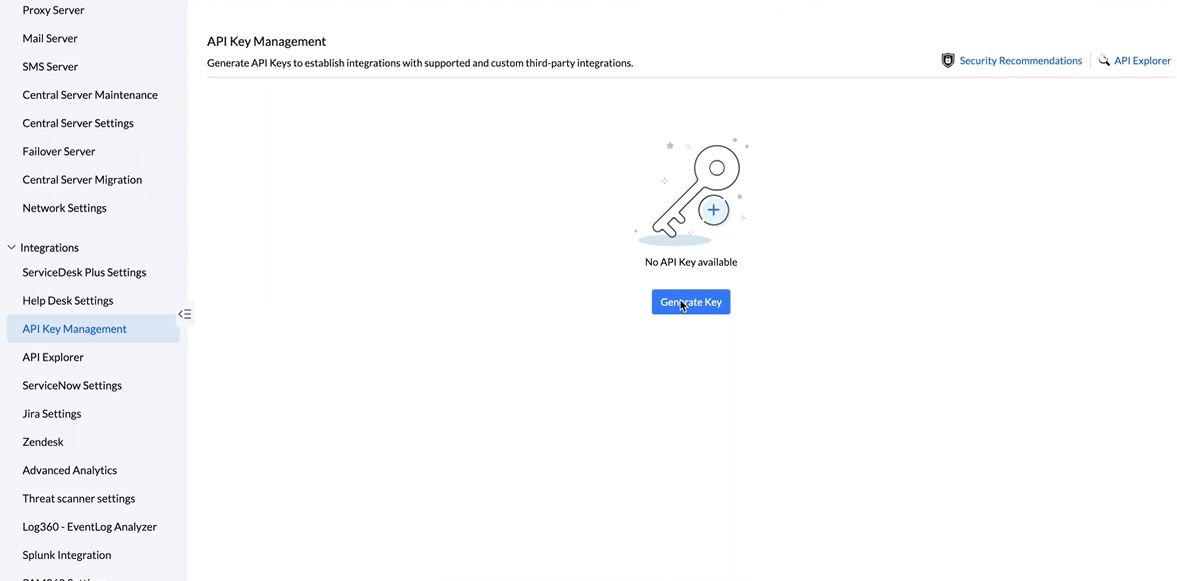

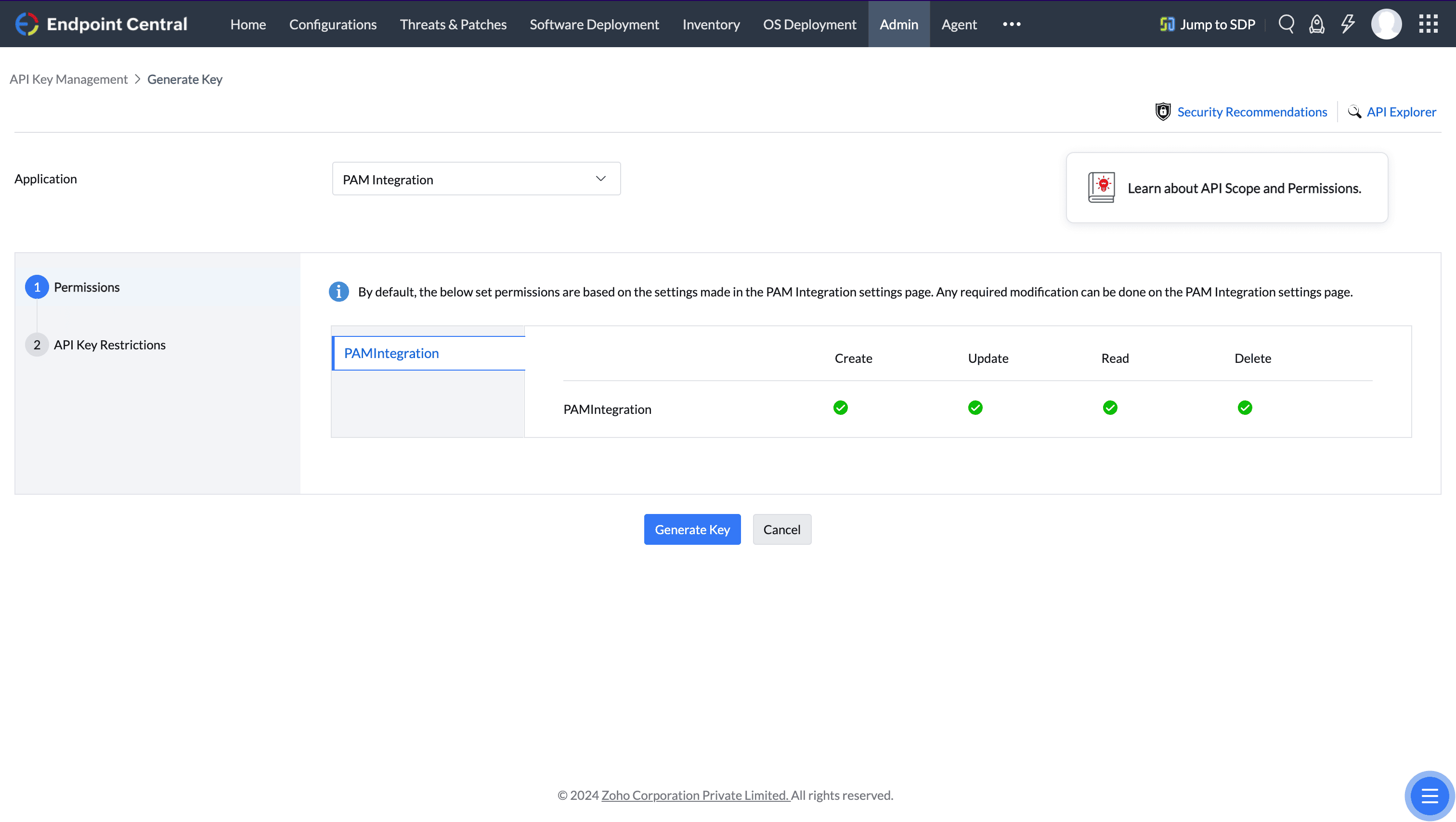

单击 Generate Key。

- 选择应用程序 PAM Integration。

单击 Generate Key 以生成与 PAM360 建立通信所需的 API 密钥。

复制生成的 API 密钥,用于在 PAM360 中配置 Endpoint Central,然后关闭该对话框。

配置 Endpoint Central 和 PAM360

为了确保预期功能并通过 PAM360 环境执行终端权限管理功能,必须配置 Endpoint Central 和 PAM360。操作如下:

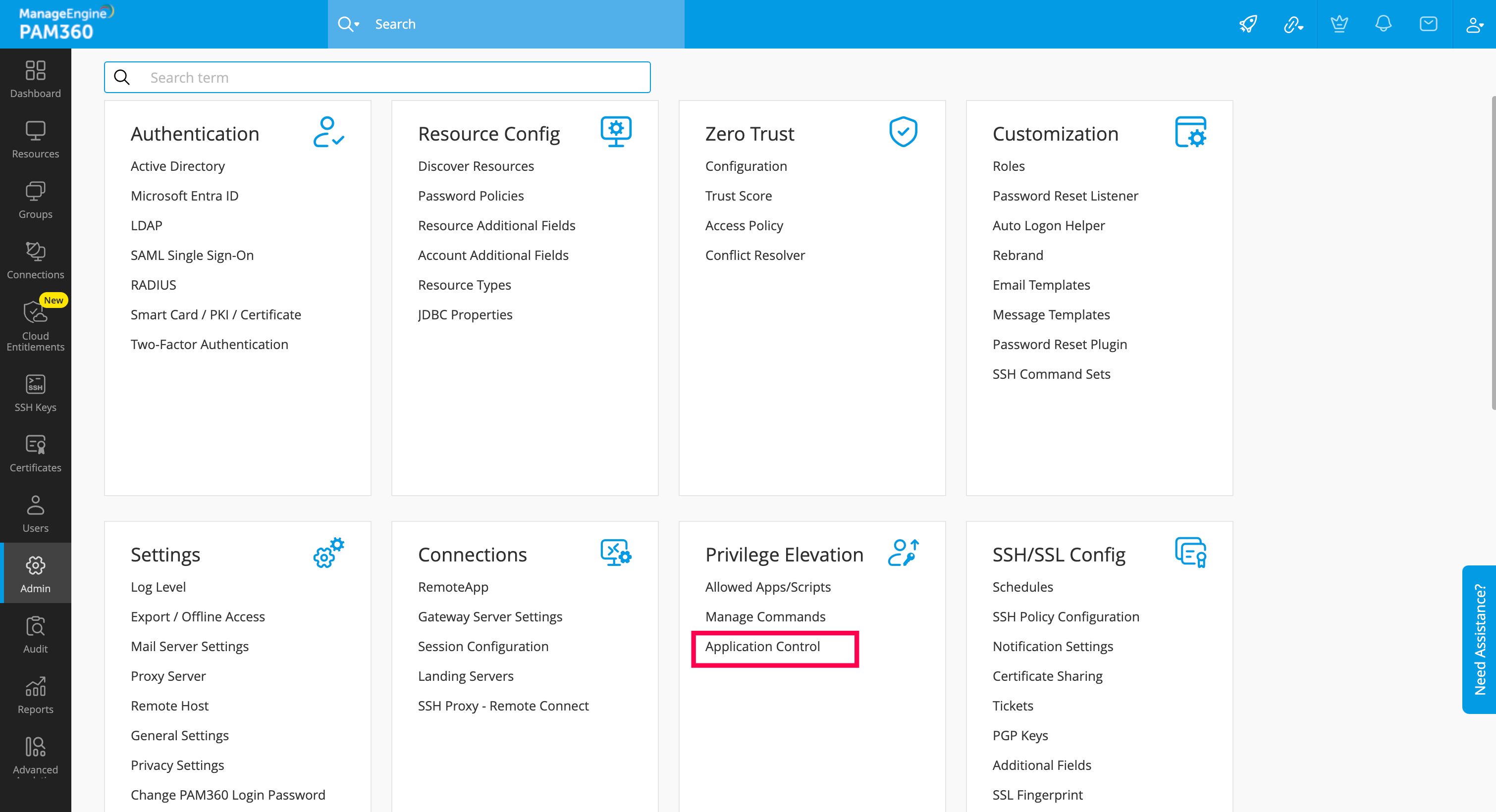

- 登录 PAM360 用户账户。

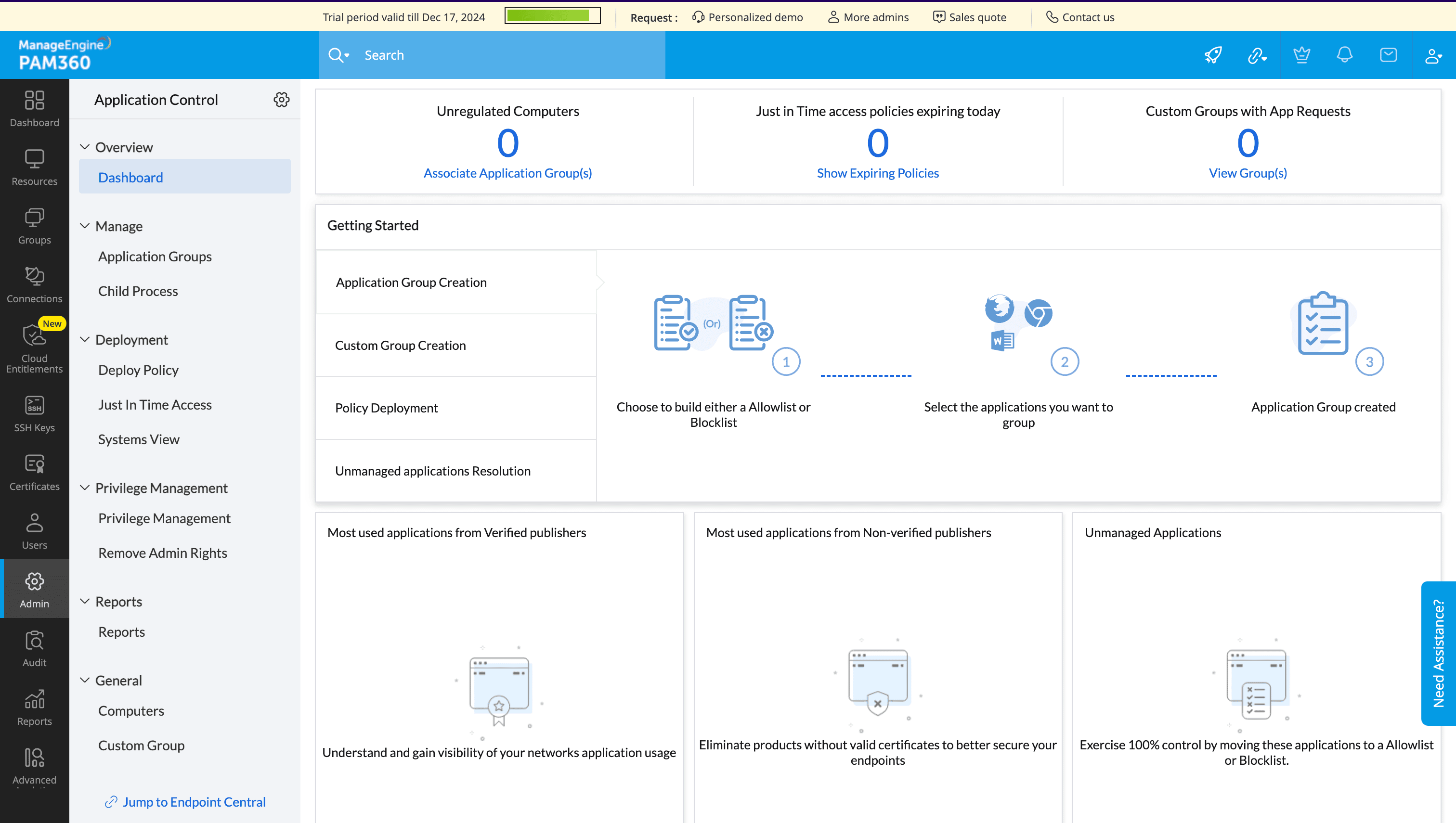

转到 Admin -> Privilege Elevation,然后选择 Application Control。

- 单击 Configure。

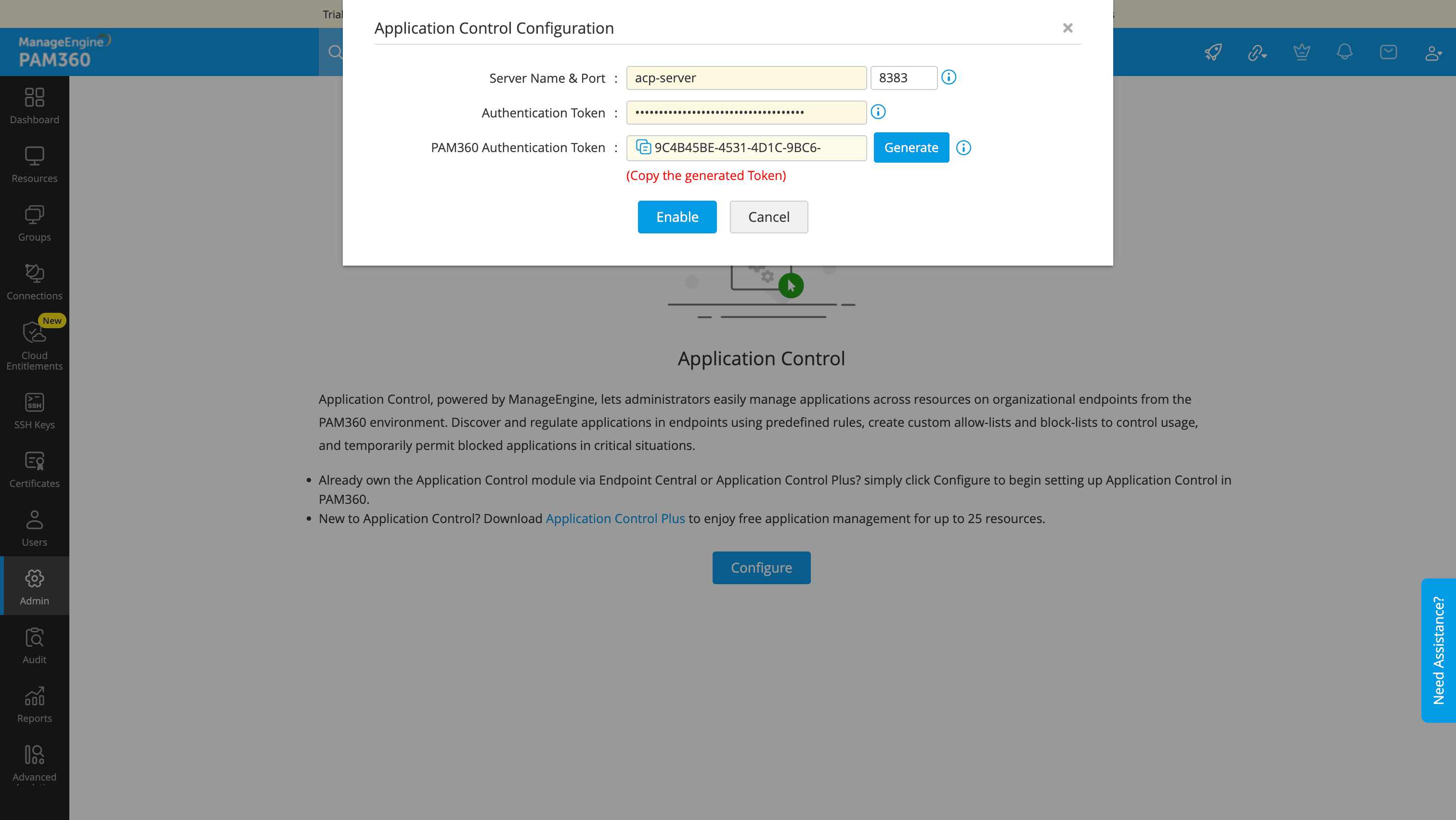

- 在打开的对话框中,

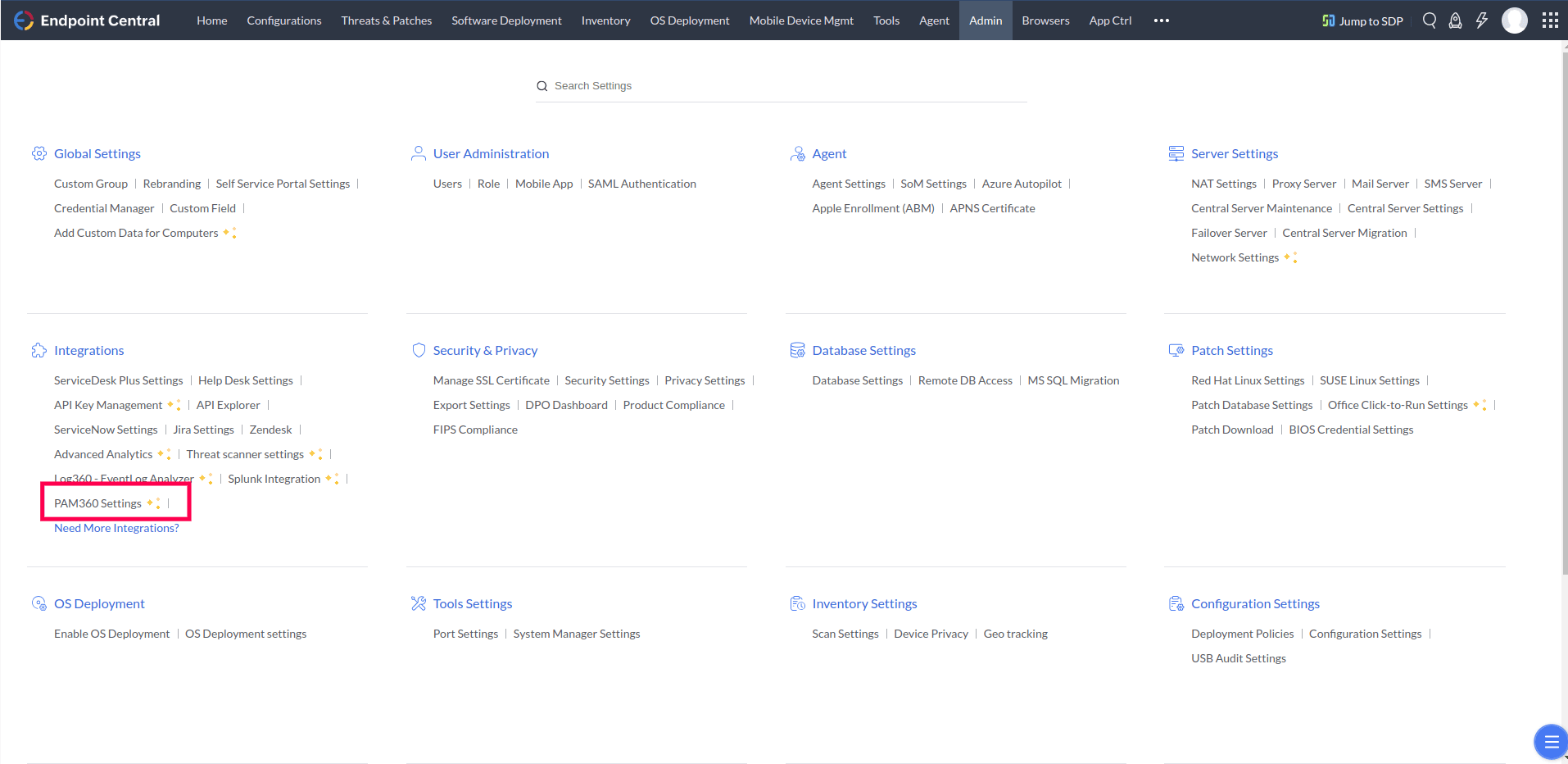

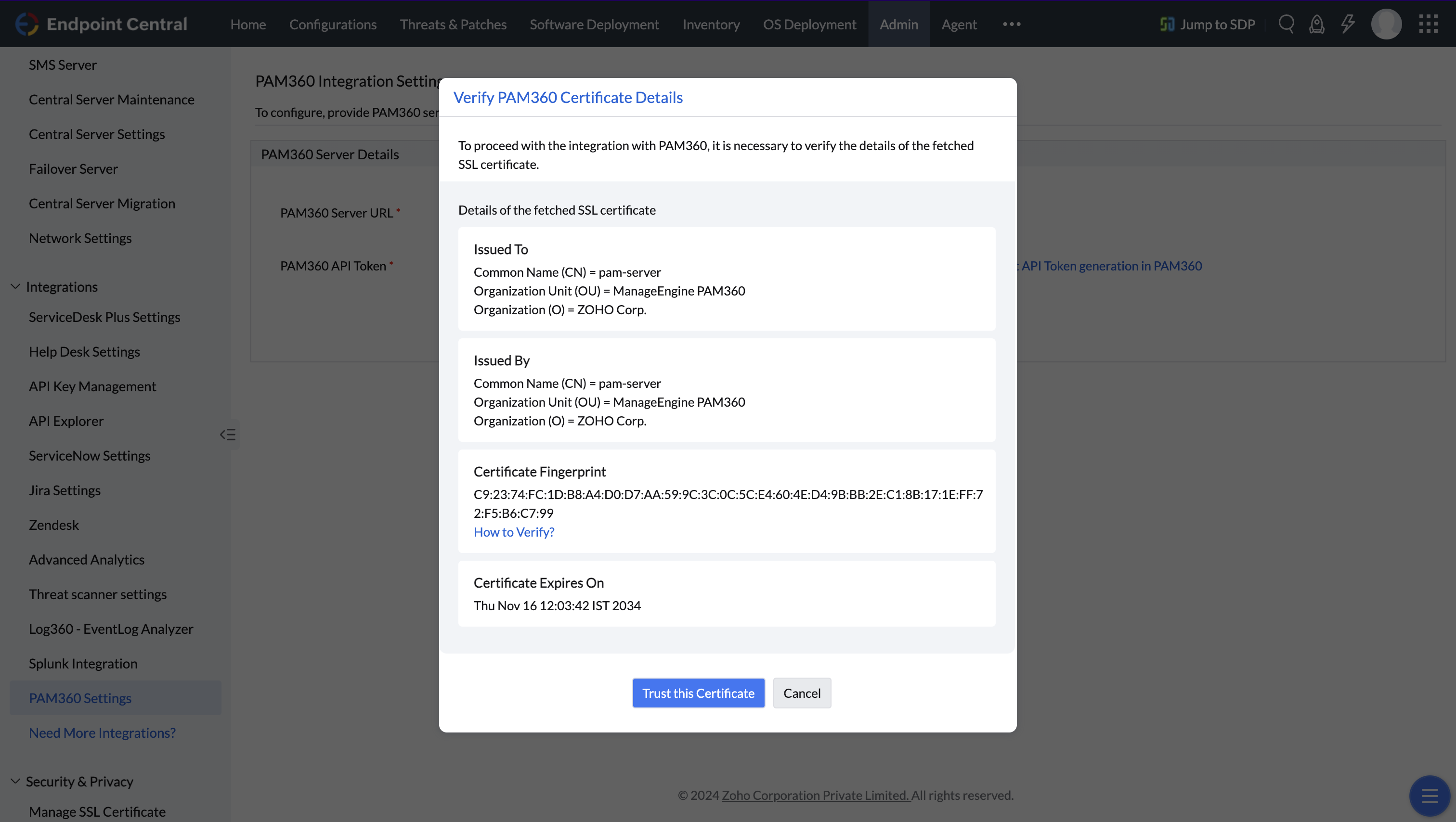

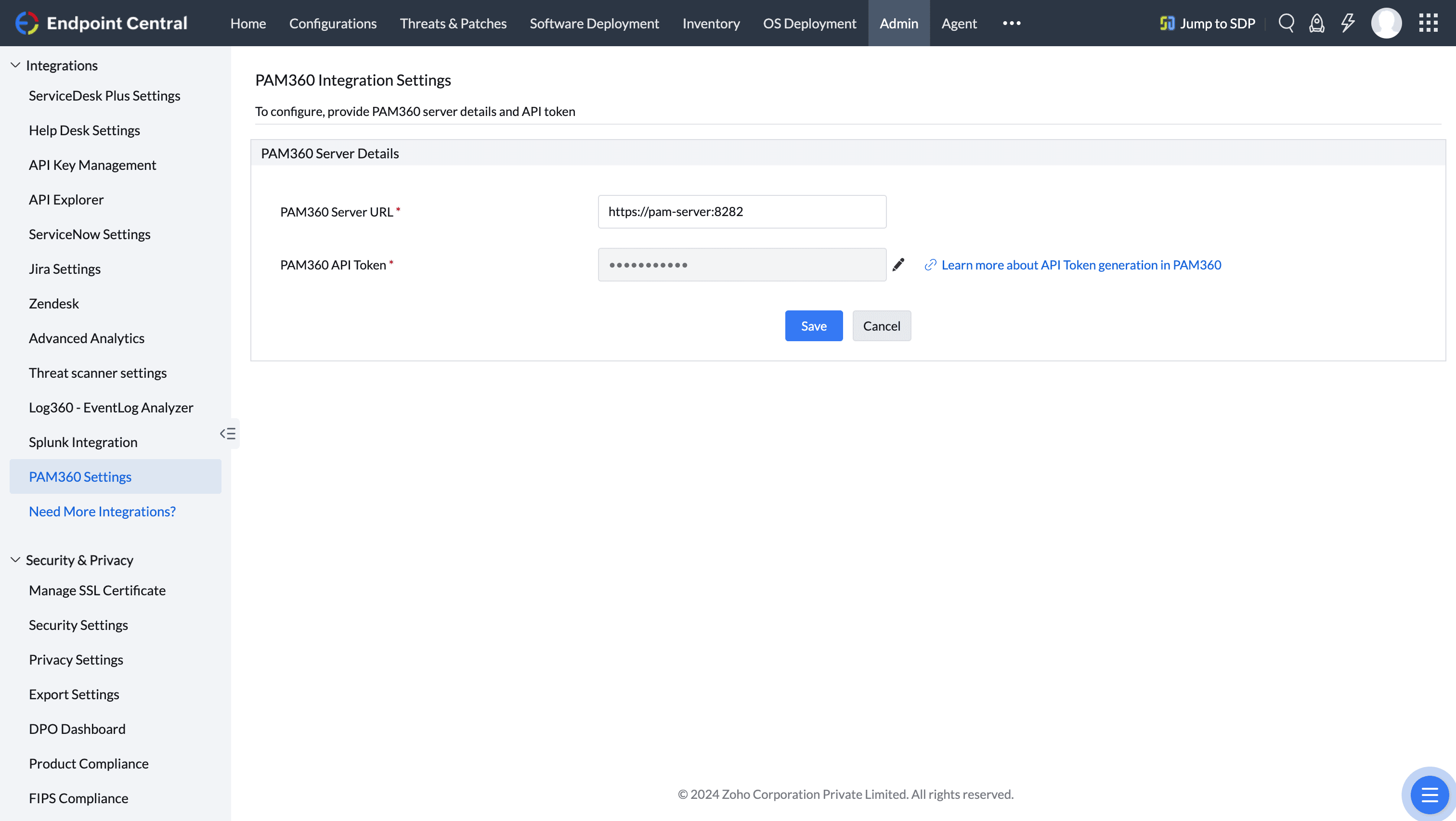

打开 Endpoint Central 控制台,并导航到 Admin -> Integrations 下的 PAM360 Integration Settings。

- 输入托管 PAM360 的服务器 URL,并粘贴从 PAM360 控制台复制的 Authentication Token。

验证 PAM360 证书详细信息,然后单击 Trust this Certificate。

单击 Save。

注意:配置完成后,您还可以使用位于左侧 Endpoint Central 列顶部窗格中的 Edit Configuration 按钮编辑上述详细信息。

配置和管理失败场景

在 PAM360 中配置或管理 Endpoint Central 时遇到困难,可能由多种因素造成。必须解决这些问题,以确保 Endpoint Central 功能得到有效且高效的利用。

特权角色不匹配

如果用户尝试通过 PAM360 管理 Endpoint Central,但在 Endpoint Central 中缺少相应的特权角色,则可能会出现问题。用户应在两个平台中拥有类似的特权角色,才能无缝访问和管理 Endpoint Central。

未经授权的访问和权限

如果没有适当权限就配置或管理 Endpoint Central,可能会导致未经授权的访问尝试。应为用户授予必要权限,以避免在 PAM360 中配置或管理 Endpoint Central 时遇到问题。

需要更新 API 密钥/身份验证令牌

在任一服务器上更改 API 密钥/身份验证令牌,都会中断 Endpoint Central-PAM360 集成的功能。这是因为先前生成的身份验证令牌将失效。为了确保平稳运行,必须在相应服务器中使用新生成的 API 密钥/身份验证令牌更新配置。

用户名不一致

如果尝试访问 Endpoint Central 的用户与 PAM360 中的用户名不同,则可能会出现问题。各平台之间用户名的一致性对于实现无缝访问和使用 Endpoint Central 功能是必要的。

全面解决这些潜在的失败场景,可确保在 PAM360 中有效且高效地部署和使用 Endpoint Central,从而增强整体安全管理能力。