威胁防护浏览器配置

配置威胁防护

威胁防护可保护用户免于访问恶意网站,包括网络钓鱼网站、恶意软件网站以及分发恶意软件的网站。通过配置此策略,管理员可以有效保护用户免受多种在线威胁,例如脚本执行漏洞。本文将说明如何创建该策略,以及 Endpoint Central 提供的各项配置。

请按照以下步骤成功创建并部署威胁防护策略:

- 打开 Endpoint Central 控制台,并导航至 浏览器 -> 策略 -> 威胁防护。

- 单击 创建策略 并选择操作系统平台。

- 为该策略命名。

- 请参阅下文以了解各项威胁防护设置的更多信息。

- 单击 保存 将策略保存为草稿。单击 保存并发布 以保存该策略。

- 将该策略关联到需要进行 Web 应用隔离的计算机/计算机组。

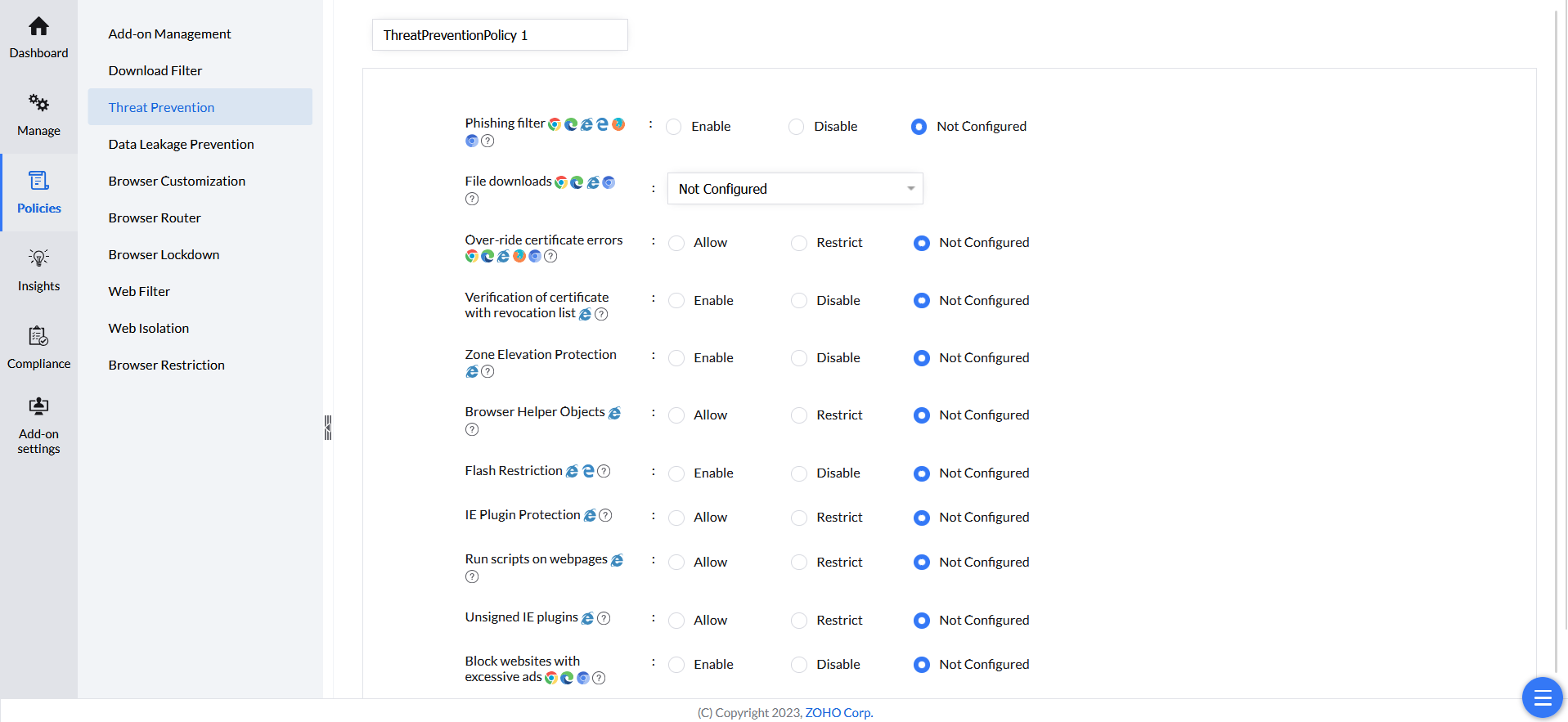

威胁防护下的设置

本文将说明 Endpoint Central 提供的威胁防护各项配置及其适用的浏览器。

| 配置 | 说明 | 支持的浏览器 | 支持的平台 |

| 网络钓鱼过滤器 | 启用此设置可保护浏览器免受恶意软件、滥用网站、不安全扩展、网络钓鱼、恶意攻击和社会工程攻击的影响。 | Chrome、Edge、Firefox、Ulaa 和 Chromium 浏览器 | Windows、Mac |

| 文件下载 | 启用 - 启用所有文件下载 禁用 - 禁用所有文件下载 限制恶意文件下载 - 允许下载,但阻止恶意软件和网络钓鱼下载 | Chrome、Edge、Ulaa 和 Chromium 浏览器 | Windows、Mac |

| 忽略证书错误 | 限制此设置可防止用户绕过证书错误并访问可能不安全的网站。 | Chrome、Edge、Firefox、Ulaa、Chromium 浏览器 | Windows、Mac |

| 使用吊销列表验证证书 | Internet Explorer 的证书吊销列表会根据已吊销证书列表验证证书,通过防止使用已泄露的证书来增强安全性。 | Internet Explorer | Windows |

| 区域提升保护 | 此策略启用区域提升保护,确保来自较低安全区域的内容不能在较高安全区域中执行脚本。 | Internet Explorer | Windows |

| 浏览器帮助程序对象 | 此策略禁用第三方浏览器帮助程序对象,这些对象可用于扩展浏览器功能,但也可能被恶意利用。 | Internet Explorer | Windows |

| Flash 限制 | 限制 Flash 插件和内容。Flash 已被弃用,并且已知存在安全漏洞。 | Edge、Internet Explorer | Windows |

| IE 插件保护 | 防止安装未签名的 ActiveX 控件或插件,仅允许已验证签名的插件。 | Internet Explorer | Windows |

| 在网页上运行脚本 | 此策略禁用网站上的脚本执行,防止潜在的有害脚本攻击。 | Internet Explorer | Windows |

| 未签名的 IE 插件 | 防止安装未签名的 Internet Explorer 插件或加载项,仅强制允许数字签名的加载项。 | Internet Explorer | Windows |

| 阻止广告过多的网站 | 自动阻止显示侵入性或过多广告的网站。 | Chrome、Edge、Chromium 浏览器 | Windows、Mac |

| 阻止注入代码的第三方网站 | 阻止不受信任的第三方网站尝试注入未经授权的脚本或修改网页内容。 | Chrome、Chromium 浏览器 | Windows、Mac |