启用 SSL 的步骤

下面的步骤将引导您手动启用 ADAudit Plus 中的 SSL。

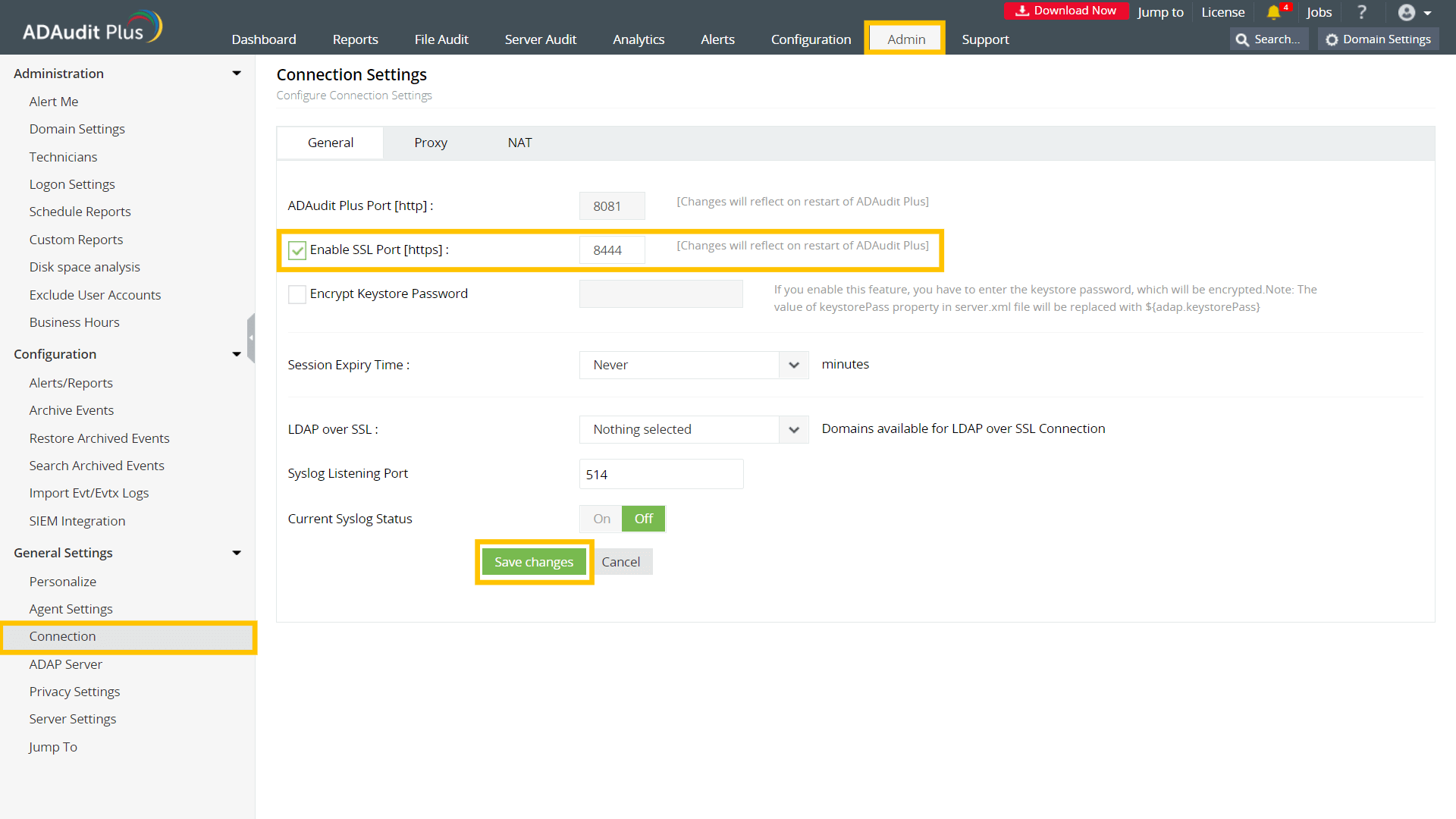

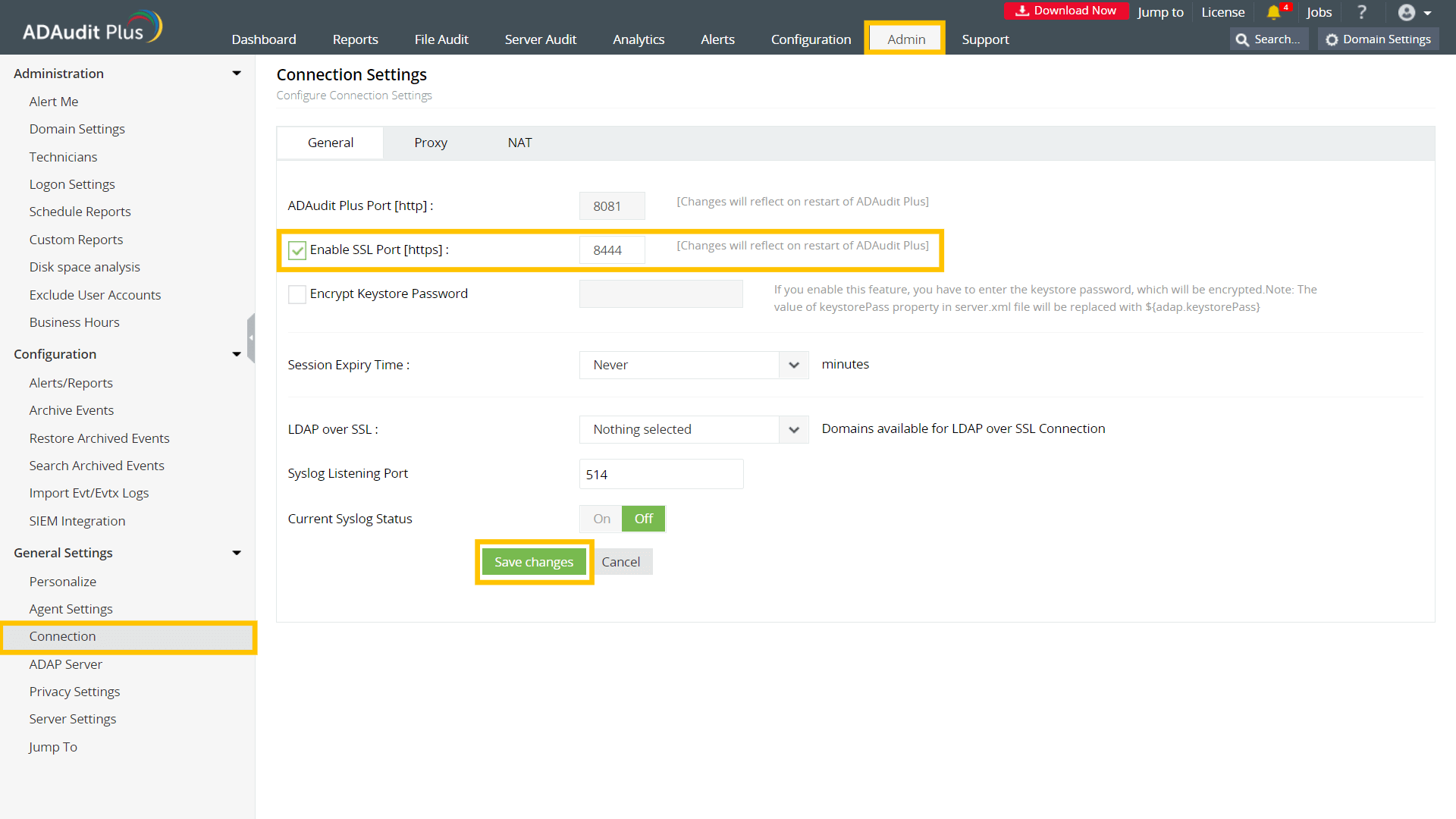

第 1 步:定义 SSL 端口

- 使用具有管理员权限的账户登录 ADAudit Plus。

- 进入 Admin > General Settings > Connection.

- 勾选 启用 SSL 端口 [https] 复选框。默认端口号 8444 会自动选择。

- 点击 保存更改.

- 重启 ADAudit Plus 以使更改生效。

注意:如果您想安装现有的 PFX 或 PKCS #12 证书,请跳至步骤 5 中的 PFX 或 PKCS #12 格式部分.

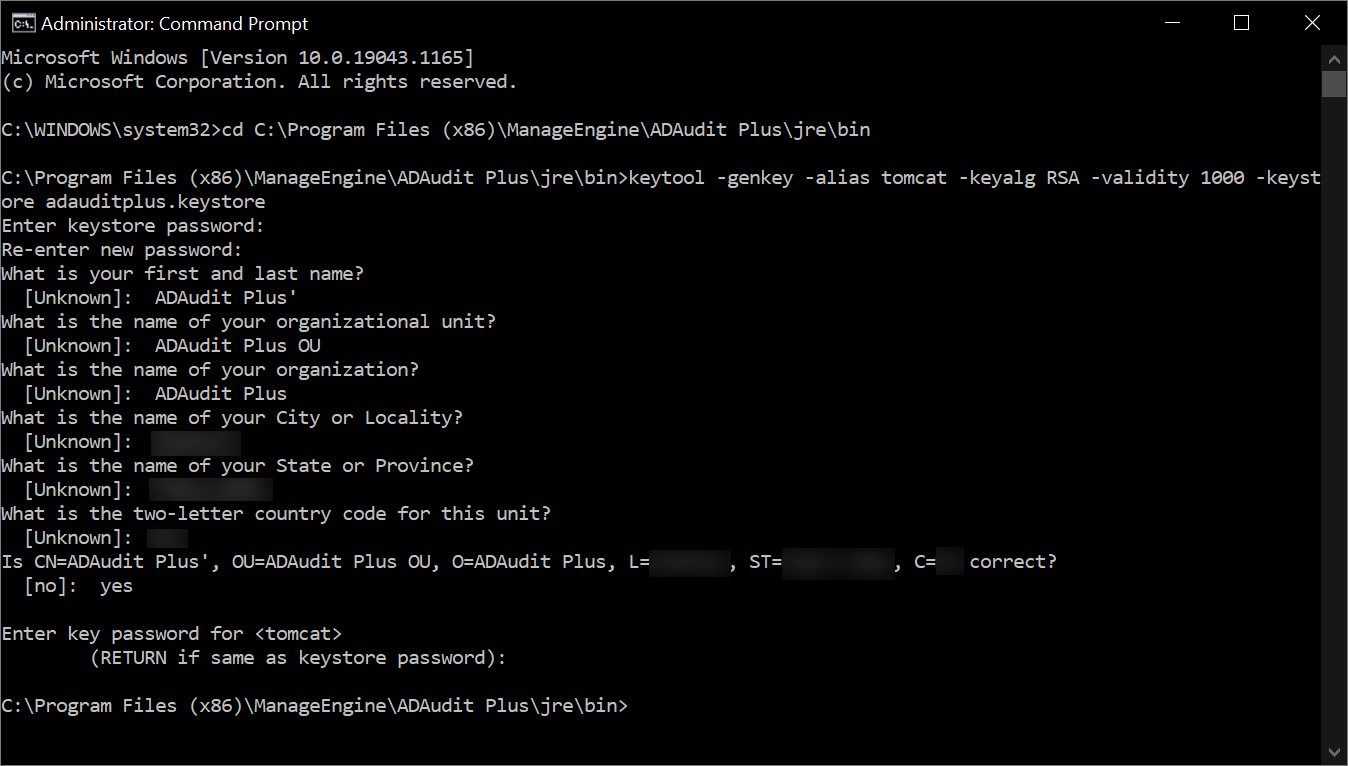

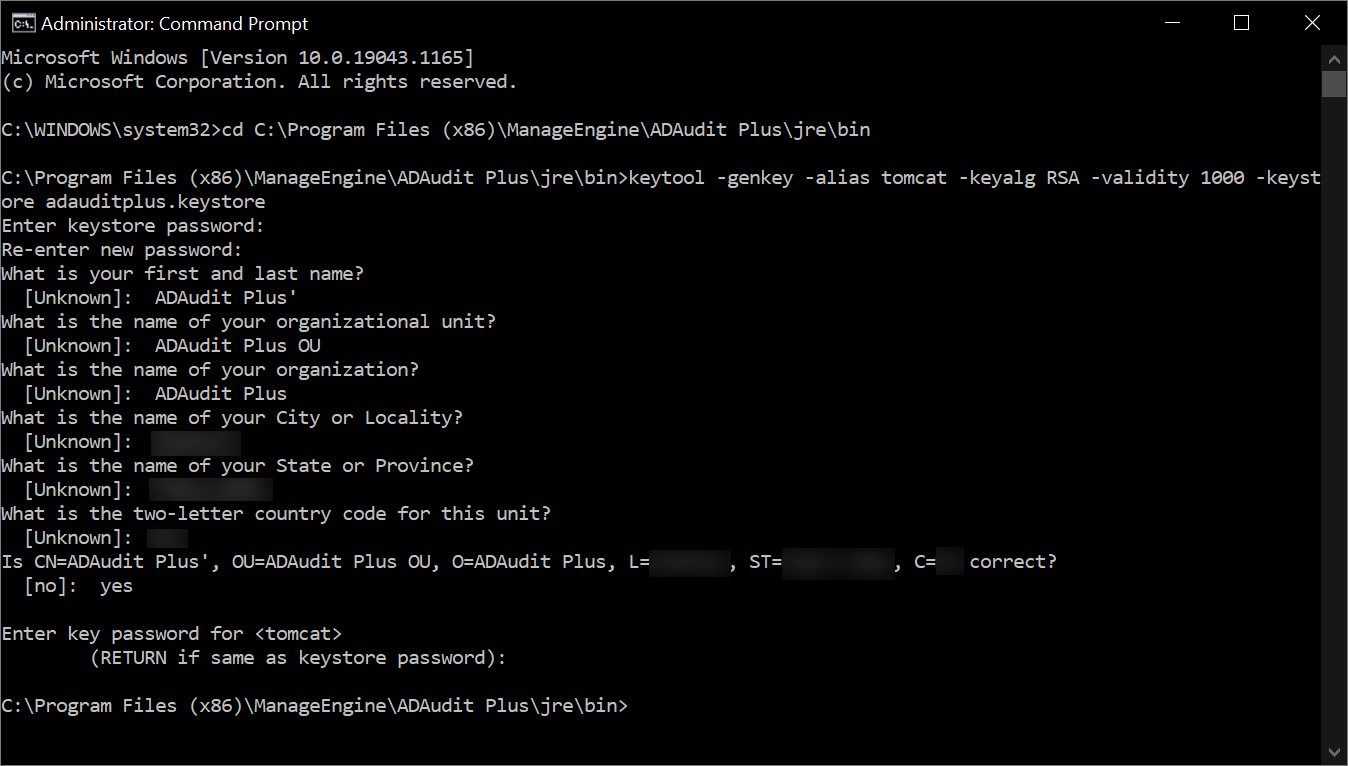

第 2 步:创建密钥库

密钥库是一个受密码保护的文件,包含服务器用于加密和解密数据的密钥和证书。

- 要创建证书密钥库文件并生成加密密钥,请以管理员身份运行 命令提示符,导航至 <product_installation_directory>\jre\bin,执行以下命令: keytool -genkey -alias tomcat -keyalg RSA -validity 1000 -keystore <domainName>.keystore

将 <domainName> 替换为您的域名。

输入密钥库密码。

- 根据以下指南提供信息:

- 您的名字和姓氏是什么?

| 提供托管 ADAudit Plus 的服务器的机器名或完全限定域名。 |

您的组织单位名称是什么? |

| 输入您希望在证书中显示的部门名称。 |

您的组织名称是什么? |

| 提供您组织的合法名称。 |

您所在的城市或地区名称是什么? |

| 输入您组织注册地址中的城市名称。 |

您所在的州或省名称是什么? |

| 输入您组织注册地址中的州或省名称。 |

该单位所在的国家两位字母代码是什么? |

| 提供您组织所在国家的两位代码。 |

为 <tomcat> 输入密钥密码 |

| 输入与密钥库密码相同的密码。 |

:如果选择输入不同的密码,请记下,因为之后将需要密钥密码。

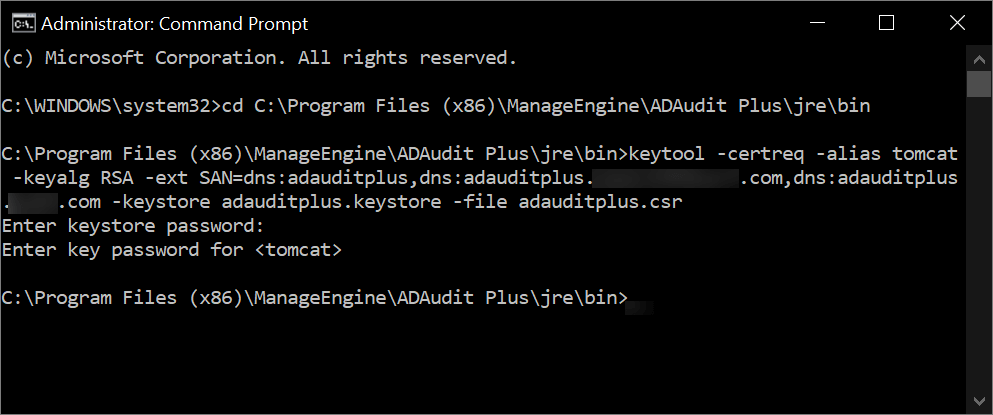

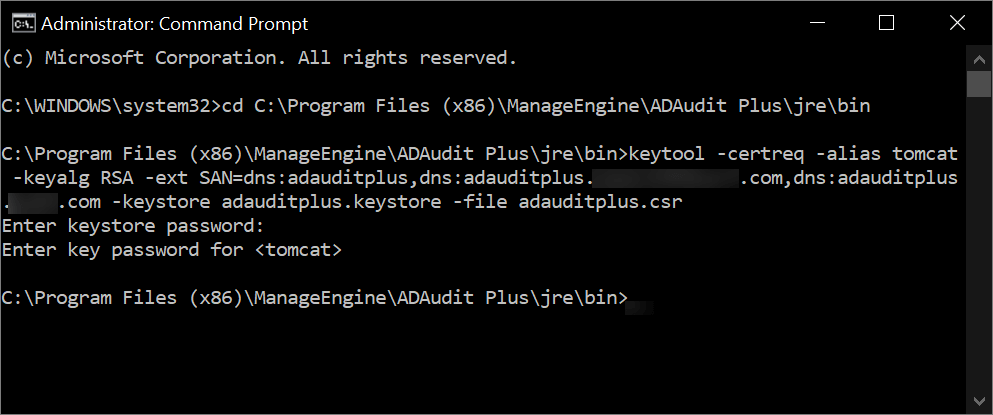

注意第 3 步:生成证书签名请求(CSR) |

要创建带有主题备用名称(SAN)的 CSR,请在命令提示符中执行以下命令:

keytool -certreq -alias tomcat -keyalg RSA -ext SAN=dns:server_name,dns:server_name.domain.com,dns:server_name.domain1.com -keystore <domainName>.keystore -file <domainName>.csr

将 <domainName> 替换为您的域名,并按照下图所示提供相应的 SAN。

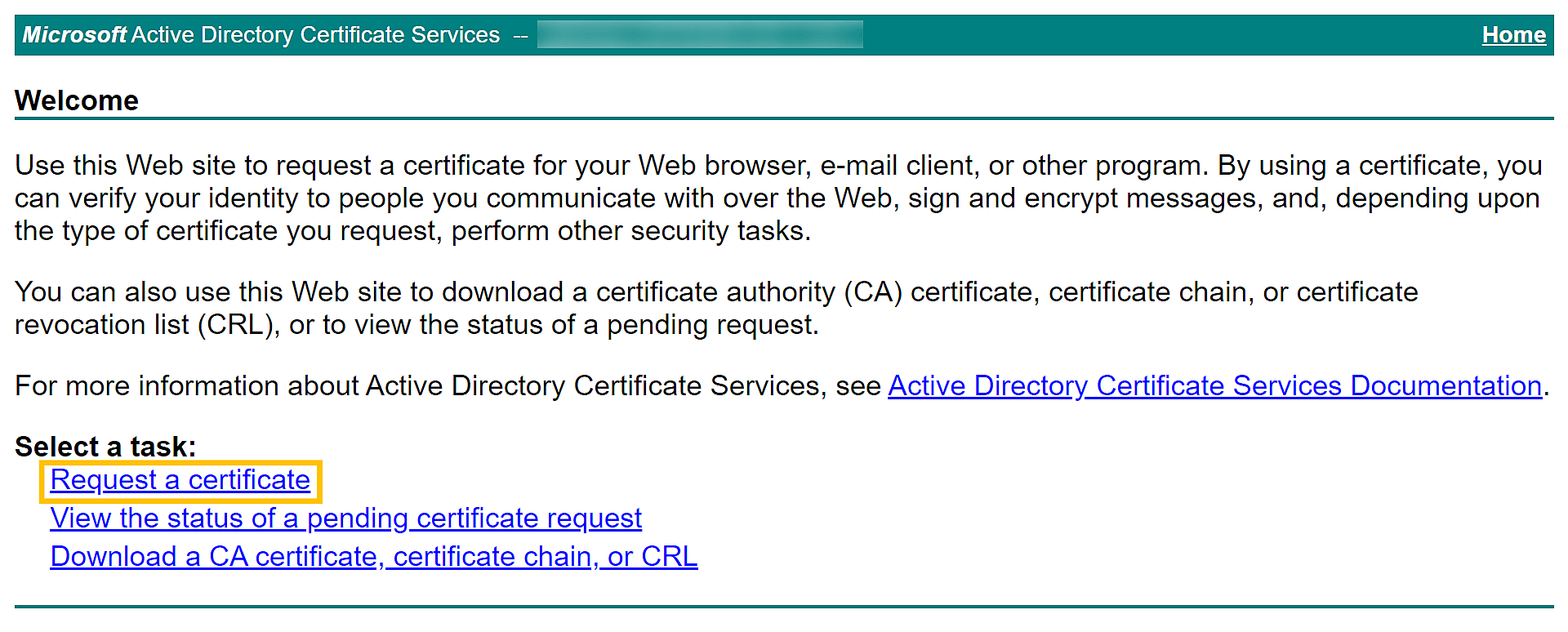

第 4 步:签发 SSL 证书

在此步骤中,您将连接到证书颁发机构(CA),向特定 CA 提交 CSR,并获取签发的 SSL 证书。

A. 使用外部 CA 签发 SSL 证书

要从外部 CA 申请证书,请将 CSR 提交给该 CA。您可以在 <product_installation_directory>\jre\bin 文件夹中找到 CSR 文件。

- 解压 CA 返回的证书,并将它们放置在 <product_installation_directory>\jre\bin 文件夹中。

- :外部 CA 签发 SSL 证书后,请继续执行

注意第 5 步 以安装证书。 B. 使用内部 CA 签发 SSL 证书

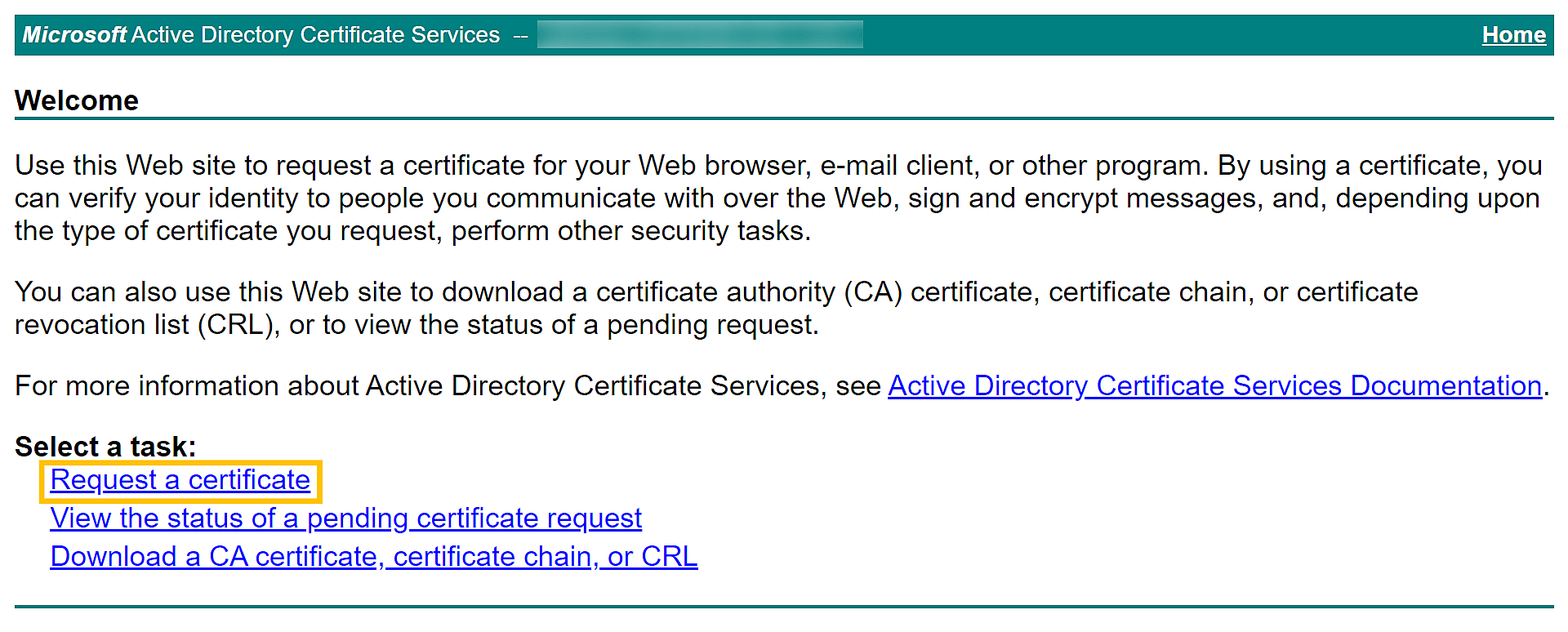

内部 CA 是在特定域中被分配了 CA 角色的成员服务器或域控制器。

连接到您的内部 CA 的

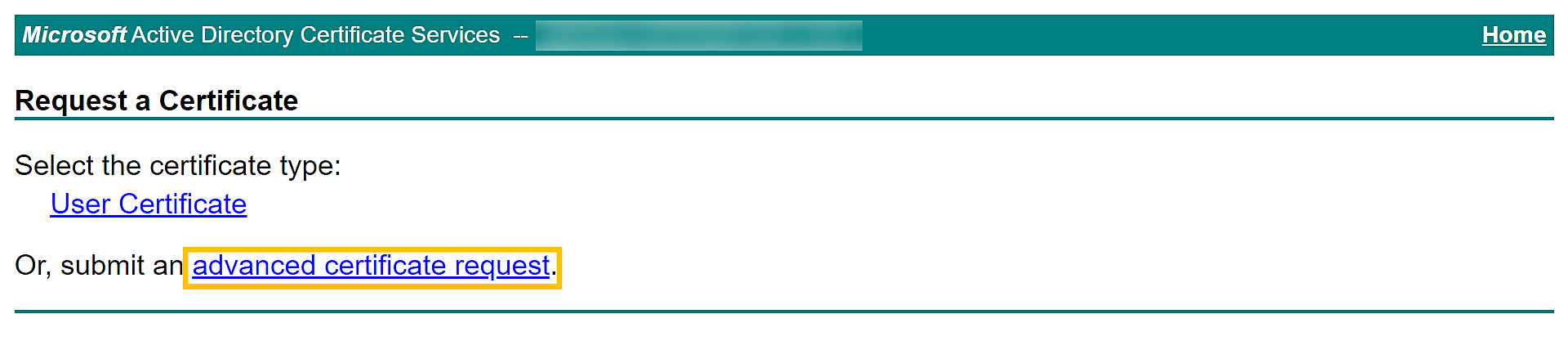

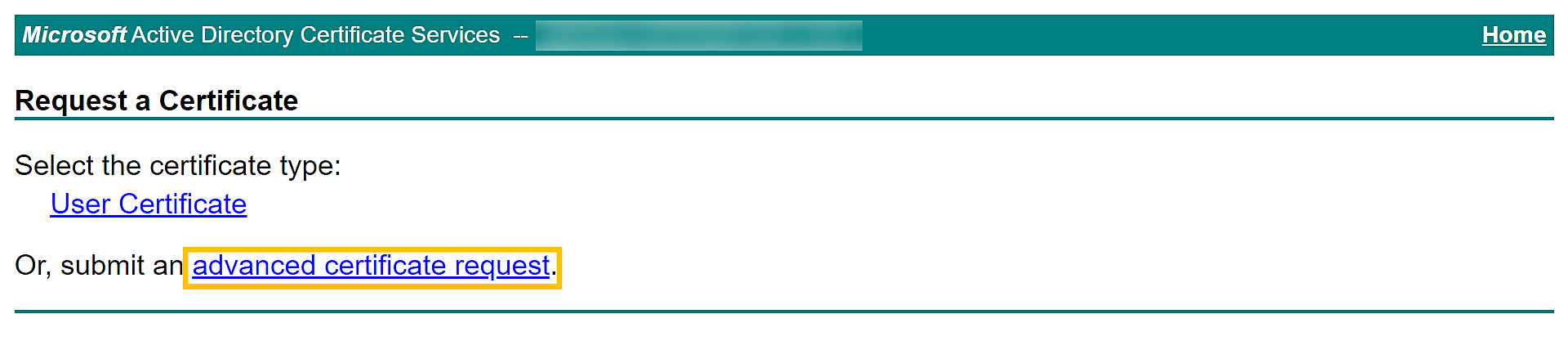

- Microsoft Active Directory Certificate Services 并点击 请求证书 链接。 在“请求证书”页面,点击

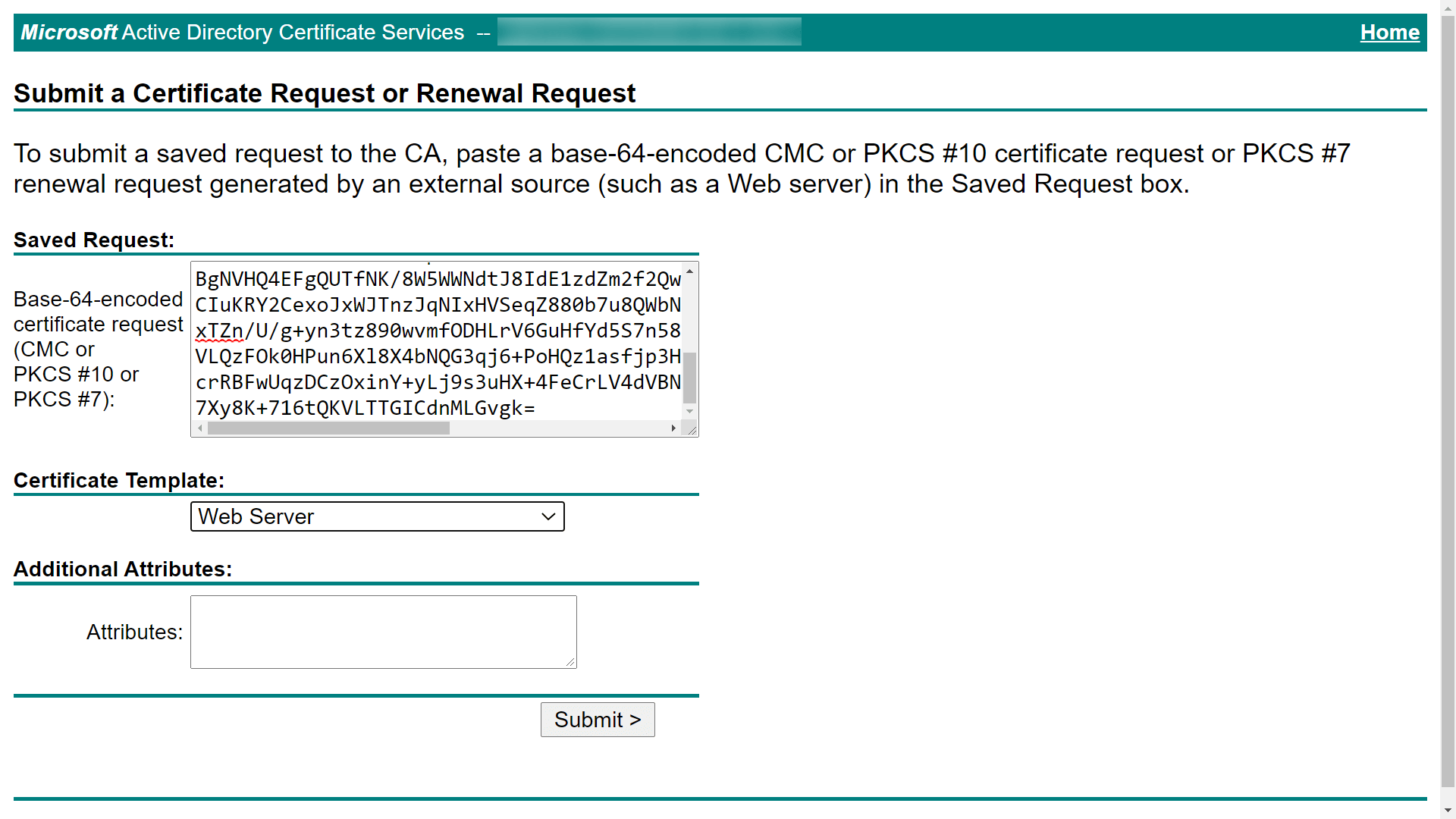

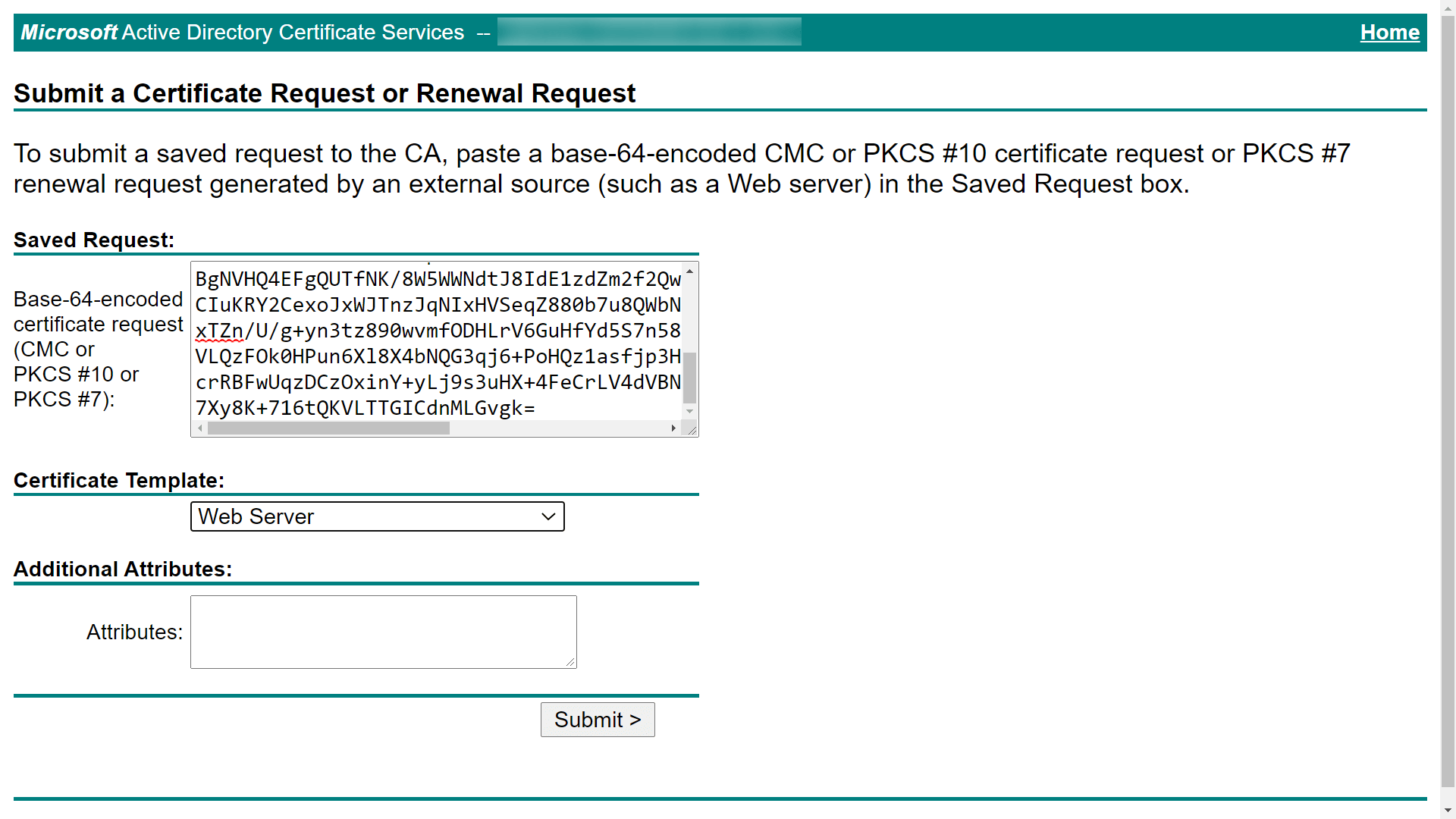

- 高级证书请求 在“提交证书请求或续订请求”页面,将 CSR 文件中的内容复制并粘贴到 在“请求证书”页面,点击

- 已保存请求 字段中。 选择

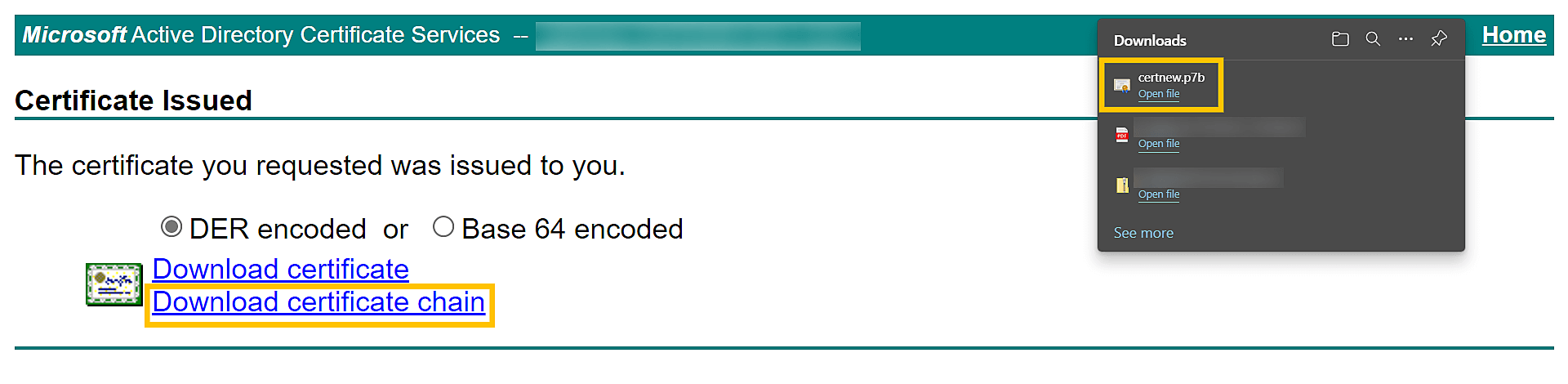

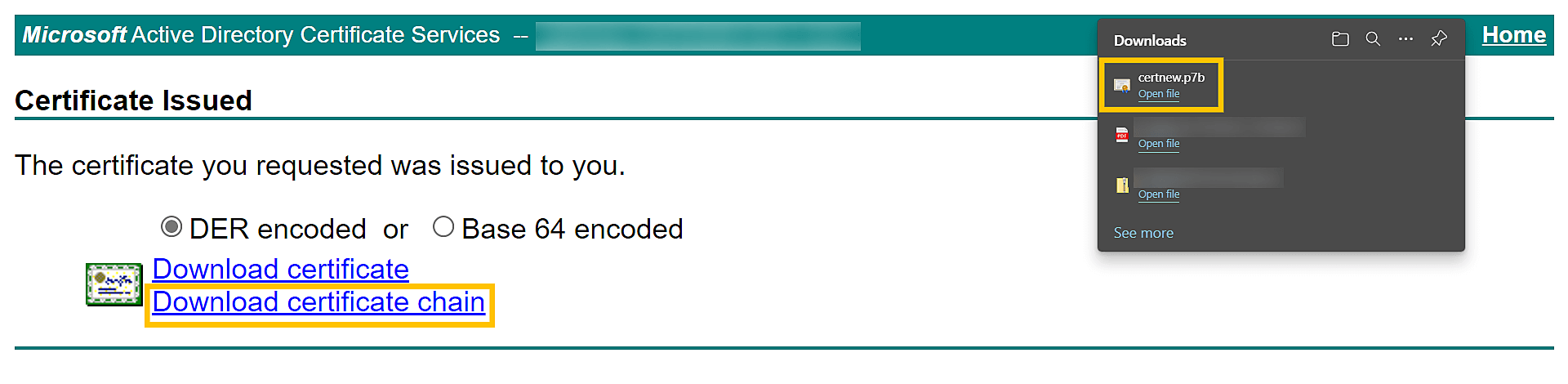

- Web Server 或适用于 Tomcat 的相应模板,位于 证书模板 并点击 提交 点击.

- 下载证书链 链接后,证书将被颁发。下载的证书格式为 P7B 文件。 将 P7B 文件复制到 <product_installation_directory>\jre\bin 文件夹中。

- 第 5 步:导入证书

根据您想导入证书的格式,按照以下步骤操作。

A. Privacy-enhanced mail (PEM) 格式

要将 PEM 格式的证书导入密钥库文件,打开

,导航到 <product_installation_directory>\jre\bin,并执行列表中适用于您 CA 的命令。 命令提示符,导航至 <product_installation_directory>\jre\bin,执行以下命令:通用命令

keytool -importcert -alias root -file <root.cert.pem> -keystore <your.domain.com>.keystore -trustcacerts

- keytool -importcert -alias intermediate -file <intermediate.cert.pem> -keystore <your.domain.com>.keystore -trustcacerts

- keytool -importcert -alias intermediat2 -file <intermediat2.cert.pem> -keystore <your.domain.com>.keystore -trustcacerts

- keytool -importcert -alias tomcat -file <server.cert.pem> -keystore <your.domain.com>.keystore -trustcacerts

- 供应商特定命令

针对 GoDaddy 证书

keytool -import -alias root -keystore <domainName>.keystore -trustcacerts -file gd_bundle.crt

- keytool -import -alias cross -keystore <domainName>.keystore -trustcacerts -file gd_cross.crt

- keytool -import -alias intermed -keystore <domainName>.keystore -trustcacerts -file gd_intermed.crt

- keytool -import -alias tomcat -keystore <domainName>.keystore -trustcacerts -file <domainName>.crt

- 针对 Verisign 证书

keytool -import -alias intermediateCA -keystore <domainName>.keystore -trustcacerts -file <your intermediate certificate.cer>

- keytool -import -alias tomcat -keystore <domainName>.keystore -trustcacerts -file <domainName>.cer

- 针对 Comodo 证书

keytool -import -trustcacerts -alias root -file AddTrustExternalCARoot.crt -keystore <domainName>.keystore

- keytool -import -trustcacerts -alias addtrust -file UTNAddTrustServerCA.crt -keystore <domainName>.keystore

- keytool -import -trustcacerts -alias ComodoUTNServer -file ComodoUTNServerCA.crt -keystore <domainName>.keystore

- keytool -import -trustcacerts -alias essentialSSL -file essentialSSLCA.crt -keystore <domainName>.keystore

- 针对 Entrust 证书

keytool -import -alias Entrust_L1C -keystore <keystore-name.keystore> -trustcacerts -file entrust_root.cer

- keytool -import -alias Entrust_2048_chain -keystore <keystore-name.keystore> -trustcacerts -file entrust_2048_ssl.cer

- keytool -import -alias -keystore <keystore-name.keystore> -trustcacerts -file <domainName.cer>

- 针对通过 Thawte 经销商渠道购买的证书

keytool -import -trustcacerts -alias thawteca -file <SSL_PrimaryCA.cer> -keystore <keystore-name.keystore>

- keytool -import -trustcacerts -alias thawtecasec -file <SSL_SecondaryCA.cer> -keystore <keystore-name.keystore>

- keytool -import -trustcacerts -alias tomcat -file <certificate-name.cer> -keystore <keystore-name.keystore>

- 安装证书后,继续执行

第 6 步 以将证书绑定到 ADAudit Plus。 注意:

如果您从未列出的 CA 接收证书,请联系您的 CA 以获取将其证书添加到密钥库所需的命令。 B. P7B 或 PKCS #7 格式

要将 P7B 或 PKCS #7 格式的证书导入密钥库文件,打开命令提示符,导航到 <product_installation_directory>\jre\bin,并执行以下命令:

keytool -import -trustcacerts -alias tomcat -file certnew.p7b -keystore <keystore_name>.keystore

C. PFX 或 PKCS #12 格式

将您的 PFX 或 PKCS #12 文件复制并保存到 <product_installation_directory>\conf 文件夹中。

- 打开

- server.xml 文件(位于 <product_installation_directory>\conf 文件夹) ,使用本地文本编辑器编辑。建议备份现有 server.xml 文件以防恢复。 找到包含 <Connector ... SSLEnabled="true"... 的 connector 标签

- name="SSL" 在该 connector 标签内,进行以下更改:.../>.

- 将 keystoreFile 的值替换为 "

- ./conf/<YOUR_CERT_FILE.pfx>添加".

- keystoreType="PKCS12" 保存并关闭.

- Save and close the 文件(位于 <product_installation_directory>\conf 文件夹) ,使用本地文本编辑器编辑。建议备份现有 server.xml 文件以防恢复。 文件。

<Connector SSLEnabled="true" URIEncoding="UTF-8" acceptCount="100" ciphers="TLS_ECDHE_RSA_WITH_AES_128_CBC_SHA256,TLS_ECDHE_RSA_WITH_AES_128_CBC_SHA,TLS_ECDHE_RSA_WITH_AES_256_CBC_SHA384,TLS_ECDHE_RSA_WITH_AES_256_CBC_SHA,TLS_RSA_WITH_AES_128_CBC_SHA256,TLS_RSA_WITH_AES_128_CBC_SHA,TLS_RSA_WITH_AES_256_CBC_SHA256,TLS_RSA_WITH_AES_256_CBC_SHA" clientAuth="false" connectionTimeout="20000" debug="0" disableUploadTimeout="true" enableLookups="false" keystoreFile="./conf/<YOUR_CERT_FILE.pfx>" keystorePass="*********" 保存并关闭maxSpareThreads="75" maxThreads="150" minSpareThreads="25" 在该 connector 标签内,进行以下更改: port="8444" scheme="https" secure="true" sslEnabledProtocols="TLSv1,TLSv1.1,TLSv1.2" sslProtocol="TLS"/>

注意:修改 server.xml 文件后,跳转到 "

加密密钥库密码" 部分,位于

以将证书绑定到 ADAudit Plus。.

第6步:将证书绑定到 ADAudit Plus

- 复制 <domainName>.keystore 文件从 <product_installation_directory>\jre\bin 文件夹,并粘贴到 <product_installation_directory>\conf 文件夹。

- server.xml 文件(位于 <product_installation_directory>\conf 文件夹) ,使用本地文本编辑器编辑。建议备份现有 server.xml 文件以防恢复。 找到包含 <Connector ... SSLEnabled="true"... 的 connector 标签

- name="SSL" 在该 connector 标签内,进行以下更改:.../>.

- 在 connector 标签内,将 keystoreFile 的值替换为 "./conf/<Your_Domain_Name>.keystore".

<Connector SSLEnabled="true" URIEncoding="UTF-8" acceptCount="100" ciphers="TLS_ECDHE_RSA_WITH_AES_128_CBC_SHA256,TLS_ECDHE_RSA_WITH_AES_128_CBC_SHA,TLS_ECDHE_RSA_WITH_AES_256_CBC_SHA384,TLS_ECDHE_RSA_WITH_AES_256_CBC_SHA,TLS_RSA_WITH_AES_128_CBC_SHA256,TLS_RSA_WITH_AES_128_CBC_SHA,TLS_RSA_WITH_AES_256_CBC_SHA256,TLS_RSA_WITH_AES_256_CBC_SHA" clientAuth="false" connectionTimeout="20000" debug="0" disableUploadTimeout="true" enableLookups="false" keystoreFile="./conf/<Your_Domain_Name>.keystore" keystorePass="*********" maxSpareThreads="75" maxThreads="150" minSpareThreads="25" 在该 connector 标签内,进行以下更改: port="8444" scheme="https" secure="true" sslEnabledProtocols="TLSv1,TLSv1.1,TLSv1.2" sslProtocol="TLS"/>

- Save and close the 文件(位于 <product_installation_directory>\conf 文件夹) ,使用本地文本编辑器编辑。建议备份现有 server.xml 文件以防恢复。 文件。

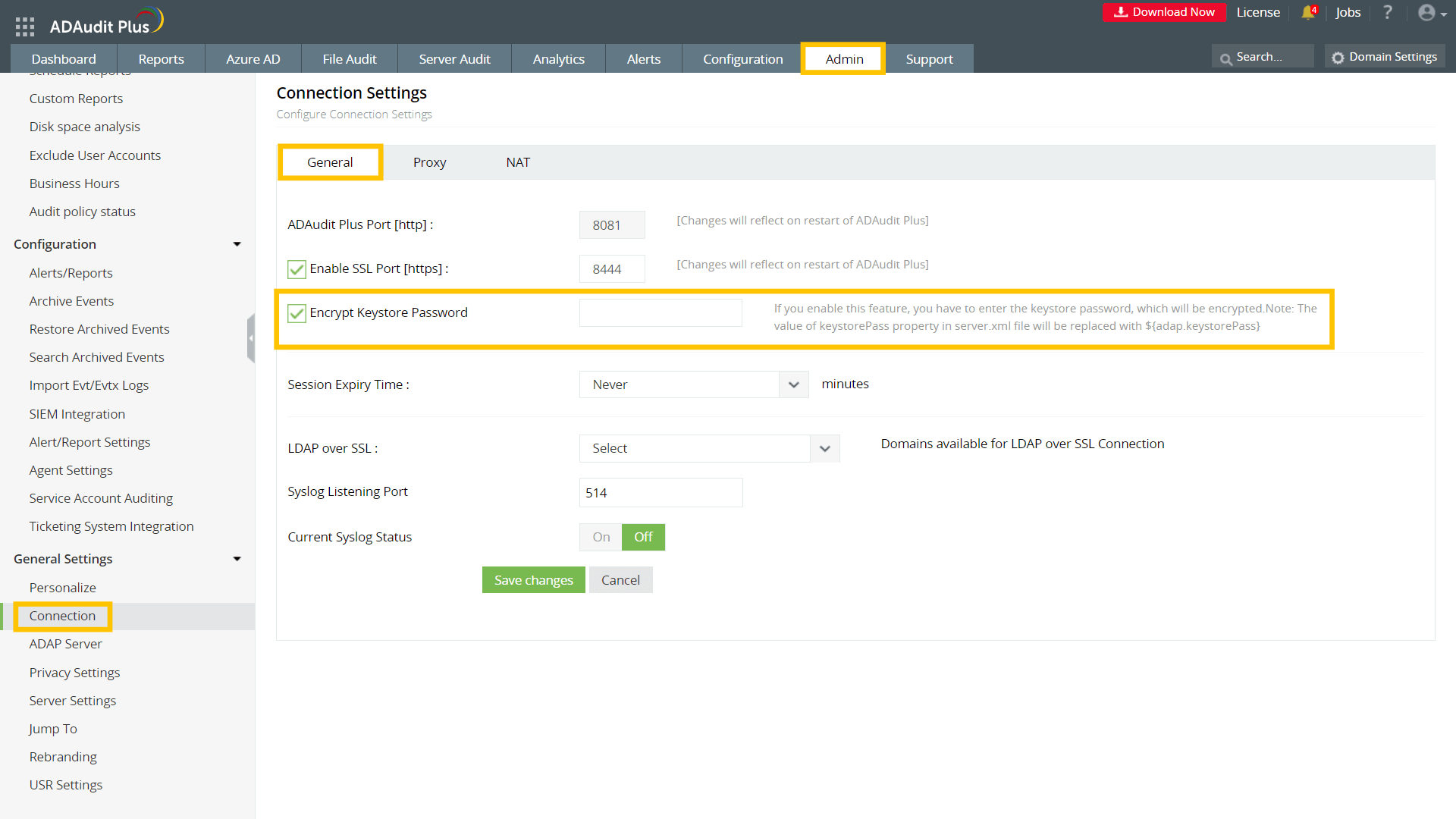

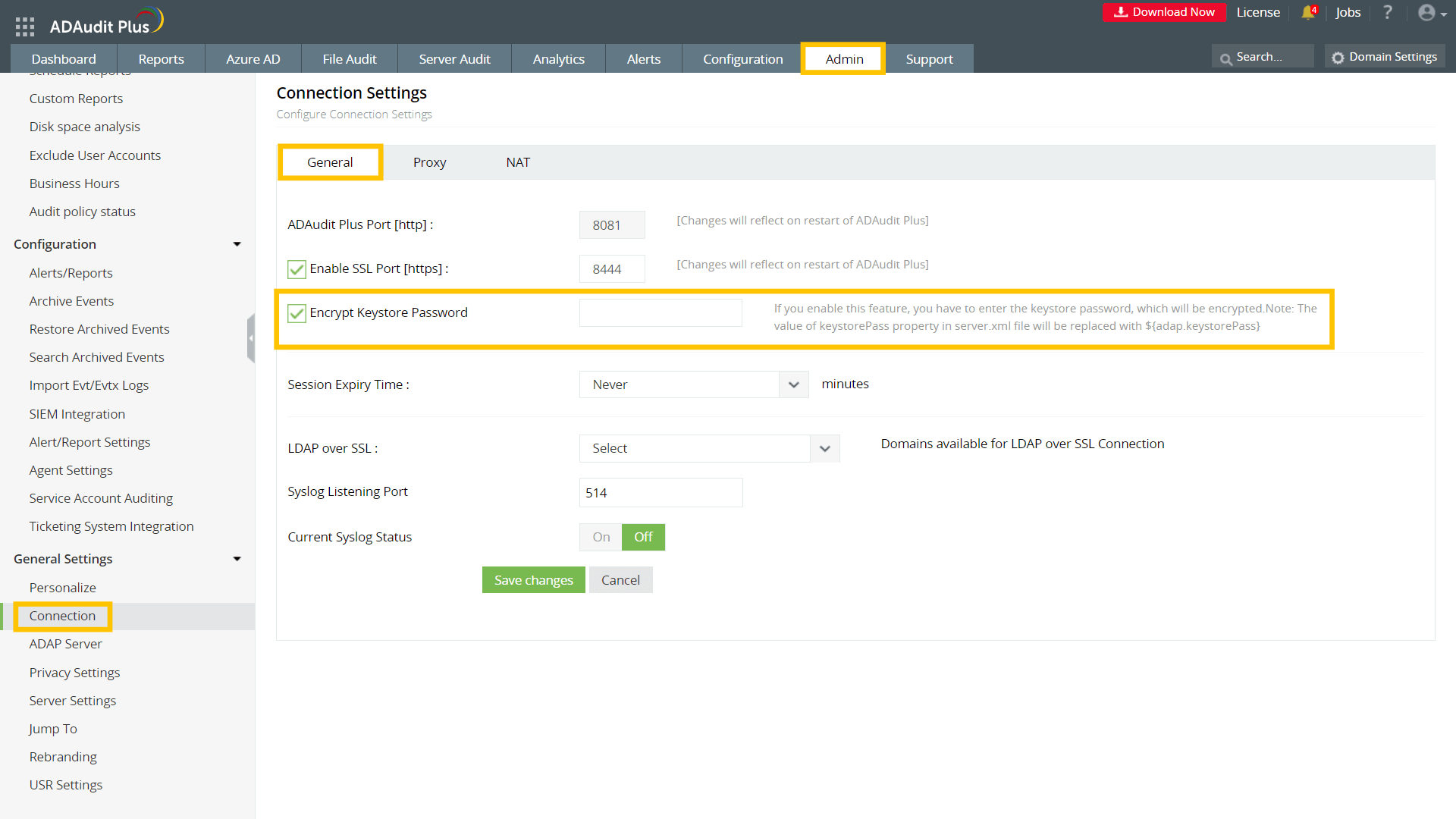

加密密钥库密码

- 登录到您的 ADAudit Plus web 控制台,导航到 管理 > 常规设置 > 连接.

- 选择 常规 选项卡,勾选 加密密钥库密码 复选框,并输入您在生成此证书文件的 CSR 时使用的密钥库密码。

- 点击 保存更改.

- 重新启动 ADAudit Plus 以使更改生效。

注意:如果您想修改 TLS 版本和密码套件属性,请参考我们的

安全加固指南.

点击此处展开

点击此处展开