设置双因素验证 - YubiKey

YubiKey是由Yubico制作的物理密钥,可确保用户身份验证的安全可靠。您可以参照本文档中的详细步骤在 PAM360 中使用 YubiKey 设置双因素身份验证。

请参考以下内容:

1.PAM360兼容的YubiKey

- YubiKey 5nfc

- YubiKey 5C

- YubiKey 5 Nano

- YubiKey 5C Nano

2.PAM360兼容的Legacy YubiKey

- YubiKey 4

- YubiKey 4 Nano

- YubiKey 4C

- YubiKey 4C Nano

- YubiKey NEO

- YubiKey Edge

- YubiKey Edge-n

- YubiKey NEO-n

3.使用YubiKey配置和启用双因素验证

3.1 使用YubiKey配置双因素验证

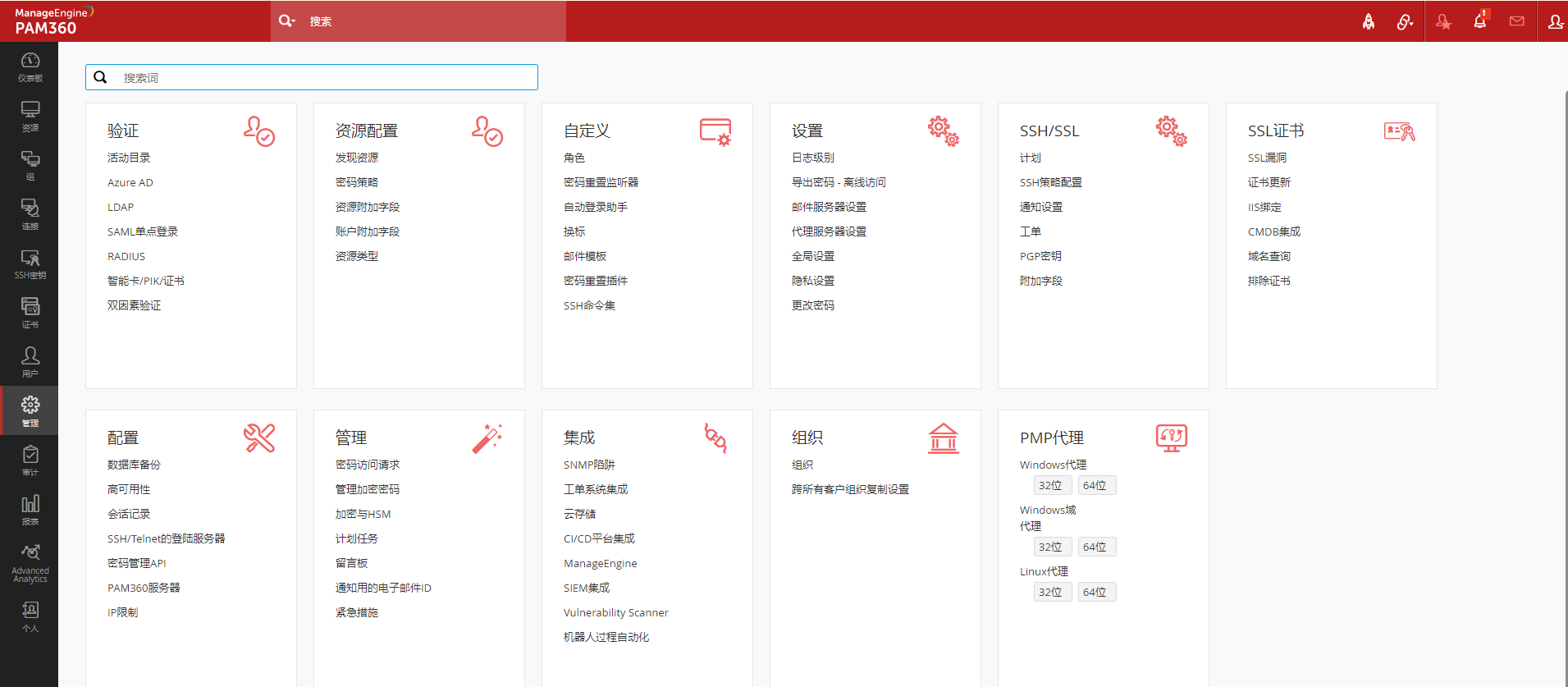

- 导航到管理 >> 验证 >> 双因素验证。

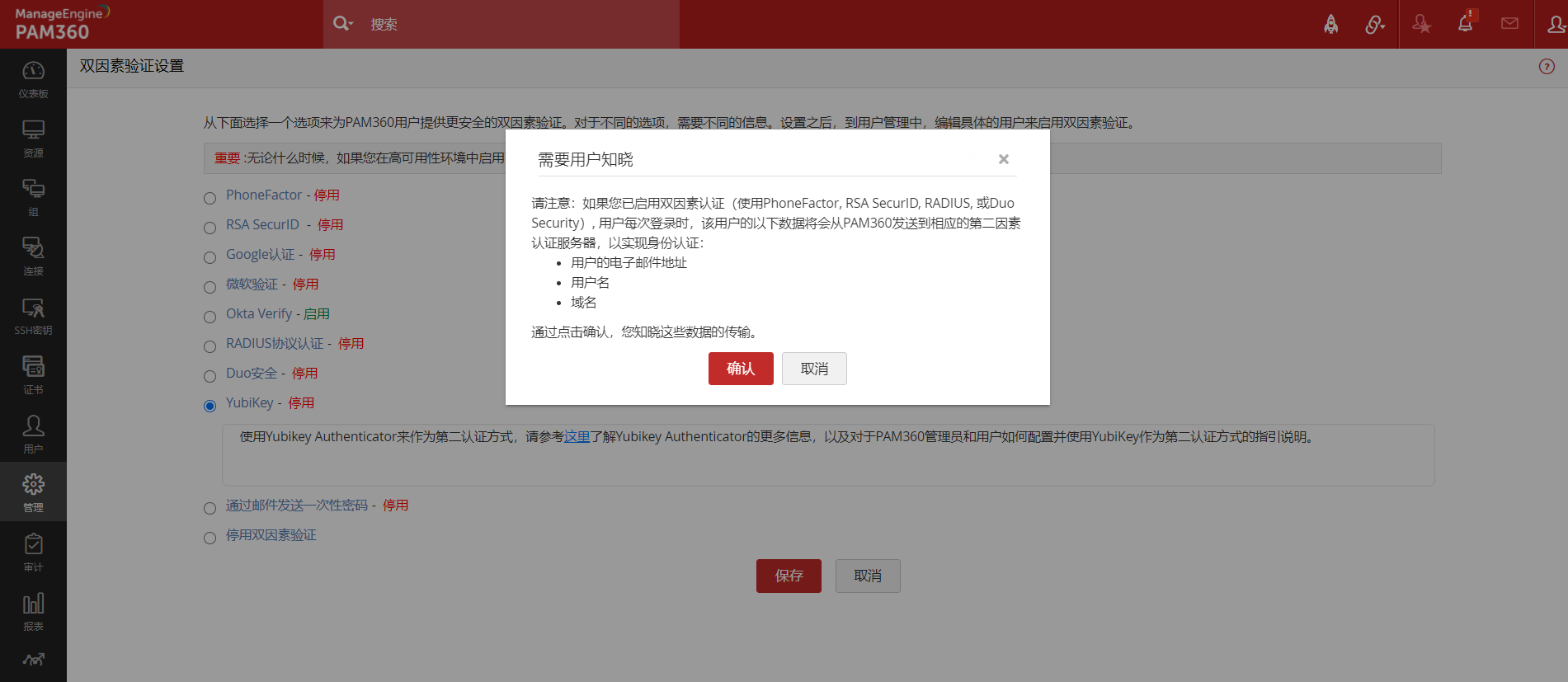

- 选择YubiKey选项,点击保存。

- 点击确认,启用YubiKey双因素验证。

3.2为用户启用YubiKey双因素验证

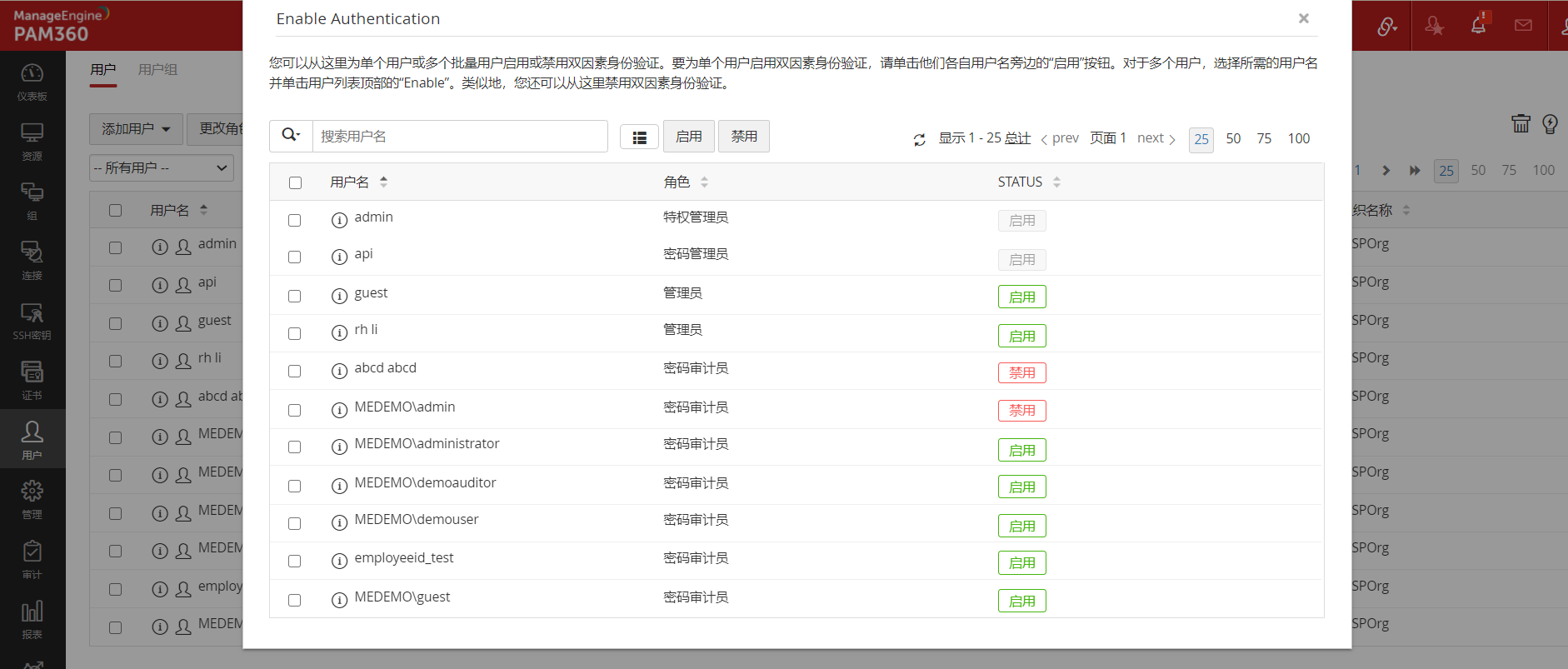

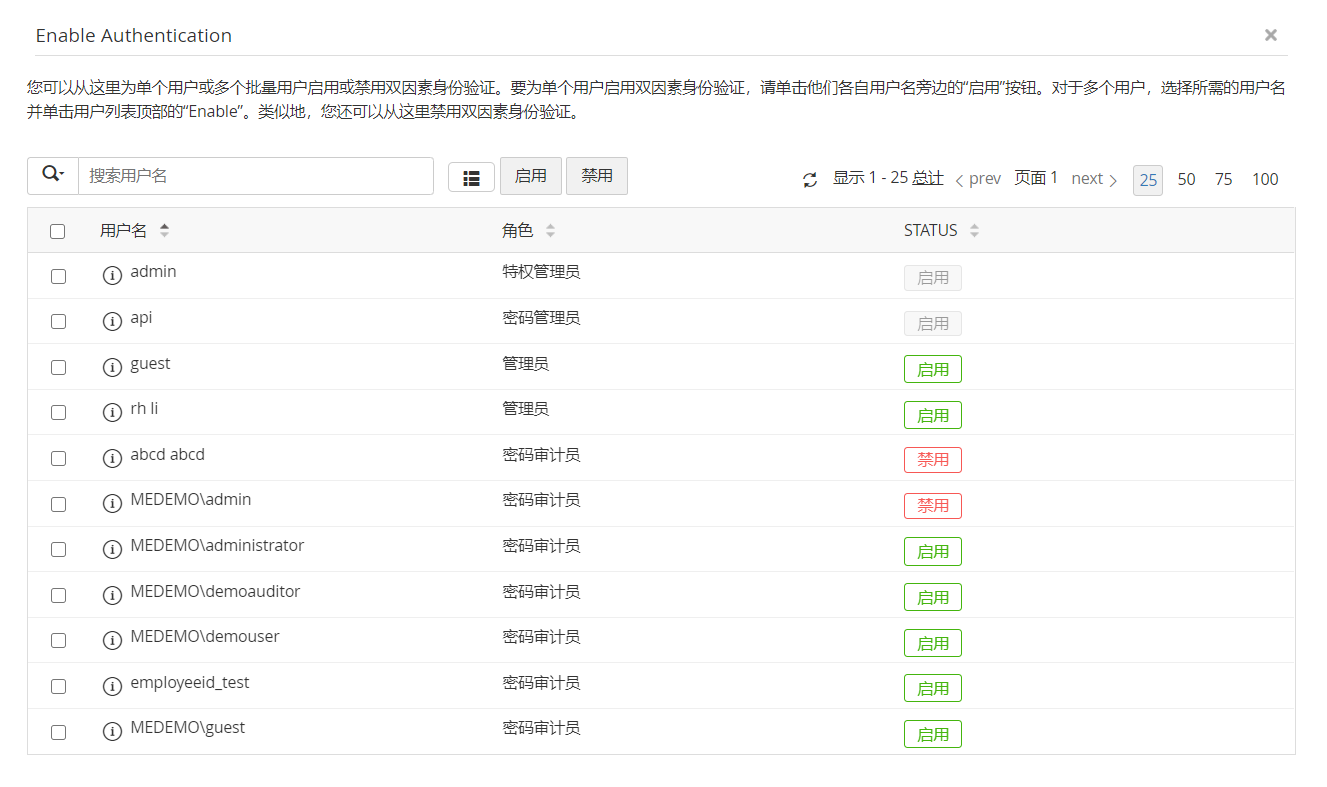

- 当您在上一步中确认使用YubiKey为双因素验证后,页面将提示您选择需要开启双因素验证的用户。

- 您可为单个用户或批量为多个用户启用或禁用双因素验证。 为单个用户启用双因素验证,请单击相应用户名旁边的启用。 为多个用户启用,请选择所需的用户名,然后点击用户列表顶部的启用。 类似的,您也可以禁用双因素验证。

- 您还可以通过导航到用户 >> 更多操作 >> 双因素验证来选择用户。

- 在弹出窗口中,选择要开启YubiKey双因素验证的用户,然后点击保存。

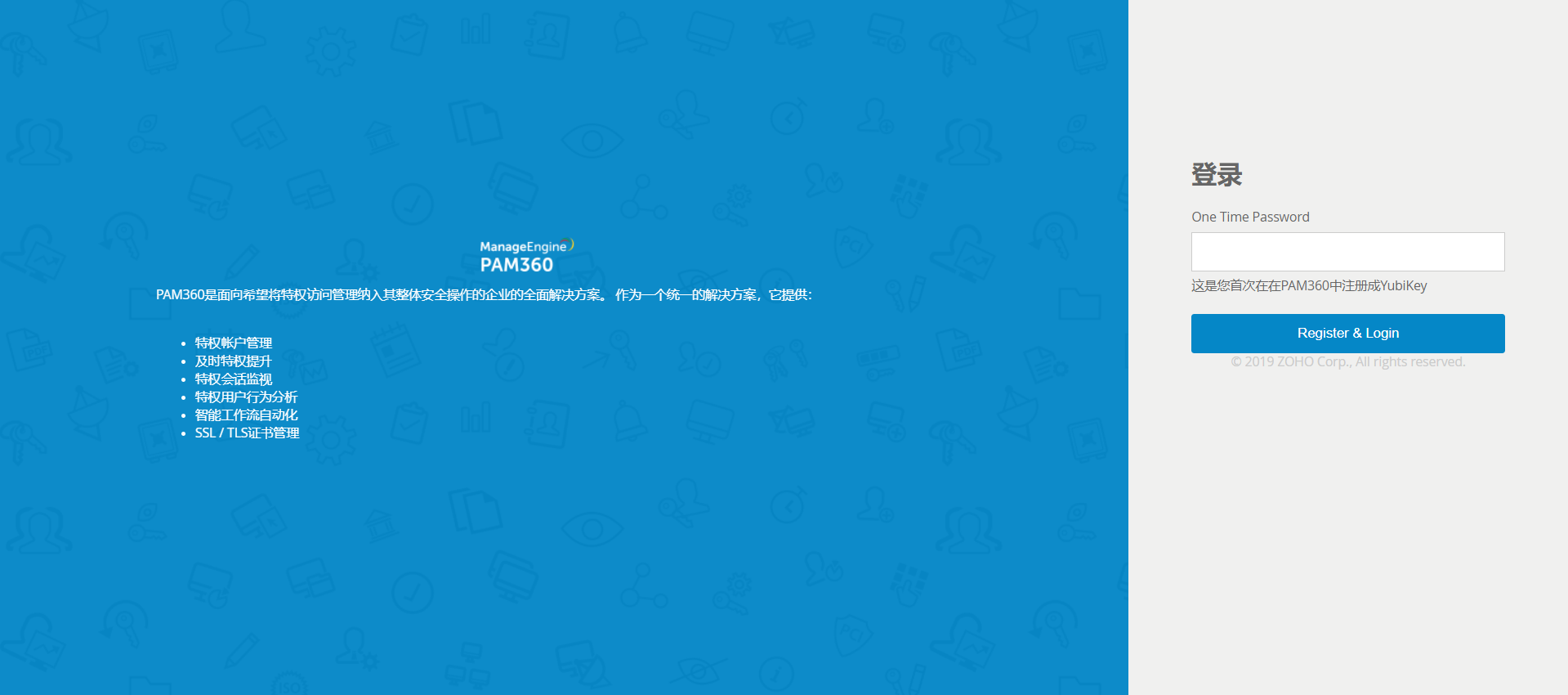

4. 当启用了“YubiKey”作为双因素认证的方法时,如何登录到PAM360?

启用双因素验证的用户须完成两次身份验证才能登陆到PAM360。第一级身份验证使用常用的验证方法,即用户须通过PAM360本地、AD或LDAP验证。

- 打开PAM360 Web 界面,用户输入用户名和密码并点击登录。

- 第一级身份验证成功后,PAM360会提示您输入YubiKey一次性密码。

- 将YubiKey插入笔记本电脑或计算机的USB端口。

- 在生成一次性密码之前,您需要决定使用YubiKey的哪个插槽(插槽1或插槽2)进行身份验证。

- 插槽1:只要轻按一次YubiKey,它就会生成一个44个字符的安全密钥,其中前12个字符是这个槽位独有的。对于以后通过这个插槽的每次登录,前12个字符保持不变,其余32个字符是随机的。

- 插槽2:长按YubiKey 2-5秒,生成44个字符的安全密钥,其中前12个字符是这个槽位独有的。对于以后通过这个插槽的每次登录,前12个字符将保持不变,其余32个字符是随机的。

- 下面是YubiKey的三次输出示例:

cccjgjgkhcbbirdrfdnlnghhfgrtnnlgedjlftrbdeut

cccjgjgkhcbbgefdkbbditfjrlniggevfhenubnrev

cccjgjgkhcbbcvchfkfhiiuunbtnvgihdfiktncvlhck

- PAM360将12个字符的密钥与您在数据库中的帐户进行匹配,并在以后您尝试登录时用来匹配第二级身份验证。

- 输入YubiKey一次性密码后,点击注册并登录。

注意 :默认情况下,YubiKey为配置NFC的移动设备生成1号槽位密码。您可以通过Yubikey个性化工具将1号槽位设置为2号槽位,将2号槽位密码设置为默认密码。