PAM360 的 Ansible 插件

Ansible 是 Red Hat 提供的一种流行的开源编排工具,可帮助组织自动化其配置管理和类似的重复流程。 可发送用户可以以"行动手册"的形式为日常任务创建说明,而"行动手册"基本上是一个自动化计划。 执行这些行动手册往往不需要用户凭据和类似的敏感信息,如特权密码、 API 密钥和访问令牌,以与环境中的其他系统、应用程序和服务进行交互。 在大多数 DevOps 环境中,此类凭据以明文形式存储在行动手册中,以便于顺利执行任务,而不会出现服务延迟,这可能导致许多安全和管理问题。

PAM360lookup 插件在 Ansible 中为机密管理开发,有助于提高组织 DevOps 管道的安全性。 插件在 Ansible 中启用后,可确保每次执行播放时从 PAM360 的保管库检索所需的凭据,而不是嵌入在书面模板中的纯文本中。 在安全检索后,凭据可用于连接到远程服务器等操作。 该插件还使用户不必在每次更新时手动更新行动簿中的密码/SSH 密钥。 通常,有些情况下,由于模板中的凭据过时而导致播放失败。 现在,在 PAM360 中存储的凭据中,它们会定期在保管库中轮换,并在相应的远程设备中更新,从而确保在运行播放时仅从保管库中检索最新的密码或密钥。

配置 PAM360 Ansible 插件的步骤

以下是使用 PAM360 在 Ansible 中设置和开始管理机密所涉及的主要两个步骤。

第 1步:在 PAM360 中启用 Ansible 集成

第 2步:在 Ansible 行动手册中激活插件

在 PAM360 中启用 Ansible 集成

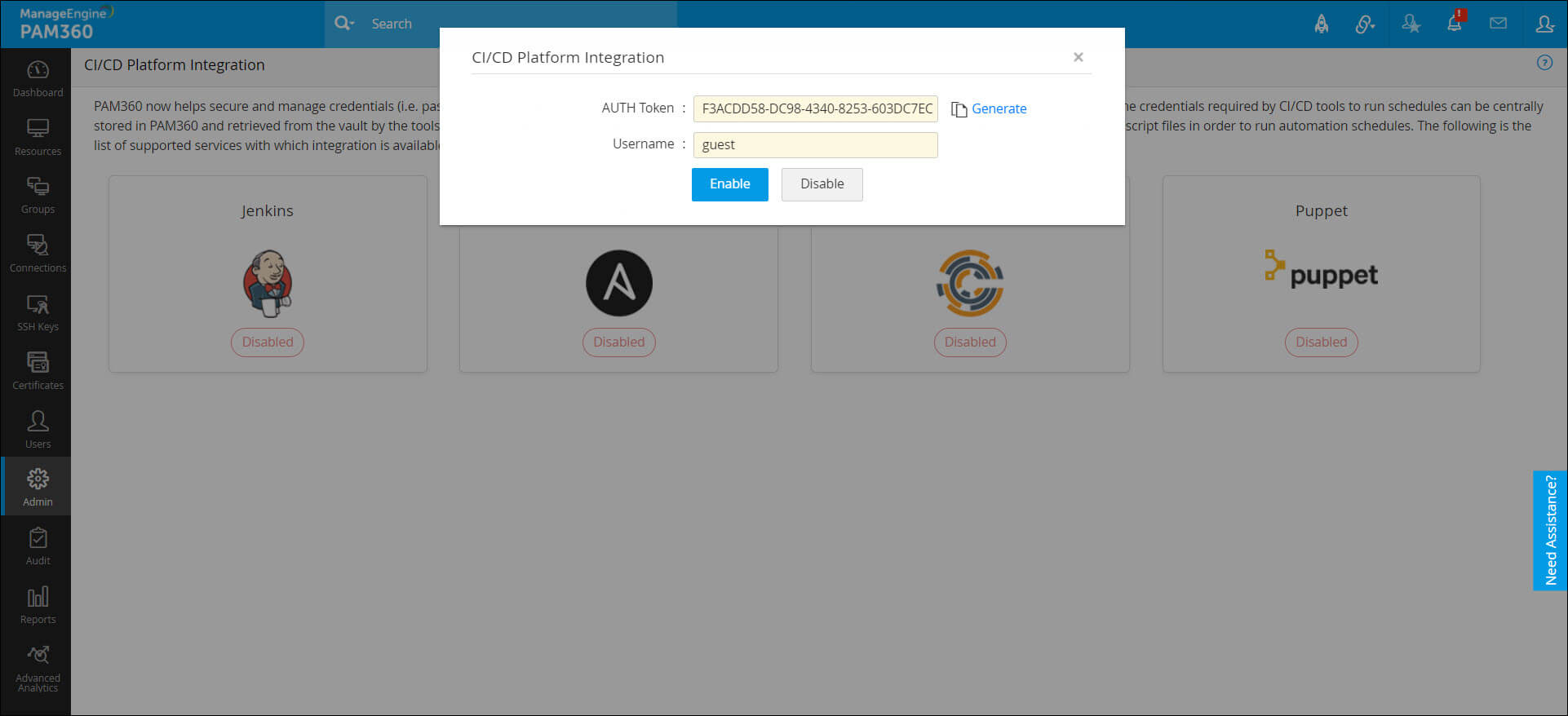

- 登录 PAM360 并导航到管理 >> 集成 >> CI/CD 平台集成

- 单击Ansible选项。

- 身份验证令牌:单击生成以自动填充身份验证令牌。 稍后在 Ansible 行动手册中配置插件时,需要这样做。 设置后,来自 Ansible 的所有传入连接将由 PAM360 使用此 AUTH 令牌进行验证。

- 用户名:此处输入活动 PAM360 用户的用户名,其帐户将由 Ansible 自动使用,以便安全地从 PAM360 的保管库中检索所需的密码。

重要说明:确保您提供 PAM360 用户帐户具有此工作流所需的最低权限,即查看/检索 Ansible 必须连接到的资源的密码的权限。由此用户拥有并共享给此用户的资源的密码是 Ansible 在 PAM360 中有权访问的唯一凭据。 - 单击 [启用。

激活 Ansible 行动手册中的插件

基本上, PAM360plugin 被称为"查找插件"在Ansible的术语。 作为 Ansible 用户,您将能够通过将此自定义查找插件添加到 Ansible 安装目录中的查找文件夹中来激活该自定义查找插件。 添加后,您可以配置您的剧本以触发插件,每当播放执行需要一组凭据,插件将反过来连接到 PAM360 以检索所需的密码或密钥。

下面给出的是使用 PAM360 的查找插件在 Ansible 中实现凭据管理工作流的详细步骤。

- 首先,在此处下载查找插件。 从 zip 中提取插件 Python 脚本 (.py)。

- 现在转到 Ansible 的安装目录并跟踪以下路径:可分析/lib/可分析/插件/查找。

- 在查找文件夹中,删除插件文件。

- 重新启动 Ansible 服务。

- 服务再次启动后,打开具有嵌入凭据的剧本并删除纯文本凭据。 在他们的位置上,添加一个命令来调用 PAM360lookup 插件以连接到 PAM360 并从保管库安全地检索这些凭据。

- 该命令还应指定插件应从 PAM360 签出的资源和帐户的名称。

- 调用插件的命令应在操作手册中以以下格式配置:

[查找('pam360','资源名称','帐户名称')]

- 对于每个需要特权凭据的剧本,请重复上述步骤。 在此过程中,请确保事先将指定的每个资源和帐户名称添加到 PAM360 的保管库中。

- 在所需的行动手册中进行了必要的更改后,配置 PAM360 的 URL 和之前在 Ansible 中生成的作为环境变量生成的 AUTH 令牌。

- PAM360_URL

- PAM360_AUTHTOKEN

- 现在已设置完备,准备好使用 PAM360 在 Ansible 中的凭据管理。