OpenClaw火了,AI“养龙虾”警惕这个致命安全风险

更新时间:2026年04月15日 阅读时长:约3分钟

在最近一波技术圈热议中,“OpenClaw”(俗称“养龙虾”)成为运维、开发乃至安全从业者关注的焦点。它最大的亮点在于:只需要通过自然语言下达指令,大模型就可以自动完成服务器操作、配置修改甚至系统维护,真正实现“用说的做运维”。这种“解放双手”的体验,让OpenClaw快速出圈,也让不少个人和企业开始尝试将其引入实际运维场景。但与此同时,一个更现实的问题也开始浮现:当AI可以直接执行系统命令,风险是否也被同步放大?

什么是OpenClaw?为什么这么火?

简单来说,OpenClaw是一种结合大语言模型(LLM)与系统执行能力的自动化运维方式。用户通过自然语言输入需求,例如“清理日志”“重启服务”“修改配置”,系统会自动解析语义并转化为具体的Shell命令执行。

它之所以火,核心在于三点:

- • 极大降低运维门槛:非专业人员也可以通过自然语言操作服务器。

- • 效率显著提升:批量任务、重复操作实现自动化。

- • AI赋能运维场景:让“自动化运维”迈入智能化阶段。

也正因为如此,这种模式被戏称为“养虾”——看似轻松投喂(输入指令),系统自动“生长”(执行结果)。然而,问题也恰恰出在这里:当AI具备执行权限时,错误就不再只是理解偏差,而可能直接演变为系统事故。

致命痛点:OpenClaw 权限过大一秒搞垮服务器

在所有风险中,权限失控是OpenClaw最核心、也是企业最担忧的问题。

本质上,OpenClaw是“AI + 命令执行器”。如果运行在高权限环境(如root)下,AI生成的任何命令都会被直接执行。一旦模型解析出现偏差,就可能带来不可逆的破坏,例如服务器宕机、数据丢失、配置损坏等,且排查成本极高。

真实踩坑场景

原意是“删除某个日志文件”,AI生成:rm -rf /var/log/nginx/error.log但因路径或参数误判,变成:rm -rf /(直接删除根目录)执行“修改MySQL配置”,误改关键参数(如datadir)导致数据库无法启动,业务中断.。

除了模型误判之外,OpenClaw还可能带来API依赖、数据泄露等问题。但归根结底,权限过大才是第一风险源头。

如何解决?引入特权治理才是关键

面对这种风险,仅靠限制AI能力或提高Prompt质量是远远不够的。真正的解决思路应该是——不要只管AI,而是要管“权限本身”,也就是说,要为AI的执行能力建立清晰的安全边界。这正是特权访问管理(PAM)系统存在的意义。

ManageEngine PAM360给 OpenClaw 套上 “权限安全锁”

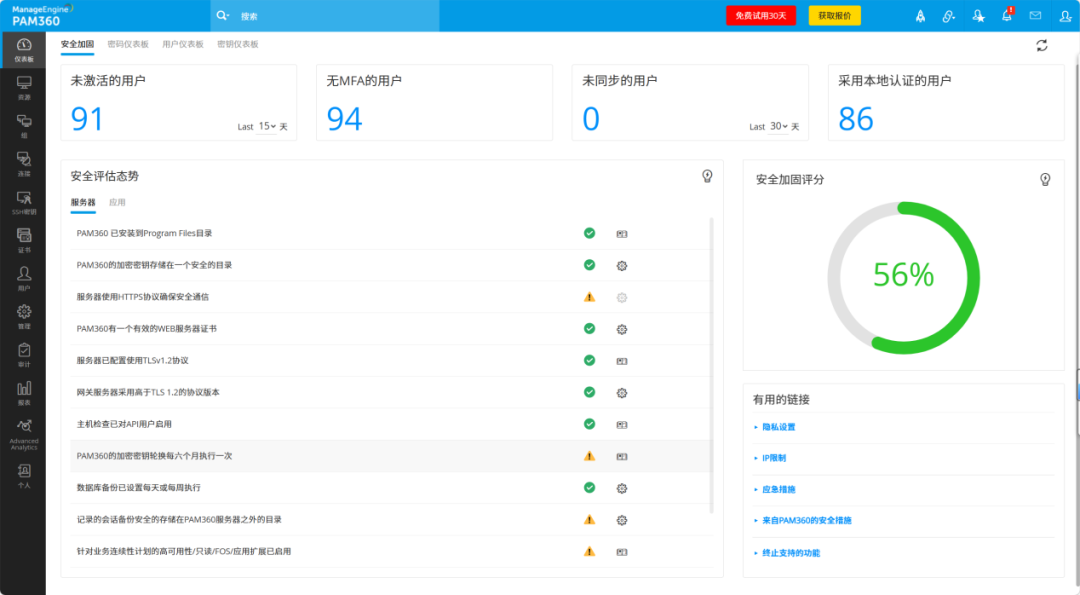

卓豪PAM360是一款面向企业的特权访问管理平台,其核心目标是对特权账号、敏感操作和高危权限进行全面管控。与传统堡垒机不同,PAM360不仅关注操作审计,更强调权限控制和风险预防,能够在AI自动化运维场景中,构建安全边界,避免误操作变事故。

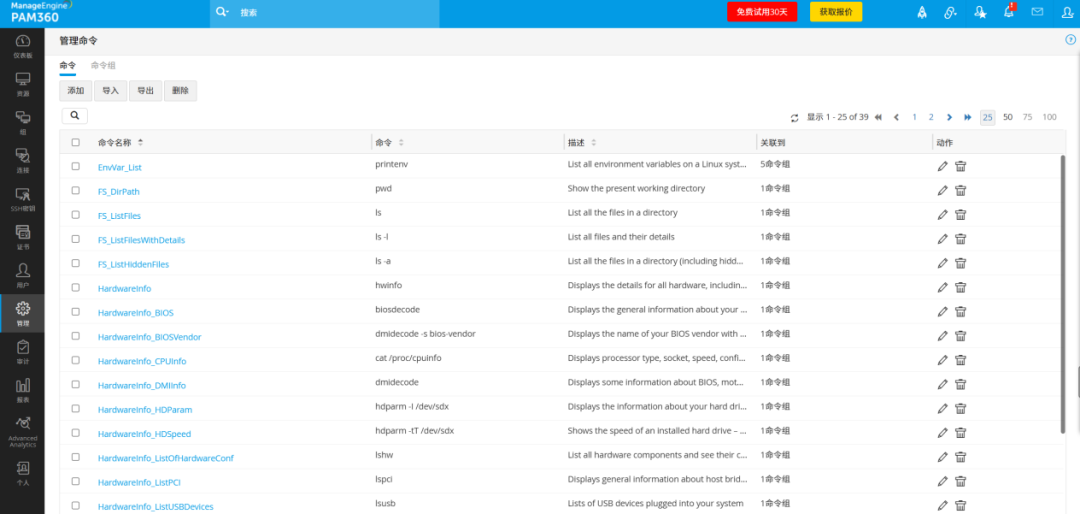

1、SSH命令白名单:限制AI“能做什么”

PAM360 提供 SSH Command Control 命令管控能力,支持自定义命令清单与命令分组,可将命令组绑定至账号、资源、资源组,仅允许执行预设合法命令,从而阻断高危指令。针对AI可能执行危险命令的问题,企业可以预先定义允许执行的命令白名单,例如:

- • 允许:systemctl restart nginx

- • 允许:tail -f /var/log/nginx/access.log

- • 从而禁止:rm -rf /、chmod 777 / 等高危命令

这样,即使OpenClaw生成了危险命令,也无法被执行。

2、访问审批流程:所有特权操作,必须先审批再执行

PAM360支持完整的访问控制审批流程,所有高权限操作必须经过审批才能执行。例如:修改数据库配置、删除关键文件、执行批量命令等。因此可以很好地解决 OpenClaw无约束自主执行的问题:

- • 开启 PAM360 访问控制工作流,OpenClaw 调用 root 权限、执行高危操作前,必须触发审批。

- • 管理员设定审批人、审批时效,支持自动审批(合规时段)与人工审批结合,即使AI生成了命令,也必须经过人工确认,才能真正落地。

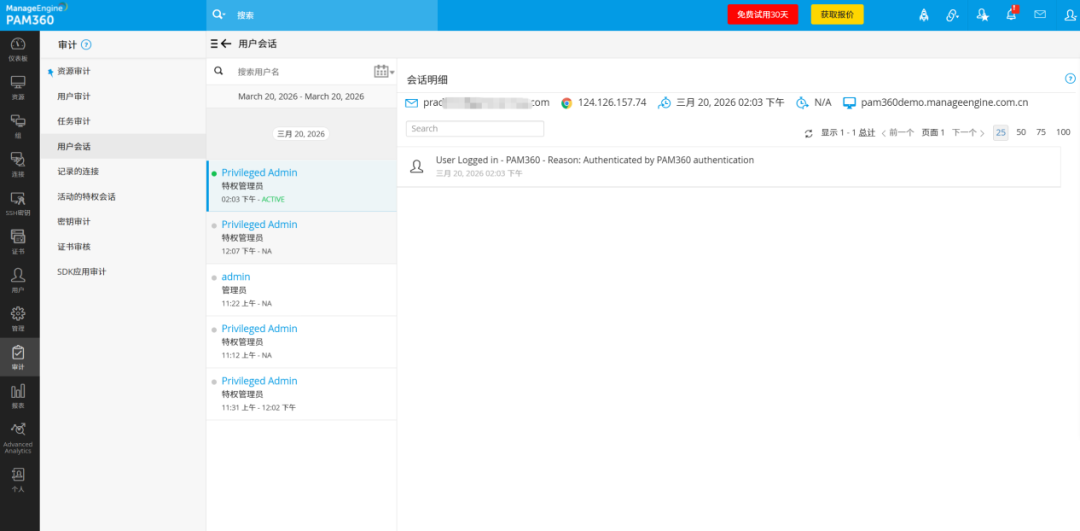

3、最小权限 + 会话审计:权限给得少,操作全留痕

基于最小权限原则分配账号权限,PAM360支持 JIT 即时特权提升,全程记录 SSH 会话与命令执行日志,提供完整审计轨迹与异常操作告警,操作可追溯可回放。

遵循最小权限原则,不给 OpenClaw 默认 root 权限,只分配完成任务必需的最小权限;全程审计 OpenClaw 的 SSH 会话、命令执行记录,谁调用、执行了什么、结果如何,一目了然。

同时出现异常操作时,能够实时告警,出现高危命令尝试立即阻断,效率和安全同时兼顾。

总结:AI运维必须建立安全边界

OpenClaw的爆火,本质上代表着运维自动化进入了AI时代。但与此同时,也让“高权限自动执行”这一风险被无限放大。问题的关键不在于AI是否会出错,而在于:当AI出错时,系统是否有能力兜底?

卓豪PAM360给出的答案是:通过特权访问管理,建立清晰的权限边界和控制机制,让所有高风险操作都在“可控范围内”。在AI运维成为趋势的今天,引入像PAM360这样的特权治理平台,不仅是安全加固,更是企业迈向智能化运维的基础设施。“养虾”很轻松,但如果没有“围栏”,虾也可能“翻缸”。如果你的企业也在尝试OpenClaw或类似AI运维方案,那么现在要思考的,不只是如何用,而是如何安全地用。