什么是高级威胁分析?Log360 助力企业实现高级威胁分析与响应

更新时间:2025年5月15日 阅读时长:约3分钟

一、什么是高级威胁分析?

高级威胁分析,是一种通过大数据分析、用户行为分析(UEBA)、机器学习和人工智能等技术手段,对网络环境中潜在的复杂攻击行为进行持续识别、关联与响应的安全检测方法,可帮助保护企业免受多种类型的高级定向网络攻击和内部威胁。例如高级持续性威胁(APT)、勒索软件高级变种、数据渗透于外泄等高级等具有高度隐蔽性、针对性和持续性的高级威胁,这些威胁往往攻击者会话费大量的时间精心策划,潜入企业的网络,而传统的安全防范手段很难察觉。

二、高级威胁有哪些类型?

高级持续性威胁(APT):APT 攻击通常由具备专业技术和丰富资源的组织发起,目标明确,手段多样。他们常常利用零日漏洞,即软件开发者尚未知晓或修复的安全漏洞,绕过传统安全防护措施,进入企业内部网络。一旦成功入侵,便会长期潜伏,逐步渗透,寻找并窃取高价值信息。

数据渗透与外泄

数据渗透与外泄是指攻击者通过非授权手段将组织内部的敏感信息(如客户数据、财务资料、源码等)通过隐蔽通道悄悄转移至外部服务器。此类行为常借助DNS隧道、HTTPS隐蔽通道、云盘、邮件等隐式传输等隐蔽方式完成,极具隐蔽性和危害性,是高级持续性威胁(APT)攻击中的常见环节。

零日攻击(Zero-Day Exploit)

零日攻击是指利用软件或系统中尚未公开或修复的漏洞发起攻击。由于防护系统尚无相应补丁或特征库,传统安全工具难以识别和防御,攻击者可借此绕过防火墙和杀毒系统等安全机制,实现入侵、控制或数据窃取,危害极大,常被用于高级持续性威胁(APT)中。

勒索软件高级变种

黑客通过对已知恶意软件进行修改、变形,使其能够逃避传统杀毒软件的检测。这些恶意软件变种可能通过电子邮件附件、恶意网站下载等方式进入企业网络,一旦运行,就会对系统进行破坏、窃取数据或控制设备。比如,一些新型勒索软件,不仅加密用户文件索要赎金,还会进一步传播到企业网络的其他设备,造成更大范围的影响。

内部威胁

内部威胁来自组织内部,员工或内部人员滥用其权限窃取敏感数据、破坏系统或网络安全。由于其对组织系统和流程的深入了解,这类威胁往往难以检测和缓解。上述提到的高级持续性威胁(APT)、恶意软件变种等五种威胁已具备极高的破坏潜力,与此同时,横向移动威胁、权限提升威胁,以及社会工程学攻击(如钓鱼邮件、诈骗短信等)同样不容小觑。

三、为什么企业急需部署高级威胁分析?

在过去的几年中,多个重大安全事件表明,高级攻击者正在利用隐蔽手段长期潜伏于企业网络内部,这些高级威胁通常是由攻击者潜心策划,具有高度隐蔽性、针对性和持续性,而传统安全手段难以察觉其行踪。而高级威胁分析系统则成为了发现“冰山下攻击行为”的关键工具。高级威胁分析系统可以帮助企业及时发现并应对潜在的安全威胁,保护自身的核心资产和业务运营。

提前识别“低慢攻击”

攻击者往往采取潜伏在企业网络内部,并以一种极低的频率发起攻击以规避检测,高级威胁分析能在行为链条上关联事件,从蛛丝马迹中挖掘威胁源头。

降低安全运营压力

高级威胁分析系统能够将收集过来的日志进行多条件的关联分析,而自动化日志分析和只能告警功能,很好的减少误报和漏报,减轻安全团队的事件响应压力。

满足合规审计需求

例如等保2.0、《网络安全法》、ISO 27001、GDPR 等法规均要求具备对内部异常行为的监测能力,不仅如此,在金融、支付等高危数据领域,也有其自身必须遵守的行业法规,如PCI DSS。高级威胁分析则是实现合规的有力抓手。

四、ManageEngine 卓豪Log360:内置高级威胁分析的企业级安全平台

卓豪的Log360 融合了 SIEM、安全日志管理、UEBA 和威胁情报,提供了完整的高级威胁分析解决方案。

强大的高级威胁分析功能

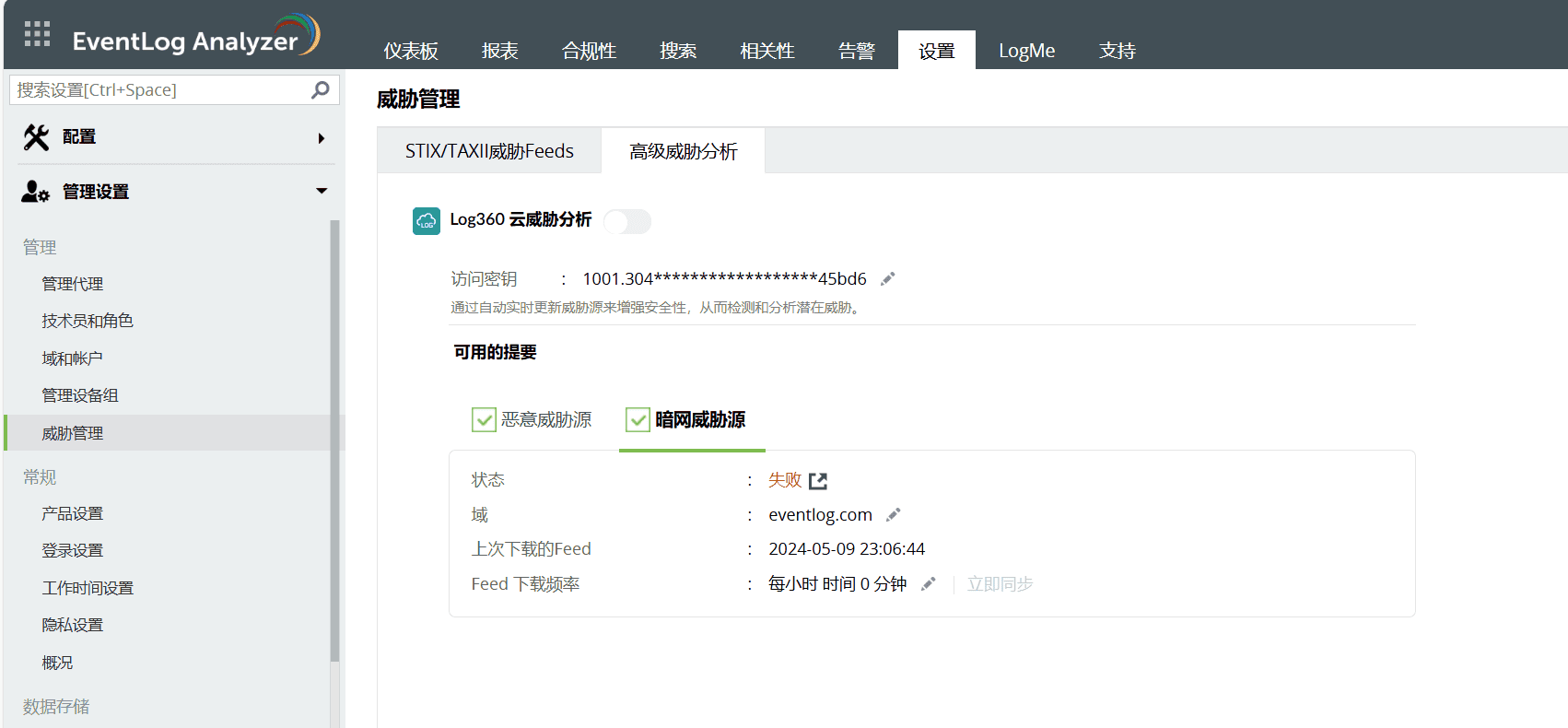

STIX/TAXII恶意威胁分析:Log360 支持集成 STIX/TAXII 威胁情报源,能够自动提取恶意IP、域名等情报,与日志实时关联分析,提升高级威胁检测能力和响应效率。针对暗网威胁源分析:Log360与Constellar Intelligence第三方情报服务合作,可帮助用户获取公司内部所有潜在泄露的信息。它会定期在暗网中搜索是否有任何组织层面的信息被泄露。通过自动实时更新威胁源来增强安全性,从而检测和分析潜在威胁。

UEBA 智能分析

UEBA(用户和实体行为分析)是高级威胁分析的基础,通过构建 “用户正常行为基线” 来识别异常操作。Log360 作为一款全方位日志管理方案,借助 ML 算法等技术设定行为基线规则,能在用户角色等背景下精准区分正常与可疑行为,如一个财务人员突然在非工作时间访问大量敏感文档,就可能触发安全警报。

实时的告警功能

可实时监控系统日志、事件日志和安全日志,一旦发现异常行为(如登录失败、权限变更、账户锁定等),立即触发告警通知。支持自定义阈值、关键字规则和多种告警方式(邮件、短信、脚本),帮助管理员第一时间响应潜在威胁。

满足合规性需求

Log360内置700多种预定义的报表,可以帮助企业满足多项合规性要求(如等保2.0、ISO 27001、GDPR、PCI DSS等),通过集中日志管理、自动生成合规审计报等功能,确保系统活动可追踪、数据访问受控,有效支持审计检查与法规遵从。

五、总结

通过集成卓豪 Log360 的高级威胁分析平台,企业可以实现对复杂网络攻击的实时检测、精准定位与快速响应。借助行为分析、威胁情报融合及自动化告警机制,Log360 有效提升了安全运营中心的威胁识别能力。立即部署 Log360领取60天的免费试用,为企业打造更全面、更智能的高级威胁分析解决方案。

常见问题解答 FAQ

Q1:高级威胁分析系统的核心能力有哪些?

A:包括实时日志分析、用户行为建模、跨源威胁关联、AI 异常识别和自动响应能力。

Q2:中小企业是否适合部署企业级高级威胁检测解决方案?

A:适合。像 ManageEngine Log360 提供模块化部署方式,能够根据企业规模灵活配置,降低门槛。

Q3:UEBA 在基于行为的高级威胁分析工具中扮演什么角色?

A:UEBA 是分析引擎的核心,能够识别那些传统特征库无法识别的“零日攻击”和“内鬼行为”。

Q4:实时高级威胁检测与响应系统一般与哪些平台集成?

A:典型集成平台包括 Active Directory、Windows/Linux Server、VPN、数据库、云平台(如 Azure、AWS)、SaaS 应用等。