190个国家的18万多个组织 信任

ManageEngine 来管理他们的IT。

一个解决方案

发现、分析和补救威胁

企业的安全运营中心(SOC)设有监控企业安全态势的IT安全专业人员,负责应对网络攻击,同时满足监管合规要求。这不是一项简单的任务,足以让安全团队全天候忙碌。如果您的团队依赖于基本的日志管理工具来收集、存储和搜索日志,您的组织将落后于安全,并可能屈服于攻击。

攻击者变得越来越危险,监管任务也在不断发展,基本工具也跟不上。是时候部署一个更复杂的解决方案了:安全信息和事件管理(SIEM)。SIEM解决方案已成为网络和数据安全生态系统的组成部分,对于应对高级和有针对性的网络攻击至关重要。

登录360进行救援

使用单一的可扩展SIEM解决方案:Log360检测、调查和解决安全事件和威胁。它为您提供可操作的见解和分析驱动的情报,用于实时安全监控、高级威胁检测、事件管理和基于行为分析的异常检测。此外,Log360包括预定义的报表和告警模板,有助于解决合规性和隐私任务。

分析

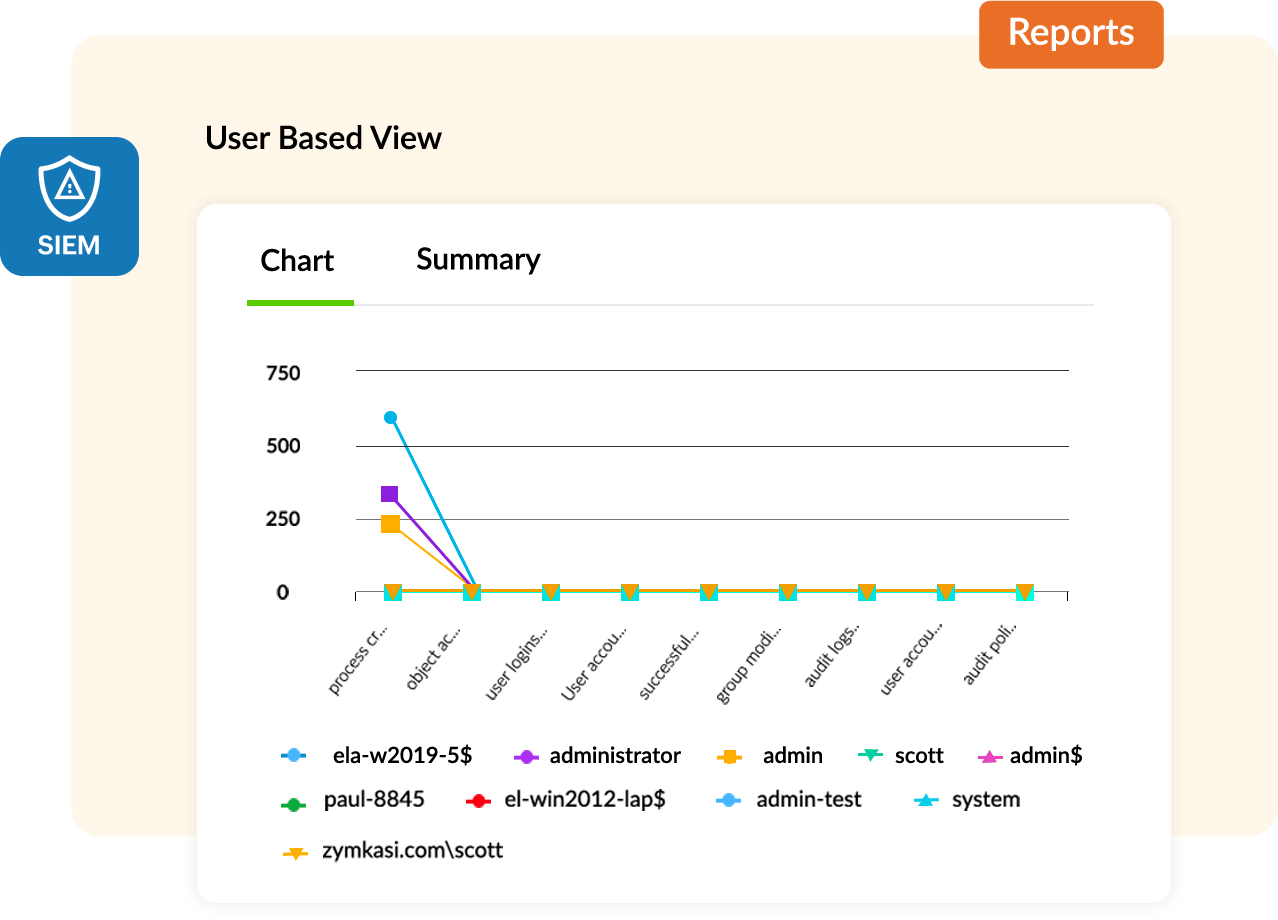

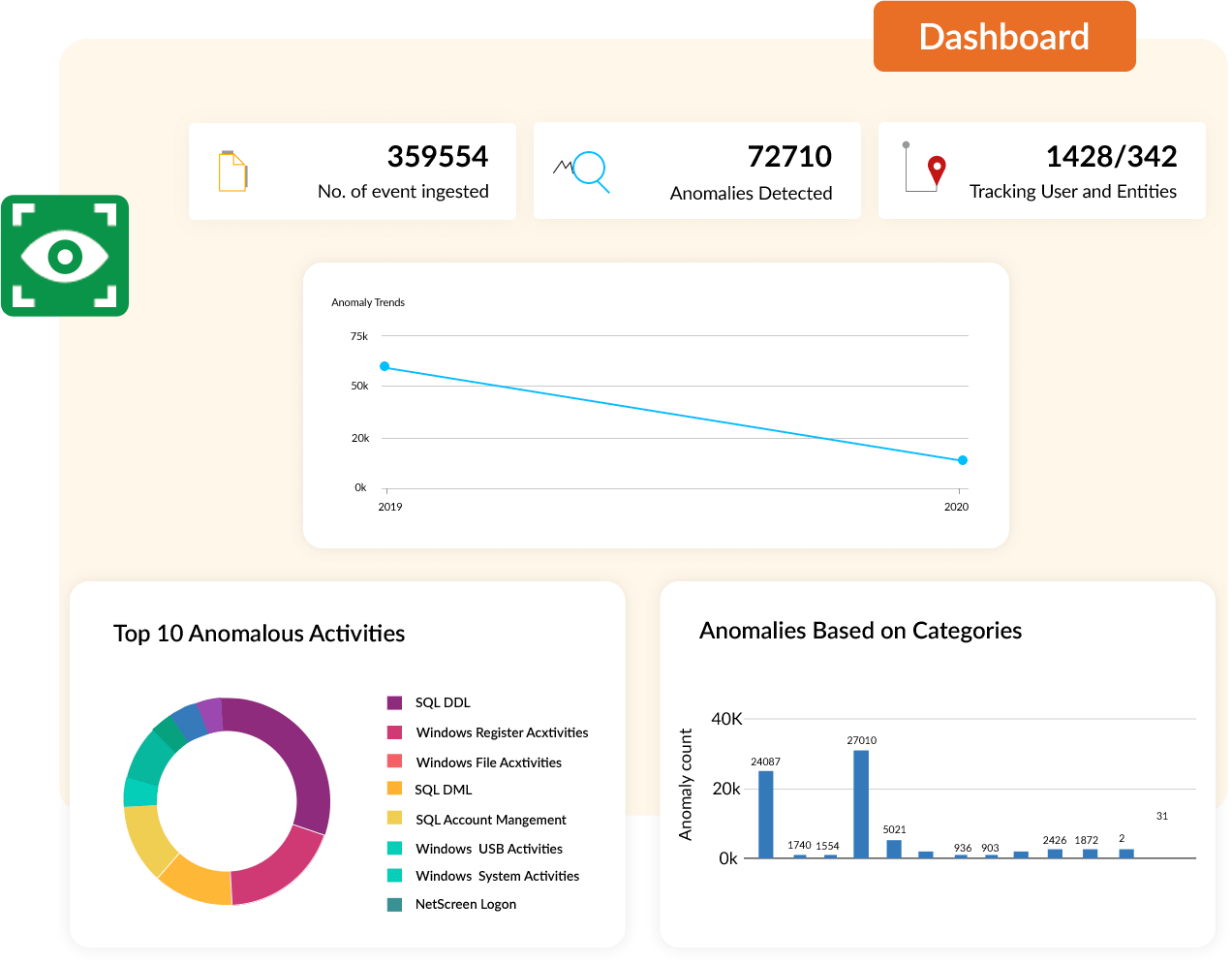

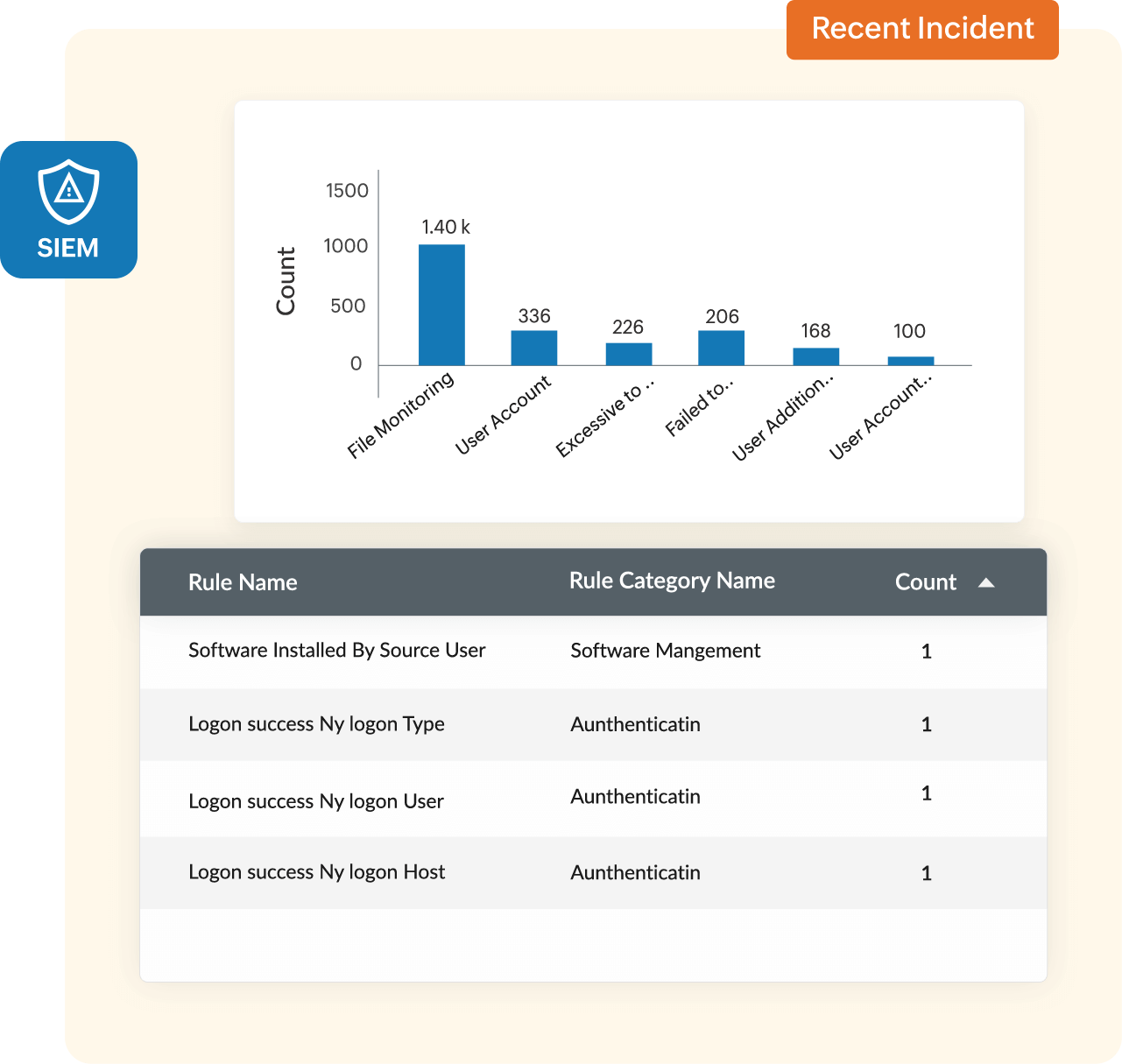

通过直观的仪表板和报表进行深入的事件或威胁分析

检测

相关引擎、威胁情报和UEBA

响应

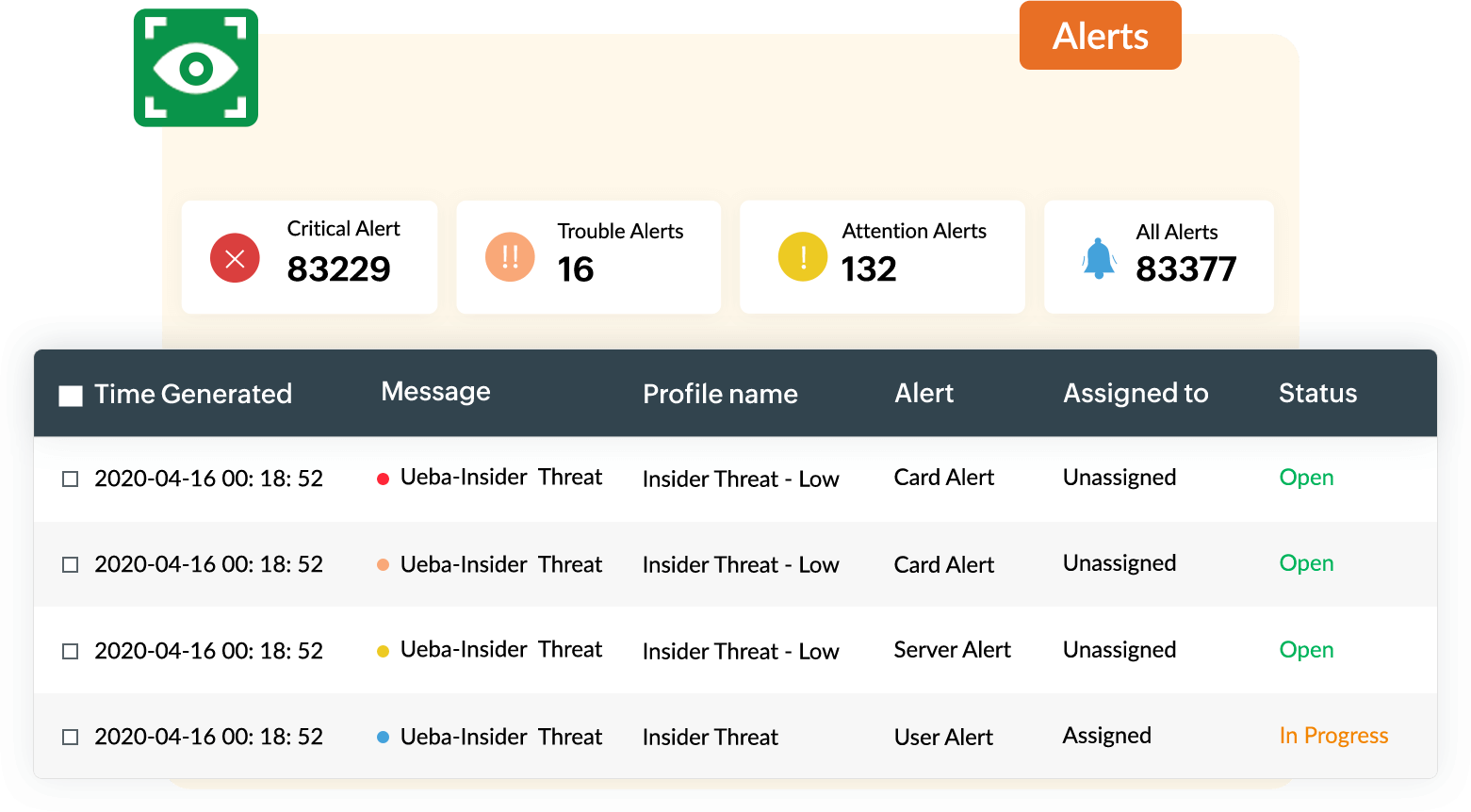

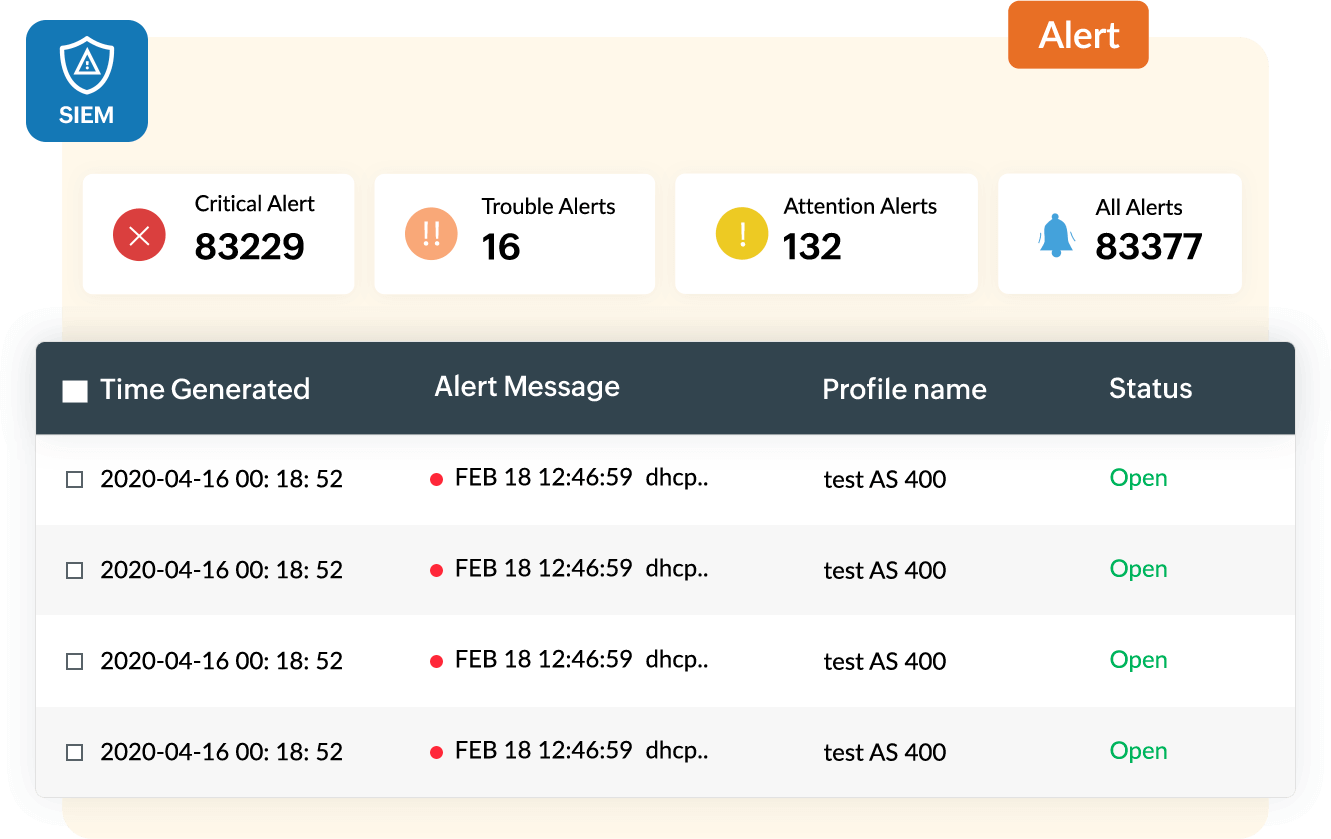

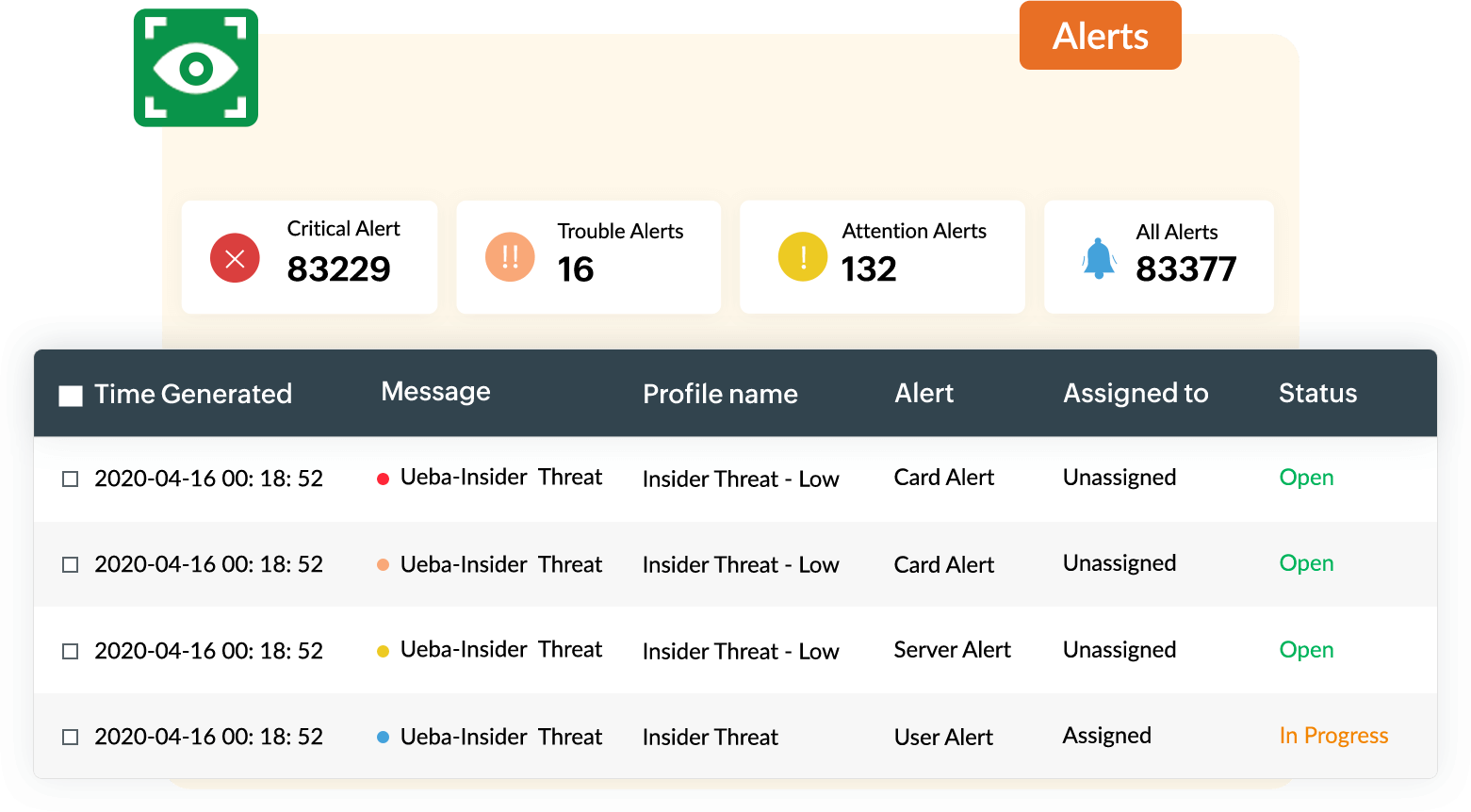

检测到的事件的实时告警

补救

自动化工作流程规则

Log360处理关键的安全用例

ManageEngine Log360作为SOC的基石,附带了开箱即用的相关性和工作流程规则、仪表板、

报表和告警配置文件,帮助您在很少的人工干预中解决重要的安全问题。

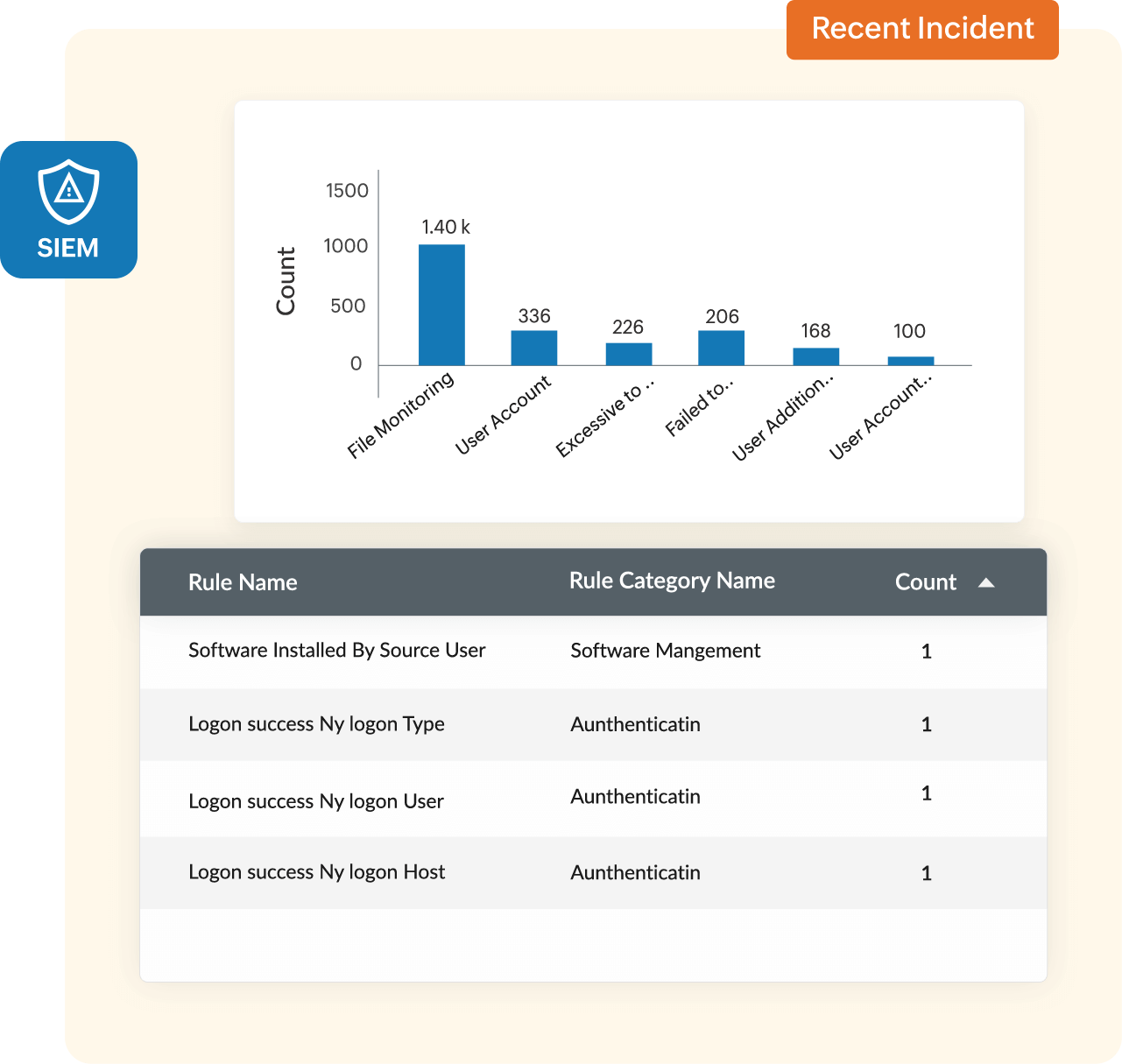

检测威胁

在威胁演变为攻击前对其进行识别。使用全面的相关引擎、威胁情报和基于机器学习的UEBA模块识别入侵、恶意软件或软件安装以及异常用户行为。

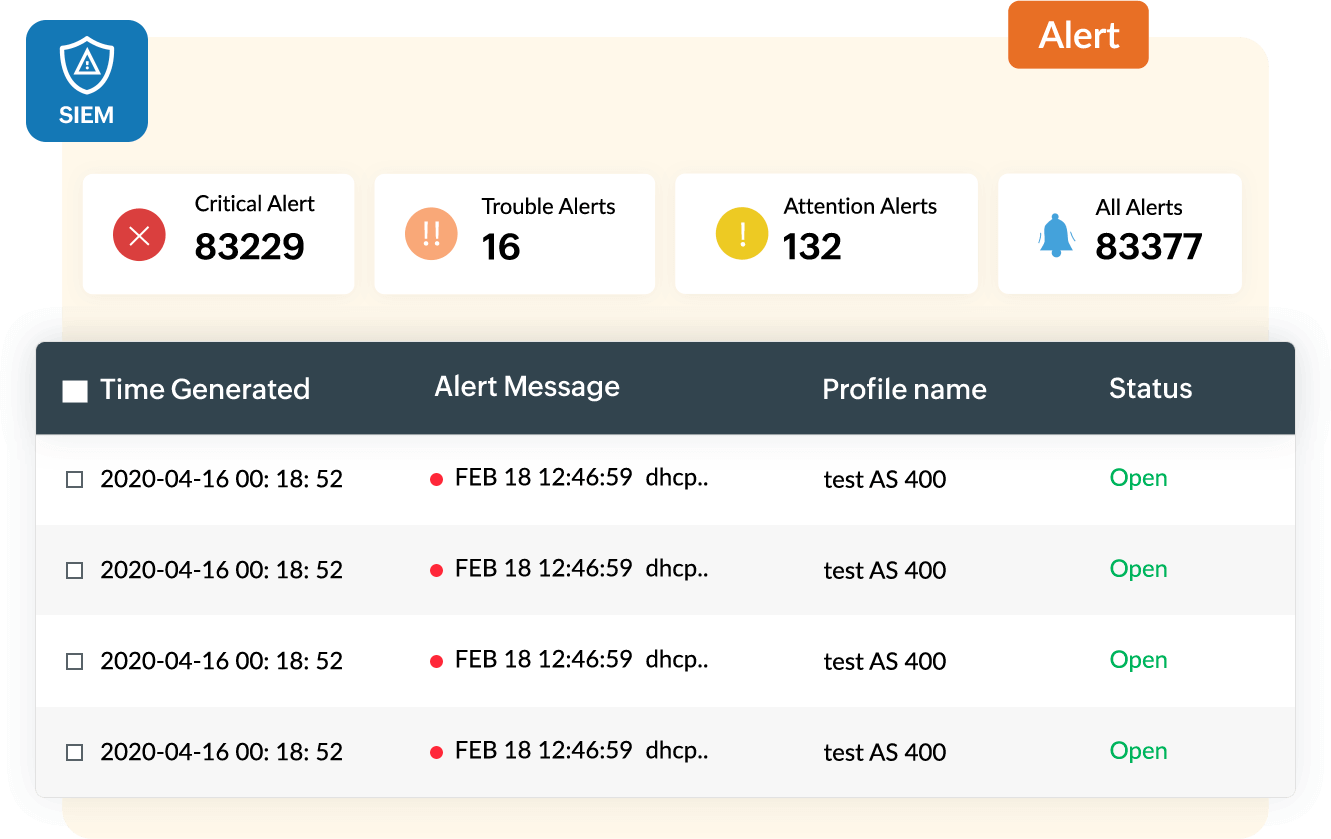

加快事件响应

通过自动化工作流程,加上相关规则和告警配置文件,加快您的事件响应。这些工作流程在检测到事件时自动执行,从而遏制攻击或减少其影响。

安全云

当您迁移到云时,您需要监控用户活动并保护关键数据。使用分析驱动的仪表板跟踪用户登录和对云资源的访问、特权用户行为、安全组的更改以及未经授权的数据活动。

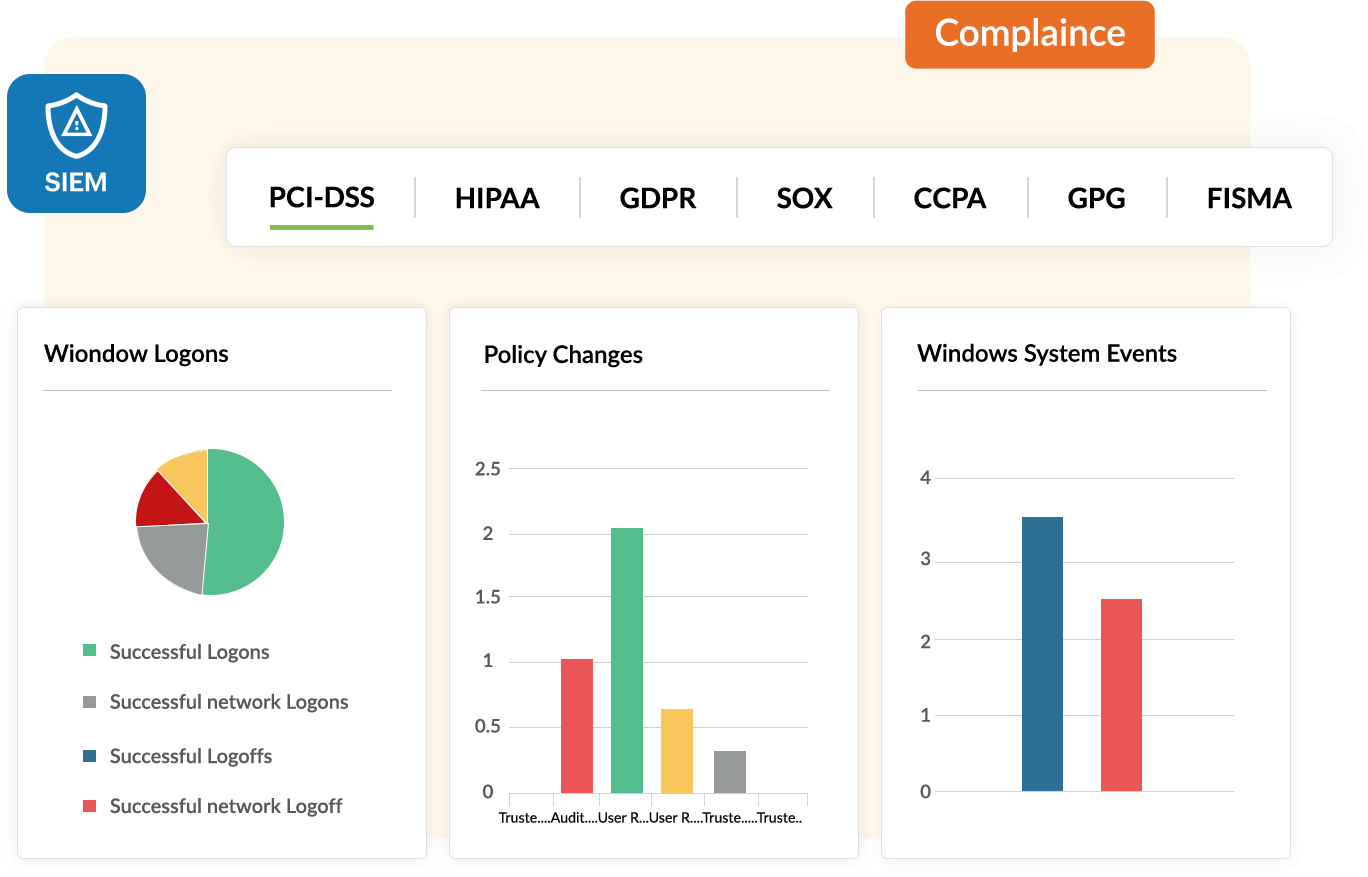

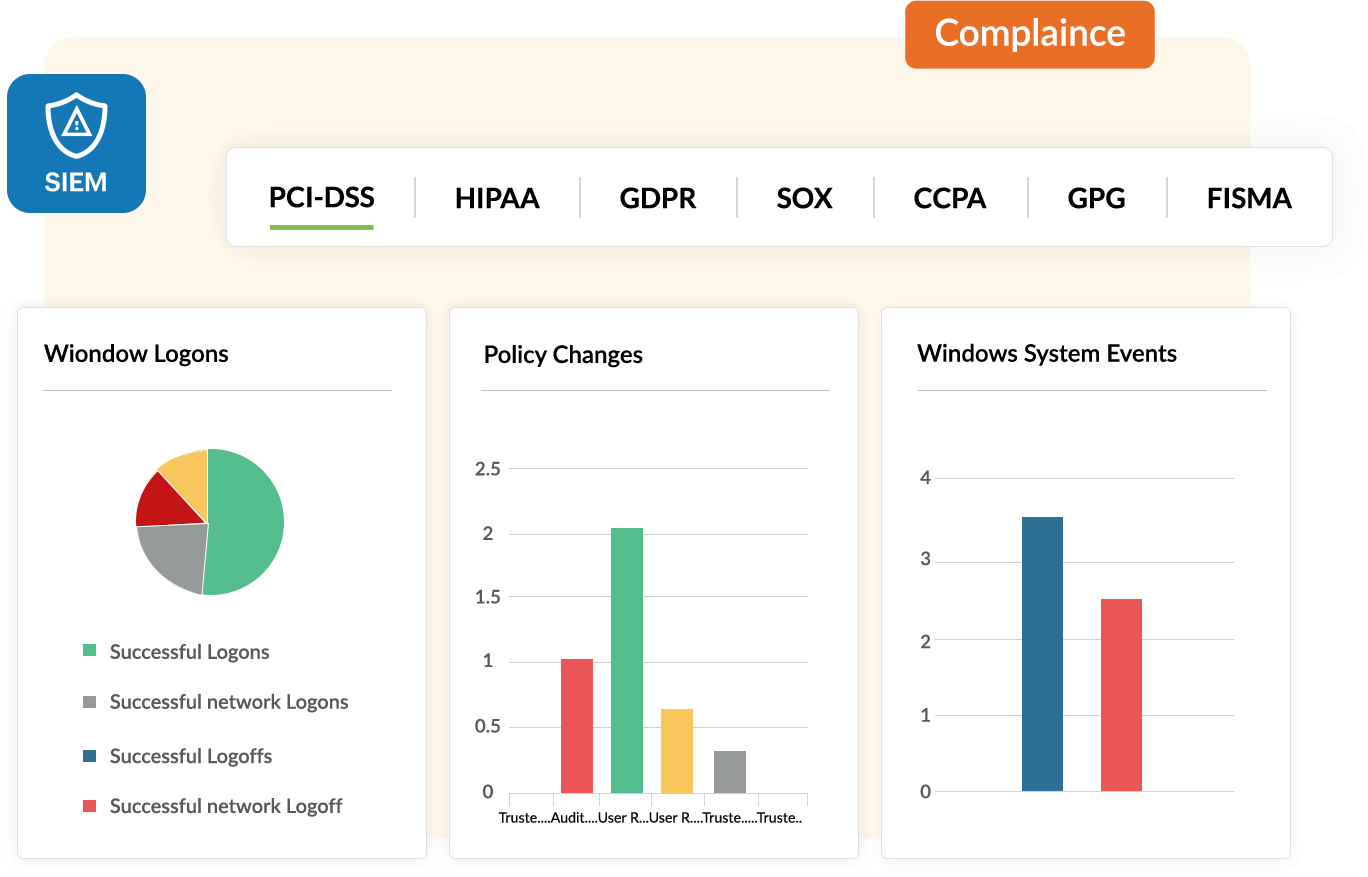

简化合规性

通过持续监控网络活动,获得网络的可见性。轻松进行取证分析,并为安全审计生成详细的违规报表。使用预建的合规性报表和告警模板来证明您遵守不同的监管任务。

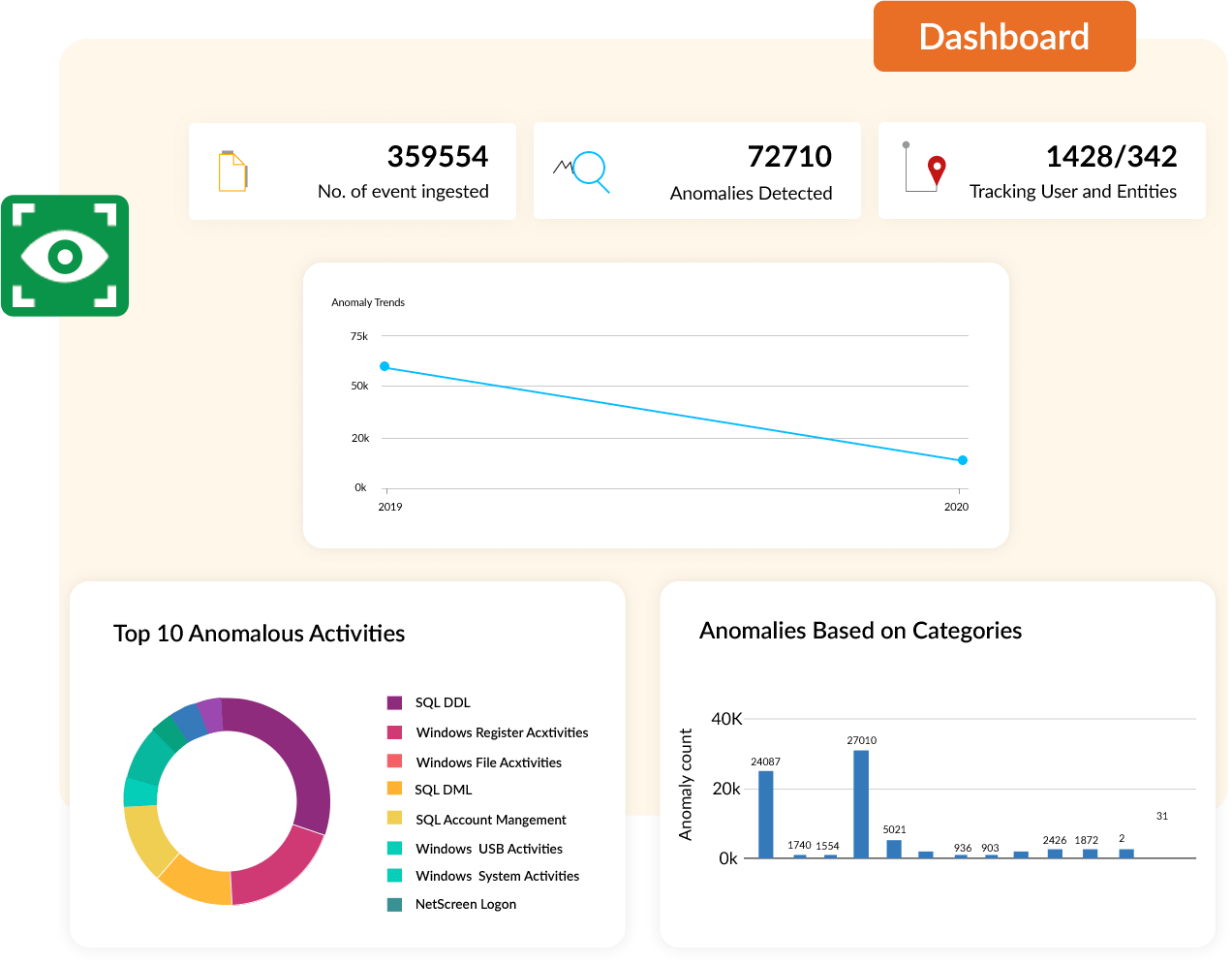

揭露恶意内部人士

使用机器学习驱动的UEBA模块发现内部攻击、数据泄露和帐户泄露。本模块以正常用户行为为基线,并提高每个异常活动的风险分数,以帮助发现持续的攻击尝试。

协调IT安全和运营

通过自动化工作流程,加上相关规则和告警配置文件,加快您的事件响应。这些工作流程在检测到事件时自动执行,通过遏制攻击或减少其影响。

快速部署

Log360部署时间不到30分钟。它的自动设备发现功能允许您快速在网络中添加设备以进行监控。

直观的安全分析

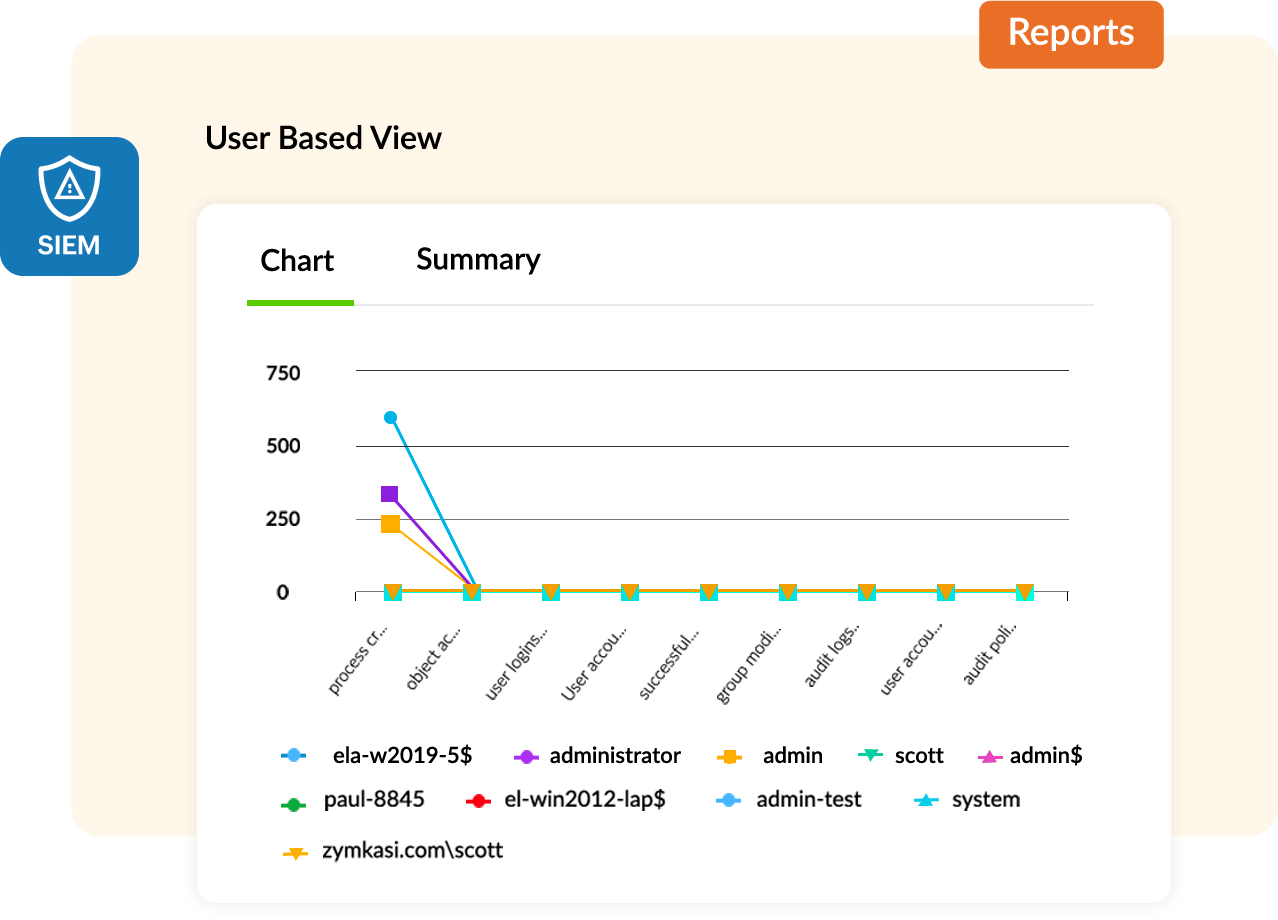

Log360捆绑了1000多个预打包的报表模板、交互式仪表板和告警配置文件,所有这些都涵盖了大多数企业的基本安全、审计和合规性需求。

UBA,由机器学习提供支持

借助由机器学习驱动的内置UBA引擎,快速发现用户行为异常,如异常用户登录、登录失败、异常用户访问等。

物理、虚拟和云环境的覆盖范围

我们知道大多数企业网络是物理、虚拟和云组件的组合。因此,我们装备了Log360来审核所有这些平台。无论您使用的是Windows、Linux服务器、Hyper-V机器、Azure、亚马逊云平台,甚至是Salesforce云应用程序,Log360都能为您简化安全审计和合规管理。

高级威胁检测

Log360通过其强大的威胁情报系统和实时相关引擎即时检测妥协指标,从而缩短了攻击停留时间。使用灵活的相关性规则向导和实时告警控制台,减轻已知的攻击模式并设置陷阱以实时发现异常情况。

安全编排

Log360可以与您的其他IT支点(如服务台软件和活动目录)进行通信,为IT安全提供整体方法。通过在服务台软件中针对网络中检测到的每个威胁提出工单,加快并确保安全事件流程的问责制。

受到评论家和用户的喜爱

评价最高的日志管理解决方案之一奖项和认可

我们努力追求卓越,为您的组织提供最好的安全。我们不断创新和确保客户满意度的承诺为我们赢得了一些奖项和认可。以下是2023-2024年的一些荣誉。

2024年Gartner安全信息和事件管理魔力象限中的利基玩家

ISG提供商Lens网络安全-解决方案和服务中的扩展检测和响应(XDR)竞争者,2023年

2023 年 KuppingerCole 数据泄露防护(DLP)领导力罗盘报告中的挑战者

2023 年 GigaOm 自主安全运营中心(SOC)雷达报告中的挑战者与表现优异者

同行洞察“客户心声”中的客户选择:安全信息和事件管理,2023年