随着攻击面的扩大和攻击变得更加复杂,打击网络攻击者的斗争的重量落在了安全运营中心(SOC)上。SOC可以通过利用安全编排、自动化和响应(SOAR)平台来加强组织的安全态势。这套兼容的以安全为重点的软件加速了事件调查和响应。SOAR平台提高了所有安全数据的可见性,简化了IT流程,自动化了与安全相关的手动任务,减少了冗余和重复性的工作,并改善了安全工具之间的协作。

为什么选择ManageEngine Log360 作为 SOAR 解决方案?

安全编排

从网络中的各种来源无缝收集安全数据,包括活动目录(AD)用户、组、组织单位;防火墙、服务器、端点等网络设备;以及漏洞扫描仪、数据丢失预防软件、威胁应用程序等应用程序。Log360为数据提供有意义的安全上下文,以快速准确地识别安全事件。

通过借助工单工具集成将检测到的事件分配给安全管理员,确保事件解决的可追溯性。Log360支持配置外部服务台解决方案,如ServiceNow、ManageEngine ServiceDesk Plus、Jira Service Desk、Zendesk、Kayako和BMC Remedy Service Desk。

安全自动化

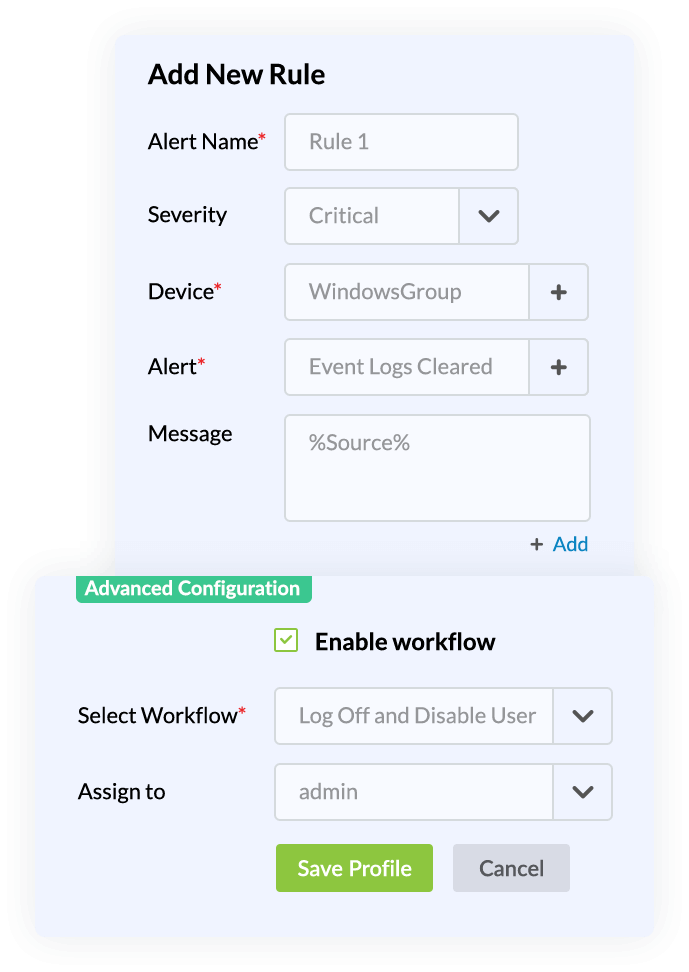

凭借为常见用例预构建的工作流,Log360使您能够在整个安全和IT流程中自动响应事件。

通过在Log360中自动工单分配和工作流执行,确保关键安全事件无遗漏。例如,您可以启用与事件日志相关的工作流,该工作流会触发警报并自动将工单分配给安全管理员。

安全补救

Log360的事件响应管理通过根据您的环境中检测到的安全事件类型自动执行一系列常见的补救措施来减少SOC的工作量。自动化事件工作流有助于遏制对网络的潜在长期安全损害,缩短警报响应时间,并提高SOC效率,以便团队能够应对其他挑战。

当警报被触发时,自动响应工作流,以便在网络安全事件造成任何损害或导致违规之前缓解。Log360提供预建的工作流配置文件,以启动快速准确的安全响应。您还可以将工作流与警报配置文件、相关警报和其他安全警报相关联,以自动进行威胁补救。

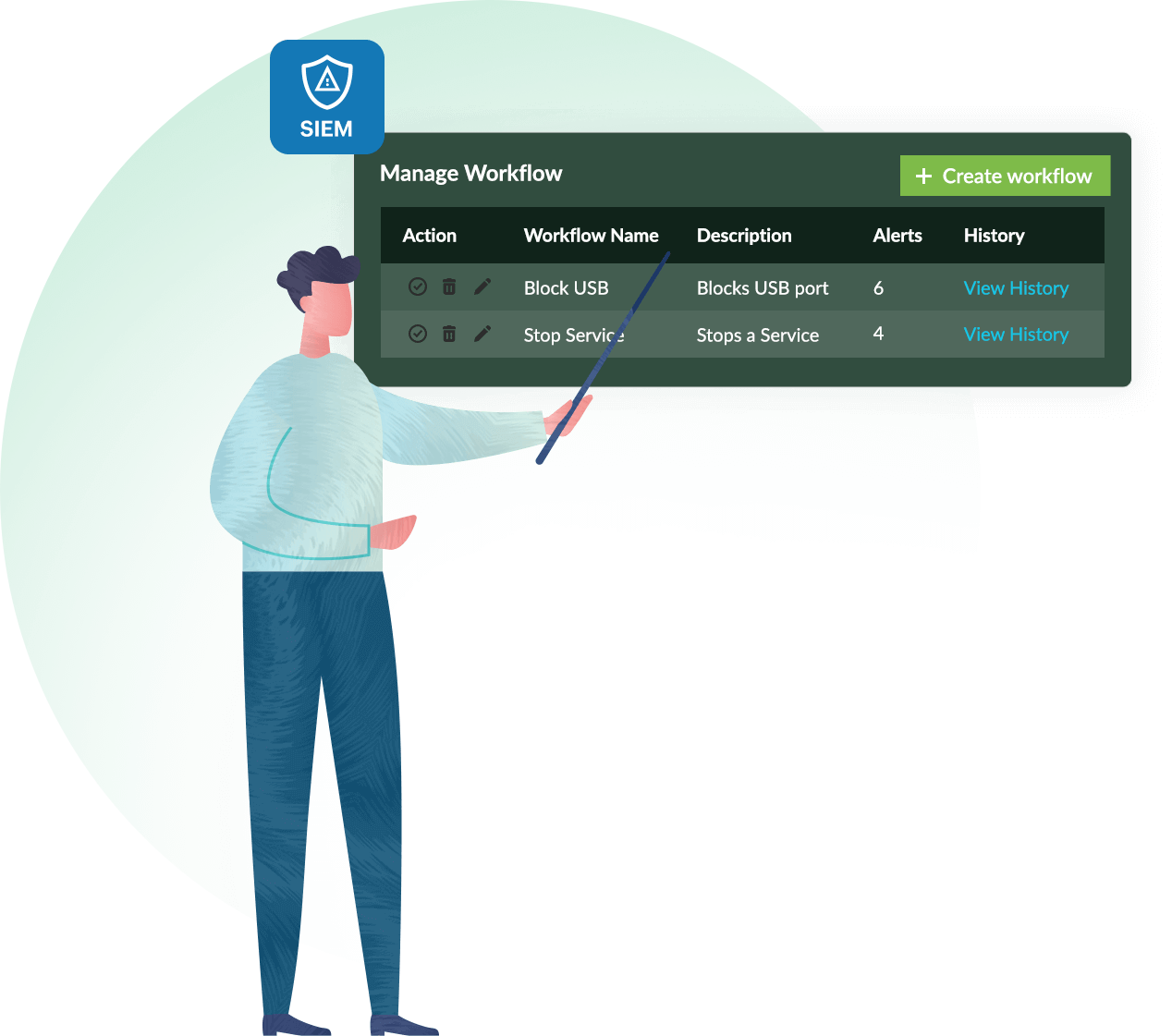

自动化事件响应工作流,阻止关键安全威胁利用组织资产发动攻击。通过 Log360 的事件响应模块,您可以:

- 禁用或删除 AD 环境中可能受损的 AD 用户或计算机。

- 在可能被入侵的Windows设备上终止进程。

- 注销并禁用可能被盗的Windows用户帐户。

- 在受影响的设备上显示弹窗警报。

- 停止潜在受损设备上的服务。

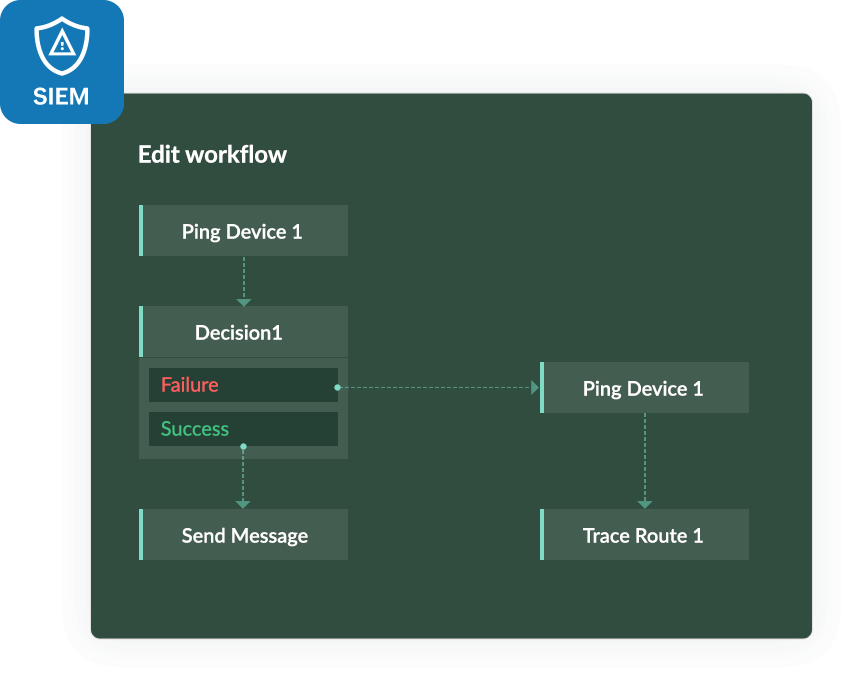

- Ping设备以检查网络内的连接性。

- 运行跟踪路由功能到网络中的设备,以识别路径。

- 执行Cisco ASA防火墙操作,例如添加入站和出站规则。

- 关闭或重新启动可能受损的Linux设备。

- 在Linux设备上执行指定的脚本文件。

借助Log360,您可以使用自定义工作流构建器根据您的安全要求构建事件工作流。利借助简洁易用的拖拽式界面,即可串联连续操作;可基于上一步操作的成功或失败来构建流程,还能执行延时操作等,功能丰富。

支持的工作流集成应用程序

Log360支持与不同应用程序和平台的无缝工作流集成,包括

网络

事件

威胁警报

威胁

工作流

工单

威胁

5个理由

Log360是您的SOC的最佳SIEM解决方案

攻击缓解

通过自动化事件响应并创建与警报同步的事件工作流,有效地减轻安全威胁。通过将工作流与ITIL解决方案相结合来加快威胁缓解,以确保事件解决的问责制。

实时安全监控

通过交互式仪表板、开箱即用报告和图表,实时监控从Windows和Linux/Unix机器编译的所有安全事件;IIS和Apache网络服务器;SQL和Oracle数据库;以及路由器、交换机、防火墙、入侵检测系统和入侵防御系统等外围安全设备。

即时威胁检测

使用Log360的各种技术准确发现安全威胁,如事件日志相关性、识别恶意IP和URL的威胁源分析,以及机器学习与用户行为分析相结合以识别内部威胁。

综合合规管理

监控和分析您的日志数据以获取安全漏洞,并通过PCI DSS、FISMA、GLBA、SOX、HIPAA、ISO 27001等的合规报告满足监管合规要求。

主动的威胁搜寻

通过利用对攻击者的策略、技术和程序(TTP)以及高级威胁分析的见解,发现已绕过初始安全防御的恶意攻击者与潜在隐藏攻击。

受到评论家和用户的喜爱

评价最高的日志管理解决方案之一奖项和认可

与ManageEngine Log360保持一致

感谢您的关注

接下来是什么?

时间表

免费个性化演示

日志360

由我们位于阿联酋的团队

受到全球190多个国家的IT团队的信任

为了帮助您评估,我们提供:

- 30天功能齐全的免费试用

- 免费24*5技术支持

- 无需信用卡

- 没有用户限制

奖项和表彰

谢谢您

用于下载!

您的下载应该在15秒内自动开始。如果没有,请单击此处手动下载。